Les leaders techniques savent que le choix du bon outil de sécurité du code peut déterminer la vélocité de développement et la gestion des risques. La sécurité des applications n'est plus seulement une préoccupation de l'équipe de sécurité ; elle doit s'intégrer de manière transparente dans les workflows des développeurs tout en maîtrisant le coût total de possession, les frais de maintenance et l'effort opérationnel.

Snyk et Checkmarx sont souvent considérés par les organisations qui évaluent les solutions de sécurité du code. Bien que les deux plateformes visent à réduire les risques applicatifs dès le début du cycle de vie du développement logiciel (SDLC), elles adoptent des approches très différentes, chacune avec ses propres forces et compromis.

Dans cet article, nous comparerons Snyk et Checkmarx côte à côte, en soulignant les points forts de chacun, les limitations qui apparaissent et la manière dont leurs capacités se chevauchent, afin de vous aider à déterminer quel outil correspond le mieux aux besoins de sécurité et de développement de votre équipe.

TL;DR

Aikido Security combine les atouts que les équipes associent souvent à l'analyse de la composition logicielle (SCA) de Snyk et à la profondeur de Checkmarx en matière de Tests de sécurité des applications statiques (SAST), tout en offrant une expérience de sécurité axée sur les développeurs plus précise et avec significativement moins de bruit.

Comparé à la SCA de Snyk, Aikido Security va au-delà de l'analyse des dépendances traditionnelle basée sur les CVE. Il combine la détection des vulnérabilités avec Aikido Intel, qui identifie les vulnérabilités corrigées silencieusement et les problèmes sans CVE, ainsi que la détection de paquets malveillants, l'analyse des licences et la priorisation basée sur l'atteignabilité. Cela permet aux équipes de réduire le risque systémique lié aux dépendances au lieu de réagir à de longues listes d'alertes individuelles.

Comparé à Checkmarx, Aikido Security se concentre sur la réduction du bruit et l'amélioration de la capacité d'action des développeurs. Il utilise ses propres modèles LLM entraînés pour réduire les faux positifs de plus de 85 % et prend en charge des règles personnalisées adaptées à la base de code spécifique d'une équipe. Les résultats sont enrichis de signaux de qualité de code et d'une notation des risques, tandis que les développeurs reçoivent des alertes dans l'IDE avec des conseils de remédiation générés par l'IA. Après avoir scanné le code d'une grande plateforme HRtech, les problèmes signalés ont montré 99 % moins de faux positifs critiques par rapport à Checkmarx, cela étant dû à l'utilisation des priorisations EPSS et basées sur l'IA pour aider à identifier et réduire le bruit.

Au-delà des scanners individuels, Aikido Security offre une couverture plus large avec une tarification plus simple et transparente. Les équipes peuvent commencer avec n'importe quel module, y compris Aikido Code (SAST, Qualité du Code, analyse IaC, Détection de malwares), Aikido Cloud (CSPM, CNAPP), Aikido Defend (RASP) et Aikido Attack (Tests d'intrusion par IA, DAST), et se développer en fonction de leurs besoins.

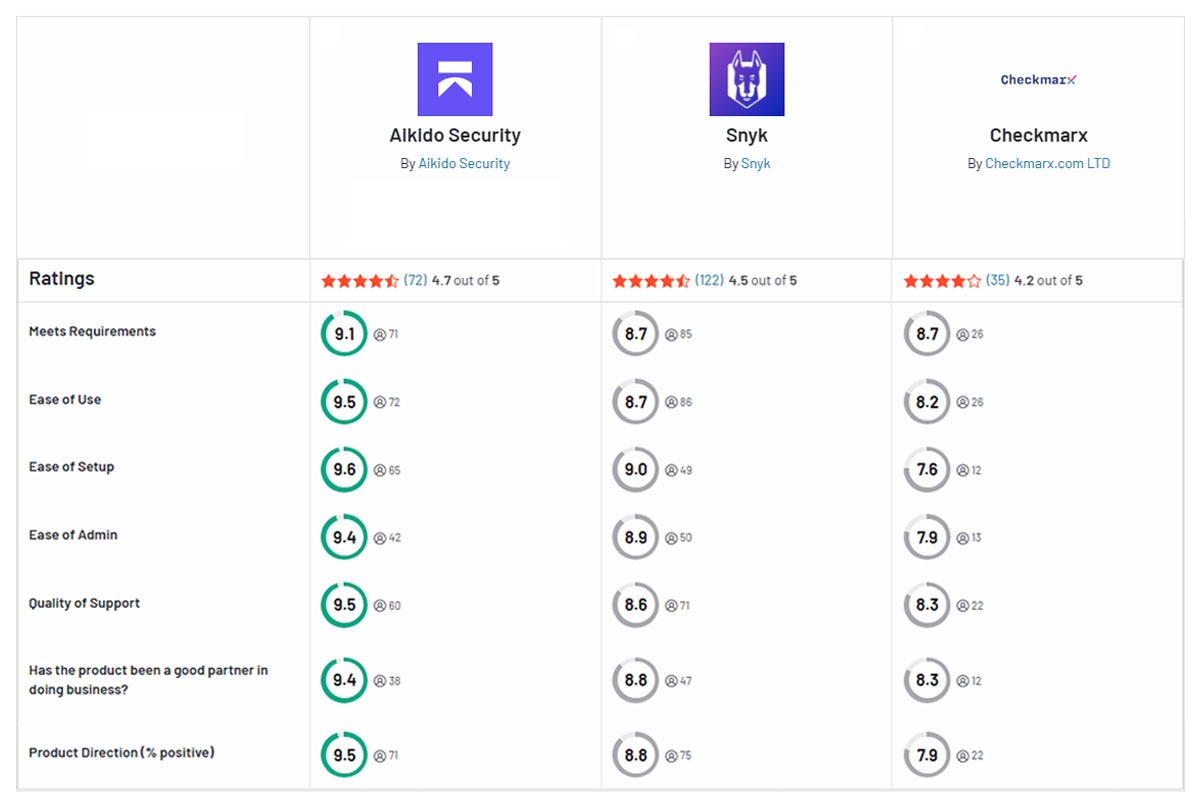

En conséquence, les startups comme les entreprises évaluent systématiquement Aikido Security plus favorablement lors des évaluations pilotes, citant ses workflows adaptés aux développeurs, son analyse à faible bruit, sa couverture complète sur l'ensemble du cycle de vie logiciel, sa priorisation des risques basée sur l'IA et sa tarification prévisible.

Comparaison rapide des fonctionnalités : Snyk vs Checkmarx vs Aikido Security

Qu'est-ce que Snyk ?

Snyk est une plateforme de sécurité des applications conçue pour s'intégrer directement dans les workflows de développement. Elle s'est initialement concentrée sur l'analyse de la composition logicielle (SCA) pour l'identification des vulnérabilités dans les dépendances open source, et s'est ensuite étendue à l'analyse de code propriétaire (SAST), l'analyse d'images de conteneurs, et l'infrastructure-as-code (IaC).

Snyk met l'accent sur un feedback rapide via les IDE et les pipelines CI/CD pour aider les équipes à détecter et corriger les problèmes tôt dans le cycle de vie du développement.

Avantages :

- S'intègre avec les IDE populaires, les dépôts Git et les pipelines CI/CD.

- Fournit des alertes de vulnérabilité contextuelles avec des conseils de remédiation.

- Interface utilisateur intuitive pour une prise en main rapide.

- Base de données de vulnérabilités open source robuste et couverture de l'écosystème.

Inconvénients :

- Volume d'alertes élevé ; les utilisateurs signalent souvent la nécessité d'un ajustement significatif pour gérer les faux positifs.

- La gestion avancée des politiques, le reporting et une couverture AppSec complète nécessitent des plans d'entreprise et des modules complémentaires.

- La tarification par développeur peut devenir coûteuse à mesure que les équipes et les dépôts évoluent.

- Les workflows de sécurité (Jira, politiques, gestion des problèmes) nécessitent souvent une configuration manuelle.

- Les utilisateurs signalent que les suggestions de correctifs peuvent être génériques pour les bases de code complexes ou non standard.

- Certaines équipes signalent des limitations lors de l'analyse de code propriétaire volumineux ou hautement spécialisé.

Qu'est-ce que Checkmarx ?

Checkmarx est une plateforme de sécurité des applications (AppSec) d'entreprise qui a débuté avec les Tests de sécurité des applications statiques (SAST) pour le code personnalisé et a élargi sa plateforme pour couvrir les bibliothèques open source, l'infrastructure cloud, et la sécurité de la chaîne d'approvisionnement. Ses racines dans l'analyse statique du code lui confèrent une réputation d'inspection et de gouvernance approfondies du code.

Avantages :

- Capacités d'analyse statique approfondies pour les bases de code volumineuses et complexes.

- Application rigoureuse des politiques et contrôles de gouvernance.

- Formation intégrée au codage sécurisé pour soutenir la formation des développeurs.

- Bien adapté aux programmes de sécurité axés sur la conformité.

Inconvénients :

- Principalement conçu pour les grandes entreprises, avec des flux de travail centrés sur les équipes de sécurité plutôt que sur les développeurs.

- Les analyses peuvent être lentes et gourmandes en ressources, en particulier pour les grands projets, avec une visibilité limitée sur les goulots d'étranglement des analyses.

- Le volume élevé de résultats nécessite souvent un triage manuel important par les équipes de sécurité.

- Regroupement et priorisation limités des problèmes, ce qui peut entraîner un encombrement visuel et des frictions pour les développeurs.

- Le reporting est souvent minimal par défaut, les vues au niveau de l'équipe et de la direction nécessitant généralement des exportations personnalisées.

- Les intégrations tierces peuvent nécessiter une configuration et une maintenance supplémentaires.

- L'offre cloud (Checkmarx One) est encore en phase de maturation comparée à la plateforme sur site.

- La tarification est modulaire, avec des contrats distincts pour différentes capacités de sécurité.

Comparaison des fonctionnalités

Capacités d'analyse de sécurité

Snyk et Checkmarx offrent tous deux plusieurs types d'analyses de sécurité, mais leurs points forts diffèrent.

- Snyk : Snyk s'est fait un nom dans l'analyse des vulnérabilités open source en identifiant rapidement les CVE connues dans les bibliothèques tierces et en surveillant les risques liés aux images de conteneurs. Il effectue également une analyse statique via Snyk Code, ainsi que des vérifications des mauvaises configurations d'infrastructure-as-code. Cependant, Snyk n'offre pas de capacités natives complètes de DAST ou de protection en temps d’exécution.

- Checkmarx : Checkmarx, d'autre part, a bâti sa réputation sur l'analyse statique (SAST) et est reconnu pour ses analyses approfondies. Au fil du temps, Checkmarx a ajouté ses propres outils SCA, de conteneurs et d'analyse IaC dans le cadre de la plateforme « Checkmarx One ». Cependant, son domaine le plus fort reste la détection des vulnérabilités de code avec le SAST. Checkmarx n'offre pas de protection en temps d’exécution native.

En résumé, Snyk excelle dans la sécurisation de la chaîne d'approvisionnement logicielle (dépendances open source, conteneurs), tandis que Checkmarx se concentre principalement sur le code personnalisé (SAST).

Intégration et flux de travail DevOps

- Snyk : Snyk est conçu pour s'intégrer directement dans les flux de travail des développeurs avec un minimum de friction. Il propose des plugins pour les IDE populaires, des alertes dans le contrôle de version (PR) et les pipelines CI/CD. Les développeurs peuvent obtenir un retour de sécurité en temps réel lorsqu'ils codent ou valident des modifications. L'API et les options d'intégration de Snyk sont également saluées par les équipes d'ingénierie, car elles facilitent la connexion et le démarrage des analyses avec une configuration minimale. Il s'agit principalement d'un service SaaS cloud.

- Checkmarx : L'intégration de Checkmarx est plus lourde. Il prend en charge les hooks de pipeline CI et même les plugins IDE, mais sa configuration et sa maintenance sont plus complexes, nécessitant plus d'expertise et de temps. De nombreuses entreprises déploient Checkmarx de manière centralisée, par exemple, un ingénieur de sécurité exécute les analyses et partage les résultats, plutôt que de laisser chaque développeur l'exécuter indépendamment. Checkmarx peut être exécuté sur site ou en tant que service cloud, ce qui ajoute de la flexibilité pour les entreprises ayant des exigences strictes en matière de données. Cependant, les déploiements sur site signifient également que vous devrez gérer vous-même les serveurs, les mises à jour et la mise à l'échelle, ce qui ajoute une surcharge opérationnelle. Il est puissant mais pas aussi « plug-and-play » pour les développeurs.

En résumé, Snyk est généralement considéré comme l'outil le plus adapté au DevOps, car il s'intègre aux flux de travail existants des développeurs et du cloud avec peu de friction. Checkmarx, d'autre part, peut également s'intégrer, mais semble souvent conçu d'abord pour les équipes de sécurité, puis pour les développeurs.

Si votre objectif est de permettre aux ingénieurs de corriger les problèmes tôt, Snyk a l'avantage d'être accessible. Si vous avez besoin d'une solution sur site avec des contrôles stricts, Checkmarx offre cette option.

Précision et Performance

En ce qui concerne la précision et les performances des analyses, les deux outils présentent des compromis.

- Checkmarx : Checkmarx a la réputation d'effectuer une analyse statique très approfondie (il trouvera des problèmes subtils dans le code), mais historiquement, il a été connu pour submerger les développeurs de résultats, dont certains peuvent ne pas être critiques ou sont difficiles à valider. En d'autres termes, il peut être bruyant. L'optimisation de Checkmarx nécessite d'écrire des règles personnalisées ou de supprimer certains modèles et est souvent nécessaire pour réduire les faux positifs et rendre les résultats exploitables. Les analyses Checkmarx (en particulier les analyses SAST complètes) sont connues pour être lentes. Il n'est pas rare que Checkmarx prenne des heures pour analyser un grand projet avec des millions de lignes de code, surtout si des paramètres approfondis sont utilisés. Ce cycle de feedback plus lent peut frustrer les équipes agiles. Si les développeurs doivent attendre une nuit ou plus pour les résultats, les corrections de sécurité ralentissent. x.

- Snyk : D'un autre côté, Snyk a tendance à avoir un meilleur rapport signal/bruit. Son analyse des vulnérabilités priorise les résultats exploitables et tente de minimiser le volume d'alertes courantes dans les outils SAST hérités. De nombreux utilisateurs décrivent son taux de faux positifs comme « tout à fait gérable », permettant aux équipes de se concentrer sur les problèmes réels. L'analyse statique de Snyk utilise un moteur basé sur l'IA (issu de leur acquisition de DeepCode) qui apprend du feedback des développeurs pour améliorer la précision. Cependant, certains développeurs ont encore rencontré des « faux positifs » avec l'analyse Snyk Code (par exemple, signaler du code sûr comme vulnérable).

Du point de vue des performances, Snyk est généralement rapide. Ses scanners cloud et ses plugins légers peuvent donner des résultats en quelques secondes ou minutes, grâce à ses analyses incrémentales. Il fournit également un feedback quasi en temps réel au fur et à mesure que le code est écrit.

Pour faire simple : Snyk est rapide et assez précis, mais pourrait manquer certains problèmes plus profonds ; tandis que Checkmarx offre une profondeur d'analyse plus importante, mais est bruyant et lent sans un réglage minutieux. Les équipes utilisent souvent les deux outils pour se compléter, ou recherchent une solution unifiée qui équilibre la profondeur avec une UX conviviale pour les développeurs, telle qu'Aikido Security.

Couverture et Portée

La couverture dans ce cas fait référence à l'étendue des langages de programmation, des frameworks et des types de problèmes de sécurité pris en charge par chaque outil. Snyk et Checkmarx prennent tous deux en charge l'analyse des conteneurs et de l'Infrastructure-as-Code (IaC).

- Checkmarx : Checkmarx se positionne comme une solution de niveau entreprise avec un large support linguistique. Il prend en charge un large éventail de langages de programmation et de frameworks, couvrant tout, des langages populaires comme Java, Swift, Kotlin, C# et JavaScript aux langages hérités ou de niche, ce qui le rend adapté aux bases de code polyglottes (multi-langages). Le SAST de Checkmarx peut également analyser le code de bureau, web, mobile et même certains codes de bas niveau.

En termes de détection de vulnérabilités, le SAST de Checkmarx va au-delà de la détection des problèmes courants du Top 10 OWASP comme l'injection SQL et le XSS. Son analyse statique plus approfondie lui permet d'identifier des failles logiques complexes et des modèles de codage non sécurisés, en particulier dans les bases de code propriétaires ou héritées où les problèmes ne sont pas toujours évidents. Cette profondeur est l'une des raisons pour lesquelles Checkmarx est souvent privilégié dans les grands environnements d'entreprise réglementés.

Son composant SCA couvre de manière similaire un large éventail d'écosystèmes de packages (Maven, NPM, PyPI, NuGet, etc.), et inclut une analyse de « chemin exploitable » pour prioriser les vulnérabilités de sécurité atteignables, qui fonctionne sur les principales plateformes de dépôts et langages de programmation.

- Snyk : Snyk, bien qu'adapté à la plupart des besoins de développement modernes, prend en charge moins de langages dans son outil SAST par rapport à Checkmarx. Selon les données récentes, Snyk Code prend en charge la plupart des langages de programmation modernes courants. La force de Snyk réside dans l'analyse open source : il dispose d'une base de données de vulnérabilités étendue et surveille les projets open source pour détecter de nouvelles vulnérabilités de sécurité, ce qui signifie que les équipes reçoivent des alertes pour les nouveaux problèmes de dépendance en temps réel. Snyk Open Source couvre tous les principaux gestionnaires de packages et offre des conseils de remédiation détaillés.

Le SAST de Snyk se concentre sur la détection rapide et conviviale pour les développeurs des problèmes de sécurité courants dans les bases de code modernes. Bien que son ensemble de règles ne soit pas encore aussi étendu que celui de Checkmarx pour les modèles de code complexes ou hérités, il couvre efficacement de nombreuses vulnérabilités courantes du Top 10 OWASP et continue de s'améliorer. La force de Snyk réside dans l'équilibre entre la couverture de sécurité, la vitesse et la convivialité, ce qui le rend bien adapté aux équipes de développement modernes axées sur le CI/CD.

Une lacune à noter est que ni Snyk ni Checkmarx n'offrent de tests d'intrusion ou de tests en temps d'exécution modernes entièrement intégrés comme force principale, donc les vulnérabilités liées à la logique métier et uniquement au temps d'exécution peuvent encore nécessiter des outils supplémentaires.

Pour les besoins de conformité, les deux offrent des rapports sur la posture de sécurité (par ex. l'adhérence à des standards comme OWASP, PCI, etc.), mais Checkmarx met davantage l'accent sur l'application des politiques et l'alignement de la conformité, bien que les équipes s'appuient souvent sur des exports ou des rapports personnalisés pour des vues prêtes pour les auditeurs.

Globalement, Checkmarx couvre une pile technologique plus large (surtout si vous avez des applications héritées ou un portefeuille diversifié), tandis que Snyk couvre bien la pile cloud-native moderne (infrastructure cloud, conteneurs, code et dépendances)

Expérience Développeur

- Snyk: L'interface de Snyk est intuitive et orientée vers les développeurs plutôt que vers les analystes de sécurité. La configuration d'une analyse Snyk est aussi simple que quelques clics ou commandes, et les résultats sont présentés avec des conseils de correction exploitables. Par exemple, si Snyk détecte une dépendance vulnérable, il suggérera une version spécifique vers laquelle mettre à niveau ; s'il trouve un problème de code, il fournit souvent un extrait de code et des conseils sur la façon de le corriger. Snyk propose des pull requests de correction automatisées pour certains problèmes liés aux dépendances, bien que ces workflows nécessitent souvent une configuration supplémentaire à grande échelle.

- Checkmarx: Checkmarx, en revanche, est souvent perçu comme un outil pour l'équipe de sécurité. Son interface et ses sorties peuvent être accablantes ou trop verbeuses pour les développeurs. Les développeurs ont signalé devoir passer au crible de longs rapports PDF ou des tableaux de bord complexes pour trouver les problèmes qu'ils doivent réellement corriger. Sans personnalisation, Checkmarx est également connu pour inonder les équipes de centaines de résultats étiquetés avec des identifiants CWE (Common Weakness Enumeration Identifier) et des codes internes plutôt que des CVE ID. En conséquence, les équipes traitent parfois Checkmarx comme une porte de conformité (l'exécuter en arrière-plan et laisser la sécurité trier les résultats).

La courbe d'apprentissage de Checkmarx est abrupte. Les développeurs peuvent avoir besoin de formation pour utiliser l'outil efficacement. De plus, Checkmarx nécessite souvent un ajustement manuel (écriture de requêtes personnalisées ou ajustement de packs de règles) pour s'adapter aux modèles de codage d'une équipe.

En résumé, les développeurs ont tendance à utiliser Snyk car il est simple et réduit les frictions. Checkmarx, s'il est utilisé sans précaution, peut ressembler à une corvée ou à une « taxe de sécurité » pour les équipes de développement.

Tarification et Maintenance

- Snyk: Snyk utilise un modèle de tarification basé sur l'abonnement avec des plans d'entrée de gamme publics, bien que la tarification devienne plus complexe et moins prévisible à grande échelle. Les équipes sont facturées par développeur contributeur, ce qui peut devenir coûteux à mesure que vous montez en puissance. De nombreuses startups commencent avec les plans gratuits ou abordables de Snyk, mais à mesure qu'elles se développent, les coûts peuvent augmenter considérablement.

L'avantage est que Snyk étant un SaaS, cela signifie zéro infrastructure à maintenir. Vous n'avez pas besoin de provisionner des serveurs ni de vous soucier de la mise à jour du moteur d'analyse ; Snyk gère tout cela dans le cloud.

- Checkmarx: Checkmarx, représente généralement un investissement plus important. Il est vendu comme un produit d'entreprise (sans tarification publique, généralement des devis personnalisés). Son coût peut être justifié pour les grandes organisations disposant de budgets de sécurité importants. Cependant, si vous êtes une petite entreprise ou une startup, le prix de Checkmarx sera probablement prohibitif. De plus, si vous optez pour un déploiement sur site, vous encourrez des coûts de maintenance : matériel ou VM pour le moteur d'analyse et la base de données, un administrateur pour appliquer les mises à jour/correctifs, et potentiellement des contrats de support. Checkmarx propose une option hébergée dans le cloud (Checkmarx One), qui allège une partie de la maintenance.

En termes de maintenance, Snyk l'emporte clairement. Il est en grande partie autonome pour les équipes car il est basé sur le cloud. Checkmarx, en revanche, exige du temps et une expertise supplémentaires, de la personnalisation des règles à la gestion du workflow des faux positifs et des mises à jour.

En fin de compte, Snyk est plus facile à démarrer et à budgétiser (surtout avec son offre gratuite et son modèle SaaS), tandis que Checkmarx est un investissement initial plus lourd qui a du sens si vous êtes une grande entreprise ayant besoin d'une couverture plus large.

Aikido Security offre un modèle de tarification plus simple et plus transparent – plat et prévisible – et est nettement plus abordable à grande échelle que Snyk ou Checkmarx.

Pour vous aider à comparer les fonctionnalités des deux outils, le tableau ci-dessous les résume pour vous.

Aikido Security : La meilleure alternative

Aikido Security est une plateforme de sécurité applicative axée sur les développeurs qui combine le SAST et le SCA modernes avec une priorisation basée sur l'IA. Elle rassemble les atouts de l'analyse des dépendances (SCA) de Snyk et de l'analyse statique du code (SAST) de Checkmarx, tout en éliminant une grande partie du bruit, de la charge opérationnelle et des frictions de workflow associés aux deux.

Contrairement à Checkmarx, Aikido génère systématiquement beaucoup moins de bruit et des résultats plus rapides dans des environnements réels. Lors d'un projet pilote client de six semaines, Aikido a produit 99 % moins de faux positifs critiques que Checkmarx (3 contre 306) sur l'ensemble des analyses SAST et SCA. Cette réduction drastique a permis aux développeurs de consacrer leur temps à corriger de vrais problèmes au lieu de trier manuellement les résultats. Combiné à la notation EPSS et à la priorisation basée sur l'IA, Aikido a facilité la compréhension de ce qui était réellement important, tandis que Checkmarx continuait de faire remonter de grands volumes de résultats critiques qui se sont avérés ultérieurement non pertinents. Les clients ont également évité les longs temps d'analyse et la mauvaise visibilité des goulots d'étranglement d'analyse, qui sont des plaintes courantes avec Checkmarx.

Comparé à Snyk, Aikido élimine une grande partie des frictions de workflow qui ralentissent les équipes. L'approche de Snyk, qui consiste à pousser chaque problème individuellement dans Jira, génère du bruit et nécessite un nettoyage manuel lorsque les problèmes sont résolus. Aikido se concentre plutôt sur le regroupement automatique des problèmes, la création de tâches basée sur la gravité et les SLA, et la clôture automatique, réduisant ainsi la charge opérationnelle et la frustration des développeurs. En pratique, de nombreux problèmes signalés comme « critiques » par Snyk ont été identifiés avec précision comme de faux positifs par Aikido et ignorés. Combiné à AI AutoTriage, AI AutoFixes et aux suggestions de correctifs de pull-request, les équipes ont pu réduire les problèmes critiques de 92 % sur 548 dépôts pendant le pilote, sans créer d'automatisations ou de workflows supplémentaires.

Aikido s'intègre également directement dans les workflows des développeurs sur GitHub, GitLab et Bitbucket, faisant apparaître les résultats priorisés et les suggestions de correctifs directement dans les pull requests.

Au-delà du SAST et du SCA, Aikido offre une couverture plus large grâce à des modules intégrés pour l'analyse IaC, la sécurité des conteneurs, le DAST et les tests d'API, la protection en temps d'exécution, la gestion de la posture de sécurité cloud, la détection de secrets et les tests d'intrusion basés sur l'IA. Cette approche tout-en-un réduit le changement de contexte et diminue le coût total de possession par rapport à l'assemblage de plusieurs solutions ponctuelles.

Aikido Security offre une couverture de sécurité encore plus large via ses modules, notamment l'analyse IaC, la sécurité des conteneurs, le DAST et les tests de sécurité des API, la protection en temps d’exécution, la gestion de la posture de sécurité cloud, la détection de secrets, et les tests d'intrusion basés sur l'IA.

Grâce à son architecture modulaire, sa tarification transparente et son approche centrée sur les développeurs, Aikido offre une alternative pratique aux équipes qui évaluent Snyk ou Checkmarx et qui recherchent une solution de sécurité qui excelle à la fois en rapidité et en profondeur.

Vous souhaitez améliorer la sécurité de vos applications ? Commencez votre essai gratuit ou planifiez une démo avec Aikido Security dès aujourd'hui.

FAQ

Quel outil, Snyk ou Checkmarx, est le meilleur pour l'analyse des vulnérabilités ?

Cela dépend de ce que vous entendez par « meilleur » et de l'environnement dans lequel vous opérez. Checkmarx est généralement choisi par les grandes entreprises qui privilégient une analyse statique approfondie pour les bases de code propriétaires complexes ou héritées, même si cela s'accompagne de temps d'analyse plus longs et de taux de faux positifs plus élevés. Snyk est mieux adapté aux équipes de développement modernes qui valorisent un feedback rapide, une analyse robuste des dépendances open source et une intégration CI/CD étroite.

En pratique, de nombreuses équipes sont confrontées au compromis entre profondeur et bruit. Des plateformes comme Aikido Security visent à éliminer ce compromis en offrant une analyse approfondie avec considérablement moins de faux positifs et une priorisation plus claire, rendant l'analyse des vulnérabilités plus exploitable pour les développeurs sans réglage intensif.

Qu'est-ce que les Tests de sécurité des applications statiques (SAST), et comment Snyk et Checkmarx le mettent-ils en œuvre ?

Le SAST est une méthode de test de sécurité qui analyse le code source sans l'exécuter afin d'identifier les vulnérabilités de sécurité telles que l'injection SQL, le XSS et la cryptographie non sécurisée. Checkmarx utilise une analyse approfondie des flux de données et de contrôle pour découvrir des problèmes complexes et parfois non évidents, en particulier dans le code propriétaire ou hérité. Snyk privilégie la rapidité et la facilité d'utilisation, en scannant rapidement le code et en faisant remonter les problèmes de sécurité courants directement dans les outils de développement comme les IDE et les PR.

Quelles sont les fonctionnalités qui distinguent Snyk de Checkmarx en matière de Tests de sécurité des applications statiques (SAST) ?

La principale distinction entre Snyk et Checkmarx en matière de SAST réside dans la manière dont la sécurité s'intègre au processus de développement. Checkmarx est conçu pour les programmes de sécurité centralisés, offrant une analyse approfondie, une personnalisation étendue, un large support linguistique (y compris les langages hérités) et des fonctionnalités détaillées de gouvernance et de reporting. Cela le rend bien adapté aux environnements axés sur la conformité.

Snyk, en revanche, se concentre sur l'adoption par les développeurs. Il met l'accent sur des scans rapides, une configuration facile et une intégration étroite dans les IDE et les pipelines CI/CD afin que les développeurs puissent détecter les problèmes tôt sans quitter leur flux de travail. Des outils comme Aikido Security suivent un modèle similaire axé sur les développeurs tout en ajoutant plus de contexte et de priorisation pour réduire le bruit et aider les équipes à se concentrer sur les risques réellement exploitables.

En quoi Snyk et Checkmarx diffèrent-ils en termes de précision de détection des vulnérabilités et de taux de faux positifs ?

Checkmarx est reconnu pour la détection de modèles de vulnérabilités complexes grâce à son analyse statique approfondie, mais cela se traduit souvent par un volume élevé de résultats, dont beaucoup nécessitent une validation manuelle ou un ajustement pour éliminer les faux positifs. Cela peut ralentir les équipes et créer une fatigue liée aux alertes.

Snyk produit généralement moins de résultats et privilégie la clarté et la rapidité, rendant les résultats plus faciles à exploiter pour les développeurs. Cependant, ses nouvelles capacités SAST peuvent manquer certains problèmes plus profonds ou très contextuels dans le code propriétaire. Des évaluations en conditions réelles montrent que les nouvelles plateformes axées sur les développeurs, comme Aikido Security, peuvent réduire considérablement les faux positifs tout en maintenant la profondeur d'analyse, déplaçant l'attention du volume brut de détection vers des résultats de sécurité exploitables.

Comment Snyk et Checkmarx gèrent-ils l'analyse des dépendances open source par rapport à l'analyse du code propriétaire ?

Pour l'analyse des dépendances open source (SCA), Snyk est généralement plus performant. Il offre une surveillance des vulnérabilités en temps réel, une vaste base de données CVE et des conseils de remédiation clairs, tels que des chemins de mise à niveau recommandés, facilitant ainsi la résolution rapide des risques liés aux dépendances pour les développeurs. Checkmarx prend également en charge le SCA sur les principaux écosystèmes, mais il est souvent considéré comme un complément à ses capacités SAST principales plutôt que comme sa force première.

Pour l'analyse du code propriétaire, le SAST de Checkmarx fournit généralement une analyse plus approfondie, en particulier pour les bases de code volumineuses ou héritées, tandis que Snyk se concentre sur des scans plus rapides et plus accessibles pour les applications modernes. Les plateformes centrées sur les développeurs, comme Aikido Security, visent à équilibrer les deux en combinant une analyse approfondie avec moins de bruit et une priorisation plus claire.

Vous pourriez aussi aimer :

- Comparaison Snyk vs Wiz en 2026

- Les 10 meilleurs outils SAST basés sur l'IA en 2026

- Les 13 meilleurs scanners de vulnérabilités de code en 2026

- Les 6 meilleurs outils d'analyse statique du code comme Semgrep en 2026

- Les 14 meilleurs outils AppSec en 2026

- Top 5 des alternatives à Checkmarx pour le SAST et la sécurité des applications

- Meilleurs outils de sécurité runtime en 2026