Sécurité logicielle pour la FinTech

Des API bancaires soumises à de lourdes exigences de conformité aux plateformes d'échange de crypto-monnaies à haute vitesse, Aikido aide les équipes FinTech à livrer rapidement, à rester conformes et à sécuriser leur SDLC, sans ralentir le développement.

- Analyse du code, des conteneurs, du cloud, des SBOMs et plus encore

- Accélérer la conformité (DORA, PCI, SOC 2, et plus encore)

.avif)

Ces entreprises dorment mieux la nuit

.png)

Accélérer la sécurité, gagner la confiance des clients

La FinTech évolue rapidement, mais la sécurité et la conformité ne peuvent être négligées.

Aikido maintient vos cycles de publication sécurisés et prêts pour l'audit DORA, PCI DSS et ISO 27001, prouvant votre posture aux clients, partenaires et régulateurs.

Sécurité tout-en-un conçue pour la rapidité et la crédibilité

Dans la FinTech, la crédibilité est une monnaie. Aikido vous aide à atteindre les normes de sécurité les plus élevées sans ralentir la livraison.

- Unifier la détection, la surveillance et la remédiation

- Corrigez les problèmes avant la production

- Prouvez la conformité avec des rapports prêts pour l'audit

Conformité simplifiée

Du PCI DSS à DORA, ISO 27001, SOC 2 et NIS2, la conformité est un prérequis dans la FinTech. Aikido facilite l'obtention et le maintien de la certification, grâce à des contrôles automatisés, des rapports clairs et un délai d'audit plus rapide.

- Automatisez les SBOMs, les vérifications de licences OSS et les rapports alignés sur NIS2

- Générez des preuves prêtes pour l'audit pour DORA, PCI DSS, et plus encore

- Fournissez des preuves claires aux partenaires, auditeurs et régulateurs

- Réduisez les coûts de conformité grâce aux contrôles et rapports intégrés

Pentest IA autonome

La sécurité ne se limite pas au scanning, il s'agit de comprendre comment les véritables adversaires opèrent.

Nos agents IA analysent votre code et vos applications web ou API déployées, simulent le comportement réel des attaquants et fournissent un rapport vérifié, prêt pour SOC2 et ISO27001, le tout en quelques heures.

- Chemins d'attaque de bout en bout : Cartographiez les routes exploitables à travers le code, le cloud et le runtime.

- Simulations d'exploitation : Testez des techniques réelles sans risque pour la production.

- Risque Priorisé : Concentrez-vous sur les vulnérabilités que les attaquants exploiteraient réellement.

Prêt pour la Crypto et le Web3

Les équipes crypto ont besoin d'une défense proactive. Aikido ajoute une protection en temps d’exécution in-app pour arrêter les exploits en temps réel, et notre Open Source Threat Feed révèle les risques que d'autres manquent.

- Flux de menaces open source : Informations vérifiées par l'homme, des dizaines de milliers de vulnérabilités et de paquets de malwares découverts (y compris les lacunes dans NVD/GitHub)

- Protection en temps d’exécution : bloquez les attaques au fur et à mesure qu'elles se produisent au sein de votre application

- Alerte précoce sur les zero-days dans les dépendances open-source critiques

Tout ce que vous souhaiteriez que les outils de sécurité fassent réellement

Tests de sécurité des applications statiques (SAST)

Analyse votre code source à la recherche de failles de sécurité telles que les injections SQL, les XSS, les dépassements de tampon et d'autres risques de sécurité. Vérifie les bases de données CVE les plus courantes. Il est prêt à l'emploi et prend en charge tous les principaux langages.

Analyse de la composition logicielle

Analysez les composants tiers tels que les bibliothèques, les frameworks et les dépendances à la recherche de vulnérabilités. Aikido effectue une analyse d’accessibilité, trie pour filtrer les faux positifs et fournit des conseils de remédiation clairs. Corrigez automatiquement les vulnérabilités en un clic.

Infrastructure as Code (IaC)

Analyse les charts Helm Terraform, CloudFormation et Kubernetes afin de détecter les mauvaises configurations.

- Détectez les mauvaises configurations qui exposent votre infrastructure à des risques

- Identifiez les vulnérabilités avant qu’elles n’atteignent la branche principale

- S’intègre à votre pipeline CI/CD

Sécurité des conteneurs

Analysez le système d’exploitation de vos conteneurs à la recherche de paquets présentant des failles de sécurité.

- Vérifie si vos conteneurs présentent des vulnérabilités (comme les CVE).

- Met en évidence les vulnérabilités en fonction de la sensibilité des données des conteneurs

- Corrigez automatiquement vos images de conteneurs avec l'IA

DAST & Sécurité des API

Surveillez votre application et vos API pour détecter les vulnérabilités telles que l'injection SQL, le XSS et le CSRF, à la fois en surface et avec DAST authentifié

Simulez des attaques réelles et analysez chaque point d'accès API pour les menaces de sécurité courantes.

.avif)

Gestion de la posture de sécurité du cloud et K8s (CSPM)

Détectez les risques liés à l’infrastructure cloud auprès des principaux fournisseurs cloud.

- Analyse les machines virtuelles (instances AWS EC2) à la recherche de vulnérabilités.

- Analyse votre cloud à la recherche de mauvaises configurations et les rôles/accès d'utilisateurs trop permissifs.

- Automatise les politiques de sécurité et les contrôles de conformité pour SOC2, ISO27001, CIS et NIS2

Détection de secrets

Vérifiez votre code à la recherche de fuites et d'expositions de clés API, mots de passe, certificats, clés de chiffrement, etc.

Détection de malwares

L'écosystème npm est susceptible à la publication de paquets malveillants en raison de sa nature ouverte. Aikido identifie le code malveillant qui peut être intégré dans des fichiers JavaScript ou des paquets npm. (Recherche les portes dérobées, les chevaux de Troie, les enregistreurs de frappe, les XSS, les scripts de cryptojacking et plus encore.)

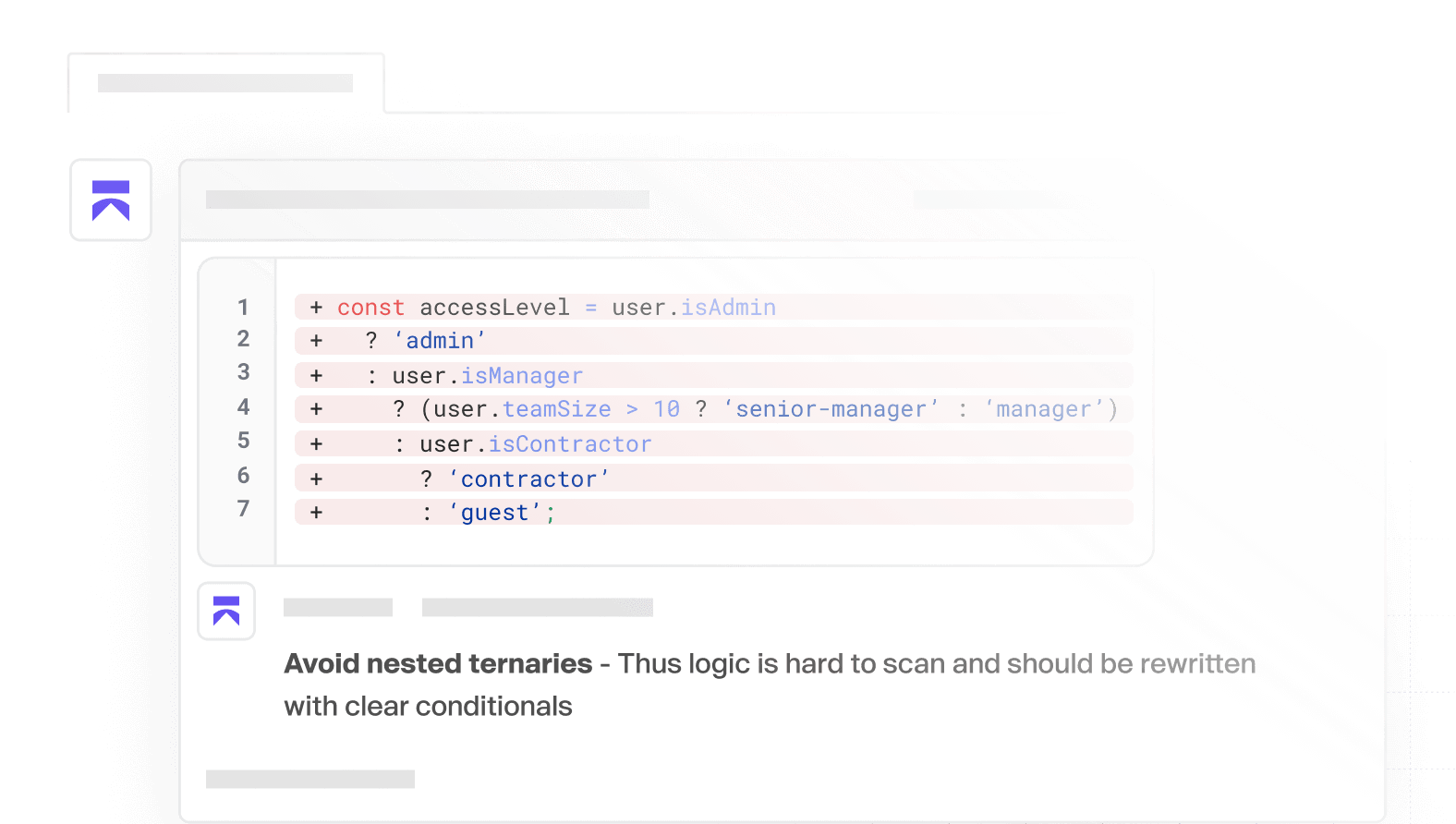

Qualité du code par IA

Livrez du code de qualité plus rapidement. Retour instantané, détection intelligente et commentaires clairs sur les pull requests, pour que vous puissiez vous concentrer sur le développement.

Conformité

Assurez votre conformité

Aikido effectue des vérifications et génère des preuves pour les contrôles techniques pour ISO 27001:2022, SOC 2 Type 2, la norme de sécurité PCI et pour DORA. L'automatisation des contrôles techniques est une avancée majeure vers l'atteinte de la conformité.

ISO 27001:2022

ISO 27001 est particulièrement pertinent pour les entreprises FinTech. Cette norme mondialement reconnue garantit une approche systématique de la gestion des informations sensibles de l'entreprise, assurant leur confidentialité, leur intégrité et leur disponibilité. Aikido automatise une variété de contrôles techniques ISO 27001:2022.

SOC 2 Type 2

SOC 2 est une procédure qui garantit que vos fournisseurs de services gèrent vos données en toute sécurité afin de protéger les intérêts de votre organisation et la confidentialité de ses clients. Démontrez votre engagement à protéger les données en vous conformant à SOC2. Aikido automatise tous les contrôles techniques, rendant le processus de conformité beaucoup plus facile.

DORA

Le Digital Operational Resilience Act (DORA) est une réglementation européenne qui exige des institutions financières qu'elles renforcent leurs défenses contre les risques liés aux technologies de l'information. Aikido aide à la conformité DORA en automatisant la détection et la remédiation des vulnérabilités de sécurité, permettant la surveillance continue, le signalement des incidents et la gestion des risques tiers, comme l'exige la réglementation DORA.

Sécurité des données de l'industrie des cartes de paiement

Le Payment Card Industry Data Security Standard (PCI DSS) exige un ensemble de normes de sécurité conçues pour protéger les données des titulaires de carte pendant et après les transactions financières. Toute organisation qui traite des informations de carte de crédit doit se conformer à ces normes pour assurer le traitement, le stockage et la transmission sécurisés des données des titulaires de carte. Aikido automatise de nombreux contrôles techniques.

.png)

"Nous avons essayé Checkmarx et Snyk, mais Aikido était plus rapide, plus exploitable et plus facile à utiliser."

"Aikido a eu un impact considérable sur notre approche de la gestion des vulnérabilités et de la remédiation."

Intégrations

Intégrez-vous à votre suite de conformité

Utilisez-vous une suite de conformité ? Aikido s'intègre à la suite de votre choix.

Voir nos intégrations

Vanta

Le chemin le plus rapide vers la conformité. Il recueille 90 % des preuves nécessaires à votre certification.

Drata

Automatise votre parcours de conformité, du début à la préparation à l'audit et au-delà.

Sprinto

Sprinto est une plateforme unique pour toutes les conformités de sécurité et les audits de certification.

Thoropass

Thoropass est une solution de conformité de bout en bout offrant une expérience d'audit de sécurité fluide.

Secureframe

Plateforme leader d'automatisation de la conformité de sécurité qui rend l'obtention de toute conformité rapide et facile.

Minimiser les faux positifs, tout en conservant GitHub comme source unique de vérité.

"Aikido a eu un impact considérable sur notre approche de la gestion des vulnérabilités et de la remédiation."

Sécurisez votre environnement dès maintenant.

Sécurisez votre code, votre cloud et votre environnement d’exécution dans un système centralisé unique.

Détectez et corrigez les vulnérabilités rapidement et automatiquement.

FAQ

Aikido a-t-il lui-même fait l'objet de tests de sécurité ?

Oui — nous effectuons des pentests annuels par des tiers et maintenons un programme de bug bounty continu pour détecter les problèmes tôt.

Aikido nécessite-t-il des agents ?

Non ! Contrairement à d'autres solutions, nous sommes entièrement basés sur des API, aucun agent n'est nécessaire pour déployer Aikido ! Ainsi, vous êtes opérationnel en quelques minutes seulement et nous sommes bien moins intrusifs !

Je ne souhaite pas connecter mon dépôt. Puis-je l'essayer avec un compte de test ?

Bien sûr ! Lorsque vous vous inscrivez avec votre compte Git, ne donnez accès à aucun dépôt et sélectionnez plutôt le dépôt de démonstration !

Qu'advient-il de mes données ?

Nous clonons les dépôts dans des environnements temporaires (tels que des conteneurs Docker qui vous sont propres). Ces conteneurs sont supprimés après l’analyse. La durée des tests et des analyses est d’environ 1 à 5 minutes. Tous les clones et conteneurs sont ensuite automatiquement supprimés, systématiquement, à chaque fois, pour chaque client.