Alors que l'intelligence artificielle devient centrale dans la manière dont les logiciels sont écrits, déployés et exploités, les outils de sécurité basés sur l'IA ne sont plus un simple atout ; ils sont essentiels.

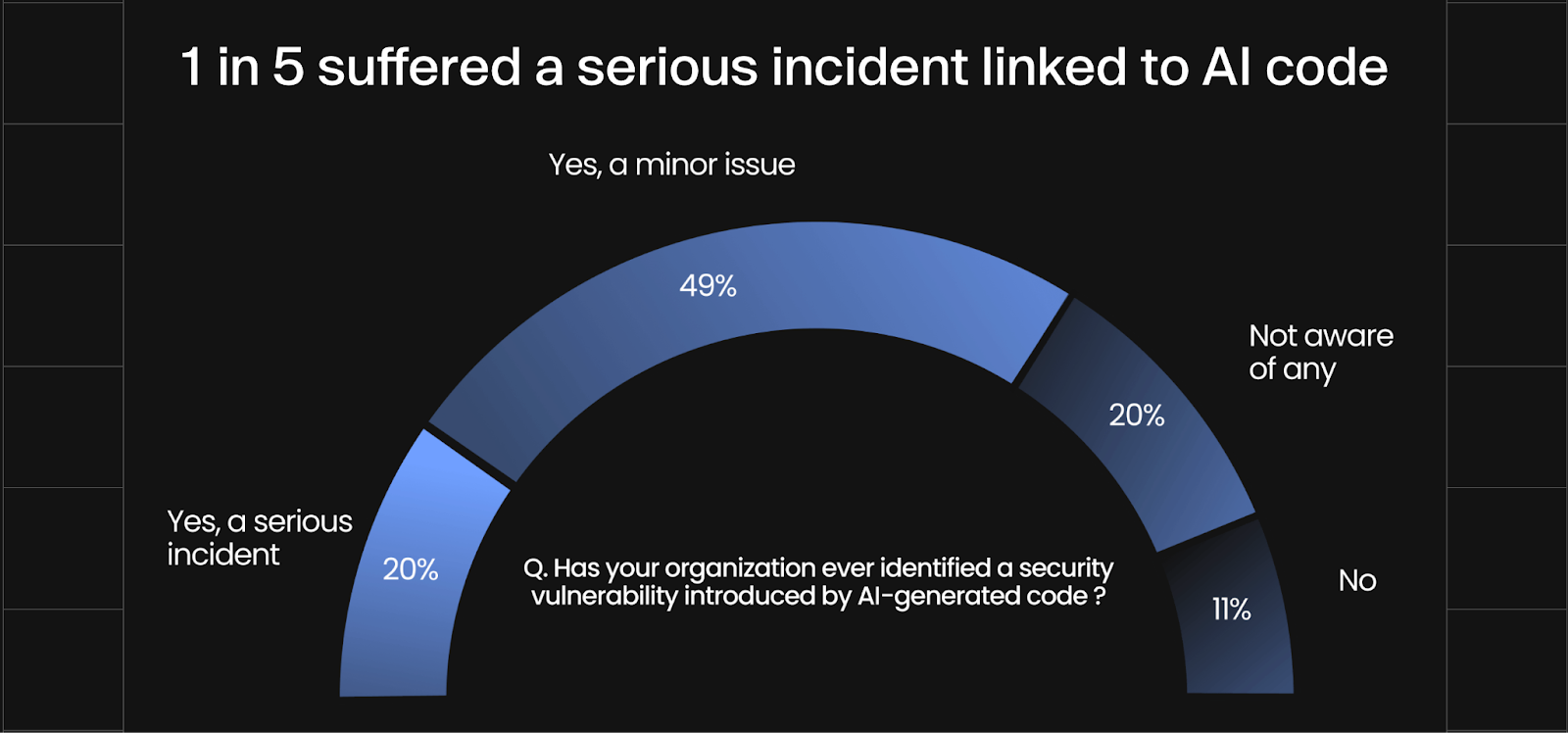

Le rapport Aikido 2026 sur l'état de l'IA dans la sécurité et le développement a révélé qu'une organisation sur cinq a déjà subi un incident de sécurité grave lié à du code généré par l'IA. Cela souligne un défi croissant : à mesure que le développement s'accélère grâce à l'assistance de l'IA, les outils de sécurité traditionnels peinent souvent à suivre le rythme.

Ce changement pousse les équipes à repenser la manière dont elles sécurisent les applications, les données et les environnements cloud. Que vous soyez un développeur adoptant le codage assisté par l'IA ou un responsable de la sécurité évaluant des outils modernes, une compréhension de base de la manière dont l'IA peut être utilisée pour améliorer vos résultats en matière de sécurité peut être très bénéfique.

Dans ce guide, nous examinerons une gamme d'outils de sécurité basés sur l'IA, couvrant les plateformes qui utilisent l'IA pour la détection des vulnérabilités, le triage intelligent, la remédiation automatique, le pentest continu par IA et la gestion des risques de niveau entreprise.

Voici un aperçu rapide de tous les outils que nous aborderons :

- Aikido Security

- Arctic Wolf

- Cato Networks

- Cisco AI Defense

- Coderabbit

- CrowdStrike

- Invicti

- Protect AI (Palo Alto Networks)

- SentinelOne

- Xbow

Que sont les outils de sécurité basés sur l'IA ?

Les outils de sécurité basés sur l'IA sont des plateformes qui utilisent l'intelligence artificielle pour détecter, prioriser et corriger les risques de sécurité à travers les applications, l'infrastructure cloud et les workflows de développement.

En appliquant des techniques telles que les grands modèles de langage, l'analyse contextuelle et le raisonnement automatisé à des tâches comme l'analyse de code, le triage des vulnérabilités, le pentesting et la réponse aux incidents, ces outils réduisent les faux positifs et concentrent les équipes sur les problèmes réels et exploitables.

Le résultat est une sécurité plus rapide et plus intelligente qui s'adapte au développement cloud-native moderne, offrant une visibilité de bout en bout sur le code, les dépendances, les API et les environnements d'exécution, tout en aidant les équipes à résoudre rapidement les problèmes sans ralentir la livraison.

{{cta}}

Que rechercher dans un outil de sécurité basé sur l'IA ?

Choisir un outil de sécurité basé sur l'IA ne consiste pas à opter pour celui qui utilise le plus de mots-clés marketing liés à l'IA. Le bon outil doit réduire les risques réels, faire gagner du temps aux développeurs et s'intégrer naturellement dans les workflows existants. Lors de l'évaluation des options, concentrez-vous sur ces qualités fondamentales plutôt que sur de longues listes de fonctionnalités.

- Une valeur de sécurité claire, pas de l'IA pour le simple plaisir de l'IA : Les outils de sécurité IA performants appliquent l'IA là où elle améliore réellement les résultats, par exemple en réduisant les faux positifs, en ajoutant du contexte aux résultats ou en aidant les équipes à comprendre ce qui est prioritaire. L'objectif est la clarté et la pertinence, pas une multiplication des alertes.

- Une couverture adaptée à votre environnement : Aucun outil unique ne couvre tout, mais il doit s'aligner sur la manière dont vos applications sont construites et déployées. Qu'il s'agisse du code source, des dépendances, des API, de l'infrastructure cloud ou des environnements d'exécution, l'outil doit sécuriser les parties de la pile les plus importantes pour votre équipe.

- Résultats exploitables et support de remédiation : La détection seule ne suffit pas. Recherchez des outils qui aident les équipes à passer de la détection des problèmes à leur résolution, grâce à des directives claires, une priorisation ou une automatisation qui réduit le temps de remédiation et les allers-retours entre la sécurité et l'ingénierie.

- Intégration au workflow et facilité d'adoption : Les meilleurs outils s'intègrent en douceur dans le contrôle de version, les pipelines CI/CD ou les environnements cloud sans ralentir le développement. Une configuration facile, des interfaces intuitives et des sorties adaptées aux développeurs augmentent l'adoption et font de la sécurité une partie naturelle du workflow plutôt qu'un obstacle.

Les 10 meilleurs outils de sécurité basés sur l'IA

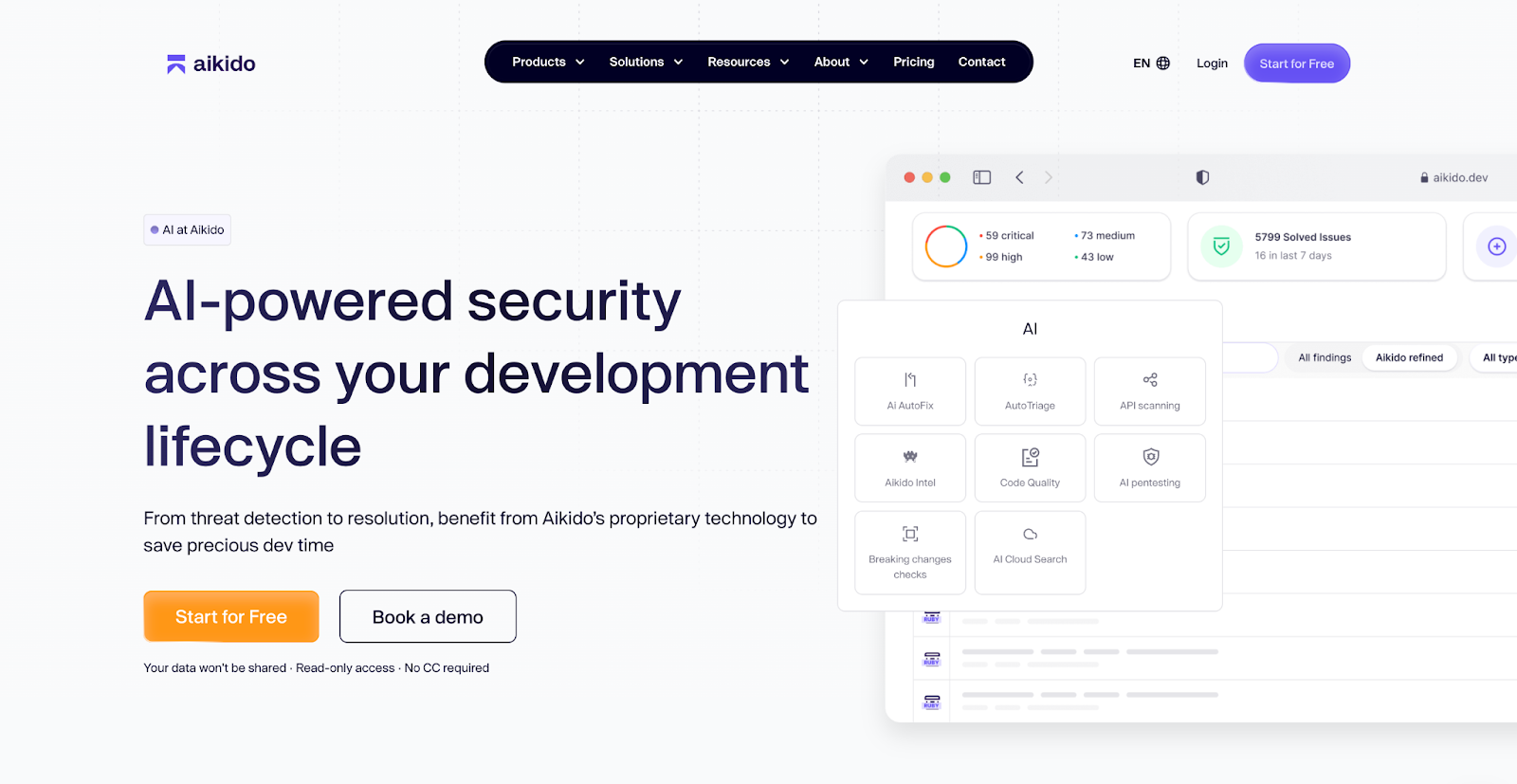

1. Aikido Security

Aikido Security est une plateforme de sécurité basée sur l'IA conçue pour réduire les frictions entre la détection et la correction des vulnérabilités. Elle applique l'IA tout au long du cycle de vie de la sécurité, aidant les équipes à examiner le code, à trier les résultats, à corriger les problèmes et à valider l'exploitabilité réelle sans dépendre d'outils fragmentés ou d'analyses manuelles.

Au niveau du code, Aikido utilise la code review par IA pour analyser les pull requests et le code source à la recherche d'erreurs logiques, de schémas non sécurisés et de cas limites que les scanners traditionnels manquent souvent. Au lieu de produire des avertissements génériques, elle évalue le code dans son contexte et fournit un feedback exploitable qui s'intègre naturellement dans les workflows des développeurs.

Une partie essentielle de la plateforme est AutoTriage, qui s'attaque à l'un des plus grands problèmes de la sécurité des applications : les faux positifs. AutoTriage utilise le raisonnement par IA, l'analyse d’accessibilité et le contexte environnemental pour évaluer si une vulnérabilité est réellement exploitable et avec quelle urgence elle doit être traitée. Cela permet aux équipes de se concentrer sur les problèmes à fort impact tout en écartant automatiquement les résultats qui ne présentent pas de risque réel.

Pour compléter le workflow, Aikido associe la détection à la correction automatique par IA et au pentest IA. AutoFix génère des correctifs ciblés pour les vulnérabilités confirmées et ouvre automatiquement des pull requests, tandis que le pentest par IA simule des chemins d'attaque réels à travers le code, le cloud et les environnements d'exécution. Ensemble, ces capacités aident les équipes à valider leurs défenses et à combler les lacunes de sécurité plus tôt dans le processus de développement.

Fonctionnalités

- AI-Code Review: Examine les PR et le code pour les bugs logiques, les modèles à risque et les constructions non sécurisées avec une analyse contextuelle.

- AutoTriage: Utilise l'IA et l'analyse d’accessibilité pour filtrer les faux positifs, confirmer les vrais positifs et prioriser les vulnérabilités en fonction de leur exploitabilité et de leur impact à travers les langages et les environnements.

- correction automatique par IA: Génère des correctifs sûrs et minimaux pour les problèmes SAST, IaC, de conteneurs et de dépendances, et crée automatiquement des PR.

- pentest IA: Tests d'intrusion autonomes basés sur l'IA qui cartographient les chemins d'attaque réels et valident les vulnérabilités à travers le code, le cloud et les environnements d'exécution.

- Developer Workflows: S'intègre aux IDEs, aux pipelines CI/CD et aux outils de développement pour une détection précoce et une remédiation contextuelle.

Avantages

- Utilise l'IA pour réduire le bruit et améliorer la précision, plutôt que de simplement générer plus d'alertes.

- Couvre l'intégralité du cycle de vie de la sécurité des applications sans nécessiter de multiples outils déconnectés.

- Un accent fort sur la vitesse de remédiation, et non pas seulement sur la détection.

- Conçu pour les développeurs, et non pas seulement pour les équipes de sécurité, ce qui améliore l'adoption.

- Un retour utilisateur constamment positif concernant l'ergonomie et l'intégration.

Évaluation Gartner: 4.8/5.0

2. Arctic Wolf

Arctic Wolf est une plateforme de détection et de réponse managée (MDR) basée sur l'IA, conçue pour aider les organisations à détecter, prioriser et répondre aux menaces de sécurité sans avoir à construire ou à doter en personnel un SOC interne complet. Plutôt que de remplacer les outils de sécurité existants, Arctic Wolf s'y superpose, en utilisant des analyses basées sur l'IA et des opérations de sécurité humaines pour corréler les signaux à travers les endpoints, les réseaux, les environnements cloud et les systèmes d'identité. Sa valeur fondamentale réside dans la transformation des données de sécurité bruyantes en incidents priorisés et exploitables auxquels les équipes de sécurité peuvent réellement répondre.

Fonctionnalités

- Détection des menaces basée sur l'IA: Utilise l'apprentissage automatique et l'analyse comportementale pour détecter les activités suspectes à travers les endpoints, les réseaux, les charges de travail cloud et les identités.

- Plateforme d'opérations de sécurité (Aurora): Plateforme centralisée qui ingère la télémétrie des outils de sécurité existants et applique une corrélation et une notation des risques basées sur l'IA.

- Détection et réponse managées (MDR): Surveillance 24/7 et réponse aux incidents fournies par l'équipe des opérations de sécurité d'Arctic Wolf.

- Priorisation des risques et réduction des alertes: L'IA filtre les alertes à faible signal et escalade les incidents vérifiés et à fort impact pour réduire la fatigue liée aux alertes.

Avantages

- Une détection robuste assistée par l'IA combinée à une réponse dirigée par l'humain réduit la charge opérationnelle des équipes internes.

- Efficace pour réduire le bruit des alertes en corrélant les signaux de plusieurs outils de sécurité.

- Bien adapté aux organisations sans SOC mature ou couverture de sécurité 24h/24 et 7j/7.

- Large support d'intégration à travers les outils d'endpoint, de cloud, de réseau et d'identité.

Inconvénients

- Pas un outil axé sur les développeurs ; n'offre pas de scan de code, de SAST, de SCA ou d'intégrations CI/CD.

- La remédiation est consultative plutôt qu'automatisée, nécessitant que les équipes internes exécutent les correctifs.

- Fortement dépendant des outils de sécurité existants, donc la valeur dépend de la maturité de la pile technologique actuelle.

- Moins de visibilité sur les vulnérabilités au niveau de la couche applicative ou du code.

- La tarification est basée sur les services et peut être coûteuse pour les petites équipes ou les startups.

- Contrôle limité sur la logique de détection par rapport aux plateformes entièrement autogérées.

Évaluation Gartner : 4.9/5.0

3. Cato Networks (avec la sécurité IA d'Aim)

Cato Networks est une plateforme SASE (Secure Access Service Edge) qui combine des capacités de réseau et de sécurité en un service cloud natif conçu pour protéger les utilisateurs, les appareils, les applications et les données, où qu'ils se trouvent. En 2025, Cato a étendu les fonctions de sécurité IA de sa plateforme en acquérant Aim Security, apportant des protections avancées centrées sur l'IA à sa plateforme cloud SASE.

Cette acquisition permet à Cato de sécuriser non seulement le trafic réseau et l'accès aux applications, mais aussi les interactions et workflows liés à l'IA, tels que l'utilisation par les employés d'applications d'IA publiques, d'agents d'IA internes et le cycle de vie plus large du développement de l'IA, le tout sous des politiques et une visibilité unifiées.

Fonctionnalités

- Plateforme SASE unifiée : Réseautage sécurisé, accès sécurisé et protection consciente de l'IA fournis à partir d'un service cloud unique.

- Sécurité des interactions IA : La technologie d'Aim sécurise l'utilisation par les employés d'outils d'IA publics, d'applications d'IA internes et d'agents d'IA d'exécution, et applique des politiques de gouvernance à travers les interactions IA.

- Pare-feu IA et application des politiques : Contrôle le trafic IA et applique les règles de sécurité d'entreprise pour les charges de travail et les communications IA.

- Gestion de la posture de sécurité IA : Découvre, détecte et remédie en continu aux risques spécifiques à l'IA à travers les environnements de développement, de formation et d'exécution.

- Capacités SASE globales : SD-WAN sécurisé, Zero Trust Network Access (ZTNA), pare-feu, prévention des menaces et protection des données, le tout sur une seule plateforme.

Avantages

- Plateforme complète et convergente : Réseautage, sécurité et sécurité IA sous un même parapluie cloud natif.

- Positionnement Gartner solide : Nommé Leader dans le Magic Quadrant 2025 de Gartner pour les plateformes SASE, reflétant une large reconnaissance en entreprise.

- Contrôle centralisé des politiques IA : Protège les interactions IA de manière cohérente à travers les surfaces utilisateur, cloud et applicatives.

- Visibilité étendue et application des menaces : S'appuie sur une infrastructure cloud globale pour inspecter et protéger le trafic en temps réel.

Inconvénients

- Complexité pour les petites équipes : En tant que plateforme SASE d'entreprise complète, elle peut être excessive pour les petites entreprises qui n'ont pas encore besoin d'une convergence complète SASE + sécurité IA.

- Intégration et migration : Les fonctions de sécurité IA complètes alimentées par Aim convergeront entièrement vers la plateforme d'ici début 2026, ce qui peut créer une complexité transitoire pour les clients actuels.

- Modèle de tarification : Les solutions SASE avec extensions IA peuvent avoir des structures de licences et de coûts complexes qui nécessitent une budgétisation minutieuse.

- Moins axé sur la sécurité pure des applications : Bien qu'il soit performant en matière de protections réseau et basées sur des politiques, il ne remplace pas les outils spécialisés au niveau du code comme SAST/SCA pour les équipes de développeurs.

- La sécurité IA est encore en évolution : L'intégration et la maturité des risques IA avancés (par exemple, la détection d'injection de prompt) sont relativement nouvelles et peuvent manquer de la profondeur trouvée chez les startups spécialisées dans la sécurité IA.

- Courbe d'apprentissage opérationnelle : Les administrateurs peuvent avoir besoin d'une formation supplémentaire pour configurer efficacement l'application des politiques IA et les workflows de gestion des risques IA.

- Les avis des pairs varient : Bien que performante en tant que plateforme SASE, les retours d'expérience spécifiques des utilisateurs en matière de sécurité IA sont encore émergents.

Évaluation Gartner : 4.6/5.0

4. Cisco AI Defense

Cisco AI Defense est une solution de sécurité IA de niveau entreprise conçue pour protéger les initiatives d'IA des organisations tout au long du développement, du déploiement et de l'exécution. S'appuyant sur l'expertise de longue date de Cisco en matière de cybersécurité et de réseaux, AI Defense comble les lacunes critiques laissées par les outils de sécurité traditionnels en offrant une visibilité complète sur les assets d'IA, une détection proactive des vulnérabilités et une protection en temps réel contre les menaces adverses telles que les injections de prompts, les fuites de données et les attaques par déni de service.

Fonctionnalités

- Découverte et visibilité des assets d'IA : Identifie automatiquement les modèles, applications et agents d'IA dans les environnements multi-cloud pour cartographier l'intégralité de la surface d'attaque de l'IA.

- Validation des modèles et applications d'IA : Utilise le red teaming algorithmique et les tests automatisés pour détecter les vulnérabilités et les problèmes de sécurité dans les modèles et les applications d'IA personnalisées.

- Protection en temps d'exécution de l'IA : Fournit des garde-fous et des défenses en temps d'exécution pour bloquer les entrées adverses et les sorties nuisibles en temps réel.

- Contrôle d'accès à l'IA : Surveille et gère l'accès des employés aux outils d'IA tiers autorisés et non autorisés afin de prévenir l'exposition de données sensibles.

- Gestion des risques de la chaîne d'approvisionnement de l'IA : Détecte les risques liés aux modèles externes ou tiers et assure la gouvernance de la chaîne d'approvisionnement de l'IA.

- Application au niveau du réseau : S'appuie sur Cisco Security Cloud et le renseignement sur les menaces Talos pour une détection des menaces de haute précision et une protection continue.

Avantages

- Offre une couverture de bout en bout pour la découverte, la détection et la protection des environnements d'IA d'entreprise.

- S'intègre au portefeuille de sécurité étendu de Cisco pour une visibilité unifiée et une gestion des politiques.

- Fournit des tests proactifs et des garde-fous en temps d'exécution adaptés aux menaces d'IA émergentes.

- Un contrôle d'accès robuste et la surveillance de l'IA fantôme contribuent à atténuer l'utilisation risquée des outils d'IA externes par les employés.

Inconvénients

- Conçu principalement pour les grandes entreprises, ce qui peut rendre le déploiement et la configuration complexes pour les petites équipes.

- Pourrait ne pas remplacer les outils AppSec spécialisés (par exemple, SAST/SCA) pour les vulnérabilités profondes au niveau du code.

- La tarification et les licences peuvent être compliquées en raison de ses nombreuses fonctionnalités d'entreprise.

- Les politiques de sécurité IA avancées peuvent nécessiter des équipes de sécurité expérimentées pour être réglées efficacement.

- Les évaluations par les pairs et les notations indépendantes spécifiquement pour AI Defense sont encore en cours d'élaboration compte tenu de son lancement récent.

- L'intégration avec les outils cloud et DevSecOps existants peut nécessiter une personnalisation.

- Les protections en temps d'exécution peuvent générer des alertes nuancées qui nécessitent une interprétation experte.

Évaluation Gartner : 4.6/5.0

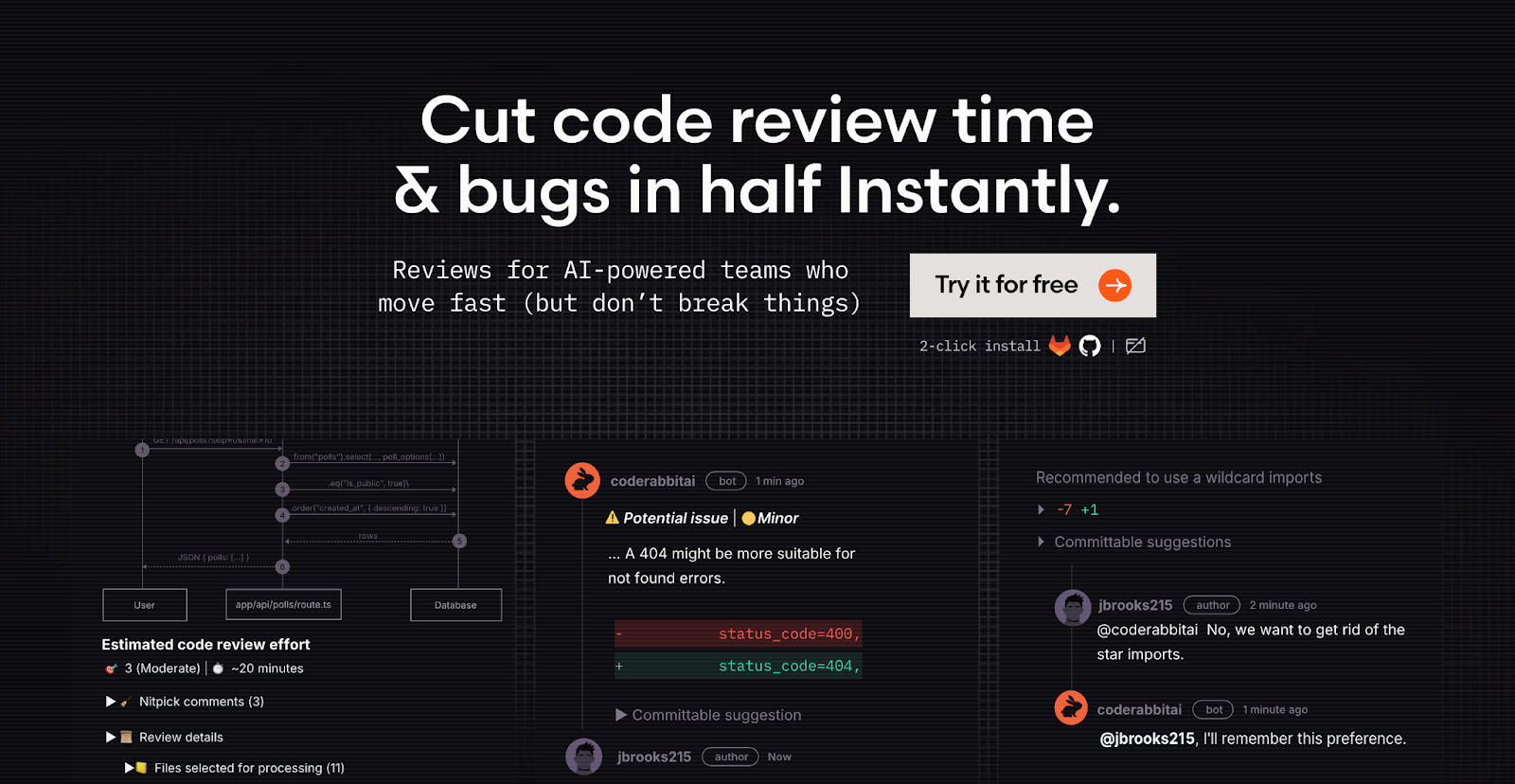

5. CodeRabbit

CodeRabbit est un assistant de code review alimenté par l'IA conçu pour aider les équipes d'ingénierie à automatiser et à étendre le processus de code review. Il s'intègre aux systèmes de contrôle de version, aux IDE et aux workflows CI pour analyser les pull requests et les commits, fournissant des retours contextuels sur les bugs, les problèmes de logique, les incohérences de style et les préoccupations de sécurité potentielles.

Fonctionnalités

- Code Reviews IA : Analyse automatisée et contextuelle des pull requests avec des suggestions et des résumés en ligne.

- Intégration IDE et CLI : Examinez le code directement dans des éditeurs comme VS Code ou via des outils en ligne de commande.

- Règles et apprentissages personnalisés : Les équipes peuvent adapter le comportement de review avec des directives personnalisées et des boucles de feedback.

- Contrôles de sécurité et de confidentialité : Certification SOC 2 Type II, traitement éphémère sans stockage persistant du code et reviews chiffrées.

Avantages

- Accélère les code reviews et identifie les problèmes que les développeurs pourraient manquer.

- S'intègre facilement avec GitHub, GitLab et les environnements IDE.

- Apprend des retours d'équipe pour affiner les suggestions au fil du temps.

- Fournit des résumés utiles et des guides détaillés pour les pull requests volumineuses.

Inconvénients

- Génère un volume élevé de suggestions, incluant parfois des retours de faible valeur ou incorrects qui génèrent du bruit lors de la revue.

- Certains utilisateurs signalent une précision incohérente, particulièrement avec une logique plus complexe ou des contextes nuancés, nécessitant une supervision humaine attentive.

- Les expériences de support client ont été mitigées, avec des réponses lentes ou peu utiles dans certains cas.

- La personnalisation pour les workflows avancés peut présenter une courbe d'apprentissage ou nécessiter une configuration manuelle.

- La formule gratuite et les limites de débit peuvent restreindre l'utilisation complète pour les équipes à fort volume.

Évaluation Gartner : 4.3/5.0

6. CrowdStrike

CrowdStrike est une plateforme de cybersécurité de premier plan qui utilise l'IA et le machine learning pour alimenter la détection, la prévention et la réponse aux menaces sur les endpoints, les identités, les charges de travail cloud et plus encore.

Son produit phare, la plateforme Falcon, combine la télémétrie en temps réel avec des analyses basées sur l'IA pour aider les équipes à détecter rapidement les menaces sophistiquées, à prioriser ce qui est le plus important et à automatiser les actions de réponse lorsque cela est possible.

Fonctionnalités

- Détection et réponse basées sur l'IA : La plateforme Falcon utilise le machine learning entraîné sur des trillions d'événements de sécurité pour identifier et répondre aux menaces en temps réel sur les endpoints, les identités et les environnements cloud.

- Analyste IA Générative (Charlotte AI) : Permet aux utilisateurs d'interagir avec les données de sécurité en utilisant le langage naturel, accélérant la chasse aux menaces et les investigations.

- Chasse aux menaces et renseignement sur les menaces : L'IA augmente la découverte proactive des menaces et le renseignement sur les menaces contextualisé pour aider à découvrir les comportements d'adversaires avancés.

- Tri et remédiation automatisés : L'IA priorise les alertes critiques et peut automatiser les actions de réponse (par exemple, confinement ou isolation) pour réduire la charge de travail des analystes.

Avantages

- La détection et la priorisation robustes basées sur l'IA aident à réduire le bruit et à concentrer les équipes sur les risques réels.

- Utilise une télémétrie à l'échelle mondiale et le renseignement sur les menaces pour améliorer continuellement la précision et le contexte des menaces.

- Les outils d'IA générative comme Charlotte AI aident les analystes de tous niveaux d'expérience à travailler plus vite et à prendre de meilleures décisions.

- L'architecture d'agent léger de Falcon simplifie le déploiement et la mise à l'échelle dans les grands environnements.

Inconvénients

- Non axé sur la sécurité des applications traditionnelles (par exemple, l'analyse de code, le SAST, la sécurité des API). Il s'agit principalement de détection et de réponse.

- Les fonctionnalités avancées et l'automatisation complète basée sur l'IA peuvent nécessiter des équipes de sécurité qualifiées pour une configuration et une opération efficaces.

- La tarification et les licences peuvent être complexes pour les petites organisations en raison de l'étendue des modules.

- Les volumes de télémétrie des endpoints et des identités peuvent être importants, nécessitant une gestion attentive pour éviter la surcharge d'alertes.

- Certaines équipes signalent une courbe d'apprentissage avec l'interface Falcon et la complexité de configuration.

- Les intégrations profondes pour les charges de travail cloud-native peuvent nécessiter une planification et des ressources supplémentaires.

Évaluation Gartner : 4.7/5.0

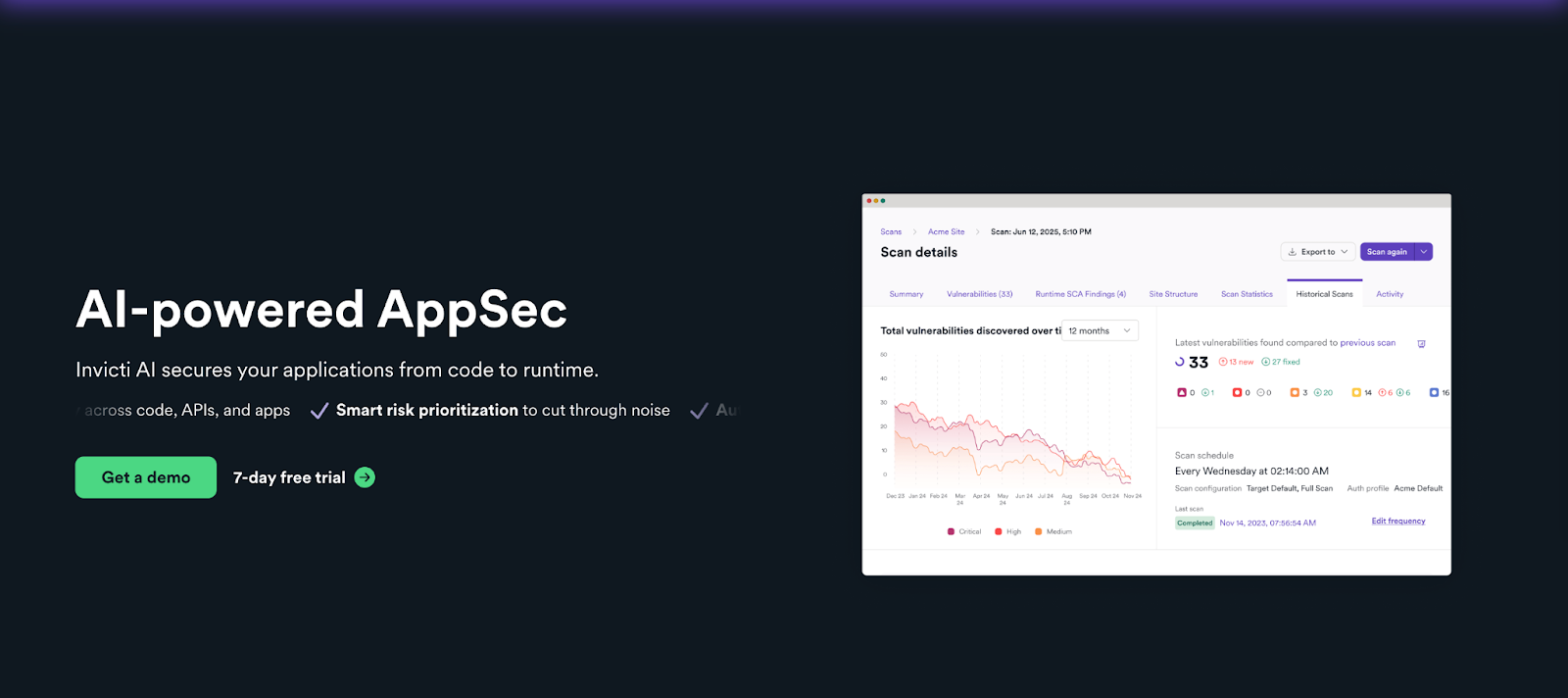

7. Invicti

Invicti est une plateforme de sécurité des applications basée sur l'IA qui renforce l'analyse traditionnelle des vulnérabilités grâce à l'apprentissage automatique et à l'automatisation. En son cœur se trouve un moteur de Tests de sécurité des applications dynamiques (DAST) qui non seulement découvre de réelles vulnérabilités dans les applications web et les API, mais utilise également des techniques basées sur l'IA pour améliorer la découverte, la couverture du crawl et la priorisation des risques. Invicti intègre l'analyse statique et dynamique avec une notation prédictive des risques et des conseils de remédiation pour aider les équipes à identifier les problèmes réels et exploitables et à réduire le bruit dans les workflows de sécurité.

Fonctionnalités

- DAST amélioré par l'IA : Utilise l'apprentissage automatique pour améliorer la précision des scans, étendre la couverture du crawl, gérer les comportements complexes des applications et détecter les vulnérabilités profondes.

- Notation prédictive des risques : Attribue des niveaux de risque aux applications ou aux endpoints avant l'analyse, aidant les équipes à prioriser les actifs à tester en premier.

- Connexion automatique et Crawling assistés par l'IA : Identifie et interagit automatiquement avec les formulaires de connexion et les workflows d'applications complexes pour une couverture de scan plus complète.

- Plateforme AppSec intégrée : Combine le DAST avec le SAST, le SCA, l'analyse d'API et la gestion de la posture de sécurité des applications (ASPM) pour des vues consolidées des vulnérabilités.

- Conseils de remédiation basés sur l'IA : Fournit des suggestions de correctifs contextuelles et corrèle les résultats entre les outils pour réduire les faux positifs et rationaliser l'action des développeurs.

Avantages

- Les capacités de l'IA améliorent l'analyse traditionnelle, améliorant la couverture et la précision par rapport aux outils hérités.

- La notation prédictive des risques aide les équipes à se concentrer d'abord sur les actifs les plus critiques.

- L'intégration entre le SAST, le DAST et le SCA offre une vue unifiée du risque applicatif.

- Le crawling assisté par l'IA et la connexion automatique réduisent la configuration manuelle requise pour des analyses complètes.

Inconvénients

- Les analyses peuvent être plus lentes et consommer des ressources importantes sur des applications très volumineuses.

- Certains utilisateurs trouvent l'interface encombrée et le reporting moins intuitif que celui des concurrents.

- Les tarifs et les licences peuvent être élevés pour les petites équipes ou les organisations de taille moyenne.

- Les tests d'API avancés peuvent nécessiter une configuration minutieuse et un travail préparatoire pour maximiser l'efficacité.

- Non axé sur la sécurité runtime en temps réel ; il améliore principalement l'analyse traditionnelle.

- La profondeur de l'assistance IA peut varier en fonction de la complexité et de la configuration de l'application.

Note Gartner : 4.4/5/0.

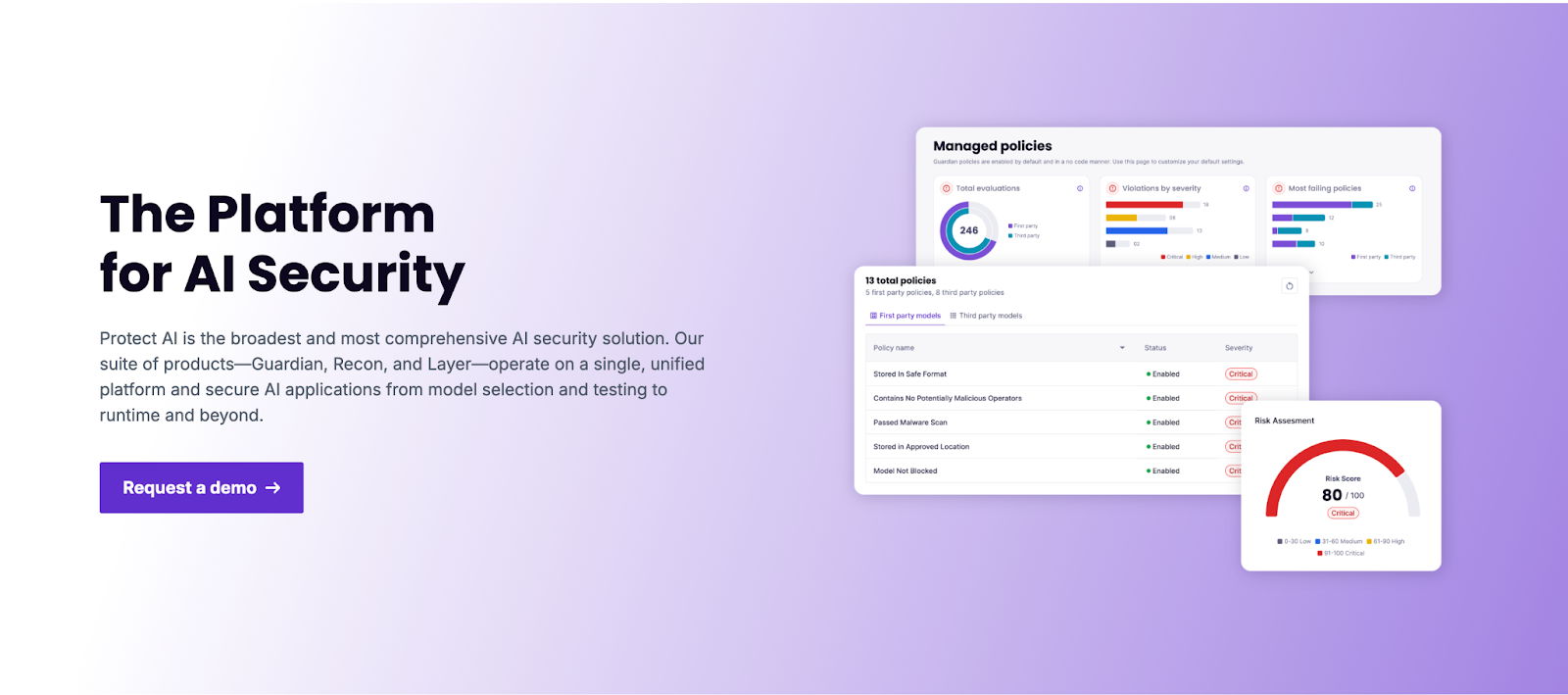

8. Protect AI

Protect AI de Palo Alto Networks est une plateforme de sécurité et de conformité IA conçue spécifiquement pour protéger les systèmes d'apprentissage automatique et d'IA tout au long du développement, du déploiement et de l'exécution.

Contrairement aux outils de cybersécurité traditionnels axés sur les réseaux ou les endpoints, Protect AI est axé sur la sécurisation des modèles d'IA, de leur chaîne d'approvisionnement et de leur comportement opérationnel. Il analyse les modèles à la recherche de code malveillant ou dangereux, applique des politiques de sécurité avant l'utilisation des modèles, surveille le comportement des modèles pour détecter les attaques adverses et fournit des fonctionnalités de gouvernance qui aident les équipes à maintenir la confiance et la conformité à mesure qu'elles étendent l'adoption de l'IA.

Fonctionnalités

- ModelScan et Guardian : Analyse les modèles ML open source et propriétaires à la recherche de code dangereux, de malwares et d'attaques de sérialisation avant que les modèles n'entrent en production.

- Détection des menaces IA : Surveille en continu les workflows d'IA et de ML pour détecter les entrées adverses, l'empoisonnement des données et les comportements inattendus.

- Visibilité des assets IA : Des tableaux de bord centralisés offrent une visibilité sur les inventaires de modèles, les dépendances, la traçabilité et le statut de conformité.

- Gouvernance et Conformité : Assure le suivi et le reporting des comportements des systèmes d'IA pour aider à respecter les normes réglementaires telles que SOC 2, ISO 27001 et les cadres de protection des données.

- Intégration transparente : Fonctionne avec les principaux frameworks de ML tels que TensorFlow, PyTorch et les écosystèmes Hugging Face, permettant une configuration rapide avec les workflows existants.

Avantages

- Adapté aux risques uniques des systèmes d'IA et de ML, que les outils de sécurité traditionnels manquent souvent.

- Offre une analyse au niveau du modèle et une surveillance continue qui va au-delà de la simple détection de vulnérabilités.

- Aide les équipes à appliquer les politiques et à maintenir la conformité dans les environnements réglementés.

- Prend en charge les workflows cloud et sur site pour un déploiement flexible.

Inconvénients

- Pas encore largement évalué sur les principales plateformes d'analystes avec des avis de pairs approfondis, ce qui limite la visibilité comparative.

- Principalement axé sur la sécurité des systèmes d'IA/ML ; ce n'est pas une suite complète de sécurité applicative.

- Les fonctionnalités avancées de gouvernance et de conformité peuvent nécessiter une expertise dédiée pour une configuration correcte.

- L'analyse de modèles et la détection en runtime peuvent générer des alertes contextuelles qui nécessitent toujours une analyse humaine.

- Certaines organisations pourraient avoir besoin de le combiner avec d'autres outils pour une couverture DevSecOps complète.

- La tarification entreprise et la structure de licence sont généralement personnalisées, rendant la budgétisation peu claire pour les petites équipes.

- Les équipes sans pratiques MLSecOps matures pourraient avoir besoin de temps pour intégrer et opérationnaliser pleinement la plateforme.

Note Gartner : 4.7/5.0

9. SentinelOne

SentinelOne est une plateforme de détection et de réponse étendues (XDR) et de protection des endpoints, basée sur l'IA, qui utilise l'apprentissage automatique avancé et le raisonnement autonome pour détecter, prévenir et répondre aux menaces sur les endpoints, les workloads cloud, les identités, et plus encore.

Conçue autour de sa plateforme Singularity, SentinelOne applique l'IA à chaque étape du cycle de vie de la sécurité, aidant les équipes de sécurité à réduire le travail manuel et à prioriser les risques réels plus rapidement. Son architecture centrée sur l'IA signifie qu'elle a été conçue dès le départ pour exploiter l'intelligence machine comme un élément central de ses défenses, et non comme un simple ajout.

Fonctionnalités

- Détection et Réponse basées sur l'IA : Utilise l'apprentissage automatique et les modèles comportementaux pour détecter les menaces telles que les ransomwares, les attaques zero-day et les comportements anormaux sans se baser uniquement sur les signatures.

- Plateforme Singularity : Architecture unifiée pour la sécurité des endpoints, du cloud, des identités et des workloads avec un agent léger unique pour une protection étendue.

- Remédiation automatique et Rollback : Offre des capacités de remédiation et de rollback automatiques ou en un clic pour contenir et résoudre rapidement les incidents.

- Chasse aux menaces et Threat Intelligence : L'IA aide à découvrir proactivement les menaces sophistiquées et à corréler les signaux à travers les environnements pour guider les réponses.

Avantages

- Utilise l'IA de manière extensive pour la détection en temps réel, la priorisation et la réponse automatisée, réduisant la charge de travail manuelle des analystes.

- La plateforme unifiée couvre les endpoints, les workloads cloud, l'identité et le XDR avec un agent unique, simplifiant le déploiement.

- Le rollback et la remédiation automatisés aident les équipes à corriger les problèmes rapidement avec un minimum d'effort humain.

Inconvénients

- Principalement axé sur les endpoints et le XDR ; couverture moindre du scanning de sécurité applicative tel que le SAST/DAST.

- Les fonctionnalités avancées et l'ajustement de l'IA peuvent nécessiter des équipes de sécurité expérimentées pour une configuration efficace.

- La tarification et les licences peuvent être plus élevées et complexes pour les petites organisations en raison de l'étendue de la plateforme.

- Certaines intégrations (par exemple, des workflows CI/CD plus approfondis ou centrés sur les développeurs) sont limitées par rapport aux outils DevSecOps spécialisés.

- Le volume de télémétrie des endpoints peut générer du bruit s'il n'est pas réglé avec soin ; l'IA aide, mais la gestion reste essentielle.

Évaluation Gartner : 4.8/5.0

10. XBOW

XBOW est une plateforme de tests d'intrusion autonome basée sur l'IA qui simule des attaques réelles sans l'intervention de pentesters humains planifiés. Elle utilise des centaines d'agents IA coordonnés pour découvrir, valider et exploiter les vulnérabilités à travers les applications web et les systèmes cloud à la vitesse machine. Cette approche permet aux équipes de sécurité d'effectuer des évaluations de sécurité continues et des tests d'intrusion qui suivent le rythme des cycles de développement rapides, aidant à identifier les failles cachées avant les attaquants.

Fonctionnalités

- Tests d'intrusion autonomes : Workflows de sécurité offensive entièrement automatisés qui découvrent et exploitent les vulnérabilités sans planification manuelle.

- Collaboration d'agents IA : Des centaines d'agents IA spécialisés travaillent en parallèle pour analyser les surfaces d'attaque et valider les découvertes.

- Pentesting à la demande : Testez rapidement les applications sans attendre les pentesters humains ou des engagements prolongés.

- Évaluation continue de la sécurité : Scanning continu sur plusieurs cibles pour détecter les vulnérabilités à la vitesse de développement.

- Efficacité prouvée par des benchmarks : Succès démontré dans la résolution des défis courants de sécurité web dans les benchmarks de l'industrie.

Avantages

- Haute vitesse et évolutivité : Significativement plus rapide que le pentesting manuel traditionnel, permettant des évaluations de vulnérabilité fréquentes et étendues.

- Validation réelle par preuve de concept : Tentatives d'exploitation des vulnérabilités pour confirmer l'impact plutôt que de simplement signaler des problèmes potentiels.

- Couverture continue automatisée : Fonctionne en continu et de manière autonome, faisant du test de sécurité une partie intégrante du développement.

Inconvénients

- Faux positifs et bruit : Bien que la plateforme vérifie les rapports, certaines découvertes automatisées nécessitent encore une révision manuelle pour garantir la pertinence et réduire le bruit.

- Compréhension limitée de la logique métier : Peine avec la logique complexe et les problèmes contextuels qui dépendent d'une compréhension approfondie de l'application.

- Supervision humaine toujours nécessaire : Les rapports nécessitent souvent une vérification humaine, il ne remplace donc pas entièrement les pentesters experts.

- Résultats opaques et sorties "boîte noire" : Certains utilisateurs trouvent la sortie difficile à interpréter sans une expertise détaillée, ce qui peut ralentir la remédiation.

- Lacunes d'intégration de la conformité et des workflows : Les intégrations avec les workflows de développement (par exemple, les IDE ou le CI/CD) sont limitées par rapport aux outils AppSec dédiés.

- Hébergement d'entreprise et préoccupations de conformité : L'hébergement et la résidence des données peuvent être contraints par son empreinte géographique, ce qui pourrait être important pour les industries réglementées.

Comparaison des meilleurs outils de sécurité IA

Choisir le bon outil de sécurité IA pour votre organisation

Choisir le bon outil de sécurité IA va au-delà des listes de fonctionnalités. Il s'agit de savoir dans quelle mesure la plateforme s'intègre à votre flux de travail de développement, avec quelle clarté elle met en évidence les risques réels et à quelle vitesse votre équipe peut y réagir. De nombreux outils se concentrent sur des parties isolées de la pile de sécurité, ce qui entraîne souvent des angles morts, une fatigue d'alertes et des processus de sécurité fragmentés.

Aikido Security se distingue en appliquant l'IA sur l'ensemble du cycle de vie de la sécurité, des code reviews basées sur l'IA et de l'AutoTriage à l'AutoFix en un clic et au pentest IA autonome. Au lieu de submerger les équipes de bruit, il se concentre sur ce qui est véritablement exploitable et aide les développeurs à résoudre les problèmes là où ils travaillent déjà. Cela en fait un choix solide pour les startups comme les grandes entreprises, en particulier les équipes sécurisant les charges de travail IA et non-IA sans complexité supplémentaire.

Fini l'assemblage de plusieurs outils, les doutes sur les alertes ou le ralentissement de la livraison juste pour rester sécurisé. Avec Aikido, la sécurité devient une partie intégrante du développement.

Vous recherchez une plateforme de sécurité IA qui aide votre équipe à avancer plus vite tout en restant sécurisée ? Commencez un essai gratuit ou planifiez une démo avec Aikido Security dès aujourd'hui !