Avis

« Meilleur rapport qualité-prix. Venant de Snyk, c'était trop cher et Aikido offre de meilleures capacités SAST. Le mécanisme qui empêche les faux positifs est superbe »

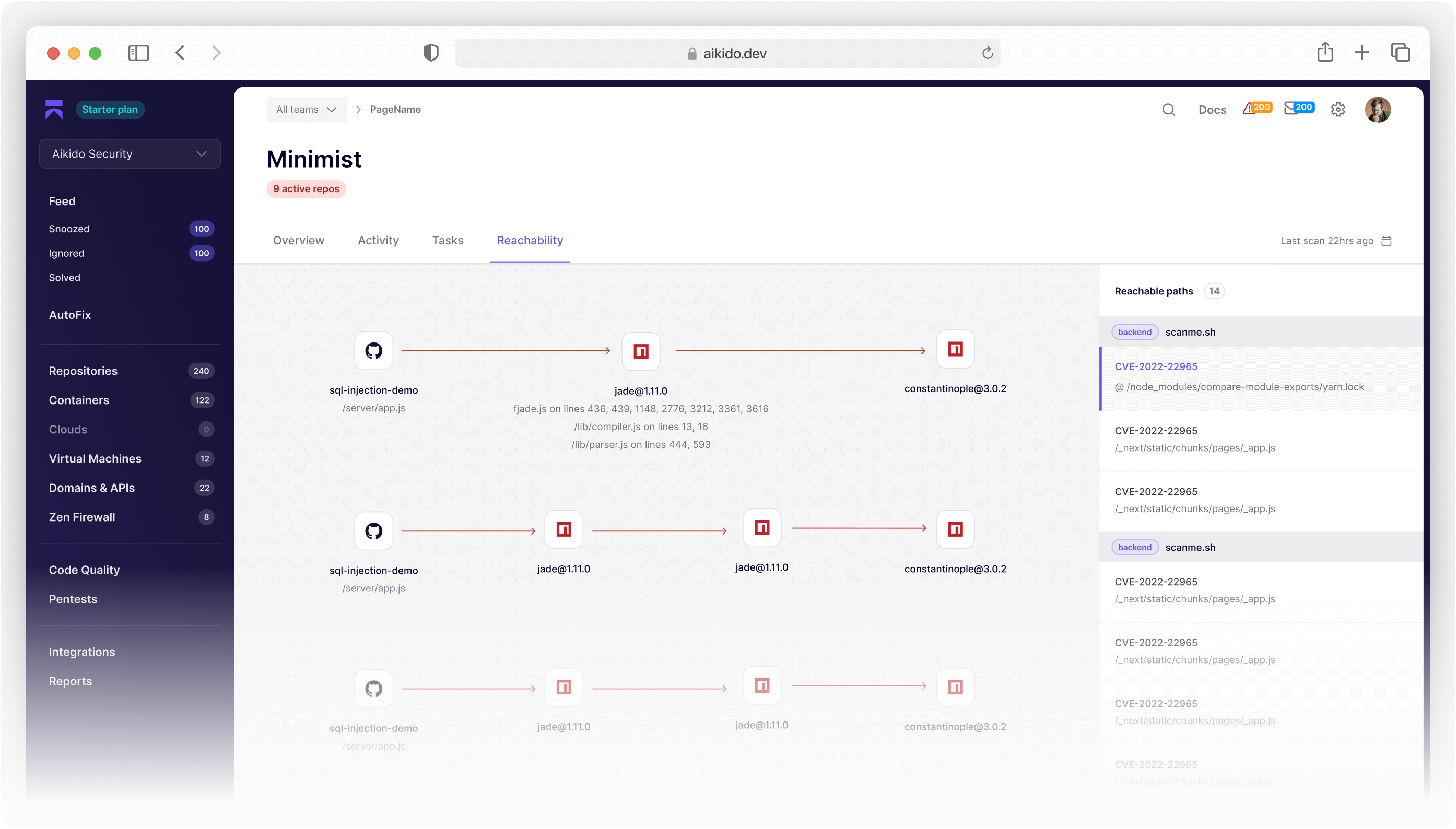

.avif)

Konstantin S

Responsable de la sécurité de l'information chez OSOME Pte. Ltd.

.svg)

.avif)