Sécurité axée sur les développeurs pour votre stack Microsoft

Si votre entreprise repose sur Microsoft, vous ne devriez pas avoir à bricoler des outils de sécurité. Aikido offre une sécurité full-stack conçue pour votre façon de travailler.

Scannez l'ensemble de votre environnement sur une seule plateforme

Couverture complète de votre SDLC, du code au cloud.

Aikido nous aide à identifier les angles morts de notre sécurité que nous ne pouvions pas entièrement couvrir avec nos outils existants. C'est un véritable changement de donne pour nous, au-delà de la simple SCA (analyse de la composition logicielle).

Nicolai BrogaardResponsable de service SAST & SCA

Le flux doit se poursuivre

Connectez votre outil de gestion des tâches, votre outil de messagerie, votre suite de conformité et votre CI pour suivre et résoudre les problèmes dans les outils que vous utilisez déjà.

Intégré à votre workflow

Des intégrations natives avec Azure Boards, Microsoft Teams et Entra ID garantissent que la sécurité fait partie intégrante de vos workflows Microsoft quotidiens.

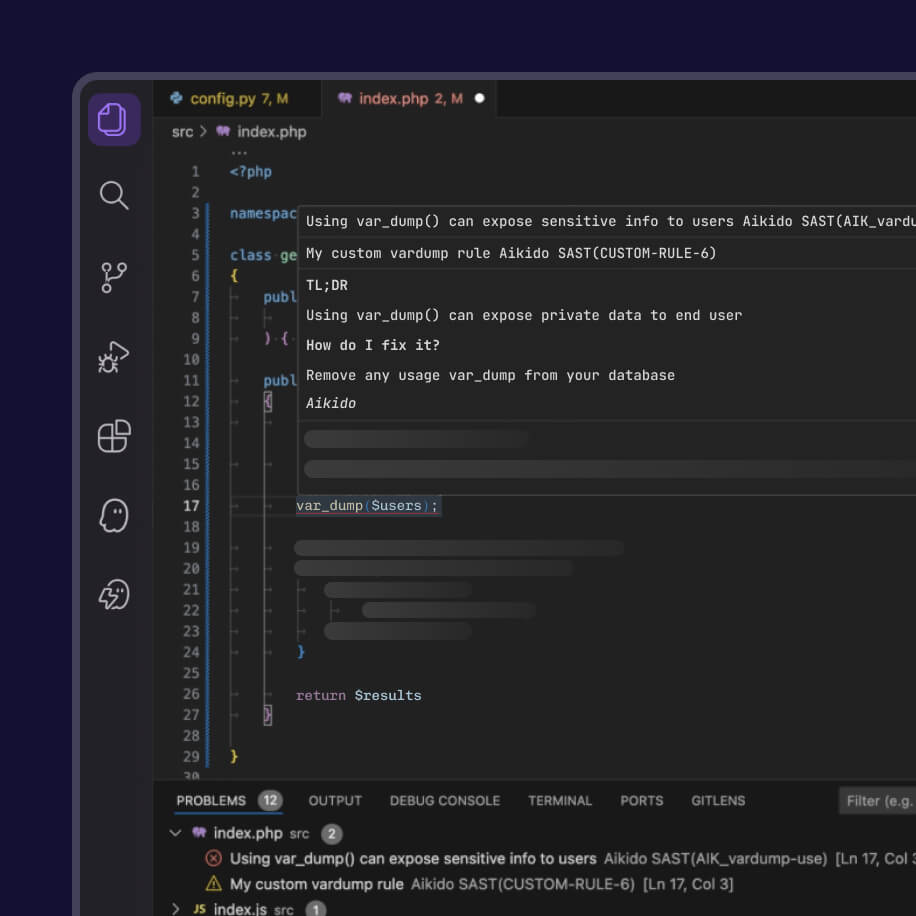

Pour les développeurs, pas seulement pour la conformité

VS Code + Visual Studio: Exécutez les scanners de sécurité d'Aikido directement depuis votre IDE. Détectez et corrigez les problèmes pendant que vous codez, sans changer de contexte.

Support natif .NET & C#: Couverture complète pour votre base de code Microsoft (SAST, SCA, analyse des secrets, et même un pare-feu .NET intégré à l’application).

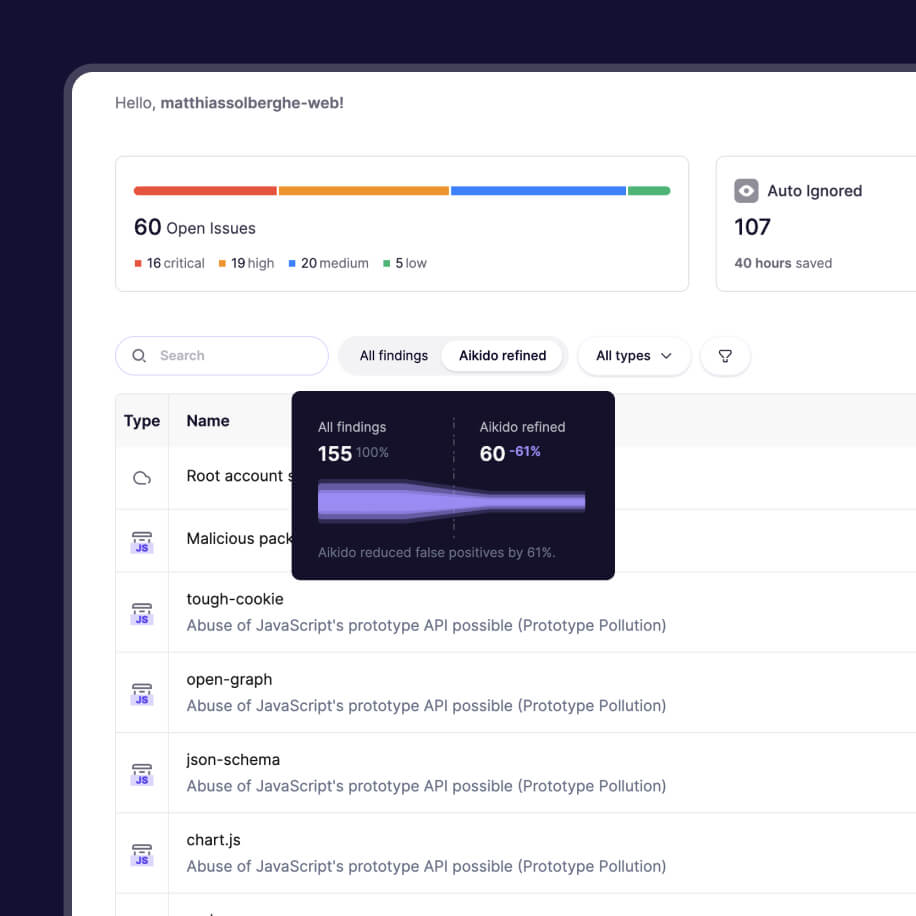

Recevez des alertes lorsqu'elles sont réellement pertinentes

Évitez le bruit. D'autres outils vous inondent d'alertes. Aikido met en évidence les risques exploitables, éliminant les faux positifs. Ainsi, vous pouvez.

Conçu pour la collaboration d'équipe

Azure Boards: Ajoutez automatiquement des tickets de sécurité à vos workflows de développement et évitez le travail supplémentaire.

Microsoft Teams: Recevez des notifications instantanées pour les nouveaux problèmes critiques et obtenez des rapports de statut hebdomadaires.

Entra ID: Contrôlez qui voit quoi grâce au support natif des identités.

Une plateforme, zéro surcharge

Pourquoi jongler avec divers outils de sécurité quand un seul peut tout faire ?

SAST, SCA, CSPM, DAST

Détection de secrets et de malwares

Pentesting et rapports de conformité

AI Autotriage & Autofix

Pare-feu intégré à l’application .NET

Protection des appareils

Couverture complète sur une seule plateforme

Remplacez votre ensemble d'outils dispersés par une plateforme unique qui fait tout et vous montre ce qui compte.

Sécurisez votre environnement dès maintenant.

Sécurisez votre code, votre cloud et votre runtime au sein d'un système centralisé. Détectez et corrigez les vulnérabilités rapidement et automatiquement.

Questions fréquentes

Nous avons développé un moteur de règles qui prend en compte le contexte de votre environnement. Cela nous permet d'adapter facilement le score de criticité pour votre environnement et de filtrer les faux positifs. En cas de doute, l'algorithme revient toujours à l'option la plus sûre...

Nous clonons les dépôts dans des environnements temporaires (tels que des conteneurs Docker qui vous sont propres). Ces conteneurs sont supprimés après l’analyse. La durée des tests et des analyses est d’environ 1 à 5 minutes. Tous les clones et conteneurs sont ensuite automatiquement supprimés, systématiquement, à chaque fois, pour chaque client.

Nous ne pouvons ni ne voulons, c'est garanti par un accès en lecture seule.

Bien sûr ! Lorsque vous vous inscrivez avec votre compte Git, ne donnez accès à aucun dépôt et sélectionnez plutôt le dépôt de démonstration !

Aikido combine les fonctionnalités de nombreuses plateformes différentes en une seule. En regroupant plusieurs outils sur une seule plateforme, nous sommes en mesure de contextualiser les vulnérabilités, de filtrer les faux positifs et de réduire le bruit de 95 %.

Nous mettons tout en œuvre pour être entièrement sécurisés et conformes. Aikido a été examiné pour attester que son système et l'adéquation de la conception des contrôles répondent aux exigences SOC 2 Type II de l'AICPA et ISO 27001:2022. En savoir plus sur notre centre de confiance.

.svg)

.jpg)

.png)