Protégez votre application et vos API contre les attaquants

Surveillez vos applications et API pour trouver des vulnérabilités comme l'injection SQL, le XSS et le CSRF — à la fois en surface et via le DAST authentifié.

- Détectez les risques de l’OWASP Top 10

- Découverte d’API automatisée (REST et GraphQL)

- Analysez votre application web et chaque point d'accès API

- Priorisez les problèmes critiques de front-end

.png)

Votre front-end est un terrain de jeu pour les hackers — nous vous montrerons ce qui peut être exploité

Le scanner DAST d'Aikido montre où votre application est la plus vulnérable afin que vous puissiez combler les lacunes de sécurité avant que les attaquants ne les découvrent.

- Vérifiez ce qu'un hacker pourrait utiliser pour exploiter

- Analyser automatiquement sans impacter votre front-end

- Prévenir les exploits et les vulnérabilités avant qu'ils ne surviennent

.avif)

Découverte et sécurité des API automatisées

Allez au-delà des vérifications de code habituelles. Découvrez et analysez automatiquement les API à la recherche de vulnérabilités et de failles. Simulez des attaques réelles et analysez chaque endpoint d'API pour les menaces de sécurité courantes.

- Obtenez des documents Swagger / spécifications OpenAPI à jour

- Détectez plus de vulnérabilités avec un DAST sensible au contexte

- Réduire le travail manuel

Fonctionnalités du DAST d'Aikido

Sachez ce qui est exposé. Pour que vous puissiez corriger ce qui compte.

Protégez les applications auto-hébergées

Notre scanner basé sur Nuclei vérifie vos applications auto-hébergées à la recherche de vulnérabilités courantes. Vous ne voulez pas que votre serveur GitLab ou votre site WordPress soit piraté, n'est-ce pas ?

DAST authentifié

Avec le DAST authentifié, vous pouvez tester si des utilisateurs connectés peuvent compromettre votre application ou accéder à des données sensibles. Le scanner se connecte en tant qu'utilisateur réel, exposant des vulnérabilités plus profondes et assurant la sécurité de vos jetons JWT.

Conseils concrets

Nous traduisons le jargon de sécurité complexe en un langage compréhensible afin que vous puissiez facilement comprendre le problème et s'il vous concerne. Évitez les recherches et trouvez une solution rapidement.

.avif)

Analyses automatiques

Combinaisons toxiques

.avif)

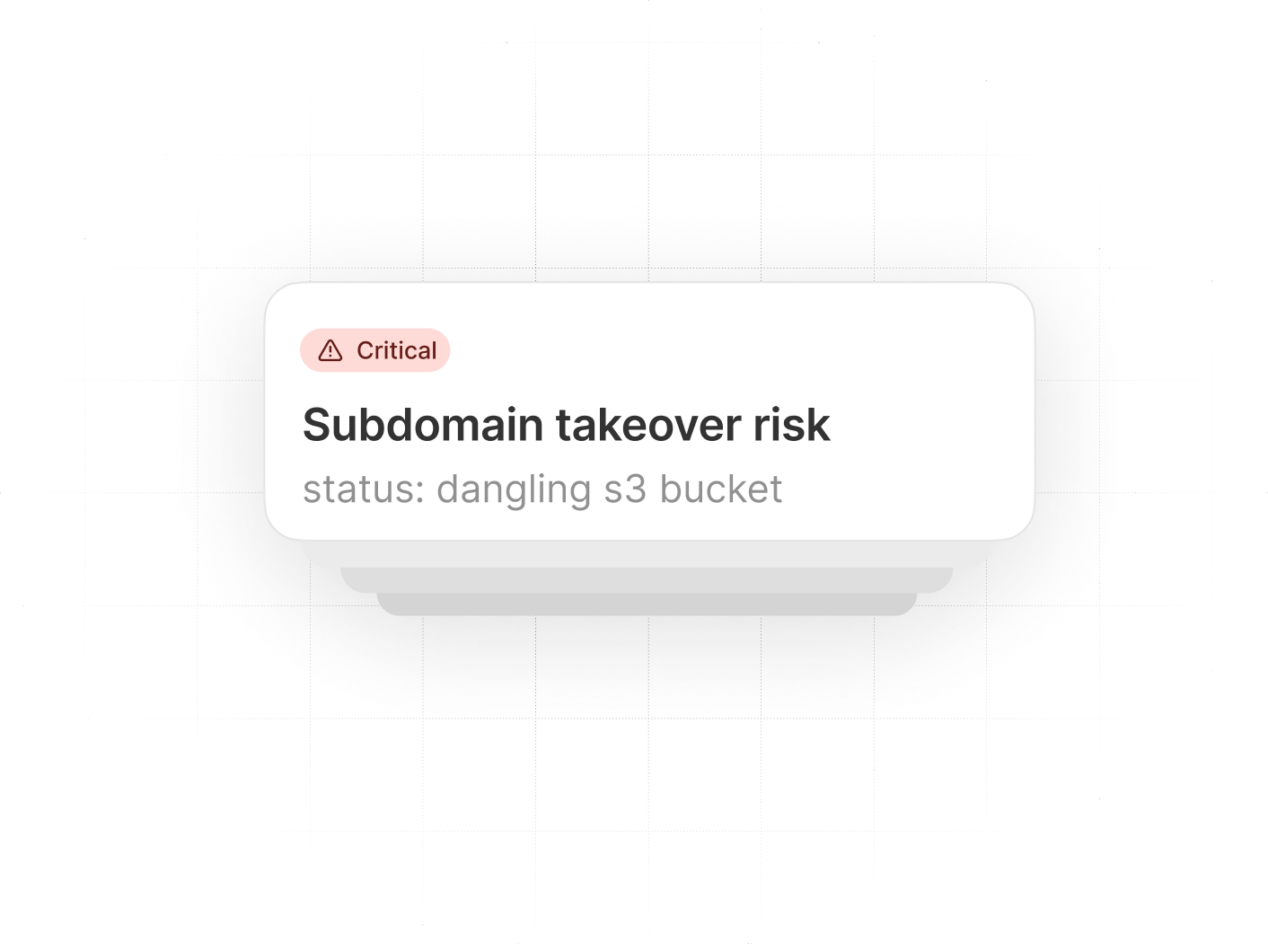

Domaines orphelins

pentest IA

.jpg)

Couverture complète sur une seule plateforme

Remplacez votre ensemble d'outils dispersés par une plateforme unique qui fait tout et vous montre ce qui compte.

Ne cassez pas le flux de développement

Prix fixes équitables

Sécurité intégrée

Meilleur rapport qualité-prix

« Meilleur rapport qualité-prix. Venant de Snyk, c'était trop cher et Aikido offre de meilleures capacités SAST. Le mécanisme qui empêche les faux positifs est superbe »

.avif)

« Aikido réalise vraiment l'impossible »

« Aikido réalise vraiment l'impossible avec un engagement envers l'ouverture que je n'avais jamais vu auparavant. Une recommandation évidente pour les start-ups ! »

Questions fréquentes

Les Tests de sécurité des applications dynamiques (DAST) consistent à scanner une application web en cours d'exécution depuis l'extérieur (approche boîte noire), similairement à la manière dont un attaquant sonderait votre site. C'est important car cela permet de détecter des problèmes de sécurité qui n'apparaissent que lorsque votre application est en production — par exemple, des erreurs de configuration ou des flux d'authentification défaillants qui ne seraient pas évidents à la simple lecture du code. En bref, le DAST vous permet de débusquer les vulnérabilités réelles de votre application web avant les attaquants.

Pas exactement, cela dépend du type de scan. Le DAST d'Aikido (également appelé Surface Monitoring) ne simule pas de charges utiles malveillantes sur votre frontend lui-même, mais il teste activement vos API. Pour le scan d'API, il envoie des charges utiles malveillantes contrôlées afin de débusquer les faiblesses. Il interagit avec votre application via HTTP et les API, en injectant des entrées de test et en observant la réponse de votre application (se comportant comme un attaquant automatisé). Le pentest IA va plus loin, en exécutant des attaques simulées plus avancées. Cette approche dynamique signifie qu'il sonde votre application en temps réel, un peu comme le ferait un attaquant externe, plutôt que de simplement scanner le code.

C'est sûr — le DAST d'Aikido est conçu pour ne pas surcharger ou perturber votre site en production. Le scanner évite les tests destructifs ; par exemple, il n'effectue pas d'injections SQL par force brute qui pourraient faire planter votre base de données. Il se concentre sur les vulnérabilités web courantes de manière douce, afin que vous bénéficiiez d'une couverture de sécurité sans ralentir ou déstabiliser votre application pendant un scan.

Pour la plupart des équipes, nous recommandons d'exécuter le scanner DAST d'Aikido sur des points d'accès de staging ou de production, plutôt qu'à l'intérieur de votre pipeline CI/CD. Notre DAST actuel est conçu pour scanner des applications en production, accessibles via Internet, il n'y a donc pas de grand avantage à l'exécuter en CI. Le scan DAST local (qui pourrait s'exécuter en CI) est prévu pour une sortie au quatrième trimestre et sera probablement disponible d'abord pour les plans entreprise. D'ici là, vous obtiendrez les résultats les plus précis en dirigeant le scanner vers un environnement qui reflète la production aussi fidèlement que possible.

Le DAST d'Aikido se concentre sur les problèmes qu'il peut détecter de manière fiable sur vos endpoints en production, exposés sur internet. Cela inclut de nombreuses vulnérabilités du Top 10 OWASP pour les API, telles que l'injection SQL, les problèmes d'authentification et de contrôle d'accès, les configurations non sécurisées et l'exposition de endpoints sensibles. Vous pouvez consulter la liste complète et à jour des vérifications ici : vérifications DAST d'Aikido Security. Les scans spécifiques au frontend sont exclus, de sorte que les résultats sont orientés vers la sécurité côté serveur et la sécurité des API plutôt que vers les vulnérabilités côté client.

Les scans DAST d'Aikido sont rapides — la plupart se terminent en environ deux minutes, et rarement plus de quatre. Vous commencerez à voir les résultats presque immédiatement après le début du scan, vous n'aurez donc pas à attendre. Le temps exact dépend de la taille et de la complexité de votre application, mais le scanner est conçu pour un feedback rapide afin que les développeurs puissent agir vite.

Oui — le DAST d'Aikido peut scanner vos API, mais il ne découvre pas automatiquement les points d'accès depuis votre frontend. Pour le scan d'API, vous pouvez soit importer une spécification OpenAPI (générée à partir du code ou manuellement), soit utiliser Zen pour la découverte d’API. Une fois configuré, le scanner testera vos points d'accès API (y compris REST et GraphQL) à la recherche de vulnérabilités. Cela signifie que vous n'avez pas besoin d'un scanner d'API complètement séparé — assurez-vous simplement que vos points d'accès sont définis afin qu'Aikido puisse les cibler efficacement.

Le DAST d'Aikido utilise un sous-ensemble de scans OWASP ZAP sûrs, puis ajoute ses propres mécanismes de dé-bruitage et de déduplication afin que vous ne voyiez que les résultats pertinents. Vous obtenez une détection de niveau ZAP sans le bruit, la configuration manuelle ou la gestion de la configuration — il est conçu pour être rapide, nécessiter peu de maintenance et être facile à utiliser.

Uniquement si vous souhaitez exécuter des vérifications authentifiées. Aikido ne prend pas en charge les scripts de connexion, mais vous pouvez fournir des identifiants d'authentification afin que nous puissions exécuter des tests supplémentaires – par exemple, vérifier les jetons délivrés pour les faiblesses courantes. Pour le scan frontend, le principal avantage est d'activer ces vérifications supplémentaires. Vous pouvez activer les règles "authentifiées" dans vos paramètres ici : vérifications DAST d'Aikido. Si vous ne fournissez pas d'identifiants, le scanner ne fera que scanner vos endpoints publics.

Non — le scanner DAST frontend d'Aikido se concentre sur la détection des erreurs de configuration plus faciles à repérer qui pourraient exposer votre application web, vous aidant à corriger rapidement les risques courants. Pour une couverture plus approfondie — comme les failles de logique métier complexes ou les simulations d'attaque plus avancées — des outils comme le pentest IA et le scan de sécurité des API sont mieux adaptés. Les scans automatisés gèrent les problèmes quotidiens, tandis que les tests manuels ou avancés occasionnels garantissent que vous détectez les vulnérabilités plus difficiles à repérer. Aikido étendra bientôt sa couverture dans ces domaines également, en intégrant davantage de ces tests approfondis directement dans la plateforme.

Sécurisez votre environnement dès maintenant.

Sécurisez votre code, votre cloud et votre environnement d’exécution dans un système centralisé unique.

Détectez et corrigez les vulnérabilités rapidement et automatiquement.

.avif)