Avis

“En tant qu'agence de développement logiciel qui crée des logiciels sur mesure pour nos clients, il est essentiel d'éliminer les vulnérabilités de notre code. Aikido fait ce travail parfaitement.”

Manu D.B.

CTO chez We Are

.png)

renseignement sur les menaces Aikido renseignement sur les menaces les logiciels malveillants avant même qu'ils n'apparaissent dans les bases de données publiques, vous protégeant ainsi tout au long du cycle de vie, du développement à l'exécution.

.avif)

Aikido ne se contente pas de scanner, il défend.

Intégrez une équipe numérique d'analystes de malwares directement dans votre pipeline.

.avif)

Aikido signale les menaces dans la chaîne d'approvisionnement avant tout le monde, souvent des heures, voire des jours à l'avance.

.avif)

Notre équipe d'experts en malware est soutenue par l'IA pour détecter rapidement les menaces réelles – sans bruit, sans attente.

.avif)

Aikido filtre les dépendances malveillantes au moment de l'importation, gardant votre base de code propre.

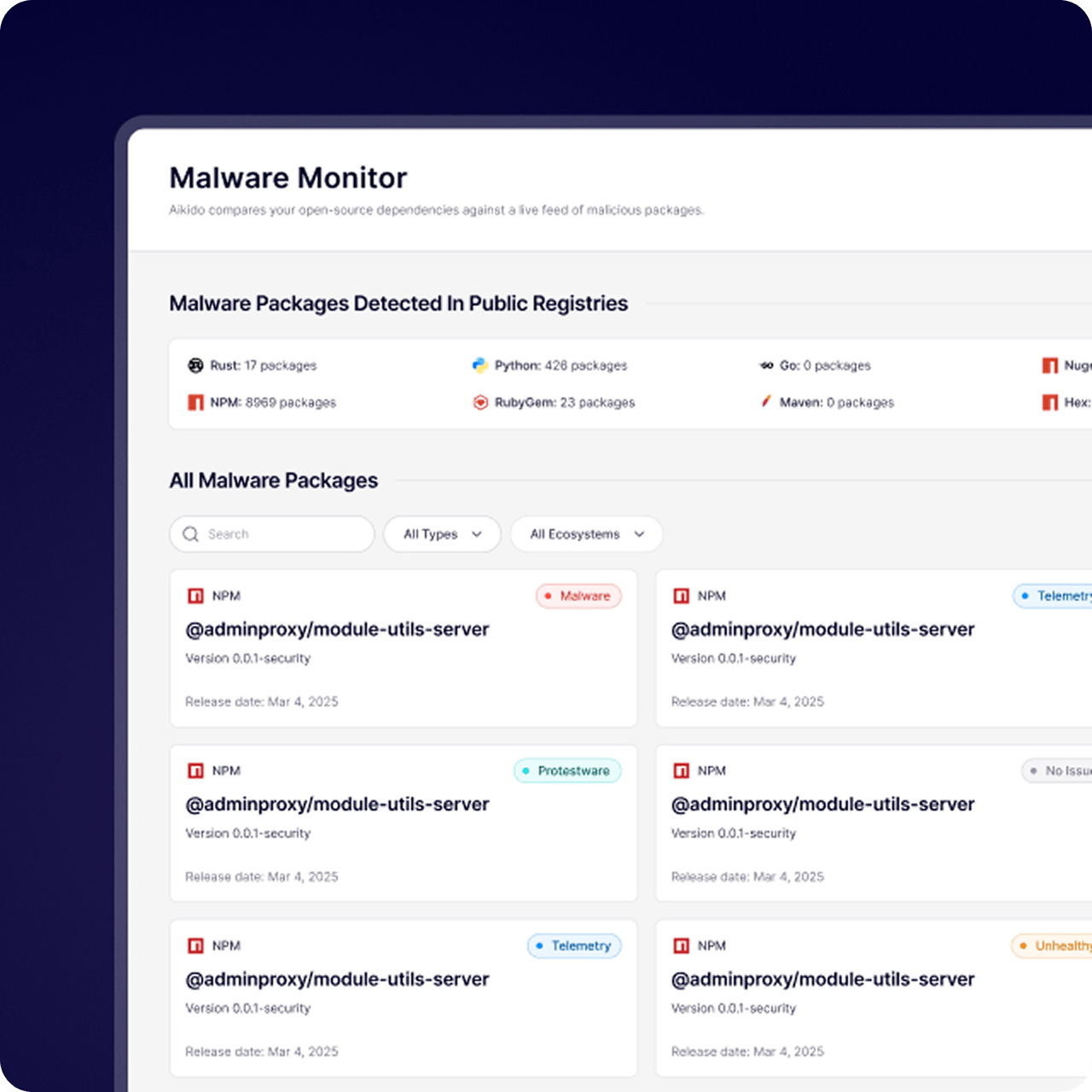

Le moniteur d'attaques de la chaîne d'approvisionnement croise vos dépendances open source avec un flux en temps réel de packages malveillants sur npm, PyPI, NuGet, Maven, RubyGems, les extensions VS Code, et bien plus encore.

Recevez des alertes critiques par e-mail ou Slack/Teams dès qu'Aikido détecte un malware. (Les scanners SCA hérités n'offrent pas cette protection en temps réel.)

Les packages malveillants peuvent détourner des ressources pour le minage de cryptomonnaies, obfusquer votre code pour masquer des backdoors et divulguer des données sensibles, entraînant des violations graves et des coûts de serveur massifs s'ils ne sont pas détectés.

Le plugin IDE d'Aikido bloque les packages malveillants avant qu'ils n'entrent dans votre base de code. Lorsque vous tapez ou installez des dépendances, il effectue une analyse par rapport au flux de malwares d'Aikido Intel. Si une menace est détectée, il bloque le package et vous alerte instantanément.

Aikido Safe Chain s'intègre à votre gestionnaire de packages pour bloquer les dépendances malveillantes dès leur installation. Des analyses en temps réel sur les installations npm, yarn et pnpm : les malwares sont éliminés avant d'atteindre votre dépôt.

.png)

Remplacez votre ensemble d'outils dispersés par une plateforme unique qui fait tout et vous montre ce qui compte.

Avis

Manu D.B.

CTO chez We Are

Oui — nous effectuons des pentests annuels par des tiers et maintenons un programme de bug bounty continu pour détecter les problèmes tôt.

Oui, vous pouvez exporter un SBOM complet au format CycloneDX, SPDX ou CSV en un seul clic. Il suffit d'ouvrir le rapport Licences et SBOM pour visualiser tous vos packages et licences.

Aikido ne stocke pas votre code une fois l'analyse effectuée. Certaines tâches d'analyse, telles que SAST ou la détection de secrets, nécessitent une opération de clonage git. Des informations plus détaillées sont disponibles sur docs.aikido.dev.

Oui, vous pouvez connecter un dépôt réel (accès en lecture seule) ou utiliser notre projet de démonstration public pour explorer la plateforme. Toutes les analyses sont en lecture seule et Aikido ne modifie jamais votre code. Les correctifs sont proposés via des pull requests que vous examinez et fusionnez.

Bien sûr ! Lorsque vous vous inscrivez avec votre compte Git, ne donnez accès à aucun dépôt et sélectionnez plutôt le dépôt de démonstration !

Nous ne pouvons ni ne voulons, c'est garanti par un accès en lecture seule.

Sécurisez votre code, votre cloud et votre environnement d’exécution dans un système centralisé unique.

Détectez et corrigez les vulnérabilités rapidement et automatiquement.