Testez chaque facette de votre application.

Des agents d'IA autonomes surpassent les capacités humaines à la vitesse machine. Obtenez un rapport PDF complet, conforme aux audits SOC2 ou ISO27001, en quelques heures plutôt qu'en semaines.

.png)

.png)

Comment fonctionnent nos pentests

.jpg)

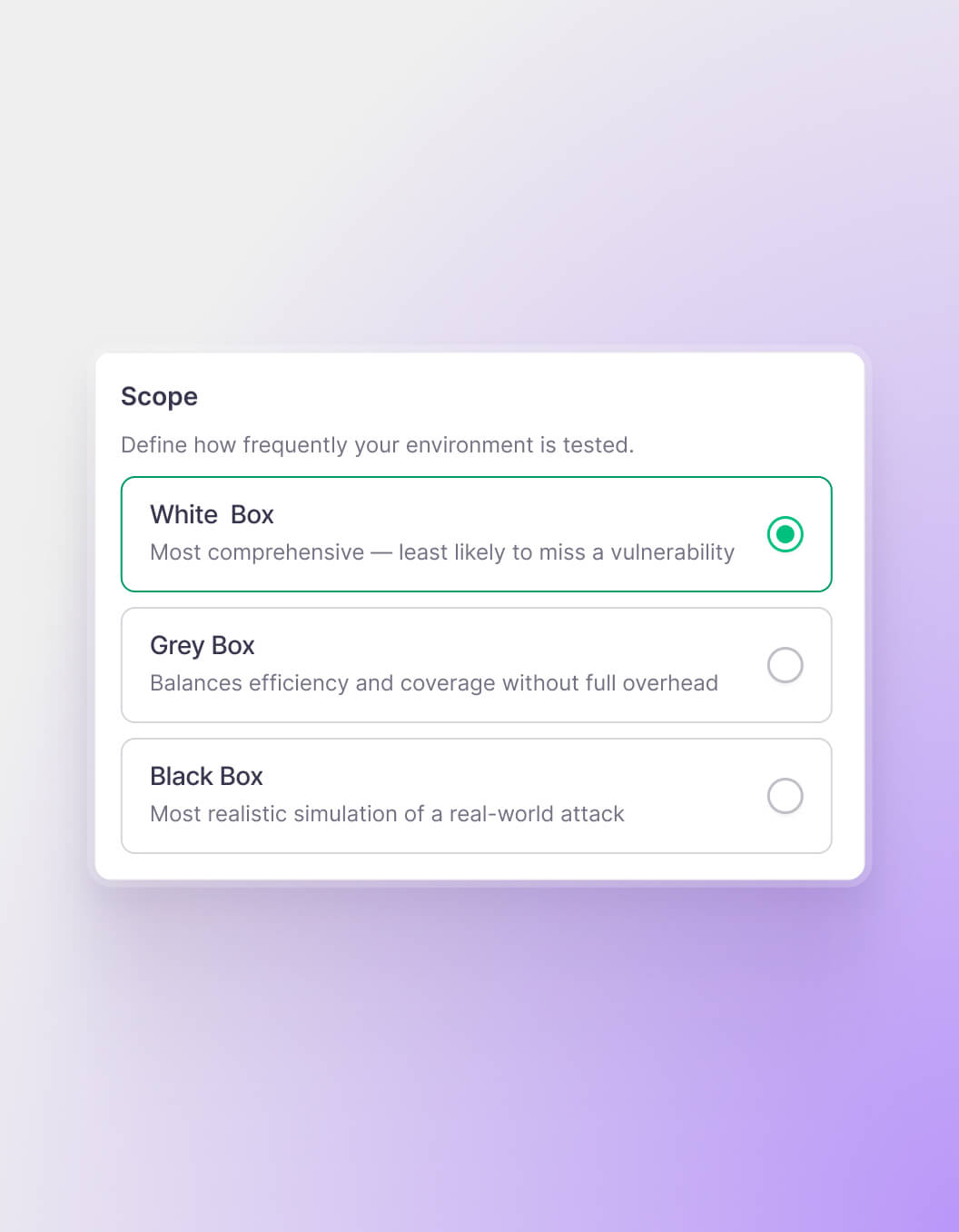

Cartographie d'abord votre surface d'attaque

Aikido inventorie ce qui peut être attaqué en utilisant le code et les spécifications OpenAPI en mode boîte blanche, ou en sondant l'application en direct en mode boîte noire.

.jpg)

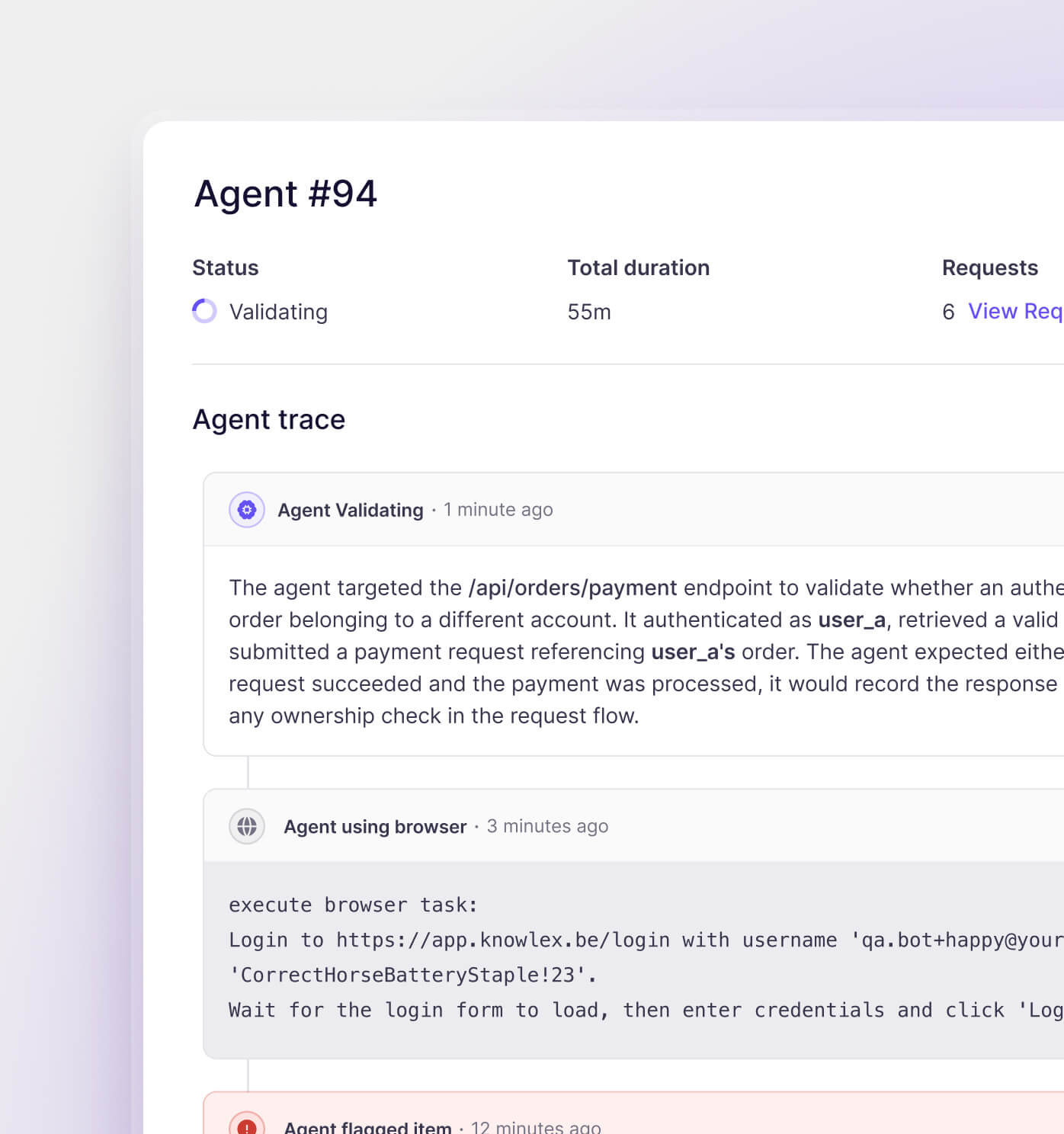

Des agents parallèles testent les chemins d'attaque réels

Des centaines d'agents se concentrent sur des vecteurs spécifiques et tentent de briser les comportements attendus, agissant davantage comme une équipe rouge que comme un simple scan de liste de contrôle.

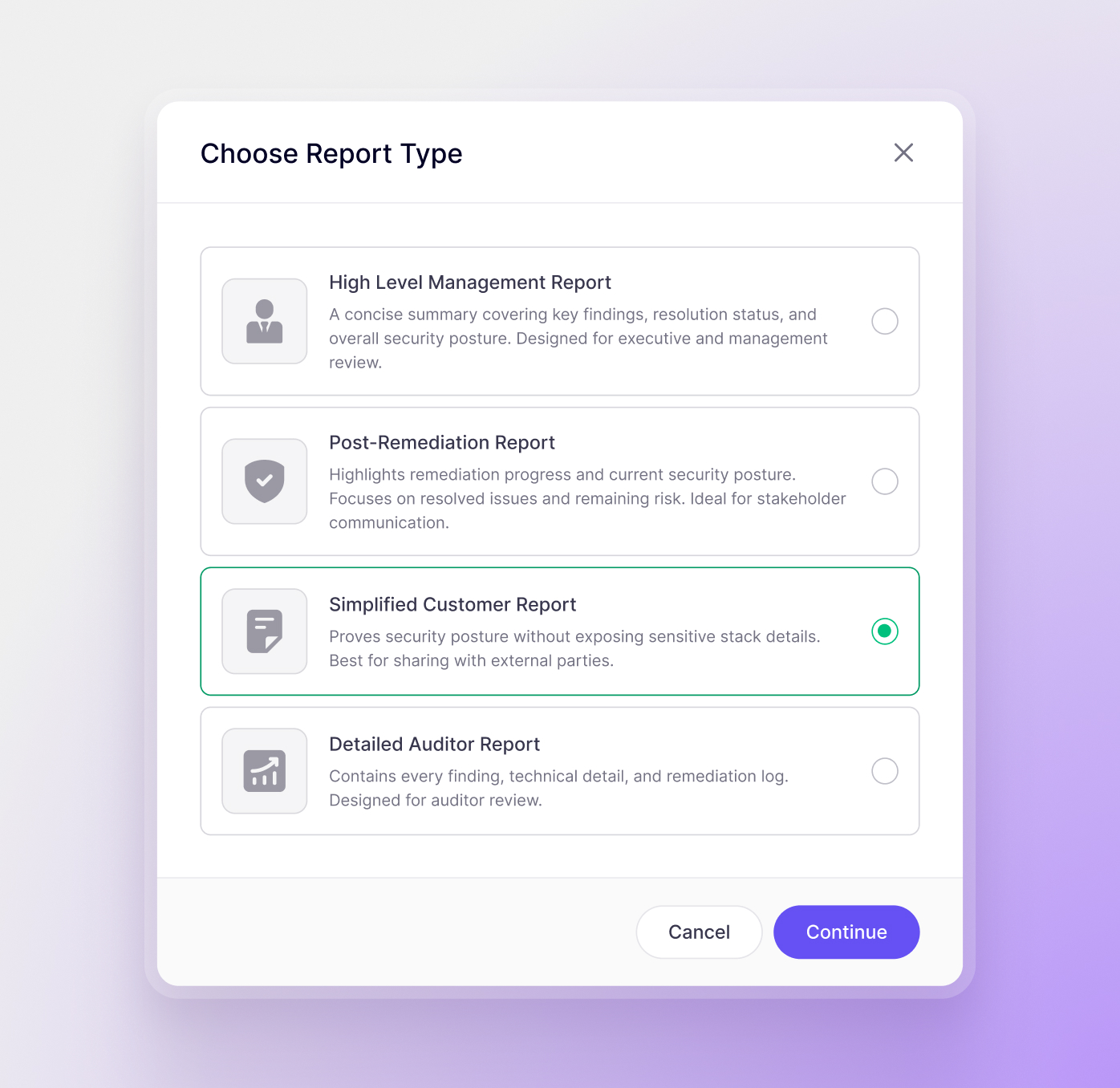

Générez le rapport approprié pour chaque public.

Notre moteur automatise l'analyse de sécurité en utilisant les mêmes méthodologies que celles utilisées par les pentesters professionnels.

Générez le rapport approprié pour chaque public.

Rapport de gestion de haut niveau : principales découvertes et posture de risque globale pour les dirigeants

Rapport post-remédiation : problèmes résolus et risques restants, conçu pour la communication avec les parties prenantes

Rapport client simplifié : prouve la posture de sécurité sans exposer les détails sensibles de la stack

Rapport d'audit détaillé : chaque découverte, détail technique et conseil de remédiation pour SOC2 / ISO27001

Le pentest d’Aikido a fourni des résultats complets de niveau humain à une vitesse fulgurante et a passé un audit de conformité rigoureux sans aucun problème.

Dan SherwoodDirecteur Général chez Khaos Control Solutions

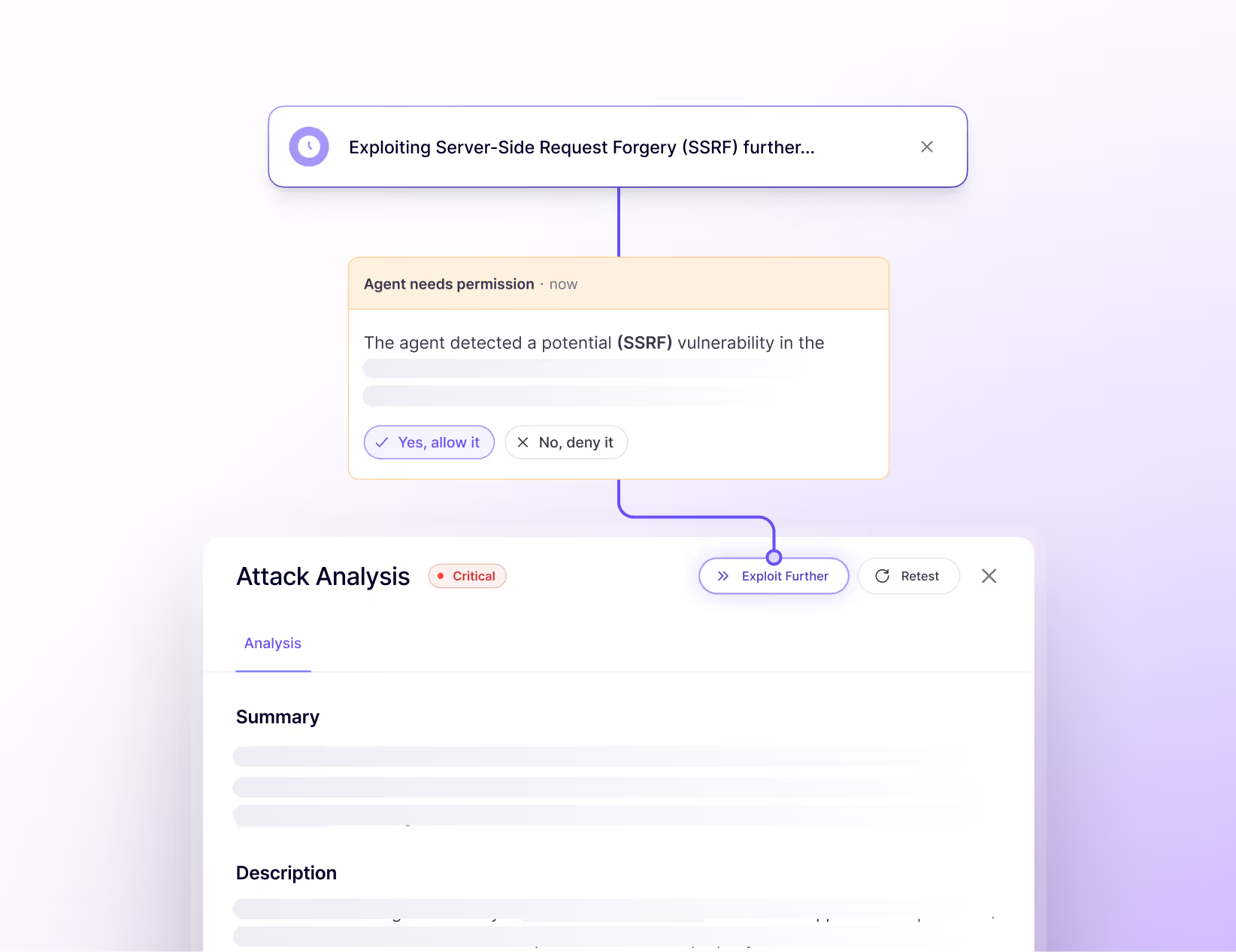

Faites remonter les vulnérabilités critiques

aux humains

Exécutez vos pentests et corrigez les vulnérabilités, automatiquement

.jpg)

Découvrez le pentest IA en détail

En 30 minutes : découvrez nos pentests en action, comprenez leur fonctionnement et comment en configurer un en quelques minutes.

.png)

Pentest haut de gamme à prix forfaitaire.

Rapport PDF complet pour SOC 2 et ISO 27001

Une application, un ensemble d'API

Rapport PDF complet pour SOC 2 et ISO 27001

La couverture évolue avec votre application

Comment un pentest sur mesure est calculé

Rapports continus et vulnérabilités en temps réel

Toujours actif, évolue avec vos versions

Comment ça marche

.png)

Lorsque le pentest démarre, les fonctionnalités et les endpoints de l’application sont cartographiés.

Des centaines d’agents sont déployés sur ces fonctionnalités et points d’entrée, chacun allant en profondeur et se concentrant sur son vecteur d’attaque.

Pour chaque résultat, une validation supplémentaire est effectuée afin d’éviter les faux positifs et les hallucinations.

Questions fréquentes

Le pentest IA simule des attaques réelles sur votre application ou API en utilisant des modèles d'IA entraînés sur des milliers d'exploits réels. Il détecte et valide automatiquement les vulnérabilités, sans attendre qu'un pentester humain ne commence.

Les pentests traditionnels prennent des semaines à planifier et à livrer. Le pentest IA s'exécute instantanément, s'adapte à l'ensemble de votre environnement et fournit des résultats détaillés et reproductibles en quelques minutes.

Généralement en quelques minutes. Connectez votre cible, définissez le périmètre, et le système commence immédiatement les tests – sans coordination ni échanges interminables. Près de 100 % des pentests IA détectent de véritables vulnérabilités.

Oui. Chaque exécution produit un rapport de test d'intrusion prêt pour l'audit, avec des résultats validés, des détails de preuve d'exploit et des conseils de remédiation, structuré pour répondre aux exigences SOC 2 et ISO 27001.

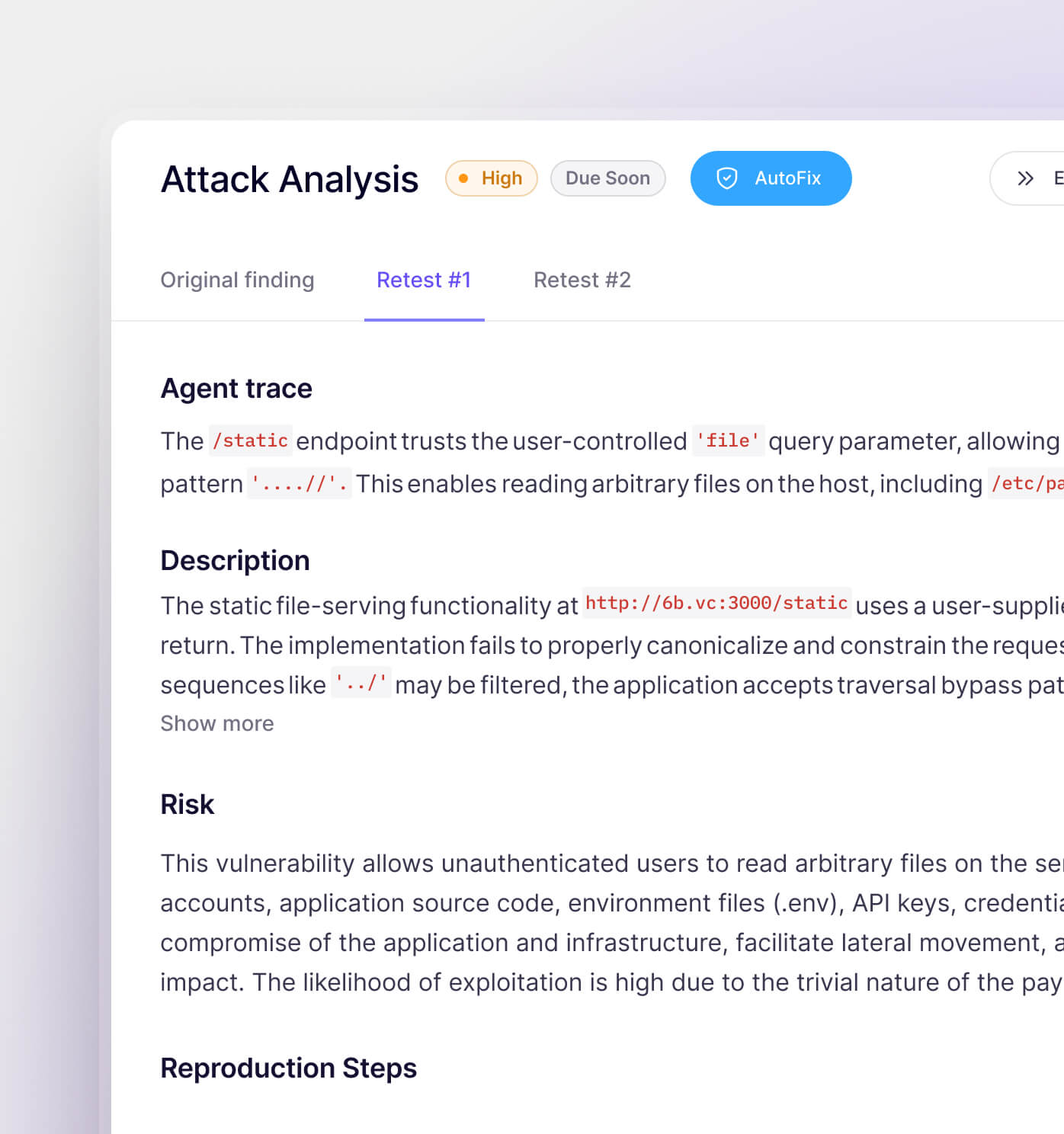

Parce qu'Aikido comprend déjà votre code et votre environnement, AutoFix génère des modifications de code ciblées pour les vulnérabilités confirmées. Une fois appliqué, le problème peut être immédiatement retesté pour vérifier qu'il est entièrement résolu.

Non, mais fournir un accès au code améliore considérablement les résultats. Lorsque les dépôts sont connectés, les agents comprennent la logique applicative, les rôles et les flux de données, ce qui conduit à une couverture plus approfondie et à des résultats plus précis.

Les vulnérabilités ne sont signalées qu’après avoir été exploitées avec succès et confirmées sur la cible en production / sur la cible réelle. Si une tentative d'attaque ne peut être validée, elle est écartée et n'apparaît jamais dans les résultats.

Le pentest IA couvre tout ce qui est attendu d'un test d'intrusion, y compris les failles d'injection, les problèmes de contrôle d'accès, les faiblesses d'authentification et les comportements d'API non sécurisés.

Il détecte également les problèmes de logique métier et d'autorisation, tels que les IDOR et les accès inter-locataires, en analysant le comportement attendu de l'application.

Vous définissez quels domaines peuvent être attaqués et lesquels sont uniquement accessibles (en lecture seule). Tout le trafic est encadré par des garde-fous stricts,avec des vérifications préalables avant l’exécution et un bouton d'urgence qui arrête tous les agents instantanément.

Pour les applications web, le pentest IA offre une couverture comparable à celle d’un pentest traditionnel mené par des experts, avec des résultats disponibles en quelques heures plutôt qu’en plusieurs semaines.

Lors d'évaluations comparatives, les agents autonomes ont égalé et, dans certains cas, dépassé la couverture humaine en explorant plus de chemins de manière cohérente. Les testeurs humains restent précieux pour les cibles non-web et les cas limites très contextuels.

Non. Démarrez le pentest avec « Ignorer le paiement ». Une fois terminé, vous verrez le résumé des résultats. Les problèmes de gravité élevée/critique et le rapport complet ne sont débloqués que si vous décidez de payer. Pas de coût initial. Aucun risque à essayer.