Avis

« Avec Aikido, nous pouvons facilement prouver aux prospects et aux clients que leurs données sont sécurisées »

Wouter Van R, CTO chez Henchman, Services juridiques, 50 employés

Plateforme AppSec tout-en-un, avec des fonctionnalités de sécurité personnalisées pour la LegalTech. Sécurisez votre application et prouvez à vos clients que vous vous souciez de la sécurité, de l'intégrité et de la confidentialité des données.

.avif)

Ces entreprises dorment mieux la nuit

.png)

Les entreprises LegalTech traitent fréquemment des informations sensibles et personnelles. Une faille de sécurité peut entraîner la compromission de données, causant de graves atteintes à la réputation et des conséquences juridiques.

Les entreprises peuvent exiger que vous soyez protégé contre de telles menaces avant d'établir des partenariats.

Conformité

Aikido effectue des vérifications et génère des preuves pour les contrôles techniques des normes ISO 27001:2022 et SOC 2 Type 2. L'automatisation des contrôles techniques est une avancée majeure vers l'obtention de la conformité ISO

et SOC 2.

La norme ISO 27001 est particulièrement pertinente pour les entreprises LegalTech. Cette norme mondialement reconnue garantit une approche systématique de la gestion des informations sensibles de l'entreprise, assurant leur confidentialité, leur intégrité et leur disponibilité. Aikido automatise une variété de contrôles techniques ISO 27001.

SOC 2 est une procédure qui garantit que vos fournisseurs de services gèrent vos données en toute sécurité afin de protéger les intérêts de votre organisation et la confidentialité de ses clients. Démontrez votre engagement à protéger les données en vous conformant à SOC 2. Aikido automatise tous les contrôles techniques, ce qui facilite grandement le processus de conformité.

Contrôles SOC 2

CC3.3 : Examiner le potentiel de fraude

CC3.2 : Estimer l'importance des risques identifiés

CC5.2 : L'entité sélectionne et développe des activités de contrôle général sur la technologie pour soutenir la réalisation des objectifs

CC6.1 • CC6.6 • CC6.7 • CC6.8

CC7.1: Surveiller l'infrastructure et les logiciels

CC7.1: Mettre en œuvre un mécanisme de détection des changements

CC7.1: Détecter les composants inconnus ou non autorisés

CC7.1: Effectuer des analyses de vulnérabilités

CC7.1: Mettre en œuvre des filtres pour analyser les anomalies

CC7.1: Restaurer les environnements affectés

CC10.3: Teste l'intégrité et l'exhaustivité des données de sauvegarde

CC8.1: Protéger les informations confidentielles

CC8.1: Suivre les changements système

Contrôles ISO 27001

A.8.2 Droits d'accès privilégiés • A.8.3 Restriction de l'accès à l'information • A.8.5 Authentification sécurisée • A.8.6 Gestion de la capacité • A.8.7 Protection contre les malwares • A.8.8 Gestion des vulnérabilités techniques • A.8.9 Gestion de la configuration • A.8.12 Prévention des fuites de données • A.8.13 Sauvegardes • A.8.15 Journalisation • A.8.16 Surveillance des activités • A.8.18 Utilisation de programmes utilitaires privilégiés • A.8.20 Sécurité du réseau • A.8.24 Utilisation de la cryptographie • A.8.25 Cycle de vie du développement sécurisé • A.8.28 Codage sécurisé • A.8.31 Séparation des environnements de développement, de test et de production • A.8.32 Gestion des changements

A.5.15: Contrôle d'accès

A.5.16: Gestion des identités

A.5.28: Collecte de preuves

A.5.33: Protection des enregistrements

Intégrations

Utilisez-vous une suite de conformité ? Aikido s'intègre à la suite de votre choix.

Voir nos intégrations

Le chemin le plus rapide vers la conformité. Il recueille 90 % des preuves nécessaires à votre certification.

Automatise votre parcours de conformité, du début à la préparation à l'audit et au-delà.

Sprinto est une plateforme unique pour toutes les conformités de sécurité et les audits de certification.

Thoropass est une solution de conformité de bout en bout offrant une expérience d'audit de sécurité fluide.

Plateforme leader d'automatisation de la conformité de sécurité qui rend l'obtention de toute conformité rapide et facile.

Analyse votre code source à la recherche de failles de sécurité telles que les injections SQL, les XSS, les dépassements de tampon et d'autres risques de sécurité. Vérifie les bases de données CVE les plus courantes. Il est prêt à l'emploi et prend en charge tous les principaux langages.

Analysez les composants tiers tels que les bibliothèques, les frameworks et les dépendances à la recherche de vulnérabilités. Aikido effectue une analyse d’accessibilité, trie pour filtrer les faux positifs et fournit des conseils de remédiation clairs. Corrigez automatiquement les vulnérabilités en un clic.

Analyse les charts Helm Terraform, CloudFormation et Kubernetes afin de détecter les mauvaises configurations.

Analysez le système d’exploitation de vos conteneurs à la recherche de paquets présentant des failles de sécurité.

Surveillez votre application et vos API pour détecter les vulnérabilités telles que l'injection SQL, le XSS et le CSRF, à la fois en surface et avec DAST authentifié

Simulez des attaques réelles et analysez chaque point d'accès API pour les menaces de sécurité courantes.

.avif)

Détectez les risques liés à l’infrastructure cloud auprès des principaux fournisseurs cloud.

Vérifiez votre code à la recherche de fuites et d'expositions de clés API, mots de passe, certificats, clés de chiffrement, etc.

L'écosystème npm est susceptible à la publication de paquets malveillants en raison de sa nature ouverte. Aikido identifie le code malveillant qui peut être intégré dans des fichiers JavaScript ou des paquets npm. (Recherche les portes dérobées, les chevaux de Troie, les enregistreurs de frappe, les XSS, les scripts de cryptojacking et plus encore.)

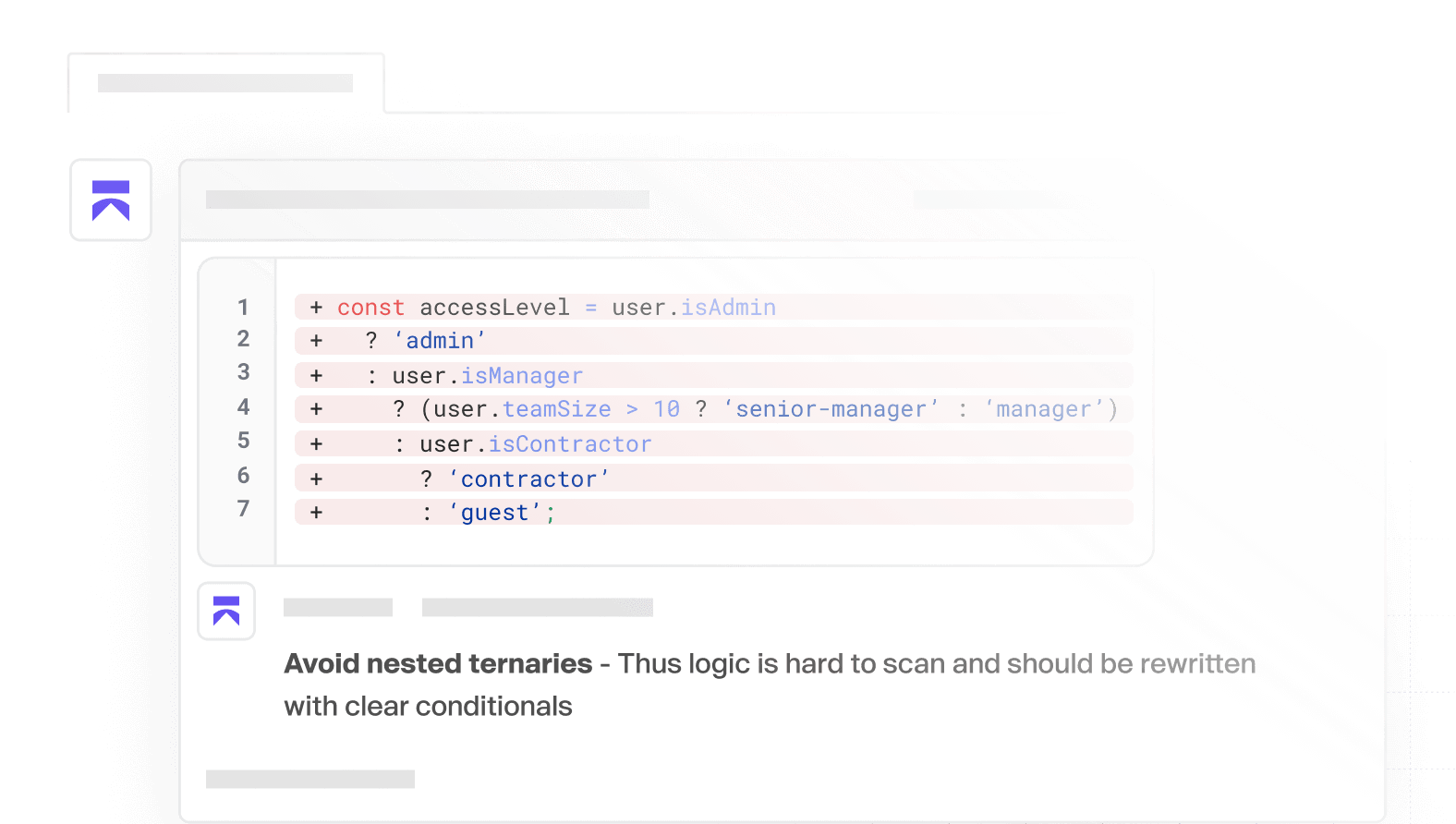

Livrez du code de qualité plus rapidement. Retour instantané, détection intelligente et commentaires clairs sur les pull requests, pour que vous puissiez vous concentrer sur le développement.

Avis

Wouter Van R, CTO chez Henchman, Services juridiques, 50 employés

Cas client

Loctax, une plateforme de gouvernance fiscale qui rencontrait des difficultés avec les faux positifs et des outils inefficaces, s'est associée à Aikido pour équilibrer le développement produit et la sécurité. Le passage à Aikido Security a permis de :

✅ Réduction des faux positifs grâce au tri automatique

✅ Opérations rationalisées avec un tableau de bord unifié

✅ Réduction de 50 % des coûts d'opérations de sécurité

Lire le cas client

Oui — nous effectuons des pentests annuels par des tiers et maintenons un programme de bug bounty continu pour détecter les problèmes tôt.

Non ! Contrairement à d'autres solutions, nous sommes entièrement basés sur des API, aucun agent n'est nécessaire pour déployer Aikido ! Ainsi, vous êtes opérationnel en quelques minutes seulement et nous sommes bien moins intrusifs !

Bien sûr ! Lorsque vous vous inscrivez avec votre compte Git, ne donnez accès à aucun dépôt et sélectionnez plutôt le dépôt de démonstration !

Nous clonons les dépôts dans des environnements temporaires (tels que des conteneurs Docker qui vous sont propres). Ces conteneurs sont supprimés après l’analyse. La durée des tests et des analyses est d’environ 1 à 5 minutes. Tous les clones et conteneurs sont ensuite automatiquement supprimés, systématiquement, à chaque fois, pour chaque client.

Sécurisez votre code, votre cloud et votre environnement d’exécution dans un système centralisé unique.

Détectez et corrigez les vulnérabilités rapidement et automatiquement.