Checkmarx est un leader des Tests de sécurité des applications statiques (SAST) depuis 2006. Il analyse le code dans des dizaines de langages et détecte des vulnérabilités complexes que tous les outils ne repèrent pas. Il jouit d'une forte reconnaissance de marque dans le monde de la conformité et fournit des analyses détaillées aux équipes de sécurité.

Cependant, Checkmarx présente de réelles limitations, telles que des temps d'analyse longs, des taux élevés de faux positifs et un scanner central conçu pour les cycles de développement en cascade plutôt que pour les workflows CI/CD. Combiné à l'absence de fonctionnalités modernes, continuer à payer son prix élevé devient difficile à justifier. Et avec des contrats on-premise se terminant après 2025 et Checkmarx One montrant les mêmes limitations que l'ancienne plateforme héritée, de nombreuses équipes explorent les alternatives disponibles.

Nous allons examiner huit alternatives à Checkmarx :

Certains sont des spécialistes qui excellent dans un domaine précis, tandis que d'autres couvrent un spectre plus large (Aikido fait notamment les deux). Chaque section explique la fonction de l'outil et pourquoi vous pourriez le préférer à Checkmarx.

Quels problèmes Checkmarx résout-il ?

Checkmarx a été conçu pour les CISO et les équipes AppSec qui ont besoin d'application de politiques, de pistes d'audit et de rapports exécutifs. La plateforme convient aux grandes entreprises dotées de programmes AppSec matures, d'équipes de sécurité spécialisées et de la patience nécessaire pour gérer des outils complexes. Si vous évoluez dans un secteur fortement réglementé où la documentation de conformité prime sur la vélocité des développeurs, Checkmarx a été une solution adéquate jusqu'à ces cinq dernières années environ, période durant laquelle les plateformes de sécurité modernes ont commencé à émerger.

La plateforme de Checkmarx gère également les bases de code polyglottes, en scannant des dizaines de langages sans nécessiter d'outils distincts pour chaque pile. Pour les organisations dotées d'infrastructures héritées, le support COBOL est le seul véritable différenciateur, car peu d'outils de sécurité peuvent le gérer.

Sur le plan technique, l'analyse des chemins exploitables de Checkmarx retrace comment un attaquant pourrait exploiter une vulnérabilité en montrant le chemin d'appel complet, de l'entrée utilisateur aux fonctions vulnérables. Bien que cela aide à prioriser la remédiation en identifiant quel code vulnérable est réellement accessible, c'est plus une aide à la remédiation qu'un filtre de bruit pour les faux positifs (nous y reviendrons plus tard).

Bien que principalement connu pour son offre SAST, il propose également l'analyse des vulnérabilités open source et les Tests de sécurité des applications dynamiques (DAST) dans le cadre de Checkmarx One, son offre cloud introduite en 2021.

Quels sont les défis liés à Checkmarx ?

Checkmarx a été lancé en 2006, à une époque où les tests de sécurité intervenaient en fin de cycle de développement. La plateforme a évolué depuis, mais certaines de ses composantes semblent encore ancrées dans l'ère du modèle en cascade. Les contrats Checkmarx on-prem sont désormais en "fin de vie", Checkmarx incitant les utilisateurs à migrer vers Checkmarx One. Les organisations utilisant la plateforme héritée doivent maintenant décider de migrer ou d'explorer d'autres options.

Checkmarx One est essentiellement le moteur on-premise original déplacé vers le cloud plutôt que reconstruit de zéro. Cela signifie qu'il repose toujours sur une analyse centralisée, ce qui nécessite des contournements importants pour s'intégrer aux pipelines CI/CD modernes. Les clients décrivent l'expérience comme étant encore en phase de bêta-test, avec des bugs d'interface utilisateur, des fonctionnalités manquantes et des tableaux de bord moins flexibles que la version on-premise.

Les faux positifs sont également un problème majeur. Les propres études de Checkmarx estiment son taux de faux positifs à environ 36 %, ce qui signifie que les équipes de sécurité et de développement passent beaucoup de temps à trier des alertes qui s'avèrent être du bruit (si les développeurs ne commencent pas simplement à les ignorer). Les analyses complètes peuvent prendre 25 à 45 minutes par application, ce qui est beaucoup plus lent que d'autres outils qui peuvent le faire en quelques secondes. Il n'y a pas de regroupement des problèmes pour faciliter la compréhension des résultats, ni de rapports SLA pour donner aux équipes une visibilité sur la rapidité de résolution des problèmes.

Ensuite, il y a le coût : Checkmarx commence à 40 000 $ par an. Pour un tel investissement, on s'attendrait à un support solide et à un produit de pointe. Ni l'un ni l'autre ne sont particulièrement performants ; leur support client n'est pas très solide, et la plateforme manque encore de certaines capacités de sécurité essentielles : CSPM, protection en temps d’exécution, détection de malwares, et tri et correction automatisés des vulnérabilités. Si votre équipe rencontre l'un de ces problèmes, il est utile d'examiner sérieusement ce que les alternatives offrent réellement.

Quelles sont les meilleures alternatives à Checkmarx ?

Aikido Security

Sécurisez votre code, votre cloud et votre runtime dans un système centralisé.

Aikido Security sécurise tout de bout en bout sur une seule plateforme pour le code, le cloud et le runtime. Aikido inclut des capacités que Checkmarx n'offre pas, à une fraction du coût, sans compromis ; Aikido se positionne régulièrement en tête des pilotes d'entreprise comparatifs en termes de performance. En plus du SAST, du DAST et du SCA, Aikido fournit l'analyse de la qualité du code par IA, le CSPM, la protection en temps d’exécution (pare-feu intégré à l’application), et la détection de malwares, et intègre les résultats directement dans les outils que les développeurs utilisent déjà. Les équipes utilisant des outils AppSec et CloudSec séparés sont 50 % plus susceptibles de faire face à des incidents, donc, en consolidant vos outils dans Aikido, vous réduisez également votre risque de subir une violation majeure.

Pour les organisations qui ont besoin d'outils axés sur la conformité, Aikido mappe les résultats de sécurité aux normes ISO 27001, SOC 2, Top 10 OWASP, NIS2, PCI DSS et HIPAA, et s'intègre directement aux plateformes GRC comme Vanta, Drata, Secureframe et Thoropass pour automatiser la validation des contrôles. Bien que Checkmarx propose des rapports de conformité, il ne dispose pas d'intégration automatisée, vous devez donc exporter manuellement les données et créer des rapports personnalisés pour obtenir un résultat similaire. De plus, le pentest IA d'Aikido fournit automatiquement des rapports de pentest prêts pour l'audit qui correspondent directement aux normes appropriées.

En termes de différences techniques, en comparant Checkmarx avec Aikido :

- Aikido réduit les taux de faux positifs grâce à l'EPSS et à la priorisation basée sur l'IA. Les propres études de Checkmarx rapportent un taux de faux positifs de 36 %. Aikido Security utilise AI AutoTriage et l'analyse d’accessibilité pour filtrer le bruit et réduire considérablement les faux positifs. Au cours d'une période pilote de 6 semaines avec Aikido, 50 développeurs d'une plateforme HRtech mondiale ont résolu 92 % des problèmes critiques et réduit les faux positifs critiques de 99 % par rapport à Checkmarx, leur plateforme AppSec existante (Rappelez-vous, un plus grand nombre de résultats ne signifie pas une meilleure plateforme).

- Les scans Aikido s'exécutent en quelques minutes, pas en heures. Les scans SAST de Checkmarx prennent 25 à 45 minutes par application. Les scans Aikido Security se terminent en quelques secondes et fournissent un feedback instantané sur les PR.

- La configuration d'Aikido est rapide et facile. Checkmarx nécessite une personnalisation excessive des règles du moteur de scan et requiert souvent du personnel dédié pour son implémentation et sa maintenance. Aikido Security se connecte aux dépôts en 10 minutes via l'application GitHub ou la CLI, sans aucune configuration de pipeline requise, vous pouvez donc commencer à obtenir des retours immédiatement.

La plateforme d'Aikido nécessite moins d'investissement (initial et sur la durée), produit significativement moins de faux positifs et est plus facile à utiliser, ce qui signifie que la valeur globale du produit (assurer la sécurité correctement et plus rapidement) est bien plus élevée.

Checkmarx exige que vous adaptiez votre workflow de développement à son modèle de scan centralisé, tandis qu'Aikido vous offre une flexibilité totale. Et lorsqu'une correction est nécessaire, la correction automatique par IA d'Aikido génère automatiquement des PR pour les problèmes de SAST, d'IaC et de conteneurs, avec la mise à niveau minimale sûre déjà calculée. Les ingénieurs remarquent immédiatement la différence dans leurs workflows. « Nous avons essayé Checkmarx… mais Aikido était plus rapide, plus exploitable et plus facile à utiliser », a déclaré Ega Sanjaya, responsable du développement chez Faspay. « Nous avions besoin d'une meilleure sécurité, mais pas au détriment de la productivité. »

Pour bénéficier de tous ces services avec Aikido Pro, cela vous coûtera moins de 10 000 $ par an pour 10 utilisateurs. Vous devriez dépenser plus de 40 000 $ pour obtenir les mêmes services avec Checkmarx, ce qui est plus difficile à justifier compte tenu de l'ensemble de fonctionnalités plus restreint et de l'utilisabilité limitée du cloud. Aikido offre tout simplement un meilleur rapport qualité-prix global.

Aikido vs Checkmarx

Fonctionnalités principales

- Couverture complète : SAST, DAST, SCA, CSPM, protection en temps d’exécution

- Réduction de 85 % des faux positifs via l'AI AutoTriage

- correction automatique par IA pour SAST, IaC et conteneurs

- Cartographie de la conformité intégrée (ISO 27001, SOC 2, PCI DSS)

- Configuration rapide – Premiers résultats en quelques minutes

- pentest IA

Pour aller plus loin :

Comparer : Aikido Security vs Checkmarx

Lire : Avis de Gartner sur Aikido vs Checkmarx

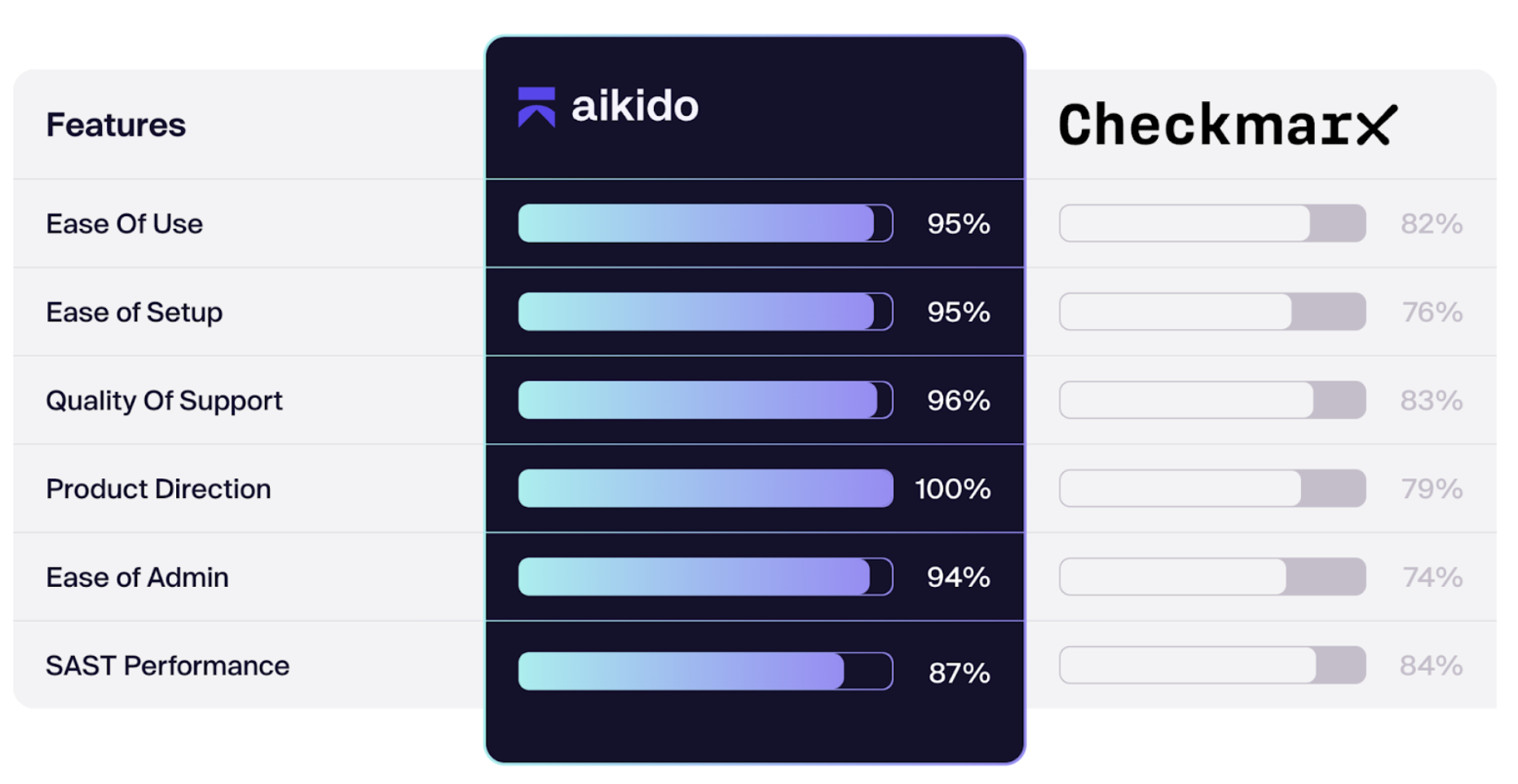

Comparer : G2 évalue Aikido à 4,6 étoiles, Checkmarx à 4,2 étoiles

Black Duck

Leader historique du SCA axé sur la conformité open source et la gestion des licences

Alors que Checkmarx a ajouté des capacités SCA plus tard (principalement dans Checkmarx One), Black Duck s'est concentré sur la détection des vulnérabilités open source comme fonction principale. Si vous scannez des binaires, du code compilé ou des bibliothèques tierces pour lesquels vous n'avez pas d'accès au code source, la détection de Black Duck est plus précise que celle de Checkmarx.

Pour les équipes des secteurs réglementés ou les entreprises ayant des exigences de conformité strictes, le suivi de la conformité des licences de Black Duck est plus mature. Il détecte les conflits de licences, les obligations de copyleft et les problèmes de contrôle des exportations que le module complémentaire SCA de Checkmarx ne gérera pas. Si votre équipe juridique a besoin de pistes d'audit sur chaque composant open source, Black Duck le fournit aux organisations fortement axées sur la conformité.

Cependant, à l'instar des limitations d'Invicti, Black Duck a un champ d'application assez limité – les dépendances open source sont couvertes, mais il ne vous offre pas de SAST ou de DAST. Vous devrez l'associer à d'autres outils pour obtenir la couverture que vous obtenez avec Checkmarx, et si vous êtes une entreprise, vous pouvez vous attendre à dépenser des sommes à six chiffres pour Black Duck seul. Enfin, en tant qu'entreprise historique, Black Duck présente également certains problèmes hérités : une interface utilisateur obsolète, une expérience non conçue pour les développeurs et des temps de scan plus lents.

Fonctionnalités principales

- Plus de 20 ans d'expertise en SCA avec une base de données de vulnérabilités (plus de 5 millions de projets)

- Analyse binaire pour le code compilé C/C++

- Avis de sécurité Black Duck (BDSAs) des semaines avant le NVD

- Génération de SBOM leader sur le marché

- Conformité supérieure des licences et application des politiques

Cycode

Cycode adopte une approche différente des autres outils de sécurité de cette liste. Au lieu de simplement analyser votre code à la recherche de problèmes, il s'efforce d'être un hub central qui rassemble les résultats de tous vos autres outils de sécurité et vous montre comment tout se connecte. Si vous utilisez Snyk pour les dépendances, GitHub pour l'analyse de code, AWS Security Hub pour les problèmes cloud et un SIEM pour la surveillance, Cycode ingère toutes ces données (il peut se connecter à plus de 100 outils différents) et construit une cartographie de la circulation des risques au sein de votre système. Si vous disposez d'une collection d'outils de sécurité dont vous ne pouvez pas vous passer, Cycode peut vous aider à les faire fonctionner ensemble pour vous.

Cycode dispose de ses propres scanners SAST, SCA et IaC, comme Checkmarx, mais il fait également des choses que Checkmarx ne couvre pas. Il analyse les secrets tout au long de votre cycle de vie de développement, dans le code et les logs, les configurations d'infrastructure, Kubernetes, Docker, et même les messages Slack. Parmi les autres fonctionnalités, citons la surveillance de vos pipelines CI/CD pour les configurations de sécurité inadéquates et la détection des fuites de votre code source sur internet.

Cycode présente toutefois quelques lacunes en tant qu'alternative à Checkmarx. Cycode ne dispose pas d'intégration IDE ni de DAST, et aucun des deux outils ne couvre la détection de malwares, vous devrez donc vous procurer un autre outil pour cela.

Au-delà de la couverture, les utilisateurs signalent fréquemment des bugs, de sorte que les ingénieurs doivent dépendre du support Cycode pour résoudre des problèmes qui ne devraient pas exister dans un produit d'entreprise (qui a un prix d'entreprise). L'interface présente des limitations étranges, comme l'impossibilité de l'utiliser pleinement pendant l'exécution des analyses ou d'ouvrir plusieurs fenêtres à la fois, et l'intégration est complexe car la plateforme essaie de faire beaucoup de choses. Gardez cela à l'esprit si vous envisagez sérieusement Cycode comme option.

Fonctionnalités principales

- Graphe d'intelligence des risques corrélant plus de 100 outils

- Analyse des secrets (code, logs, IaC, Kubernetes, Slack)

- Gestion de la posture de sécurité CI/CD

- Détection des fuites de code sur internet

- Options de remédiation automatique

- Visibilité de bout en bout de la chaîne d'approvisionnement

GitHub Advanced Security

Analyse de sécurité GitHub native pour les équipes déjà sur la plateforme

Si votre équipe travaille déjà sur GitHub, GitHub Advanced Security (GHAS) mérite d'être examiné comme un outil de sécurité pour débutants. Vous bénéficiez de l'analyse de code, de la détection de secrets et de l'examen des dépendances sans quitter votre flux de travail, les résultats de sécurité apparaissant sous forme de commentaires de PR.

CodeQL est le moteur d'analyse sémantique de code propriétaire de GitHub qui alimente les capacités SAST de GHAS, et qui fonctionne bien pour les cas d'utilisation standard. CodeQL fonctionne différemment des autres méthodes d'analyse SAST en traitant le code comme des données dans une base de données. Il crée une représentation de votre base de code sous forme de base de données, puis vous exécutez des requêtes sur cette base de données pour trouver des vulnérabilités. Cependant, CodeQL expire sur les grands dépôts après une heure ou deux, de sorte que pour les entreprises avec de grandes bases de code, GHAS pourrait ne pas être adapté. Il n'y a pas non plus d'analyse d'accessibilité pour filtrer les faux positifs, ce qui en fait un autre outil SAST bruyant.

Étant donné que GHAS n'examine votre code que dans GitHub, il ne couvre qu'une partie limitée de la sécurité des applications ; il n'y a pas de DAST, pas de tests de sécurité des API, pas de protection en temps d'exécution, pas d'analyse IaC et pas de CSPM. Donc, si (quand) vous avez inévitablement besoin de DAST ou d'analyse de conteneurs ou de sécurité cloud, vous devrez rechercher d'autres outils de toute façon.

Fonctionnalités principales

- CodeQL pour SAST avec des taux de détection élevés

- Analyse des secrets avec protection au push

- Examen des dépendances dans les PR

- Règles de triage automatique personnalisées pour Dependabot

- Pas de changement de contexte pour les équipes natives de GitHub

Invicti

Sécurité des applications web axée sur le DAST avec analyse basée sur des preuves

La principale force d'Invicti réside dans les Tests de sécurité des applications dynamiques. Sa couverture DAST est plus large que l'analyse des API uniquement de Checkmarx, ce qui signifie qu'il peut détecter des vulnérabilités d'exécution que le DAST de Checkmarx ne détecterait pas.

Invicti utilise une vérification basée sur des preuves, tentant d'exploiter les vulnérabilités pour confirmer leur existence plutôt que de signaler des schémas théoriques. Bien que cette approche ne soit pas aussi robuste que l'analyse d’accessibilité des autres outils d'analyse statique, elle contribue à réduire le bruit. Checkmarx ne fait rien de tout cela (voir le taux élevé de faux positifs de Checkmarx ci-dessus).

Cependant, Invicti est une solution DAST uniquement, ce qui l'empêche d'être une alternative complète à Checkmarx. Vous auriez toujours besoin d'autres outils pour couvrir certaines des fonctionnalités de Checkmarx, en supposant que vous souhaitiez une sécurité applicative complète. Invicti analyse les applications et les API en cours d'exécution, mais n'analyse pas le code source ni ne vérifie les dépendances pour les vulnérabilités connues. Cela signifie que vous auriez toujours besoin d'outils distincts pour le SAST et le SCA afin d'obtenir la couverture fournie par Checkmarx. Invicti facture également environ 37 000 $ par an et par domaine, vous payez donc des sommes d'entreprise pour une solution ponctuelle.

La vitesse d'analyse est une autre considération, car Invicti peut être lent sur les applications volumineuses. Cela devient un problème si vous exécutez fréquemment des analyses dans le cadre de votre CI/CD (ce qui est très probable, car c'est une bonne pratique).

Fonctionnalités principales

- Précision DAST leader du secteur avec un faible taux de faux positifs

- Analyse basée sur la preuve

- Tests de sécurité des API REST/SOAP

- Crawling avancé pour les applications plus complexes

- Populaire auprès des clients d'entreprise

Veracode

Plateforme de sécurité d'entreprise avec analyse binaire pour les secteurs réglementés

Veracode couvre plus de terrain que Checkmarx, ce qui est attrayant si vous avez besoin d'une couverture de sécurité complète. Il analyse le code, l'infrastructure cloud, les conteneurs, les modèles IaC et effectue des tests d'intrusion manuels. La capacité d'analyse binaire est solide si vous devez analyser des applications compilées sans accès au code source, et la documentation de conformité est conçue pour les secteurs réglementés qui ont besoin de rapports adaptés à l'audit. Si votre organisation fonctionne selon des processus de gouvernance et que vous avez besoin d'un outil qui parle ce langage, Veracode le fait mieux que Checkmarx. Il propose également des correctifs de vulnérabilités assistés par l'IA, bien que cela soit limité à des langages spécifiques.

Veracode, malheureusement, présente sa propre liste d'inconvénients ; le premier est qu'il est extrêmement lent. Vous téléchargez votre code dans leur environnement et attendez des heures, voire des jours, les résultats de l'analyse, ce qui anéantit tout espoir d'une véritable intégration CI/CD. Le support IDE est minimal par rapport aux autres outils du marché, de sorte que les développeurs ne voient pas les constats là où ils écrivent réellement du code.

Étrangement (et un peu contre-intuitivement), Veracode vous impose de nombreuses contraintes pour obtenir le privilège de l'utiliser comme produit – même l'obtention du produit pour évaluation nécessite de prouver que vous êtes sérieux au préalable. Vous remplissez un questionnaire de compatibilité, attendez que Veracode active l'accès à une date précise, et vous n'êtes pas autorisé à tester au-delà de ce que vous avez défini au départ. Veracode est également cher et ne publie pas ses tarifs, comme Checkmarx. Et après l'achat, la configuration prend des mois.

Le problème majeur est que les moteurs d'analyse de Veracode ne communiquent pas entre eux. Chaque module produit sa propre sortie sans couche de corrélation centrale pour relier les constats entre SAST, DAST et SCA. Vous gérez plusieurs flux d'alertes qui ne sont ni dédupliqués ni priorisés en fonction du risque réel. Le résultat est un bruit qui nécessite des ajustements et des configurations importants pour être exploitable, ce qui est le même problème que les équipes tentent d'éviter avec Checkmarx.

Fonctionnalités principales

- Analyse binaire/bytecode sans accès au code source

- Rapports de conformité robustes pour les exigences d'audit

- Correctifs de vulnérabilités assistés par l'IA

Snyk

Sécurité axée sur les développeurs avec un accent sur les dépendances open source

Snyk est une plateforme de sécurité cloud-native qui analyse votre code, les dépendances open source, les conteneurs et les fichiers IaC directement au sein de vos flux de travail de développeurs existants. Le SCA était la priorité initiale de Snyk, ce qui en fait un domaine de force authentique pour eux, contrairement à l'offre SCA de Checkmarx One, qui a été créée comme un module complémentaire plus tard.

Puisqu'il a été conçu en tenant compte des configurations cloud, Snyk semble avoir été pensé pour les équipes d'ingénierie plutôt que pour les équipes de sécurité (contrairement à Checkmarx). Par exemple, l'intégration CI/CD de Snyk peut être configurée relativement rapidement avec un outil CLI. Checkmarx, en revanche, exige que vos pipelines soient configurés de manière spécifique et cohérente, comme la standardisation de l'IDE que tout le monde utilise (désolé, les développeurs) et la mise en place de solutions de contournement pour déclencher l'analyse sur les commits (les intégrations natives ne font que des analyses planifiées par défaut).

Cela dit, Snyk s'est développé par acquisitions au fil des ans, ce qui se manifeste par des intégrations maladroites (comme avec Jira) et une expérience de développement déconnectée. Ses clients sont frustrés par sa feuille de route produit opaque, avec peu d'influence sur les mises à jour importantes des fonctionnalités et des capacités. Le support client est également limité ; si vous souhaitez un support au-delà du niveau de libre-service, vous n'obtiendrez pas de support humain avant d'avoir dépensé 20 000 $, et les coûts s'accumulent rapidement via des frais séparés pour le CI/CD, l'accès API, l'analyse de conteneurs et le reporting. Comme Checkmarx, il submerge toujours les développeurs de faux positifs (potentiellement encore plus que Checkmarx), ce qui conduit les développeurs à potentiellement ignorer les alertes. La réputation de Checkmarx est toujours plus forte auprès des entreprises que Snyk. C'est pour cette raison que de nombreuses organisations envisagent également des alternatives à Snyk.

Fonctionnalités principales

- Intégration IDE pour certains IDE (VS Code, IntelliJ)

- Offre gratuite pour les petites équipes

- Fournisseur établi en sécurité des conteneurs

- Correctifs de code par IA pour la remédiation

- Intégration CI/CD

- SAST, DAST, SCA, IaC

SonarQube

Plateforme de qualité de code avec des fonctionnalités de sécurité de base

SonarQube est avant tout un outil de qualité de code, avec des fonctionnalités de sécurité ajoutées ultérieurement. Il peut donc être une option si vous recherchez principalement la qualité du code et la sécurité en second lieu. Il se concentre sur la lisibilité, le refactoring et les règles stylistiques, mais couvre également certaines bases de la sécurité.

SonarQube s'exécute par défaut sur votre propre infrastructure, de sorte que votre code reste en interne. Pour les développeurs, SonarLint fournit un feedback en temps réel dans son IDE, et vous obtenez une analyse de branche, un suivi de la dette technique et une vue unifiée des résultats de qualité de code et de sécurité dans un seul tableau de bord. La communauté open-source est massive, ce qui signifie que des plugins, des personnalisations et de l'aide au dépannage sont disponibles. Cependant, comme de nombreux autres fournisseurs historiques, il est en retard sur les fonctionnalités modernes comme l'AI code review. Et bien que l'édition communautaire gratuite offre une analyse de la qualité du code et une analyse de sécurité de base, le produit payant peut devenir rapidement coûteux.

Parce que SonarQube est fondamentalement un outil de qualité de code avec la sécurité traitée comme un add-on limité, le moteur de sécurité et la couverture sont basiques – la majorité de son focus est sur la qualité du code, les métriques de complexité et la maintenabilité. Il n'y a pas de DAST, pas d'analyse de conteneurs, pas de sécurité cloud, pas de tests de sécurité des API, et pas d'analyse d’accessibilité pour filtrer le bruit.

Si vous avez besoin d'une couverture de sécurité des applications réelle, vous aurez toujours besoin d'un outil comme Aikido pour l'analyse des dépendances, quelque chose comme Invicti pour le DAST, et probablement un outil de sécurité cloud en plus. Checkmarx, bien que n'étant pas le meilleur de sa catégorie pour toutes ses fonctionnalités, couvre plus que SonarQube.

Fonctionnalités principales

- Métriques de qualité de code de premier ordre (complexité, dette technique, qualité du code)

- Édition communautaire gratuite avec des capacités puissantes

- Déploiement simple

- Option open-source pour l'auto-hébergement

- Plus de 30 langages pour l'analyse de qualité

Conclusion

Parmi les alternatives à Checkmarx, Aikido Security offre la combinaison la plus solide en termes de coût, de couverture et d'expérience développeur. Il réduit les faux positifs de 85 % grâce à l'AI AutoTriage et à l'analyse d’accessibilité, ce qui résout directement le problème de bruit qui afflige Checkmarx. Combiné à la fonctionnalité correction automatique par IA, les développeurs passent beaucoup moins de temps sur les outils de sécurité et plus de temps à développer.

Cela dit, certains concurrents excellent dans des domaines spécifiques. L'édition communautaire gratuite de SonarQube et son accent sur la qualité du code le rendent difficile à battre pour les équipes qui recherchent à la fois la sécurité et la maintenabilité. GitHub Advanced Security est un excellent point de départ pour les équipes travaillant déjà dans GitHub. Si vous recherchez un outil qui se concentre davantage sur les processus de gouvernance, alors Veracode est une meilleure option que Checkmarx.

Pour les organisations lassées de gérer de multiples outils étroits, des taux élevés de faux positifs et des systèmes conçus pour les équipes de sécurité plutôt que pour les développeurs, Aikido consolide ce qui nécessitait auparavant trois ou quatre produits distincts en une seule plateforme pour faciliter la sécurité.

Si vous êtes prêt à simplifier la sécurité de vos applications, essayez Aikido Security gratuitement ou planifiez une démo pour le voir en action.

FAQ

Vous pourriez aussi aimer :

- Meilleures alternatives à Veracode pour la sécurité des applications (outils axés sur les développeurs à considérer)

- Meilleures alternatives à SonarQube en 2025

- Meilleurs outils d'analyse statique du code comme Semgrep

- Top 10 des outils SAST basés sur l'IA en 2025

- Les meilleurs scanners de vulnérabilités de code en 2025