Veracode est une plateforme de sécurité des applications bien connue, populaire pour sa combinaison d'analyse statique du code, de tests dynamiques et d'analyse de la composition logicielle en un seul service. Les équipes utilisent Veracode pour détecter les failles de sécurité pendant le développement et se conformer aux exigences de sécurité. Il excelle par sa couverture complète et ses politiques de niveau entreprise.

Cependant, de nombreux développeurs et ingénieurs en sécurité sont frustrés par les inconvénients de Veracode – allant de son UX peu intuitive et de ses prix élevés à sa configuration trop complexe, ses faux positifs fréquents, ses résultats bruyants et ses scans qui ralentissent les pipelines CI, pour n'en nommer que quelques-uns. En conséquence, certains utilisateurs estiment que Veracode offre plus de « security theater » que de sécurité réellement exploitable.

TL;DR

Aikido Security se distingue comme la meilleure alternative à Veracode, offrant des solutions de sécurité avec une expérience moderne axée sur les développeurs. La plateforme couvre tout, du code au cloud, pour protéger (automatiser la protection des applications, la détection et la réponse aux menaces) et attaquer (détecter, exploiter et valider l'ensemble de votre surface d'attaque, à la demande).

Vous pouvez bénéficier d'une suite tout-en-un ou obtenir chaque produit best-in-class (SAST, SCA, DAST) et l'étendre et l'intégrer comme vous le souhaitez.

De plus, il s'intègre à vos pipelines et IDE pour scanner le code, les dépendances, les conteneurs, l'IaC, et plus encore, en arrière-plan, puis utilise le triage par IA pour éliminer environ 85 % du bruit.

Voir comment Veracode se compare à Aikido Security

Voici quelques avis d'utilisateurs de Veracode :

Les utilisateurs ont également partagé :

- « L'interface utilisateur semble parfois obsolète et lourde. » — Évaluateur Gartner Peer Insights

- “Nous avons installé Veracode Greenlight… il n'a jamais rien détecté, et tout ce qu'il rapportait était incorrect. C'était une perte de temps et cela n'apportait aucune valeur ajoutée à la sécurisation de notre code.” — Utilisateur Reddit

Si cela vous semble familier, alors vous êtes probablement prêt à explorer des alternatives. Dans cet article, nous vous présenterons les meilleures alternatives à Veracode qui offrent une protection réelle sans superflu. Nous examinerons :

Vous comparez également des outils SAST ? Consultez notre Top 10 des outils SAST basés sur l'IA en 2025 pour une analyse complète des plateformes d'analyse statique modernes que les équipes utilisent aujourd'hui.

Qu'est-ce que Veracode ?

Veracode est une plateforme de sécurité des applications qui propose du SAST, du DAST et du SCA pour aider les équipes à détecter les vulnérabilités dans leurs applications.

En pratique, Veracode est utilisé par les entreprises pour analyser les vulnérabilités dans le code source et les applications web, souvent dans le cadre de programmes de conformité ou de gestion des risques. Il s'intègre aux pipelines CI/CD et aux outils de développement pour intégrer les contrôles de sécurité dans le cycle de vie du développement logiciel.

Dans un modèle AppSec traditionnel, Veracode agit comme un guichet unique pour détecter les failles de codage connues, les dépendances non sécurisées et les vulnérabilités des applications web avant qu'elles n'atteignent la production. Son support pour un large éventail de langages et sa capacité à générer des rapports en ont fait une référence pour les équipes de sécurité. La plateforme de Veracode comprend également des fonctionnalités de gouvernance telles que la gestion des politiques et la création de rapports de conformité, qui séduisent les grandes organisations ayant des exigences de sécurité strictes.

Pourquoi chercher des alternatives à Veracode ?

Malgré les capacités de Veracode, de nombreuses équipes commencent à chercher une meilleure solution une fois qu'elles rencontrent ses points de friction :

- Analyses et workflows lents : Les analyses de Veracode peuvent prendre beaucoup de temps (souvent plus de 30 minutes, même pour des applications de taille modérée), ce qui ralentit le développement et les pipelines CI/CD. Les utilisateurs signalent également des temps de téléchargement et d'attente des résultats élevés.

- Taux élevé de faux positifs : Veracode signale souvent des problèmes qui ne sont pas de réelles vulnérabilités. Les équipes perdent du temps à trier le « bruit » ou doivent faire appel au support de Veracode pour marquer les faux positifs. Cela conduit à une fatigue d'alertes.

- Tests axés sur le mobile : L'approche de Veracode, axée sur le SAST binaire pour les applications compilées et les applications web, limite sa capacité à répondre pleinement aux besoins de sécurité des applications mobiles modernes – binaires natifs (APK/IPA), télémétrie en temps d'exécution, SDK mobiles et frameworks hybrides.

- Personnalisation du SAST : La personnalisation des jeux de règles de Veracode est limitée. Dans l'écosystème actuel, les équipes modernes ont besoin de plus que de simples analyses ; elles ont besoin de flexibilité et de contrôle.

- Mauvaise expérience développeur : L'interface utilisateur obsolète et les processus lourds de Veracode le rendent impopulaire auprès des développeurs. L'intégration de nouveaux projets ou l'atténuation des résultats ne sont pas aussi simples qu'ils devraient l'être. Son aspect très orienté entreprise peut frustrer les équipes agiles.

- Tarification et licences : Veracode est coûteux, avec une tarification qui évolue en fonction des fonctionnalités et du nombre d'applications/utilisateurs. Les équipes de petite et moyenne taille trouvent le coût prohibitif et le modèle de licence déroutant.

- Limitations d'intégration : Bien que Veracode puisse s'intégrer aux outils de développement, il n'est pas aussi transparent ou orienté développeur que les alternatives plus récentes. Par exemple, Veracode exige le téléchargement de builds (il analyse les binaires), ce qui est moins pratique que l'analyse des sources en temps réel. Ses conseils de remédiation sont également considérés comme moins efficaces par rapport à certains outils axés sur les développeurs comme Aikido.

- Mises à jour lentes : En tant que plateforme historique, le support de Veracode pour les nouveaux langages ou frameworks peut être en retard. Certains utilisateurs constatent que le moteur ne suit pas les dernières technologies (par exemple, les nouvelles versions de langages ou les frameworks modernes).

- Surveillance post-déploiement : Les rapports d'utilisateurs indiquent que les services de post-déploiement et d'exécution de Veracode ne sont pas aussi robustes que ses offres SAST et SCA. Les services post-déploiement tels que le pentest automatisé et la surveillance continue restent indisponibles.

- Support et Flexibilité : Les utilisateurs ont signalé un support jugé insuffisant et des workflows rigides. La personnalisation des règles ou l'obtention d'aide pour des cas d'usage uniques pourrait nécessiter des services supplémentaires.

En bref, les équipes veulent « shift left » et donner aux développeurs les moyens de corriger rapidement les problèmes, mais Veracode les ralentit. La recherche d'une alternative appropriée à Veracode signifie trouver des outils qui sont non seulement plus rapides, mais aussi plus précis, plus faciles à utiliser et plus rentables.

Les 6 meilleures alternatives à Veracode

Voici une liste rapide des principales alternatives à Veracode que nous allons aborder, avec un aperçu des raisons pour lesquelles chacune figure sur cette liste :

- Aikido Security – Plateforme de sécurité du code au cloud avec un faible taux de faux positifs et une expérience axée sur les développeurs. (Notre meilleure alternative à Veracode.)

- Checkmarx – Plateforme SAST et AppSec (Checkmarx One) reconnue pour son large support linguistique et ses options sur site.

- GitHub Advanced Security – Fonctionnalités de sécurité natives dans GitHub (analyse de code CodeQL, analyse de secrets, Dependabot) intégrées de manière transparente aux pull requests.

- GitLab Ultimate – Le niveau le plus élevé de GitLab avec SAST, DAST, analyse de conteneurs et plus encore, le tout automatisé en CI pour ceux qui utilisent déjà GitLab.

- Snyk – Plateforme de sécurité offrant SCA, l'analyse des conteneurs, de l'IaC et du code, avec des corrections faciles et une intégration robuste dans les outils de développement.

- SonarQube – Plateforme populaire de qualité de code qui signale également les problèmes de sécurité (« code smells » et vulnérabilités) dans de nombreux langages ; excellente pour la santé et la propreté du code.

Voyons maintenant comment chaque outil se positionne face à Veracode.

1. Aikido Security

Aikido Security est la plateforme de sécurité ultime qui couvre tout, du code au cloud et même la protection en temps d’exécution. Elle est conçue pour les équipes logicielles qui souhaitent une protection réelle sans le bruit. L'objectif : offrir aux développeurs une vue unifiée de la sécurité sans les frictions habituelles, tout en assurant la tranquillité d'esprit des responsables de l'ingénierie et de la sécurité.

Aikido propose les meilleures solutions d'analyse statique du code (SAST), d'analyse des dépendances open source (SCA), d'analyse des conteneurs, d'analyse de l'infrastructure en tant que code (IaC), de tests dynamiques (DAST), de tests d'API, et plus encore. Chaque module peut être sélectionné comme une solution autonome capable de rivaliser avec des alternatives, ou peut être intégré pour créer une plateforme de sécurité complète, du code au cloud et jusqu'à l'exécution.

Contrairement à Veracode, Aikido offre la sécurité du cloud et, dans l'espace de la sécurité du code, elle propose : la qualité du code, la détection de malwares, les environnements d'exécution en fin de vie, l'analyse de code sur site, la correction automatique par IA pour l'IaC et des règles SAST personnalisées. Parallèlement, elle offre une couverture supérieure pour la sécurité des conteneurs (environnements d'exécution en fin de vie pour les conteneurs, correction automatique par IA), et elle propose également Zen, un pare-feu pour la protection contre les bots, les attaques, le géoblocage et la limitation de débit.

D'autres capacités non disponibles dans Veracode incluent l'analyse d'accessibilité, la déduplication et le triage automatique par IA, qui contribuent toutes à rendre Aikido bien supérieur.

La caractéristique la plus remarquable, cependant, est qu'Aikido peut faire ce que Veracode fait, mais en mieux : réduire les faux positifs, permettre aux développeurs de trouver plus facilement ce dont ils ont besoin, fournir des conseils exploitables et des corrections automatisées.

Fonctionnalités clés :

- Scanners de pointe : Aikido propose les meilleurs scanners pour toutes les parties de votre patrimoine informatique. Analyse de code, analyse IaC, analyse d'API, etc. Et comparé à d'autres scanners, Aikido a démontré une meilleure analyse d'accessibilité et des remédiations automatiques.

- Couverture connectée « du code au cloud » : Aikido relie le code, le cloud et l'exécution dans un flux de travail fluide. Vous pouvez commencer avec le module (analyse de code, analyse des conteneurs/IaC, sécurité des API et protection en temps d’exécution) et évoluer pour obtenir un contexte plus approfondi à mesure que vous vous développez.

- Réduction du bruit par conception : Aikido trie automatiquement les résultats pour éliminer le bruit (ce que Veracode ne fait pas). Si un problème n'est pas exploitable ou accessible, il est mis en sourdine automatiquement. Vous obtenez de vrais signaux, pas seulement des alertes.

- Conçu pour les développeurs : S'intègre en profondeur avec GitHub, GitLab, Bitbucket, Jira, Slack et bien plus encore. Vous pouvez exécuter des analyses localement, dans les pull requests ou dans le cadre de votre processus de publication.

- Correction automatique là où ça compte : Sa correction automatique par IA suggère ou applique des remédiations avec contexte. Même lorsque des corrections manuelles sont nécessaires, vous obtenez des étapes claires, et non de simples listes de vulnérabilités brutes.

- Retour rapide et continu : Les analyses s'exécutent en quelques minutes, pas en heures.

- Déploiement flexible : Cloud-native par défaut, mais offre également une option d'analyse sur site pour les équipes ayant des exigences de sécurité plus strictes.

Pourquoi le choisir :

Si vous en avez assez des tableaux de bord surchargés, des faux positifs et des outils déconnectés, Aikido est fait pour vous. Il unifie les scanners, simplifie le triage et parle le langage des développeurs.

Que vous soyez une startup agile ou que vous mettiez à l'échelle la sécurité au sein d'une grande organisation d'ingénierie, Aikido vous offre une protection full-stack qui s'adapte à la manière dont les équipes modernes développent réellement des logiciels. C'est tout ce que Veracode promet, moins la friction liée à l'héritage.

Avantages:

- Approche axée sur les développeurs avec de nombreuses intégrations et des conseils d'atténuation.

- Politiques de sécurité personnalisables et ajustement flexible des règles pour tout type de besoins.

- Rapports centralisés et modèles de conformité (PCI, SOC2, ISO 27001).

- Prise en charge de l'analyse mobile et binaire (APK/IPA, applications hybrides).

- Pentesting agentique (tests d'intrusion de niveau humain, automatisés par l'IA) avec des résultats en quelques heures.

Tarification:

- Gratuit : 0 $ (2 utilisateurs, suite complète de scanners, 10 dépôts)

- Basique : 350 $/mois (idéal pour les petites équipes, 10 utilisateurs, 100 dépôts)

- Pro : 700 $/mois (équipes en croissance, règles personnalisées, 20 millions de requêtes/mois)

- Avancé : 1050 $ (ensemble de fonctionnalités d'entreprise)

Des offres personnalisées sont également disponibles pour les startups (30 % de réduction) et les grandes entreprises

Note Gartner: 4.9/5.0

Avis sur Aikido Security

Au-delà de Gartner, Aikido Security a également une note de 4,7/5 sur Capterra et SourceForge

2. Checkmarx

Checkmarx est un nom bien établi dans la sécurité des applications, surtout connu pour ses capacités de tests de sécurité des applications statiques (SAST). Sa plateforme moderne — Checkmarx One — est une suite AppSec unifiée et cloud-native qui inclut le SAST, l'analyse de la composition logicielle (SCA), la sécurité des API, l'analyse de l'infrastructure en tant que code (IaC), l'analyse des conteneurs, et même certaines fonctionnalités DAST.

Là où Veracode analyse les binaires compilés, Checkmarx analyse directement le code source, ce qui le rend plus flexible et plus facile à intégrer dans les workflows de développement. Les grandes entreprises le choisissent souvent pour sa couverture linguistique approfondie, sa capacité à personnaliser les règles et son déploiement sur site optionnel.

Fonctionnalités clés :

- Moteur SAST complet : Checkmarx prend en charge des dizaines de langages et offre une analyse approfondie et sensible au chemin sans nécessiter de builds. L'analyse incrémentielle améliore les performances sur les grandes bases de code.

- Plateforme unifiée : Checkmarx One rassemble le SAST, le SCA, l'IaC, les conteneurs et les API sous une seule interface. Comme Aikido, il vise à éliminer la prolifération d'outils.

- Workflow centré sur les développeurs : Grâce à ses intégrations avec les IDE populaires (VS Code, IntelliJ, Eclipse), les fournisseurs Git et les systèmes CI/CD, Checkmarx facilite l'obtention de résultats par les développeurs dans leur flux de travail habituel.

- Règles personnalisées avec CxQL : Les équipes de sécurité peuvent rédiger leurs propres règles de détection en utilisant le langage de requête Checkmarx (CxQL), ce qui facilite l'adaptation des analyses à des pratiques de codage ou des frameworks spécifiques.

- Options de déploiement flexibles : Checkmarx propose des déploiements entièrement sur site pour les équipes ayant des exigences strictes en matière de conformité ou de résidence des données, ce que Veracode n'offre pas.

Pourquoi le choisir :

Checkmarx est une alternative solide à Veracode si votre priorité absolue est une analyse statique du code robuste, en particulier pour les bases de code volumineuses et réglementées. Il est également idéal si vous souhaitez un contrôle total sur l'exécution des analyses ou si vous avez besoin de règles hautement personnalisables.

Bien qu'il présente encore une courbe d'apprentissage et puisse générer des faux positifs sans réglage, sa flexibilité, son large support linguistique et sa préparation à l'entreprise en font un excellent choix pour les équipes de sécurité qui privilégient la profondeur et la configurabilité à la simplicité.

Voici quelques détails à prendre en compte si vous envisagez Checkmarx comme alternative à Veracode :

Avantages :

- Large couverture des langages et frameworks

- Moteur SAST puissant avec analyse approfondie

- Conformité et rapports de niveau entreprise

- Recherche en sécurité robuste et renseignement sur les menaces

Inconvénients :

- Agilité limitée pour les petites équipes de développement

- Principalement axé sur l'entreprise

- Administration plus lourde pour les pipelines CI/CD

- Tarification séparée pour chaque module de sécurité

Tarification:

Tarification personnalisée

Évaluation Gartner : 4.6/5.0

Avis sur Checkmarx

Checkmarx One est noté 3,9/5, basé sur plus de 50 avis sur Capterra

3. GitHub Advanced Security

GitHub Advanced Security (GHAS) est la suite native de fonctionnalités de sécurité de GitHub conçue pour analyser le code directement au sein de l'écosystème GitHub. Elle inclut l'analyse statique basée sur CodeQL, la détection de secrets et l'analyse des dépendances open source (via Dependabot). Ce n'est pas une plateforme autonome, mais plutôt une expérience entièrement intégrée pour les équipes qui développent déjà sur GitHub.

GitHub Advanced Security (GHAS)

Sa force réside dans l'intégration transparente des contrôles de sécurité dans le flux de travail des développeurs – les résultats apparaissent directement dans les pull requests, sans nécessiter de changement de contexte. Pour les équipes utilisant déjà GitHub, il transforme le dépôt lui-même en une plateforme de développement sécurisée, mais il n'offre pas la même couverture que les autres plateformes de cette liste.

Fonctionnalités clés :

- Analyse statique CodeQL : CodeQL permet des requêtes de sécurité qui traitent le code comme des données. Il détecte les vulnérabilités telles que les injections SQL ou les XSS avec des règles contextuelles. Vous pouvez utiliser les ensembles de requêtes par défaut ou personnaliser les vôtres.

- Détection de secrets : GHAS recherche les identifiants exposés tels que les clés API et les mots de passe. Il peut même empêcher la publication de secrets et collabore avec de nombreux fournisseurs tiers pour révoquer automatiquement les clés.

- Analyse des dépendances et Dependabot : GHAS alerte sur les bibliothèques vulnérables et ouvre automatiquement des pull requests pour les mettre à jour, sécurisant ainsi votre stack avec un effort minimal.

- Intégration native pour les développeurs : Les résultats de l'analyse du code apparaissent directement dans les pull requests, en ligne avec le code. Les développeurs voient les avertissements comme n'importe quel autre contrôle CI, ce qui facilite l'adoption.

- Pas de surcharge d'installation : Il n'y a pas d'outil séparé à installer. Les contrôles de sécurité s'exécutent via GitHub Actions ou une infrastructure hébergée. Pour les équipes natives de GitHub, cela signifie que la sécurité est activée avec quelques ajustements de configuration.

Pourquoi le choisir :

GHAS est un excellent choix pour les équipes qui développent déjà sur GitHub. Il ne nécessite pas d'infrastructure ou de licences supplémentaires au-delà de GitHub Enterprise, et les développeurs apprécient la façon dont les retours de sécurité s'intègrent parfaitement à leur flux de travail existant.

Le principal compromis ? C'est uniquement pour GitHub. Si votre organisation s'étend sur plusieurs plateformes ou a besoin de fonctionnalités plus avancées comme le DAST ou l'analyse IaC, GHAS ne couvrira pas tout. Néanmoins, pour la plupart des cas d'utilisation, c'est un moyen rapide et convivial pour les développeurs de détecter les vulnérabilités tôt, sans acheter un autre produit. Décomposons ce que GHAS offre de plus :

Avantages:

- Intégration native à GitHub (alertes directement dans les PR et les dépôts)

- Détection de secrets et protection au push

- Dependabot SCA pour les mises à jour automatisées des dépendances

Inconvénients:

- Moins de configurabilité et de personnalisation des analyses

- Moins d'accent sur les tests mobiles/binaires (APK/IPA)

- Moins de fonctionnalités intégrées de runtime/DAST et post-déploiement

- La tarification par committer actif peut être coûteuse à grande échelle

Tarification:

- Gratuit pour les dépôts publics (analyse du code et des secrets)

- GitHub Secret Protection : 19 $ par committer actif/mois

- GitHub Code Security : 30 $ par committer actif/mois

Évaluation Gartner: 4.5/5.0

Avis sur GHAS

Peerspot attribue à GHAS une note solide de 4,8/5

4. GitLab Ultimate

GitLab Ultimate est le plan haut de gamme de GitLab, regroupant un large éventail de fonctionnalités de sécurité intégrées à sa plateforme DevOps. Il comprend le SAST, le DAST, l'analyse d’images de conteneurs et l'analyse des dépendances, la détection des secrets et les vérifications d'infrastructure-as-code – le tout déclenché nativement via les pipelines GitLab CI.

Plutôt que de développer des intégrations personnalisées ou d'utiliser des scanners distincts, GitLab Ultimate offre une sécurité prête à l'emploi aux équipes qui utilisent déjà GitLab pour le contrôle de version et le CI/CD.

Fonctionnalités clés :

- SAST via Modèles :Des modèles intégrés exécutent des linters et des analyseurs spécifiques au langage (par exemple, Bandit, ESLint, Brakeman) sur votre code. Les résultats d'analyse apparaissent directement dans les merge requests.

- DAST via ZAP:Les tests dynamiques de GitLab lancent votre application et l'analysent à l'aide d'OWASP ZAP, détectant les vulnérabilités web en temps réel comme les injections SQL ou les attaques XSS.

- SCA et analyse d’images de conteneurs:Des outils comme Gemnasium et Trivy recherchent les vulnérabilités connues dans les dépendances open source et les images Docker, alimentant le tableau de bord de sécurité de GitLab avec les résultats.

- Détection des secrets et IaC:Analyse le code à la recherche d'identifiants et vérifie les configurations Terraform ou CloudFormation pour détecter les modèles non sécurisés – automatiquement, sans aucune configuration manuelle requise.

- Tableau de bord de sécurité:Une vue unique affiche toutes les vulnérabilités actives sur l'ensemble des projets. Les équipes peuvent créer des problèmes, trier les risques et valider les correctifs depuis la même interface qu'elles utilisent pour livrer le code.

Pourquoi le choisir :

GitLab Ultimate est un choix solide pour les équipes déjà bien intégrées dans l'écosystème GitLab. Il automatise la sécurité sans ajouter d'outils ni de complexité au workflow. Vous n'obtenez pas la même profondeur qu'une plateforme de sécurité de bout en bout, mais pour de nombreuses équipes, “ suffisamment bon + intégré ” l'emporte sur “ puissant mais externe ”.

Idéal pour les équipes d'ingénierie de petite à moyenne taille qui souhaitent rester sécurisées sans surcharger leur stack, ni leur budget de sécurité.

Avantages:

- Détection des secrets et protection des pushs au sein des dépôts

- CI/CD intégré

- Tableaux de bord intégrés de gestion des vulnérabilités

- Analyse d’images de conteneurs et analyse des dépendances

Inconvénients:

- Verrouillage de la plateforme

- Les fonctionnalités de posture post-déploiement sont moins mises en avant

- La tarification par utilisateur à grande échelle peut être coûteuse

- Complexité accrue de la plateforme (intégration plus longue et surcharge administrative)

Tarification:

Tarification personnalisée

Évaluation Gartner: 4.4/5.0

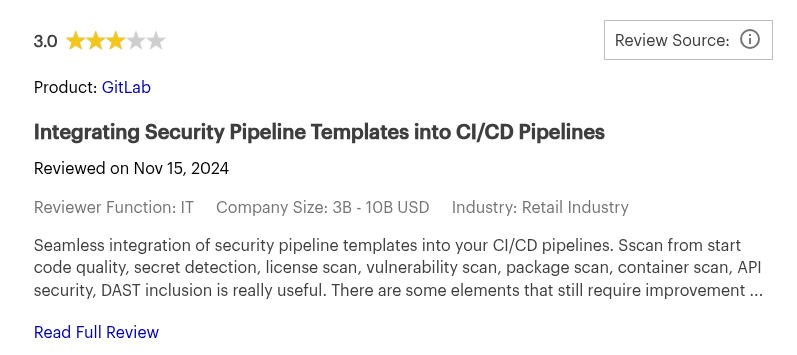

Avis sur GitLab Ultimate

5. Snyk

Snyk est une plateforme de sécurité qui a initialement gagné en popularité grâce à son analyse intuitive des vulnérabilités open source et à sa facilité d'utilisation. Au fil du temps, elle s'est étendue pour inclure Snyk Code (SAST), Snyk Container et l'analyse IaC.

Fonctionnalités clés :

- Analyse des vulnérabilités open source (SCA) : Snyk vérifie vos bibliothèques (npm, Maven, PyPI, Docker, etc.) par rapport à sa base de données de vulnérabilités et vous signale les problèmes.

- Snyk Code (SAST) : Acquis de DeepCode, cet analyseur statique rapide, basé sur l'IA, signale les problèmes tels que l'injection de commandes, les API non sécurisées et les secrets codés en dur, avec des exemples concrets.

- Analyse des conteneurs et IaC : Snyk Container analyse les images Docker pour détecter les vulnérabilités au niveau du système d'exploitation. Le support IaC couvre Terraform, Kubernetes et CloudFormation, détectant les mauvaises configurations telles que les ports ouverts ou les buckets cloud publics.

- Intégrations CI/CD et outils de développement : Fonctionne nativement avec GitHub, GitLab, Bitbucket et des IDE comme JetBrains et VS Code. Vous pouvez même le configurer pour qu'il crée automatiquement des pull requests qui corrigent les bibliothèques obsolètes.

Pourquoi le choisir :

Snyk est idéal pour les équipes d'ingénierie qui souhaitent des outils de sécurité s'intégrant naturellement à leur workflow. Cependant, le moteur SAST de Snyk peut être moins performant avec de grandes bases de code comme Checkmarx. Il génère également beaucoup de faux positifs.

Avantages:

- Base de données de vulnérabilités open source

- Analyses légères

- Intégrations centrées sur le développeur

Inconvénients:

- Les tarifs peuvent augmenter rapidement

- Dépendance à une vérification manuelle des vulnérabilités, ce qui peut retarder les mises à jour pour les menaces nouvellement découvertes.

- Rapports faisant état d'un support plus faible pour certains langages ou systèmes de build (par exemple, Gradle, Xcode)

Tarification:

- Gratuit : 0 $ par développeur contributeur/mois

- Premium : 25 $ par développeur contributeur/mois. Minimum 5 développeurs et maximum 10.

- Ultimate : Tarification personnalisée

Évaluation Gartner : 4.3/5.0

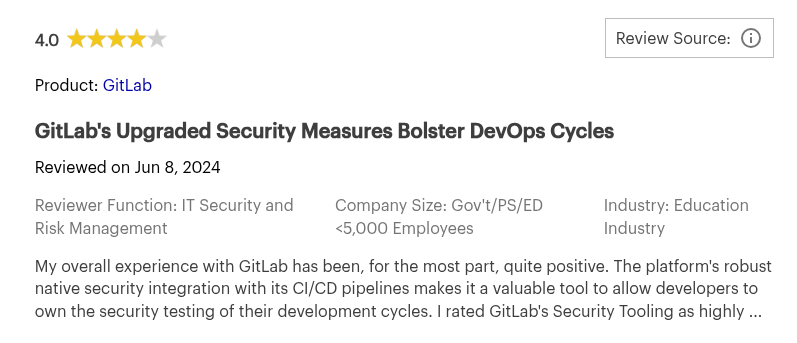

Avis Snyk

6. SonarQube

SonarQube est surtout connu pour améliorer la qualité et la propreté du code, mais il inclut également un ensemble croissant de règles axées sur la sécurité, en particulier dans ses éditions Developer et Enterprise. Développé par SonarSource, il est souvent utilisé en interne par les équipes de développement pour faire respecter un code cohérent, détecter les bugs et identifier les problèmes de sécurité dès le début.

De nombreuses organisations l'utilisent déjà pour les portes de qualité et la couverture de tests, donc l'activation de ses fonctionnalités de sécurité est souvent une étape naturelle. Il prend en charge plus de 20 langages et propose des versions on-premise et cloud-based SonarCloud.

Fonctionnalités clés :

- Analyse Statique du Code pour la Sécurité et la Qualité : SonarQube scanne le code à la recherche de failles logiques, de code smells et de vulnérabilités de sécurité alignées sur le Top 10 OWASP et CWE. Il signale les injections SQL, les secrets codés en dur et l'utilisation abusive des API cryptographiques.

- SonarLint pour l'Intégration IDE : Les développeurs peuvent détecter les problèmes en temps réel lors de l'écriture du code, grâce à ses plugins pour VS Code, JetBrains, Eclipse, et bien d'autres.

- Détection de Secrets : Dans les récentes mises à jour, SonarQube a ajouté la prise en charge de la détection des clés API, des identifiants et d'autres données sensibles dans le code afin de prévenir toute exposition accidentelle.

- Gates de Qualité de Code : Les équipes peuvent appliquer des règles telles que « aucune nouvelle vulnérabilité critique » ou « maintenir une couverture de test de 80 % », contribuant ainsi à maintenir des bases de code propres et sécurisées au fil du temps.

- Rapports centralisés : Son tableau de bord affiche les tendances au fil du temps, vous permettant de visualiser les améliorations (ou régressions) de votre posture de sécurité release après release.

Pourquoi le choisir :

SonarQube est parfait pour les équipes cherchant à combiner la qualité du code et la sécurité de base dans un seul outil. Bien qu'il n'offre pas d'analyse dynamique ou de scan approfondi des dépendances open source, il détecte de manière fiable et précoce un grand nombre des vulnérabilités les plus courantes et dangereuses, et il est facile à configurer et à gérer.

Si votre équipe utilise déjà SonarQube pour le contrôle qualité, l'activation des contrôles de sécurité ajoute une surcharge minimale. Et pour les organisations ou les équipes ayant des exigences de sécurité moins strictes, ou cherchant une alternative économique à Veracode, l'édition Developer offre une grande valeur.

Avantages:

- Feedback adapté aux développeurs en temps réel.

- Offre des contrôles de qualité du code et des analyses de sécurité dans un seul outil.

- Ensembles de règles et portes de qualité personnalisables.

- Édition communautaire gratuite

Inconvénients:

- Profondeur limitée dans le scan de sécurité (manque de couverture runtime, DAST, SCA)

- Fonctionnalités de sécurité avancées et support linguistique réservés aux plans supérieurs.

- Rapports faisant état d'une augmentation des faux positifs pour certaines bases de code

Tarification:

La tarification de SonarQube se divise en deux catégories : basée sur le cloud et auto-hébergée.

Note Gartner: 4.4/5.0

Avis SonarQube

Outre Gartner, Capterra attribue également à SonarQube une note de 4.5/5

Comparaison des alternatives à Veracode

Pour faciliter la décision, vous trouverez ci-dessous une comparaison de Veracode et de ces principales alternatives sur des aspects clés :

Comparaison des alternatives à Veracode

Note : Tous les outils ci-dessus (à l'exception de SonarQube Community) proposent des plans commerciaux. Les niveaux de faux positifs sont des évaluations relatives ; les résultats réels peuvent varier selon le projet.

Utilisez le tableau comparatif pour identifier l'alternative qui correspond à vos priorités – par exemple, Aikido excelle en termes d'étendue et de faible bruit, GHAS l'emporte sur l'intégration, Snyk sur la couverture open source, etc. Ensuite, nous aborderons quelques questions courantes lors du choix d'une alternative à Veracode.

Conclusion

Veracode a contribué à définir la sécurité des applications. Mais pour les équipes modernes, ce n'est plus suffisant. Les meilleures alternatives actuelles se concentrent sur la vitesse, la clarté et l'expérience développeur.

Si vous en avez assez du théâtre de la sécurité—des scans qui génèrent des alertes mais aucune action— et que vous recherchez un outil qui privilégie les résultats concrets : moins de faux positifs, des corrections plus rapides et une intégration CI/CD transparente, Aikido Security est votre solution.

Aikido Security se distingue en offrant une couverture full-stack (du SAST et de la qualité du code, au scan de configuration cloud) avec une interface axée sur le développeur et un bruit quasi nul. Il est conçu pour être utilisé, et non évité.

La plupart des outils de ce guide proposent des essais gratuits ou des plans communautaires. Essayez-en quelques-uns. Voyez ce qui correspond à votre flux de travail. La meilleure solution AppSec est celle que votre équipe apprécie réellement d'utiliser.

Prêt à vous affranchir des frictions héritées de Veracode ? Planifiez une démo ou démarrez votre essai gratuit dès aujourd'hui — aucune carte de crédit requise.

Note : Les niveaux de faux positifs sont des évaluations relatives ; les résultats réels peuvent varier selon le projet.

Utilisez le tableau comparatif pour identifier l'alternative qui correspond à vos priorités. Par exemple, Aikido excelle par son étendue et son faible bruit, tandis que GHAS est excellent pour les utilisateurs existants de GitHub.

Vous pourriez aussi aimer :

- Meilleures alternatives à Checkmarx pour le SAST et la sécurité des applications

- Meilleures alternatives à GitHub Advanced Security pour les équipes DevSecOps

- Les meilleurs outils DevSecOps pour remplacer les fonctionnalités de sécurité de GitLab Ultimate

- Les 10 meilleurs outils SAST basés sur l'IA en 2026

- Les 10 meilleurs outils d'analyse de la composition logicielle (SCA) en 2026