Les secrets codés en dur dans le code sont une cause majeure de violations de données – et les chiffres sont alarmants. Les développeurs poussent de nouveaux secrets vers Git toutes les 8 secondes (Rapport GitGuardian), contribuant à plus de 10 millions d'expositions détectées dans les dépôts publics rien qu'en 2023. Les attaquants recherchent systématiquement ces identifiants, exploitant les erreurs avant même que les équipes ne les remarquent (Dark Reading).

Les outils d'analyse de secrets sont la réponse moderne à cette menace croissante : ils surveillent en continu le code, les pipelines CI/CD et l'infrastructure cloud pour détecter les jetons sensibles, les mots de passe et les clés. Ces outils ne se contentent pas de vous alerter – ils automatisent la détection et la remédiation, aidant les équipes à combler les lacunes de sécurité avant qu'elles ne deviennent des incidents.

Ce guide met en lumière les meilleurs outils d'analyse de secrets pour 2025, vous montrant quelles solutions conviennent le mieux aux développeurs, aux startups et aux entreprises.

- Meilleurs outils d'analyse de secrets pour les développeurs

- Meilleurs outils d'analyse de secrets pour les entreprises

- Meilleurs outils d'analyse de secrets pour les startups

- Meilleurs outils gratuits de détection de secrets

- Meilleurs outils open source de détection de secrets

TL;DR

Aikido Security se distingue comme une plateforme tout-en-un offrant une détection de secrets fiable et à faible bruit, ainsi qu'une remédiation facilitée, ce qui en fait un choix privilégié pour les équipes de toutes tailles.

Que sont les outils de détection de secrets ?

Les outils de détection de secrets recherchent dans le code, les configurations et l'infrastructure les mots de passe, les clés API ou d'autres données sensibles qui auraient pu être exposés accidentellement. Ils utilisent la reconnaissance de motifs, les vérifications d'entropie et parfois l'apprentissage automatique pour repérer les secrets dans les dépôts Git, les pull requests et les pipelines CI/CD avant qu'ils n'atteignent la production. Étant donné que des chercheurs ont découvert plus de 10 millions de secrets divulgués sur GitHub en 2023, ces outils sont essentiels pour se défendre contre les violations et assurer la conformité. Les meilleures solutions non seulement découvrent les secrets, mais automatisent également la remédiation et s'intègrent directement dans les workflows des développeurs. Pour plus d'informations, consultez le guide de GitHub sur la détection de secrets et l'aide-mémoire d'OWASP sur la gestion des secrets.

Comment choisir le bon outil de détection de secrets

Lors du choix d'un outil de détection de secrets, concentrez-vous sur la précision, l'intégration aux workflows, les capacités de remédiation et les fonctionnalités de reporting. Pour une liste de contrôle d'évaluation plus détaillée, consultez l'aide-mémoire d'OWASP sur la gestion des secrets.

En gardant ces éléments essentiels à l'esprit, explorons les meilleurs outils de détection de secrets de 2025.

Meilleurs outils de détection de secrets pour 2025

(Classés par ordre alphabétique ci-dessous ; chaque outil offre des approches uniques en matière de détection et de gestion des secrets.)

Voici une comparaison rapide des 5 meilleurs outils de détection de secrets basée sur la précision de la détection, les capacités d'intégration et les fonctionnalités de remédiation :

1. Aikido Security

Aikido Security se distingue comme une plateforme de sécurité des applications complète qui intègre une analyse sophistiquée des secrets dans son approche unifiée. Contrairement aux solutions ponctuelles qui ne gèrent que les secrets, Aikido offre une détection contextuelle qui comprend comment les secrets sont liés à votre posture de sécurité globale.

Fonctionnalités clés :

- Moteur de détection multicouche combinant la reconnaissance de modèles, l'analyse d'entropie et l'IA pour détecter les secrets évidents et obfusqués. Le système apprend des modèles de votre base de code pour réduire les faux positifs tout en maintenant une sensibilité élevée pour les identifiants réels.

- Contexte de sécurité unifié signifie que les découvertes de secrets sont corrélées avec les vulnérabilités de code, les mauvaises configurations cloud et les problèmes de dépendance. Vous pouvez voir si une clé API exposée présente également des résultats SAST dans le même service, ce qui facilite la priorisation des mesures correctives.

- Correction en un clic pour de nombreux types de secrets. Aikido peut générer automatiquement des pull requests pour supprimer les secrets codés en dur, mettre à jour les variables CI/CD et même renouveler certains identifiants cloud via des intégrations API.

- L'intégration au flux de travail de développement comprend les extensions d'IDE, les hooks de pré-commit et les vérifications de pull request. Les développeurs reçoivent un retour immédiat sur les secrets avant qu'ils ne soient committés, faisant de la prévention la première ligne de défense.

- La portée d'analyse complète couvre les dépôts Git, les images de conteneurs, les modèles d'infrastructure-as-code, les configurations CI/CD et même les environnements cloud en temps d'exécution. Cette étendue garantit que les secrets ne passent pas à travers les mailles du filet.

Idéal pour : Les équipes de développement souhaitant une sécurité complète avec un minimum de frais généraux. Aikido est particulièrement précieux pour les organisations qui ont besoin d'une analyse des secrets dans le cadre d'un programme de sécurité plus large, et non comme un outil isolé.

Tarification : Un niveau gratuit est disponible avec des limites généreuses, suivi d'une tarification transparente par développeur qui inclut toutes les fonctionnalités de sécurité, et pas seulement l'analyse des secrets.

2. GitGuardian

GitGuardian s'est forgé une réputation de spécialiste de l'analyse des secrets, se concentrant exclusivement sur la détection et la gestion des secrets exposés à travers les flux de travail de développement. Leur plateforme est particulièrement performante en matière d'analyse historique et de gestion du cycle de vie des secrets de niveau entreprise.

Fonctionnalités clés :

- L'analyse approfondie de l'historique Git peut scanner l'historique complet de votre dépôt pour trouver des secrets dans les anciens commits. C'est crucial, car le simple fait de supprimer un secret du dernier commit ne le retire pas de l'historique Git – les attaquants peuvent toujours y accéder.

- La classification avancée des secrets va au-delà de la simple détection pour catégoriser les secrets par type, niveau de sensibilité et impact potentiel. Vous pouvez ainsi distinguer une clé API de développement des identifiants d'une base de données de production.

- Les flux de travail de réponse automatisée aux incidents peuvent déclencher la rotation des secrets, envoyer des alertes aux équipes de sécurité et créer des tickets avec des étapes de remédiation détaillées. Pour certains services, GitGuardian peut révoquer automatiquement les identifiants exposés.

- Le tableau de bord de conformité fournit des rapports prêts pour l'audit, montrant la couverture de détection des secrets, les temps de réponse aux incidents et les métriques de conformité aux politiques. Ceci est particulièrement précieux pour les entreprises qui doivent démontrer leurs contrôles de sécurité.

- Les fonctionnalités d'éducation des développeurs aident les équipes à comprendre pourquoi certains modèles sont signalés comme des secrets et offrent une formation pour prévenir de futures expositions.

Points faibles : Certains utilisateurs signalent que les coûts peuvent augmenter rapidement pour les organisations ayant un grand nombre de dépôts, ce qui rend la tâche difficile pour les équipes en croissance avec un budget limité. D'autres mentionnent des faux positifs occasionnels, nécessitant une révision manuelle et un ajustement pour éviter la fatigue d'alerte.

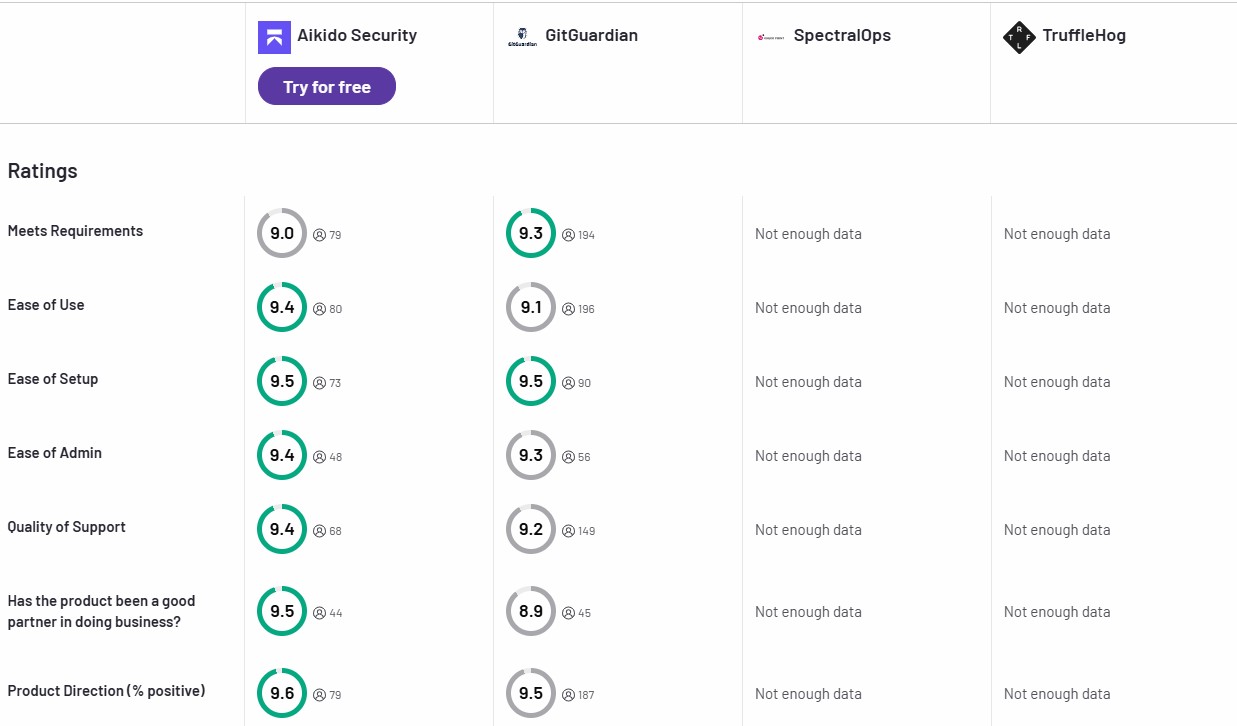

Pour plus de retours d'expérience, consultez les avis sur GitGuardian sur G2.

Idéal pour : Les équipes de sécurité qui ont besoin de capacités spécialisées de gestion des secrets et de pistes d'audit complètes. GitGuardian excelle dans les entreprises ayant des exigences de conformité strictes et des besoins complexes en matière de cycle de vie des secrets.

Tarification : Modèle freemium avec analyse limitée, niveaux payants basés sur le nombre de dépôts et les fonctionnalités avancées.

3. GitHub Advanced Security

GitHub Advanced Security offre une analyse native des secrets pour les dépôts GitHub, ce qui en fait le choix naturel pour les équipes fortement investies dans l'écosystème GitHub. La profondeur d'intégration est inégalée, car elle est intégrée directement à la plateforme.

Fonctionnalités clés :

- L'intégration native à GitHub signifie que les résultats de l'analyse des secrets apparaissent directement dans l'onglet de sécurité de votre dépôt, les pull requests, et peuvent déclencher des workflows GitHub Actions. Aucun outil externe ni authentification supplémentaire n'est requis.

- La détection alimentée par la communauté s'appuie sur des modèles contribués par des chercheurs en sécurité et des fournisseurs de services. Lorsque de nouveaux formats de secrets sont découverts, ils sont rapidement ajoutés à la base de données de détection de GitHub.

- Les intégrations partenaires avec les principaux fournisseurs de services signifient que lorsque GitHub détecte leurs secrets, les fournisseurs sont automatiquement notifiés et peuvent révoquer les identifiants. Cela s'applique à AWS, Google Cloud, Microsoft Azure et des dizaines d'autres services.

- Le support des modèles personnalisés permet aux organisations de définir leurs propres modèles de secrets pour les services internes ou les systèmes d'authentification propriétaires.

- L'application des politiques d'entreprise permet aux administrateurs de définir des règles à l'échelle de l'organisation pour l'analyse des secrets, y compris le blocage des pushes qui contiennent des secrets.

Points faibles : Les capacités de GitHub Advanced Security sont largement limitées aux dépôts hébergés sur GitHub – si vous hébergez du code ailleurs ou travaillez avec des environnements hybrides, vous aurez besoin d'outils supplémentaires. La détection dépend fortement des règles contribuées par la communauté, qui peuvent être en retard par rapport aux types de secrets moins courants ou plus récents. Plusieurs utilisateurs notent également que les faux positifs peuvent nécessiter une révision manuelle, et la création de modèles personnalisés est moins intuitive que chez certains concurrents. Ses fonctionnalités d'analyse des secrets sont soumises aux plans payants de niveau supérieur de GitHub, ce qui pourrait avoir un impact sur les équipes sensibles aux coûts.

Pour plus d'expériences utilisateur et de retours, consultez les avis sur GitHub Advanced Security sur G2.

Idéal pour : Les équipes utilisant GitHub Enterprise qui souhaitent des fonctionnalités de sécurité complètes sans dépendances externes. Particulièrement précieux pour les organisations qui privilégient le maintien de leurs outils de sécurité au sein de leur écosystème de plateforme existant.

Tarification : Inclus avec les abonnements GitHub Enterprise, paiement par dépôt pour les fonctionnalités individuelles sur d'autres plans.

4. Spectral

Spectral se positionne comme la plateforme de sécurité contextuelle qui comprend non seulement l'apparence des secrets, mais aussi la manière dont ils sont utilisés au sein de vos applications et infrastructures. Cette approche contextuelle réduit significativement les faux positifs.

Fonctionnalités clés :

- La détection contextuelle analyse les secrets en relation avec leur code et leur configuration environnants. Elle peut distinguer un mot de passe de base de données de production d'un élément de test, réduisant ainsi la fatigue liée aux alertes.

- L'analyse multi-environnements couvre les dépôts de code, les pipelines CI/CD, les registres de conteneurs, les configurations cloud et même les environnements d'exécution. Cette couverture complète garantit que les secrets sont détectés quel que soit leur lieu de stockage.

- Le Policy-as-Code permet aux équipes de définir des règles personnalisées pour la gestion des secrets, y compris des exceptions pour des contextes spécifiques, des niveaux de gravité basés sur l'environnement et des flux de travail de remédiation automatique.

- L'intégration DevOps inclut des plugins pour des outils populaires comme Jenkins, GitLab CI, Azure DevOps et Kubernetes. Spectral peut analyser les images de conteneurs, les charts Helm et les modèles d'infrastructure-as-code.

- Les fonctionnalités de triage collaboratif aident les équipes de sécurité et de développement à collaborer sur la remédiation des secrets, avec une attribution claire des responsabilités et un suivi des progrès.

Points faibles : Le moteur de politiques riche et les options de personnalisation de Spectral peuvent être complexes pour les nouveaux utilisateurs, entraînant une courbe d'apprentissage potentiellement abrupte pour les équipes souhaitant exploiter toutes ses capacités. Les petites équipes ou les startups peuvent également trouver le coût comme un obstacle, car la tarification est sur devis et souvent mieux adaptée aux besoins des grandes entreprises.

En savoir plus sur les expériences utilisateur et les défis dans les avis Spectral sur G2.

Idéal pour : Les équipes DevOps qui ont besoin d'une gestion de politiques sophistiquée et souhaitent réduire la surcharge opérationnelle liée à la gestion des secrets à travers des déploiements complexes et multi-environnements.

Tarification : Tarification sur devis, axée sur les clients d'entreprise avec une complexité d'infrastructure significative.

5. TruffleHog

TruffleHog représente l'approche open source de l'analyse des secrets, offrant de puissantes capacités de détection sans coûts de licence. Il est particulièrement populaire auprès des chercheurs en sécurité et des équipes qui préfèrent les solutions auto-hébergées.

Fonctionnalités clés :

- La détection à haute entropie utilise l'analyse mathématique pour identifier les chaînes de caractères qui semblent suffisamment aléatoires pour être des secrets, détectant les identifiants même lorsqu'ils ne correspondent pas à des modèles connus.

- La bibliothèque de motifs étendue inclut des règles de détection pour des centaines de services et de types de secrets. La communauté maintient et développe activement cette bibliothèque.

- Les options de déploiement flexibles signifient que TruffleHog peut s'exécuter comme un outil CLI, un conteneur Docker ou être intégré dans les pipelines CI/CD. Vous contrôlez où et comment l'analyse est effectuée.

- L'analyse de l'historique Git peut parcourir l'historique complet des dépôts pour trouver des secrets dans les anciens commits, branches et tags.

- Des intégrations personnalisées sont possibles puisque le code source est disponible. Les organisations peuvent étendre TruffleHog pour gérer des formats de secrets propriétaires ou s'intégrer à des systèmes internes.

Points faibles : TruffleHog est puissant, mais les utilisateurs signalent souvent des taux de faux positifs plus élevés par rapport aux plateformes commerciales, ce qui peut générer du bruit et ralentir les efforts de remédiation. De plus, il manque de flux de travail de remédiation intégrés : les équipes sont responsables de la gestion manuelle des secrets détectés et de la création de leurs propres playbooks pour les alertes ou la rotation des identifiants. Les équipes moins techniques peuvent trouver la configuration et l'ajustement difficiles.

Pour plus d'informations et de retours d'utilisateurs, consultez les avis TruffleHog sur G2.

Idéal pour : Les équipes soucieuses de la sécurité qui préfèrent les outils open source et possèdent l'expertise technique pour personnaliser et maintenir leur infrastructure d'analyse des secrets.

Tarification : Gratuit et open source, avec des options de support commercial disponibles auprès de Truffle Security.

6. Detect-secrets

Detect-secrets de Yelp adopte une approche minimaliste de l'analyse des secrets, en se concentrant sur une grande précision et une faible surcharge opérationnelle. Il est conçu pour s'intégrer de manière transparente dans les flux de travail de développement sans créer de friction.

Fonctionnalités clés :

- L'approche par ligne de base crée un instantané des secrets connus dans votre base de code, puis alerte uniquement sur les nouveaux secrets. Cela évite de submerger les équipes avec des problèmes historiques tout en détectant les nouveaux problèmes.

- L'architecture de plugins permet une logique de détection personnalisée pour des types ou formats de secrets spécifiques. Les équipes peuvent facilement ajouter la détection pour des systèmes d'authentification propriétaires.

- L'intégration pre-commit peut bloquer les commits contenant des secrets avant qu'ils n'atteignent le dépôt, offrant ainsi le point de prévention le plus précoce possible.

- Un faible taux de faux positifs grâce à un réglage minutieux des algorithmes de détection et à l'analyse contextuelle. L'outil privilégie la précision par rapport au rappel pour éviter la fatigue d'alerte.

- Le mode audit aide les équipes de sécurité à vérifier que les politiques de balayage des secrets sont respectées dans tous les dépôts.

Idéal pour : Les équipes de développement qui souhaitent un balayage efficace des secrets sans complexité. Detect-secrets fonctionne particulièrement bien pour les équipes qui préfèrent les outils légers et n'ont pas besoin de fonctionnalités d'entreprise étendues.

Tarification : Gratuit et open-source avec le support de la communauté.

Meilleurs outils d'analyse de secrets pour les développeurs

Les développeurs ont besoin d'outils de balayage des secrets qui s'intègrent naturellement dans leur flux de travail de codage sans créer de friction ni ralentir le développement. Les meilleurs outils axés sur les développeurs fournissent un feedback immédiat, des conseils clairs et peuvent être facilement intégrés dans les pratiques de développement quotidiennes.

Ce que les développeurs devraient rechercher :

- L'intégration IDE pour un feedback en temps réel pendant le codage

- Des hooks pre-commit pour détecter les secrets avant qu'ils ne soient committés

- Des messages d'erreur clairs et exploitables qui expliquent ce qui a été trouvé et comment le corriger

- De faibles taux de faux positifs pour éviter la fatigue d'alerte

- Une configuration facile qui ne nécessite pas de configuration étendue

Les meilleurs choix pour les développeurs :

Aikido Security offre la meilleure expérience développeur grâce à son intégration IDE complète et à son filtrage intelligent. La plateforme comprend que les développeurs veulent se concentrer sur la création de fonctionnalités, et non sur la lutte avec les outils de sécurité. Aikido fournit des alertes contextuelles qui expliquent non seulement ce qui a été trouvé, mais aussi pourquoi c'est dangereux et comment le corriger correctement.

GitHub Advanced Security est parfait pour les développeurs qui travaillent déjà dans GitHub. L'intégration native signifie que les alertes de secrets apparaissent naturellement dans votre flux de travail de pull request, et la base de données de patterns pilotée par la communauté détecte les secrets des services que vous utilisez probablement.

Detect-secrets attire les développeurs qui préfèrent les outils légers et configurables. Son intégration de hooks pre-commit signifie que vous détectez les secrets localement avant qu'ils n'atteignent le dépôt distant, et l'approche de base évite d'être submergé par les problèmes historiques.

Meilleurs outils d'analyse de secrets pour les entreprises

Les environnements d'entreprise nécessitent des outils de détection de secrets capables de gérer une échelle massive, de fournir des pistes d'audit complètes et de s'intégrer aux cadres de sécurité et de conformité existants. Ces outils doivent équilibrer la détection automatisée avec la supervision humaine et l'application des politiques.

Exigences d'entreprise :

- Évolutivité pour gérer des milliers de dépôts et des millions de commits

- Contrôle d'accès basé sur les rôles pour gérer qui peut voir et répondre aux différents types de secrets

- Journalisation d'audit pour les démonstrations de conformité et l'investigation des incidents

- Application des politiques pour bloquer ou corriger automatiquement certains types d'expositions de secrets

- Intégration avec les outils de sécurité existants, les systèmes SIEM et les plateformes de ticketing

Meilleurs choix pour les entreprises :

Aikido Security offre une analyse de secrets de niveau entreprise dans le cadre de sa plateforme de sécurité unifiée. Le tableau de bord centralisé offre aux équipes de sécurité une visibilité sur tous les dépôts tout en permettant aux équipes de développement de conserver la maîtrise de leurs efforts de remédiation. Les fonctionnalités avancées incluent la notation automatisée des risques, les capacités de remédiation par lots et des rapports de conformité complets.

GitGuardian excelle dans les environnements où la gestion des secrets est une préoccupation majeure. Leur plateforme fournit des analyses détaillées sur les tendances d'exposition des secrets, des workflows de réponse aux incidents automatisés et une intégration poussée avec les fournisseurs d'identité d'entreprise pour le contrôle d'accès.

Spectral se distingue pour les organisations avec des déploiements complexes et multi-cloud. Son approche sensible au contexte réduit les faux positifs dans les grands environnements où les mêmes modèles de secrets peuvent apparaître dans plusieurs contextes avec des niveaux de risque différents.

Meilleurs outils d'analyse de secrets pour les startups

Les startups ont besoin d'outils de détection de secrets qui offrent une protection maximale avec un minimum de surcharge. Les contraintes budgétaires, les petites équipes et les cycles de développement rapides signifient que les outils idéaux sont soit gratuits, soit très rentables, tout en offrant une protection de niveau entreprise.

Priorités des startups :

- Rentabilité avec des offres gratuites généreuses ou des tarifs abordables

- Configuration facile qui ne nécessite pas de personnel de sécurité dédié

- Fonctionnement automatique avec une maintenance continue minimale

- Scalabilité de la croissance qui peut s'étendre à mesure que l'équipe grandit

- Interfaces conviviales pour les développeurs qui ne ralentissent pas le développement

Meilleurs choix pour les startups :

Aikido Security offre une proposition de valeur convaincante pour les startups avec son offre gratuite qui inclut une détection complète des secrets ainsi que d'autres fonctionnalités de sécurité. À mesure que les startups se développent, la tarification transparente par développeur rend la budgétisation prévisible, sans coûts imprévus.

GitHub Advanced Security est parfait pour les startups utilisant déjà GitHub, car il offre de puissantes capacités de détection de secrets sans outils supplémentaires à apprendre ou à maintenir. L'intégration avec le workflow de GitHub signifie que les développeurs peuvent rester concentrés sur le développement produit.

TruffleHog offre des capacités de détection de niveau entreprise à coût zéro, ce qui le rend attractif pour les startups à court d'argent. Sa nature open source signifie que vous pouvez le personnaliser selon vos besoins sans vous soucier du verrouillage propriétaire.

Meilleurs outils gratuits de détection de secrets

Les outils open source et gratuits de détection de secrets ont atteint des niveaux de maturité impressionnants, offrant des capacités qui rivalisent avec les solutions commerciales. Ces outils sont parfaits pour les développeurs individuels, les petites équipes ou les organisations qui préfèrent les solutions auto-hébergées.

Avantages des outils gratuits :

- Aucun coût de licence quelle que soit la taille du dépôt ou de l'équipe

- Accès complet au code source pour la personnalisation et l'audit de sécurité

- Développement communautaire qui réagit rapidement aux nouveaux modèles de menaces

- Aucune préoccupation de verrouillage propriétaire

- Valeur éducative pour comprendre le fonctionnement de la détection de secrets

Principales options gratuites :

TruffleHog est en tête de la catégorie gratuite avec une analyse d'entropie sophistiquée et une vaste bibliothèque de modèles. La communauté maintient activement les règles de détection, et l'outil peut gérer à la fois l'analyse historique et la surveillance en temps réel.

Detect-secrets propose une approche plus affinée avec des taux de faux positifs plus faibles. Sa méthodologie de référence est particulièrement astucieuse pour les équipes qui veulent se concentrer sur la prévention de nouvelles expositions de secrets plutôt que de gérer les problèmes historiques.

GitLeaks offre une autre option open source solide avec de bonnes caractéristiques de performance et une configuration simple. Il est particulièrement populaire dans les environnements CI/CD où la vitesse est importante.

Meilleurs outils open source de détection de secrets

L'écosystème open source fournit plusieurs outils puissants de détection de secrets que les organisations peuvent personnaliser, étendre et déployer selon leurs besoins spécifiques. Ces outils offrent transparence, flexibilité et innovation pilotée par la communauté.

Avantages de l'open source :

- Transparence dans les algorithmes de détection et les bases de données de modèles

- Personnalisation pour les formats de secrets spécifiques à l'organisation

- Capacité d'audit de sécurité pour vérifier le comportement de l'outil

- Contributions de la communauté de chercheurs en sécurité du monde entier

- Maîtrise des coûts sans frais de licence ni restrictions d'utilisation

Principaux outils open source :

TruffleHog reste la référence en matière de détection de secrets open source. Sa combinaison d'analyse d'entropie et de correspondance de modèles offre une excellente couverture, et la communauté active assure des mises à jour rapides lorsque de nouveaux formats de secrets apparaissent.

Detect-secrets excelle dans les environnements de production où la précision est plus importante que le rappel. L'accent mis par l'outil sur la minimisation des faux positifs le rend particulièrement adapté aux équipes qui ne peuvent pas se permettre la fatigue d'alerte.

GitLeaks offre d'excellentes performances pour les scénarios d'intégration CI/CD. Son système de configuration permet un réglage fin pour des environnements spécifiques tout en maintenant de bonnes performances prêtes à l'emploi.

Secrets-patterns-db n'est pas un scanner en soi, mais fournit les bases de données de patterns utilisées par de nombreux autres outils. Contribuer à ce projet aide à améliorer la détection des secrets à travers l'ensemble de l'écosystème.

Ces outils open source constituent l'épine dorsale de la détection des secrets pour de nombreuses organisations et servent souvent de moteurs de détection pour les produits commerciaux. Leur transparence et leur développement axé sur la communauté garantissent qu'ils restent à jour face aux patterns de menaces en évolution.

Conclusion

L'analyse des secrets est essentielle pour protéger votre code et vos données. Avec Aikido, vous pouvez automatiser les vérifications en amont pour vous assurer que les secrets ne s'échappent pas. Aikido s'intègre parfaitement à votre workflow, s'adapte à la taille de votre équipe et aide à détecter les problèmes avant qu'ils ne deviennent des risques.

- Meilleurs outils SAST en 2025 – Sécurisez votre code source avec l'analyse statique

- Meilleurs outils de Container Scanning – Trouvez les secrets cachés dans les images Docker

- Meilleurs outils AppSec – Couverture complète de la sécurité des applications