Vous souhaitez sécuriser votre application. Le meilleur point de départ est le Top 10 de l'Open Web Application Security Project (OWASP). Comme l'explique Tanya Janca, experte en sécurité et formatrice, dans le podcast Secure Disclosure: « C'est le projet le plus populaire mené par l'OWASP à l'échelle internationale : une liste des 10 principaux risques pour les applications web. » Publié tous les quatre ans, c'est la référence incontournable que les équipes de sécurité du monde entier utilisent pour hiérarchiser leurs défenses. Ce sont les failles que les attaquants exploitent le plus. Si vous en laissez une passer inaperçue, c'est comme si vous leur tendiez une invitation.

Le problème, c'est que la plupart des scanners ne couvrent pas réellement tous ces aspects. Certains ne testent qu'une application en cours d'exécution et passent à côté de tout ce qui se cache dans votre code source. D'autres ne scannent que les dépendances et négligent votre infrastructure. Beaucoup génèrent tellement de faux positifs que les vrais problèmes finissent par passer inaperçus. Le simple fait de disposer d'un scanner ne signifie pas nécessairement que vous êtes à l'abri.

76 % des entreprises déploient des mises à jour importantes chaque semaine, voire plus fréquemment, et 39 % le font quotidiennement. Une augmentation du volume de code déployé plus rapidement se traduit par une surface d'attaque plus étendue, et les pirates informatiques ne sont pas en reste. Un scanner OWASP adapté vous permet de garder une longueur d'avance sur eux. Tous les scanners ne se valent pas, et ces différences ont leur importance. Ce guide passe en revue les meilleurs scanners OWASP disponibles sur le marché afin que vous puissiez faire votre choix en toute confiance.

Quelles sont les Top 10 OWASP ?

Voici la liste établie par l'OWASP pour 2025 des dix risques les plus critiques en matière de sécurité des applications web :

- A01 : Contrôle d’accès défaillant

- A02 : Configuration de sécurité inadéquate

- A03 : Défaillances de la chaîne d'approvisionnement logicielle

- A04 : Défaillances cryptographiques

- A05 : injection

- A06 : Conception non sécurisée

- A07 : Échecs d'authentification

- A08 : Échecs d'intégrité logicielle ou des données

- A09 : Échecs de journalisation et d'alerte de sécurité

- A10 : Mauvaise gestion des conditions exceptionnelles

Comment fonctionnent les scanners OWASP ?

La plupart des scanners ne couvrent pas l'intégralité Top 10 OWASP un seul outil. Ils combinent plusieurs méthodes pour y parvenir, chacune ciblant une partie différente de la surface d'exposition aux vulnérabilités. Avant de choisir un scanner, il est utile de savoir quels outils il intègre réellement et ce que chacun d'entre eux couvre :

- Tests de sécurité des applications statiques SAST) analysent le code source avant toute exécution, ce qui permet de détecter les failles liées aux injections (A05), aux défaillances cryptographiques (A04), à une conception non sécurisée (A06), aux défaillances d'authentification (A07) et aux failles d'intégrité des logiciels et des données (A08)

- analyse de la composition logicielle SCA) examine les dépendances tierces à la recherche de vulnérabilités connues et de paquets malveillants, ciblant directement les défaillances de la chaîne d'approvisionnement logicielle (A03).

- Tests de sécurité des applications dynamiques DAST) analysent l'application en exécution afin de détecter les vulnérabilités qui n'apparaissent qu'au moment de l'exécution, en couvrant notamment contrôle d’accès défaillant A01), configuration de sécurité inadéquate A02) et les injections (A05), complétant ainsi les SAST au niveau du code.

- L'analyse « Infrastructure as Code » (IaC) vérifie les fichiers de configuration de l'infrastructure afin de détecter d'éventuelles erreurs de configuration avant le déploiement, en ciblant configuration de sécurité inadéquate A02).

- analyse des secrets détecte les identifiants codés en dur et les clés API exposées dans votre base de code, s'attaquant ainsi à la cause profonde des échecs d'authentification (A07) et des défaillances de la chaîne logistique logicielle (A03).

- Les tests d'intrusion permettent de valider les voies d'attaque réelles contre votre application en service, en confirmant quelles vulnérabilités, parmi les dix catégories, sont réellement exploitables et ne sont pas seulement théoriques.

- La journalisation des événements de sécurité (A09) et la mauvaise gestion des conditions exceptionnelles (A10) sont partiellement couvertes par SAST, qui permettent de détecter des pratiques de journalisation insuffisantes et une gestion des erreurs inadéquate au niveau du code. Une couverture complète repose également sur protection en temps d’exécution et, dans certains cas, sur une révision manuelle.

Maintenant que nous savons ce qu'offrent les meilleurs scanners du marché, voyons comment se positionnent certains des principaux fabricants.

Aikido Security

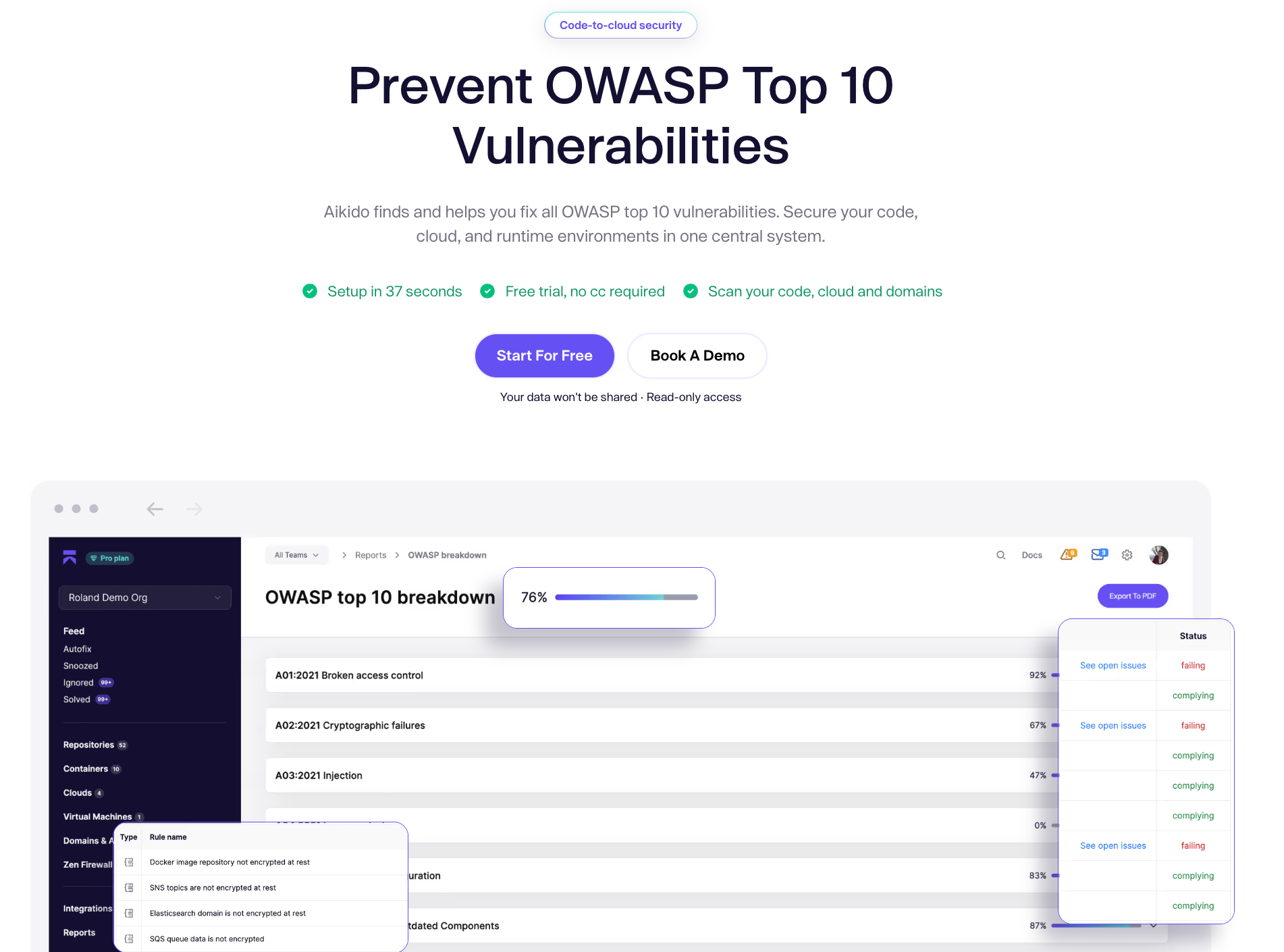

Aikido le scanner OWASP le plus complet du marché. Contrairement aux outils qui ne couvrent qu'une partie du Top 10, Aikido SAST, SCA, DAST, analyse des secrets, tests d'intrusion et analyse IaC sur une seule et même plateforme, afin que les entreprises puissent facilement analyser leur environnement et obtenir un rapport leur permettant d'évaluer la performance de leur infrastructure.

De plus, Aikido fournit renseignement sur les menaces en temps réel renseignement sur les menaces, en signalant les vulnérabilités présentes dans les paquets open source qui ne figurent pas encore dans les bases de données CVE. Le pare-feu Zen bloque quant à lui les attaques par injection critiques et les abus d'API lors de l'exécution, couvrant ainsi les points « Journalisation de sécurité » (A09) et « Mauvaise gestion des conditions exceptionnelles » (A10) au niveau de la couche infrastructure.

La qualité du signal est tout aussi importante que la couverture. AutoTriage réduit les faux positifs de plus de 90 %, ce qui garantit la pertinence des alertes. Lorsqu'un véritable problème survient, correction automatique par IA génère une PR merge PR le chemin entre la détection et la résolution soit le plus court possible. La configuration prend moins d’une minute, et la plupart DAST s’effectuent en moins de deux minutes, ce qui permet à la sécurité de s’intégrer au pipeline de développement plutôt que de le ralentir.

pentest IA vérifie les voies d'attaque réelles contre votre application en cours d'exécution, confirmant ainsi quelles vulnérabilités sont réellement exploitables et non pas seulement théoriquement présentes. Alors que d'autres scanners signalent des problèmes potentiels, le test d'intrusion les prouve.

Reconnu par plus de 100 000 équipes, Aikido une couverture OWASP de niveau professionnel à un prix accessible aux équipes de toutes tailles.

{{cta}}

Fonctionnalités clés

- DAST, SAST, SCA et IaC sur une seule plateforme

- Aikido : renseignement sur les menaces en temps réel renseignement sur les menaces

- AutoTriage, avec une réduction de plus de 90 % des faux positifs

- correction automatique par IA des pull requests merge

- Pare-feu Zen pour protection en temps d’exécution

- pentest IA

- Intégration de l'IDE et du CI/CD

- Tarification prévisible + offre gratuite

- Adapté à divers profils de développeurs

ZAP

ZAP un DAST gratuit et open source initialement développé sous l'égide de l'OWASP, et désormais maintenu sous le parrainage Checkmarx sous le nom de « ZAP Checkmarx ». Son caractère gratuit et open source lui a valu une grande popularité auprès des développeurs indépendants et des petites équipes de développement. Pour cette même raison, cependant, ZAP certaines limites notables en tant que scanner OWASP.

En se limitant DAST , sans recourir à SAST analyser le code ni à SCA analyser les bibliothèques, ZAP détecter de manière fiable tous les problèmes figurant dans le Top 10 OWASP. La mise en œuvre ZAP le front-end peut s'avérer un processus long et fastidieux. Du côté du back-end, les faux positifs compliquent la transformation des résultats en améliorations concrètes en matière de sécurité.

La facilité d'accès rend ZAP attrayant pour les développeurs qui ont besoin d'informations rapides. En revanche, pour ceux qui recherchent des analyses efficaces, des résultats fiables ou une solution adaptée aux grandes équipes et aux produits commerciaux, ZAP beaucoup à désirer.

Fonctionnalités clés

- Principalement DAST

- Analyse passive et active

- Configuration manuelle du proxy/de l'interception

- Intégration CI/CD via l'interface de ligne de commande (CLI) et Docker

- Gratuit et open source

Burp Suite

Burp Suite l'une des principales DAST du marché, mais elle ne jouit pas de la même réputation qu'un scanner OWASP.

DAST excellent dans la détection des vulnérabilités d'exécution. Ils ne peuvent toutefois pas détecter les problèmes présents dans le code, tels que les secrets codés en dur, les pratiques non sécurisées et les failles de logique. Par conséquent, DAST comme Burp Suite pas à détecter certaines des vulnérabilités figurant dans le Top 10 OWASP. Pour les identifier, il faudra recourir à des outils supplémentaires non disponibles dans Burp Suite mettre en place un processus permettant d'intégrer les résultats provenant de différents scanners.

Une autre caractéristique de Burp Suite constitue à la fois un atout et une faiblesse, réside dans le fait que le produit s'adresse principalement aux équipes de sécurité. Il convient parfaitement aux professionnels de la sécurité qui possèdent l'expérience et l'expertise nécessaires pour protéger les applications web. Son interface complexe est en revanche moins adaptée aux développeurs qui doivent jongler entre la sécurité et d'autres priorités.

Burp Suite un DAST de test d'intrusion DAST efficace, mais il présente des limites importantes en tant que scanner OWASP et ne constitue pas une solution complète pour la sécurité des applications.

Fonctionnalités clés

- Il s'agit avant tout d'un DAST

- Intégration CI/CD

- Éditions Community (gratuite), Professional et Enterprise

- Accent mis sur les tests manuels

- Conçu pour les équipes de sécurité

Invicti

Invicti une plateforme complète dédiée à la sécurité des applications web, qui intègre DAST, SAST, IAST, SCA, sécurité des API, analyse des secrets et l'ASPM pour détecter, entre autres, les vulnérabilités répertoriées par l'OWASP. Bien qu'elle dispose de fonctionnalités impressionnantes et jouisse d'une bonne réputation auprès des développeurs, Invicti n'est Invicti pas le choix idéal pour toutes les équipes de développement, ni même pour la plupart d'entre elles.

Ces fonctionnalités conviennent aux applications web volumineuses et complexes, ce qui se reflète dans la tarification. Invicti trois niveaux d'abonnement (Essentials, Professional et Ultimate). Bien Invicti une licence gratuite de « validation de concept », les fonctionnalités sont limitées par rapport à d'autres options gratuites ou freemium disponibles sur le marché. Certains utilisateurs signalent également que les analyses peuvent être lentes sur les applications volumineuses (une analyse type dure entre 8 et 10 heures).

Invicti en considération par les grandes entreprises qui accordent une importance particulière à la sécurité des applications web. Pour tous les autres, y compris les entreprises qui souhaitent sécuriser l'ensemble du cycle de vie du développement logiciel à l'aide d'une solution unique, il convient d'envisager d'autres options.

Fonctionnalités clés

- DAST, SAST, IAST et SCA

- Analyse basée sur la preuve

- REST, GraphQL et analyse des API SOAP

- Fonctionnalités de l'ASPM

- Rapports de conformité

- Intégration CI/CD

Nikto

Nikto est un scanner de serveurs web gratuit et open source capable de détecter 8 000 fichiers potentiellement dangereux, des versions de logiciels obsolètes et des erreurs de configuration des serveurs. Rapide et accessible, il est largement utilisé comme outil de reconnaissance préliminaire. Il ne remplace toutefois pas un scan OWASP complet.

Une analyse avec Nikto ne permettra pas de détecter toutes les vulnérabilités du Top 10 OWASP. Son approche côté serveur signifie qu'il ne détectera pas les failles liées à la logique applicative, telles que les injections SQL et les attaques XSS. En raison de son approche basée sur des modèles, il génère également un grand nombre de faux positifs et ne dispose pas d'interface graphique pour afficher les résultats.

Nikto peut constituer un complément utile à d'autres outils d'analyse d'applications web, d'autant plus qu'il est gratuit et facile à utiliser. Les développeurs indépendants peuvent souhaiter effectuer une analyse dès les premières phases du développement afin de détecter les problèmes courants. Cependant, pour la plupart des équipes de développement, Nikto ne sera pas suffisant pour les analyses OWASP ou pour assurer une sécurité complète des applications.

Fonctionnalités clés

- Scanner de serveurs web en ligne de commande

- Gratuit et open source

- Intégration CI/CD via Docker

- Plusieurs formats de rapport

- Architecture modulaire

Snyk

Snyk l'une des entreprises les plus connues dans le domaine de la sécurité des applications, ce qui peut être à la fois un avantage et un inconvénient. Les outils indispensables à l'analyse OWASP, tels que SCA, SAST et DAST tous proposés par Snyk jouissent d'une excellente réputation auprès des développeurs. Mais leur coût est élevé.

Snyk coûte plus cher (beaucoup plus cher dans certains cas) que la plupart des autres options de cette liste. Et bien que ce prix donne accès à des outils de sécurité des applications qui vont au-delà du cadre de l’OWASP, il manque des fonctionnalités notables telles que la gestion de la posture Cloud (CSPM) et un pare-feu intégré à l’application. Malgré son coût élevé, Snyk été critiqué pour son taux élevé de faux positifs et son interface peu intuitive.

Les développeurs ayant besoin SAST SCA SAST performantes pourraient envisager Snyk. Cependant, ces fonctionnalités ont un coût élevé, et il existe d'autres solutions offrant une couverture comparable, sans modèle de tarification par développeur ni nécessité d'ajouter des modules distincts pour chaque type d'analyse. Ceux qui recherchent une couverture OWASP plus complète, moins de faux positifs et une structure tarifaire plus transparente devraient se tourner vers d'autres solutions.

Fonctionnalités clés

- DAST, SAST et SCA

- Intégration CI/CD

- Évaluation des risques

- Corrections automatisées

- Formule gratuite et formules payantes

Comparaison des fournisseurs

Choisissez un scanner qui couvre réellement le Top 10

Si le marché regorge de solutions performantes et convaincantes en matière de sécurité des applications, les scanners OWASP qui couvrent de manière exhaustive les 10 principales vulnérabilités sont plutôt rares. Parmi ceux qui offrent réellement une couverture complète, la plupart présentent un inconvénient : un coût élevé, une utilisation réservée aux grandes entreprises, de nombreux faux positifs ou des processus de correction inefficaces.

Aikido en tête du classement des meilleurs scanners OWASP car il répond à tous ces critères. Il combine SAST, SCA, DAST, analyse IaC, renseignement sur les menaces en temps réel et des mesures correctives basées sur l'IA au sein d'une plateforme unique conçue pour s'adapter aux méthodes de travail réelles des développeurs, le tout à un prix accessible aux petites équipes et aux entreprises de taille moyenne.

Les scanners OWASP sont indispensables pour les développeurs d'aujourd'hui. Aikido tout autant.

{{walkthrough}}

Foire aux questions sur les scanners OWASP

Qu'est-ce qu'un scanner OWASP ? Un scanner OWASP est un outil de sécurité qui teste votre application par rapport au Top 10 OWASP, la liste de référence du secteur répertoriant les risques de sécurité les plus critiques pour les applications web. La plupart des scanners combinent plusieurs méthodes, notamment SAST, SCA et DAST, et analyse des secrets couvrir l'intégralité de la liste.

Ai-je besoin de plusieurs outils pour couvrir l'intégralité Top 10 OWASP? Avec la plupart des scanners, oui. Les scanners DAST, comme ZAP Burp Suite les vulnérabilités qui n'apparaissent que dans le code source ou les dépendances. Une couverture complète nécessite généralement une plateforme qui combine plusieurs méthodes d'analyse au sein d'une seule et même solution.

À quelle fréquence dois-je effectuer des analyses OWASP ? Aussi régulièrement que possible. Étant donné que 76 % des entreprises déploient des mises à jour chaque semaine, voire plus souvent, le fait de ne réaliser des analyses que de manière ponctuelle crée des fenêtres d'exposition. Le meilleur scanner est celui qui s'intègre à votre pipeline CI/CD et s'exécute automatiquement à chaque build.

Quelle est la différence entre SAST DAST? SAST votre code source avant l'exécution de l'application, permettant ainsi de détecter très tôt dans le développement des problèmes tels que les secrets codés en dur et les logiques non sécurisées. DAST l'application en cours d'exécution, identifiant les vulnérabilités qui n'apparaissent qu'au moment de l'exécution, comme contrôle d’accès défaillant les erreurs de configuration. Une couverture complète des recommandations OWASP nécessite les deux.

Pourquoi les faux positifs sont-ils importants dans les analyses OWASP ? Un taux élevé de faux positifs signifie que les développeurs passent du temps à examiner des problèmes qui n'existent pas, ce qui sape la confiance dans l'outil et entraîne une lassitude face aux alertes. Lorsque les alertes perdent leur sens, les véritables vulnérabilités sont ignorées. Les scanners efficaces comme Aikido un triage automatisé pour réduire les faux positifs, de sorte que lorsqu'un problème est détecté, il mérite toute notre attention.

<script type="application/ld+json">

{

"@context": "https://schema.org",

"@graph": [

{

"@type": "WebPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"description": "A comprehensive comparison of the top OWASP scanners in 2026, covering how each tool maps to the OWASP Top 10, what scanning methods they use, and which solution delivers the most complete coverage for web application security teams.",

"inLanguage": "en-US",

"isPartOf": {

"@type": "WebSite",

"@id": "https://www.aikido.dev#website",

"url": "https://www.aikido.dev",

"name": "Aikido Security",

"publisher": {

"@id": "https://www.aikido.dev#organization"

}

},

"breadcrumb": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb"

},

"mainEntity": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article"

},

"speakable": {

"@type": "SpeakableSpecification",

"cssSelector": ["h1", "h2", ".article-intro"]

}

},

{

"@type": "BreadcrumbList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Home",

"item": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "Blog",

"item": "https://www.aikido.dev/blog"

},

{

"@type": "ListItem",

"position": 3,

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"item": "https://www.aikido.dev/blog/top-owasp-scanners"

}

]

},

{

"@type": "TechArticle",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article",

"mainEntityOfPage": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage"

},

"headline": "Top OWASP Scanners in 2026 for Web Application Security",

"alternativeHeadline": "Best OWASP Scanners in 2026: A Developer's Comparison Guide",

"description": "Most OWASP scanners don't actually cover the full Top 10. This guide compares the leading OWASP scanning tools in 2026 — including Aikido, ZAP, Burp Suite, Invicti, Nikto, and Snyk — evaluating each across SAST, SCA, DAST, secrets scanning, pentesting, IaC scanning, false positive rates, pricing, and overall OWASP Top 10 coverage. Includes a breakdown of how each scanning method maps to specific OWASP categories and a vendor comparison table.",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"datePublished": "2026-05-06T00:00:00+00:00",

"dateModified": "2026-05-06T00:00:00+00:00",

"inLanguage": "en-US",

"author": {

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person"

},

"publisher": {

"@id": "https://www.aikido.dev#organization"

},

"image": {

"@type": "ImageObject",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#image",

"url": "https://www.aikido.dev/images/blog/top-owasp-scanners-2026.png",

"width": 1200,

"height": 630

},

"articleSection": "Application Security",

"timeRequired": "PT10M",

"proficiencyLevel": "Intermediate",

"keywords": [

"OWASP scanner",

"OWASP Top 10",

"best OWASP scanners 2026",

"web application security tools",

"SAST tools",

"SCA tools",

"DAST tools",

"secrets scanning",

"IaC scanning",

"application security testing",

"vulnerability scanning",

"false positive reduction",

"AI pentesting",

"developer security tools",

"Aikido Security",

"ZAP scanner",

"Burp Suite",

"Snyk",

"Invicti",

"Nikto",

"DevSecOps tools",

"CI/CD security"

],

"about": [

{

"@type": "Thing",

"name": "OWASP Top 10",

"description": "The Open Worldwide Application Security Project's ranked list of the ten most critical web application security risks, published every four years and used as the definitive benchmark by security teams worldwide.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "Web Application Security Scanning",

"description": "The practice of using automated tools to identify vulnerabilities in web applications by combining static analysis, dynamic testing, dependency scanning, and infrastructure checks."

},

{

"@type": "Thing",

"name": "Static Application Security Testing",

"description": "SAST analyzes application source code before it runs to detect vulnerabilities including injection flaws, cryptographic failures, insecure design patterns, authentication weaknesses, and data integrity issues.",

"sameAs": "https://en.wikipedia.org/wiki/Static_application_security_testing"

},

{

"@type": "Thing",

"name": "Dynamic Application Security Testing",

"description": "DAST tests a running application for vulnerabilities that only surface at runtime, including broken access control, security misconfiguration, and injection attacks.",

"sameAs": "https://en.wikipedia.org/wiki/Dynamic_application_security_testing"

},

{

"@type": "Thing",

"name": "Software Composition Analysis",

"description": "SCA scans third-party dependencies and open source libraries for known vulnerabilities and malicious packages, directly targeting software supply chain failures.",

"sameAs": "https://en.wikipedia.org/wiki/Software_composition_analysis"

},

{

"@type": "Thing",

"name": "Secrets Scanning",

"description": "Automated detection of hardcoded credentials, API keys, and exposed secrets in source code and repositories, addressing a root cause of authentication failures and supply chain attacks."

},

{

"@type": "Thing",

"name": "Infrastructure as Code Security Scanning",

"description": "Analysis of IaC configuration files to detect security misconfigurations before they reach production environments."

},

{

"@type": "Thing",

"name": "False Positive Reduction in Security Scanning",

"description": "The challenge of minimizing irrelevant or incorrect vulnerability alerts in security tools, which when left unaddressed leads to alert fatigue and causes real vulnerabilities to be ignored."

}

],

"mentions": [

{

"@type": "SoftwareApplication",

"name": "Aikido Security",

"description": "A comprehensive developer security platform combining SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single platform. Features AutoTriage for 90%+ false positive reduction and AI AutoFix for merge-ready remediation PRs.",

"url": "https://www.aikido.dev",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool originally developed under OWASP, now maintained under Checkmarx's sponsorship. Limited to DAST scanning without SAST or SCA capabilities.",

"url": "https://www.zaproxy.org",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Burp Suite",

"description": "A leading DAST solution focused on web application security testing, primarily suited to experienced security professionals. Does not include SAST or SCA capabilities.",

"url": "https://portswigger.net/burp",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Invicti",

"description": "A comprehensive web application security platform incorporating DAST, SAST, IAST, SCA, API security, secrets scanning, and ASPM. Suited to large enterprise environments.",

"url": "https://www.invicti.com",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Nikto",

"description": "A free, open-source command-line web server scanner that tests for dangerous files, outdated software versions, and server misconfigurations. Not a substitute for comprehensive OWASP scanning.",

"url": "https://cirt.net/Nikto2",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Snyk",

"description": "A well-known application security platform offering SCA, SAST, and DAST capabilities. Notable for strong dependency scanning but criticized for high cost, high false positive rates, and a complex interface.",

"url": "https://snyk.io",

"applicationCategory": "SecurityApplication"

},

{

"@type": "Thing",

"name": "OWASP Top 10 2025",

"description": "The 2025 edition of the OWASP Top 10, including Broken Access Control, Security Misconfiguration, Software Supply Chain Failures, Cryptographic Failures, Injection, Insecure Design, Authentication Failures, Software or Data Integrity Failures, Security Logging and Alerting Failures, and Mishandling of Exceptional Conditions.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "CI/CD Pipeline Security",

"description": "Integration of automated security scanning into continuous integration and deployment pipelines to catch vulnerabilities before code reaches production."

}

]

},

{

"@type": "ItemList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#toollist",

"name": "Top OWASP Scanners in 2026",

"description": "A ranked comparison of the leading OWASP scanning tools evaluated on coverage, scanning methods, false positive rates, pricing, and developer fit.",

"numberOfItems": 6,

"itemListOrder": "https://schema.org/ItemListOrderDescending",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Aikido Security",

"description": "The most comprehensive OWASP scanner on the market, combining SAST, SCA, DAST, secrets scanning, pentesting, and IaC scanning in a single platform with AutoTriage, AI AutoFix, and the Zen runtime firewall.",

"url": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool popular with solo and small developer teams, with notable limitations as a comprehensive OWASP scanner due to lack of SAST and SCA.",

"url": "https://www.zaproxy.org"

},

{

"@type": "ListItem",

"position": 3,

"name": "Burp Suite",

"description": "A leading DAST solution well-suited to experienced security professionals, but limited as a full OWASP scanner due to absent SAST, SCA, and secrets scanning capabilities.",

"url": "https://portswigger.net/burp"

},

{

"@type": "ListItem",

"position": 4,

"name": "Invicti",

"description": "A comprehensive enterprise web application security platform with broad OWASP coverage, but high cost and slow scan speeds make it unsuitable for most small and midsize teams.",

"url": "https://www.invicti.com"

},

{

"@type": "ListItem",

"position": 5,

"name": "Nikto",

"description": "A free, open-source web server scanner useful as a first-pass reconnaissance tool, but inadequate as a standalone OWASP scanner due to limited coverage and high false positive rates.",

"url": "https://cirt.net/Nikto2"

},

{

"@type": "ListItem",

"position": 6,

"name": "Snyk",

"description": "A well-regarded application security platform with strong SCA and SAST capabilities, but high per-developer pricing, a high false positive rate, and notable gaps in cloud security limit its value as a complete OWASP solution.",

"url": "https://snyk.io"

}

]

},

{

"@type": "FAQPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#faq",

"mainEntity": [

{

"@type": "Question",

"name": "What is an OWASP scanner?",

"acceptedAnswer": {

"@type": "Answer",

"text": "An OWASP scanner is a security tool that tests your application against the OWASP Top 10, the industry's definitive list of the most critical web application security risks. Most scanners combine multiple methods including SAST, SCA, DAST, and secrets scanning to cover the full list."

}

},

{

"@type": "Question",

"name": "Do I need more than one tool to cover the full OWASP Top 10?",

"acceptedAnswer": {

"@type": "Answer",

"text": "With most tools, yes. DAST-only scanners like ZAP and Burp Suite miss vulnerabilities that only appear in source code or dependencies. Full coverage typically requires a platform that combines multiple scanning methods in a single solution."

}

},

{

"@type": "Question",

"name": "How often should I run OWASP scans?",

"acceptedAnswer": {

"@type": "Answer",

"text": "As continuously as possible. With 76% of organizations deploying updates weekly or faster, running scans only periodically leaves windows of exposure. The best scanner is one that integrates into your CI/CD pipeline and runs automatically on every build."

}

},

{

"@type": "Question",

"name": "What is the difference between SAST and DAST?",

"acceptedAnswer": {

"@type": "Answer",

"text": "SAST analyzes your source code before the application runs, catching issues like hardcoded secrets and insecure logic early in development. DAST tests the running application, finding vulnerabilities that only surface at runtime like broken access control and misconfigurations. Comprehensive OWASP coverage requires both."

}

},

{

"@type": "Question",

"name": "Why do false positives matter in OWASP scanning?",

"acceptedAnswer": {

"@type": "Answer",

"text": "A high false positive rate means developers spend time investigating issues that are not real, which erodes trust in the tool and leads to alert fatigue. When alerts lose meaning, real vulnerabilities get ignored. Effective scanners use automated triage to cut false positives so that when something surfaces, it warrants attention."

}

}

]

},

{

"@type": "Person",

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person",

"name": "Nicholas Thomson",

"url": "https://www.aikido.dev/authors/nicholas-thomson",

"jobTitle": "Senior SEO & Growth Lead",

"worksFor": {

"@id": "https://www.aikido.dev#organization"

},

"sameAs": [

"https://www.linkedin.com/",

"https://x.com/"

]

},

{

"@type": "Organization",

"@id": "https://www.aikido.dev#organization",

"name": "Aikido Security",

"description": "Aikido Security is a developer security platform that combines SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single solution designed to minimize developer cognitive burden while maximizing vulnerability coverage.",

"url": "https://www.aikido.dev",

"logo": {

"@type": "ImageObject",

"url": "https://www.aikido.dev/logo.png"

},

"sameAs": [

"https://www.linkedin.com/company/aikido-security",

"https://twitter.com/aikido_security"

]

}

]

}

</script>