Réduisez 94 % de votre bruit grâce à la SCA basée sur l'analyse d’accessibilité et à l'AutoFix

Sécurisez les dépendances tierces grâce à l'analyse d'accessibilité, l'intelligence pré-CVE et sur les malwares, les SBOMs et les correctifs assistés par l'IA.

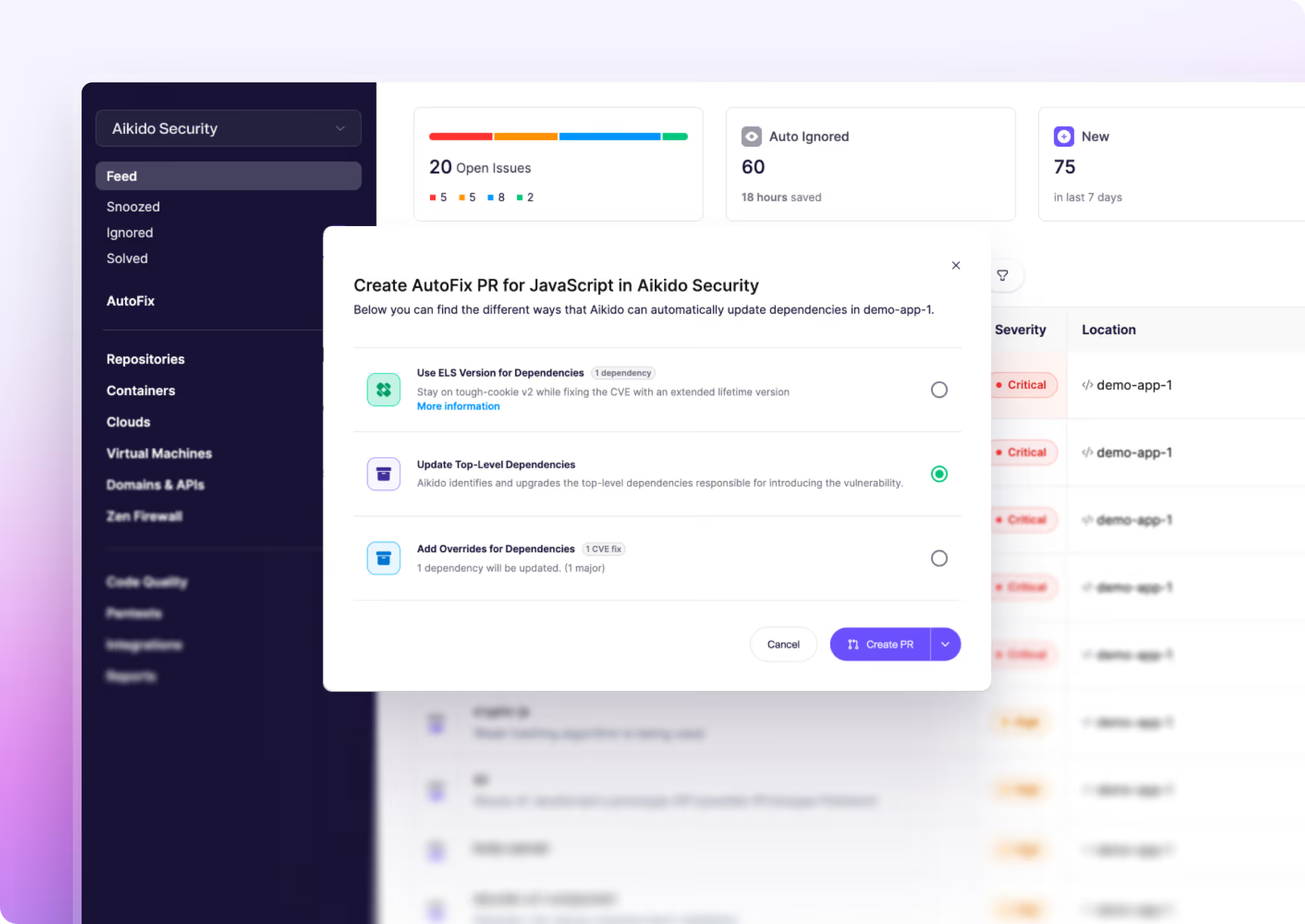

Analyse d’accessibilité multi-couches avec AutoFix en un clic

Corrigez ce qui est accessible. Ignorez ce qui ne l'est pas.

Aikido trace les chaînes d'appels réelles de votre code vers les packages tiers pour déterminer quelles vulnérabilités sont réellement accessibles au runtime et ignore celles que vous n'utilisez pas.

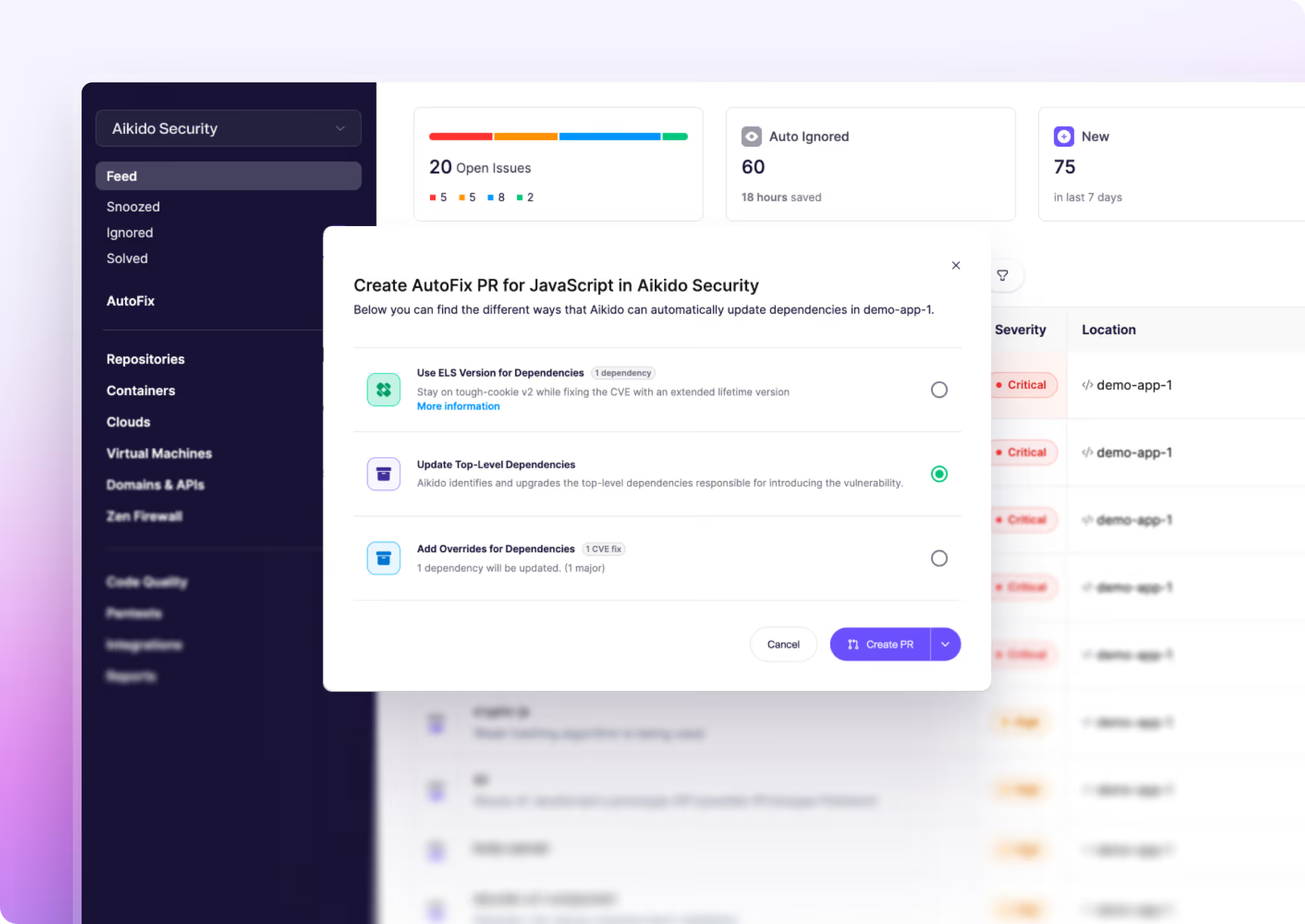

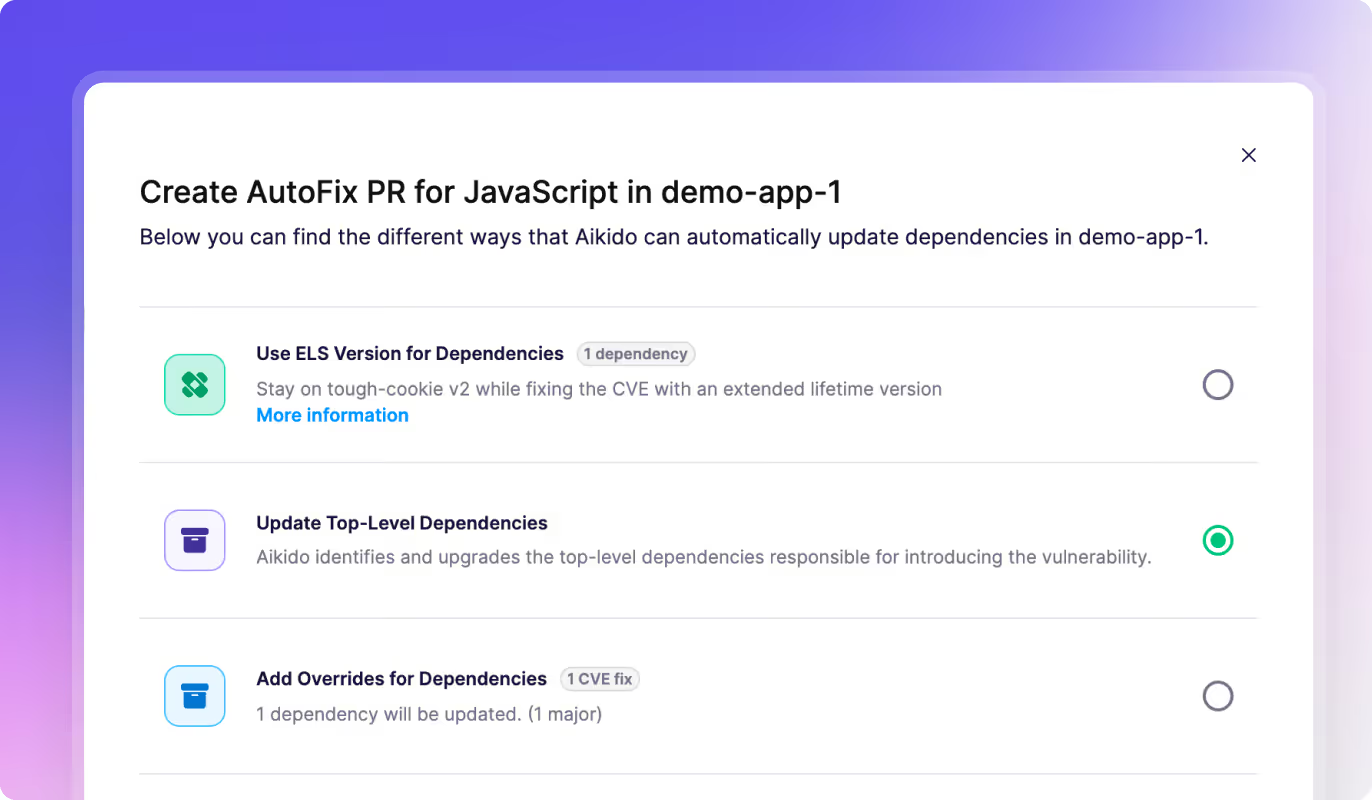

Correctifs en un clic et PRs auto-générées.

Aikido génère des PRs avec des mises à niveau de version sûres et non-régressives. Pour les CVEs critiques, l'auto-merge maintient votre fenêtre d'exposition proche de zéro.

« La réduction du bruit de 92 % change la donne. Elle nous permet de nous concentrer sur les 8 % qui comptent réellement. Rien que cela est précieux… C'est un énorme gain de productivité et de sérénité. »

Ce qui distingue le SCA d'Aikido des autres outils

Aikido pre-CVE vous protège contre les vulnérabilités avant leur divulgation publique...

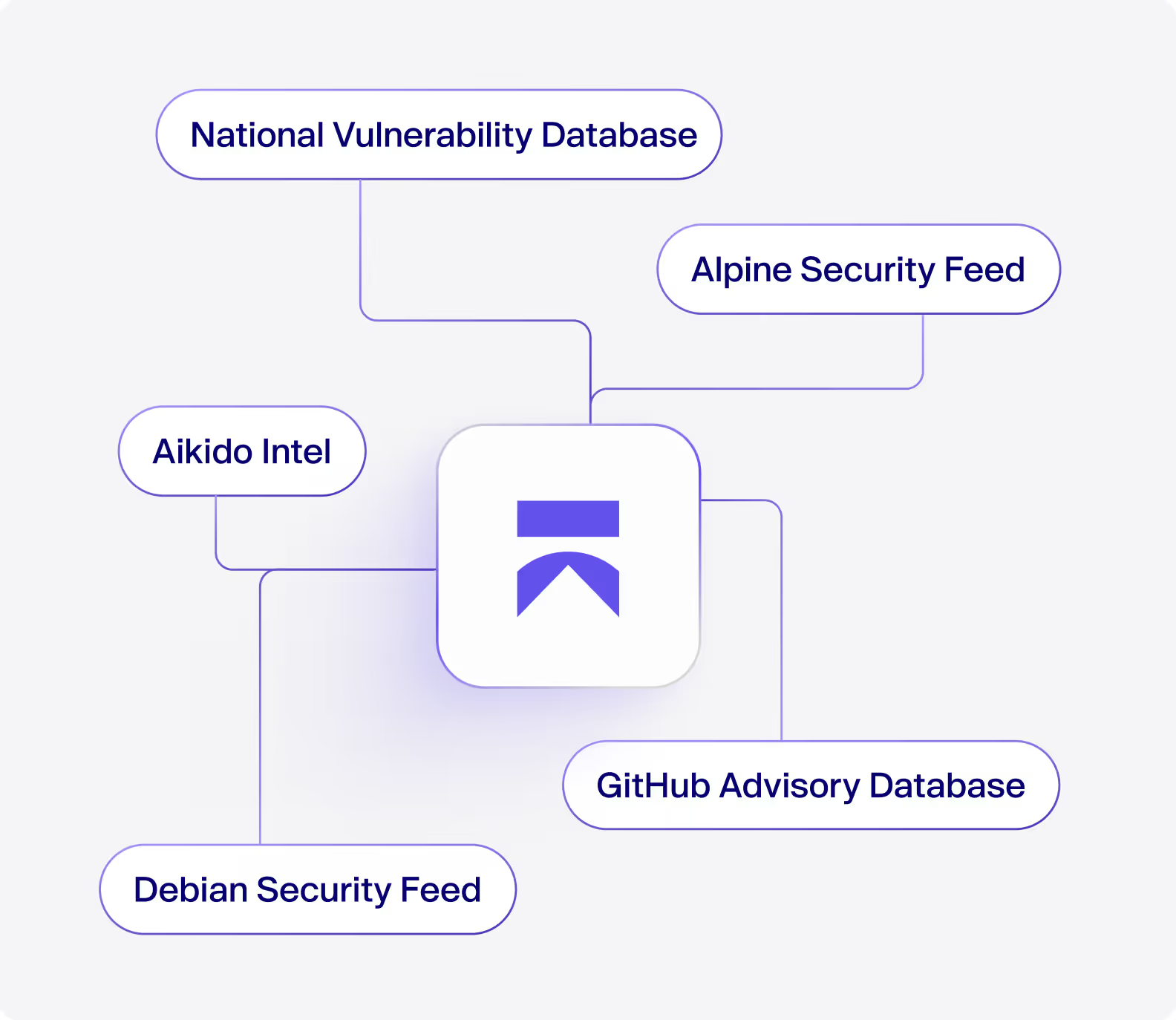

Détection pré-CVE issue de la recherche d'Aikido sur les malwares et les vulnérabilités

Corrélation avec NVD, GitHub Advisory et plus de 10 flux externes

Plus de 12 000 paquets malveillants répertoriés sur npm, PyPI, GitHub Actions et Maven

SCA tout au long de votre cycle de vie du développement logiciel (SDLC), de l'IDE à la production

Un seul outil pour scanner les IDE, Git, CI, conteneurs et VMs

Élimine les alertes en double à travers les étapes grâce à des résultats corrélés

Analyse basée sur l'accessibilité pour ne visualiser que les risques exploitables

Bénéficiez d'une visibilité totale sur vos logiciels grâce aux SBOM

Génération de SBOM en un clic aux formats SPDX, VEX, CycloneDX ou CSV

Importer des SBOM externes pour améliorer la visibilité entre les équipes

Conforme aux exigences de l'UE en matière d'évaluation des risques de crédit (CRA) et du décret présidentiel américain

Premiers résultats de scan en moins de 2 minutes

Connectez votre dépôt et ne visualisez que les vulnérabilités réellement accessibles.

Questions fréquentes

L'analyse de la composition logicielle (SCA) est essentiellement un bilan de santé pour vos dépendances open-source. Elle scanne les bibliothèques et les packages que vous intégrez à votre projet et signale les vulnérabilités open-source connues, les pièges de licence et d'autres risques. Vous devriez vous en soucier car si vous utilisez de l'open-source (spoiler : c'est le cas), une dépendance vulnérable peut compromettre la sécurité de toute votre application. La SCA aide à garantir que le code tiers de vos projets n'est pas une porte dérobée cachée ou une bombe à retardement.

Il fonctionne comme un détective automatisé pour vos dépendances. Le scanner SCA d'Aikido identifie toutes les bibliothèques et versions que vous utilisez (votre arbre de dépendances) et les confronte à une base de données constamment mise à jour de vulnérabilités connues (CVEs) et d'informations sur les menaces open-source. En clair : si vous utilisez une bibliothèque avec une faille de sécurité connue ou même un package malveillant, Aikido le détectera et vous alertera. C'est une analyse des dépendances complète qui exploite les flux de vulnérabilités pour détecter rapidement les problèmes.

Absolument – la SCA d'Aikido s'intègre parfaitement à votre pipeline CI/CD. Vous pouvez la connecter à GitHub Actions, GitLab CI, Jenkins, CircleCI, ou tout autre outil que vous utilisez, afin que l'analyse des dépendances s'exécute automatiquement à chaque build ou pull request. Cela signifie que les nouvelles dépendances vulnérables sont détectées et signalées avant d'atteindre la production. En bref, les contrôles de sécurité open-source automatisés deviennent une partie intégrante de votre flux de travail de développement.

Aikido ne se contente pas de vous alerter sur les dépendances vulnérables, il aide à les corriger. Pour de nombreux problèmes, il propose des solutions AutoFix en un clic : il suggère la version sûre vers laquelle mettre à niveau et peut ouvrir automatiquement une pull request pour mettre à jour la dépendance pour vous. Dans d'autres cas, il fournit des directives de remédiation claires afin que vous sachiez exactement comment résoudre le problème. En résumé : il ne se contente pas de signaler les problèmes de sécurité open source, il simplifie également la correction (souvent en faisant le gros du travail pour vous).

Oui - le SCA d'Aikido peut générer une Software Bill of Materials (SBOM) pour votre application en un seul clic. Il compile une liste complète de tous les composants open source de votre projet et vous permet de l'exporter dans des formats standards comme CycloneDX ou SPDX (ou même un simple CSV). Cette SBOM vous offre, à vous et à votre équipe de conformité, un inventaire complet de ce qui compose votre logiciel. C'est excellent pour la visibilité, les audits de conformité et pour s'assurer qu'il n'y a pas d'éléments « inconnus » dans votre stack.

La SCA d'Aikido prend en charge la plupart des principaux langages de programmation et leurs gestionnaires de packages – il y a de fortes chances que si c'est populaire, c'est pris en charge. Par exemple, elle couvre JavaScript/TypeScript (npm, Yarn, pnpm), Python (pip, Poetry), Java/Scala/Kotlin (Maven, Gradle, sbt), .NET (NuGet), Ruby (Bundler), PHP (Composer), Go (Go modules), Rust (Cargo), Swift (CocoaPods et SwiftPM), Dart (pub), et bien plus encore. Elle gère même les projets C/C++ (recherche de dépendances connues sans nécessiter de lockfiles). En bref, le scanner d'Aikido offre une large couverture linguistique, il peut donc probablement analyser n'importe quelle pile technologique que vous lui soumettez.

Essentiellement, toute vulnérabilité open-source connue dans vos dépendances sera détectée. Par exemple, si votre projet inclut une bibliothèque affectée par Log4Shell (la tristement célèbre vulnérabilité Log4j), la SCA d'Aikido la signalera. Il en va de même pour quelque chose comme le bug Heartbleed d'OpenSSL – si cette version vulnérable est présente, vous le saurez. Elle détecte également les CVEs moins connues et même les packages malveillants (comme les packages npm/PyPI compromis) ; s'il y a une faille ou une porte dérobée connue dans une dépendance, Aikido la détectera.

La SCA d'Aikido offre une couverture similaire à l'analyse open-source de Snyk, mais avec beaucoup moins de superflu. Snyk est puissant mais vous bombarde souvent d'une tonne d'alertes (y compris des problèmes de faible priorité), tandis qu'Aikido auto-priorise et vous montre uniquement les risques réels – moins de bruit, plus de signal. Contrairement à Dependabot, qui automatise simplement les PRs de mise à jour de version pour les vulnérabilités connues, Aikido vous donne un contexte complet sur les vulnérabilités, recherche les packages malveillants, vérifie les licences et fournit des correctifs en un clic. En bref, vous obtenez la rigueur de Snyk sans la fatigue des alertes, et bien plus de capacités que les outils de base comme Dependabot.

Considérez Dependabot comme un bon début, mais pas comme la solution complète. Dependabot mettra à jour les dépendances présentant des problèmes connus, mais il ne détectera pas tout – par exemple, il pourrait manquer un package malveillant ou une vulnérabilité pour laquelle aucune mise à jour n'est encore disponible. La SCA d'Aikido vous offre une analyse de sécurité open-source bien plus approfondie : elle trouve les problèmes qui échappent à Dependabot, fournit des détails sur chaque vulnérabilité et les corrige même automatiquement. En bref, si vous souhaitez une analyse des dépendances approfondie et pas seulement une automatisation basique des mises à jour, vous voudrez toujours qu'Aikido assure vos arrières.