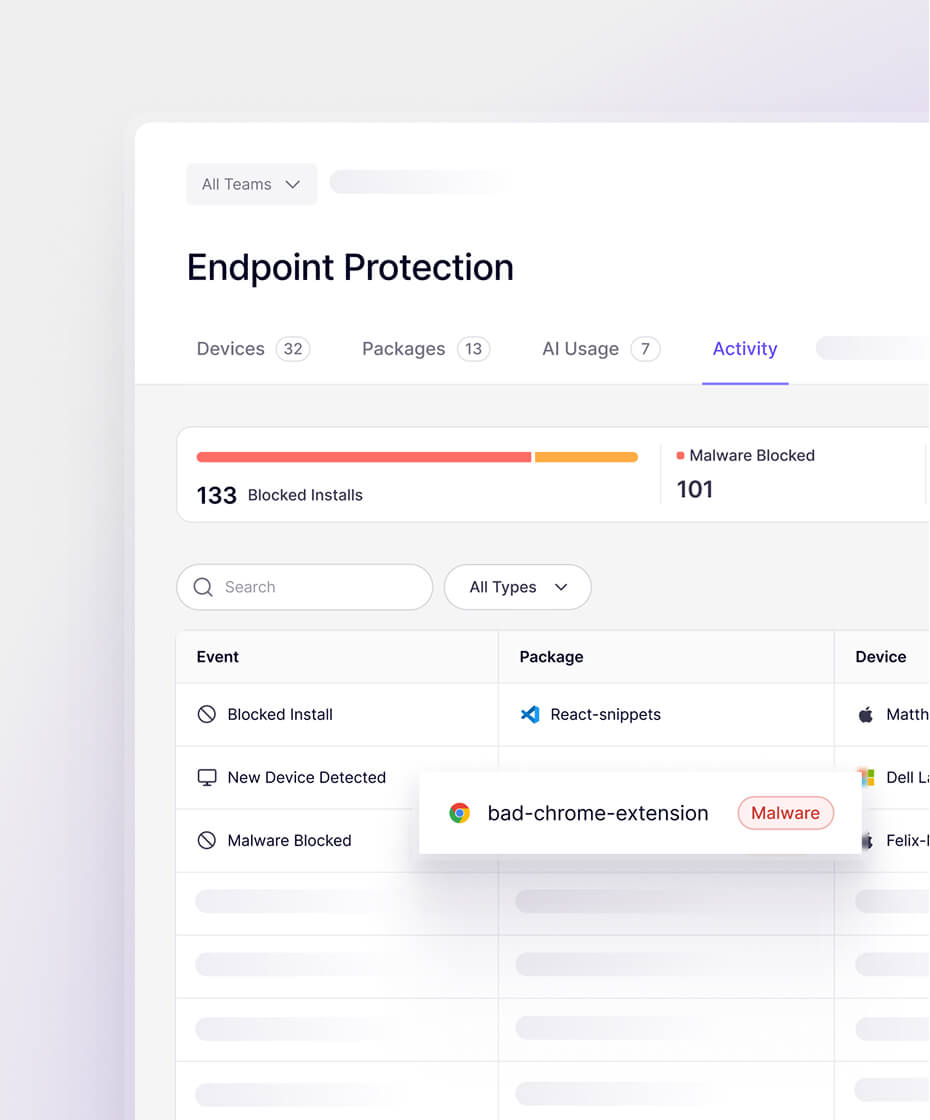

Protégez chaque installation sans ralentir vos développeurs

Bloquez les extensions de navigateur, les plugins IDE et les bibliothèques de code malveillants. La protection des appareils vous offre une visibilité et un contrôle sur les logiciels installés sur les appareils de vos développeurs.

.jpg)

Les appareils des développeurs sont la cible d'attaques

Aikido les appareils des développeurs contre attaques de la chaîne d’approvisionnement

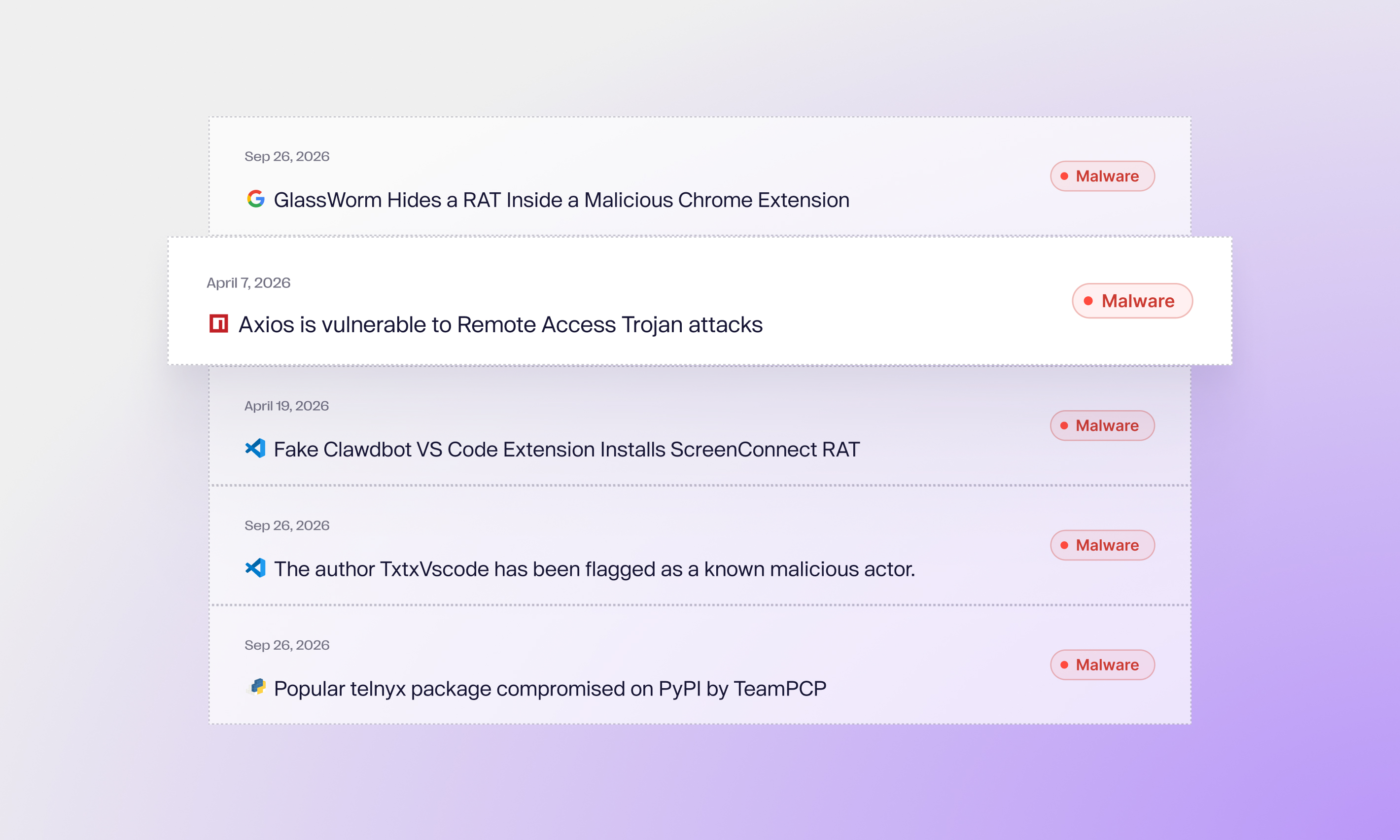

Découvrez les risques

Chaque paquet, extension, module complémentaire et installation est vérifié par Aikido. Découvrez ce qui se trouve sur chaque machine.

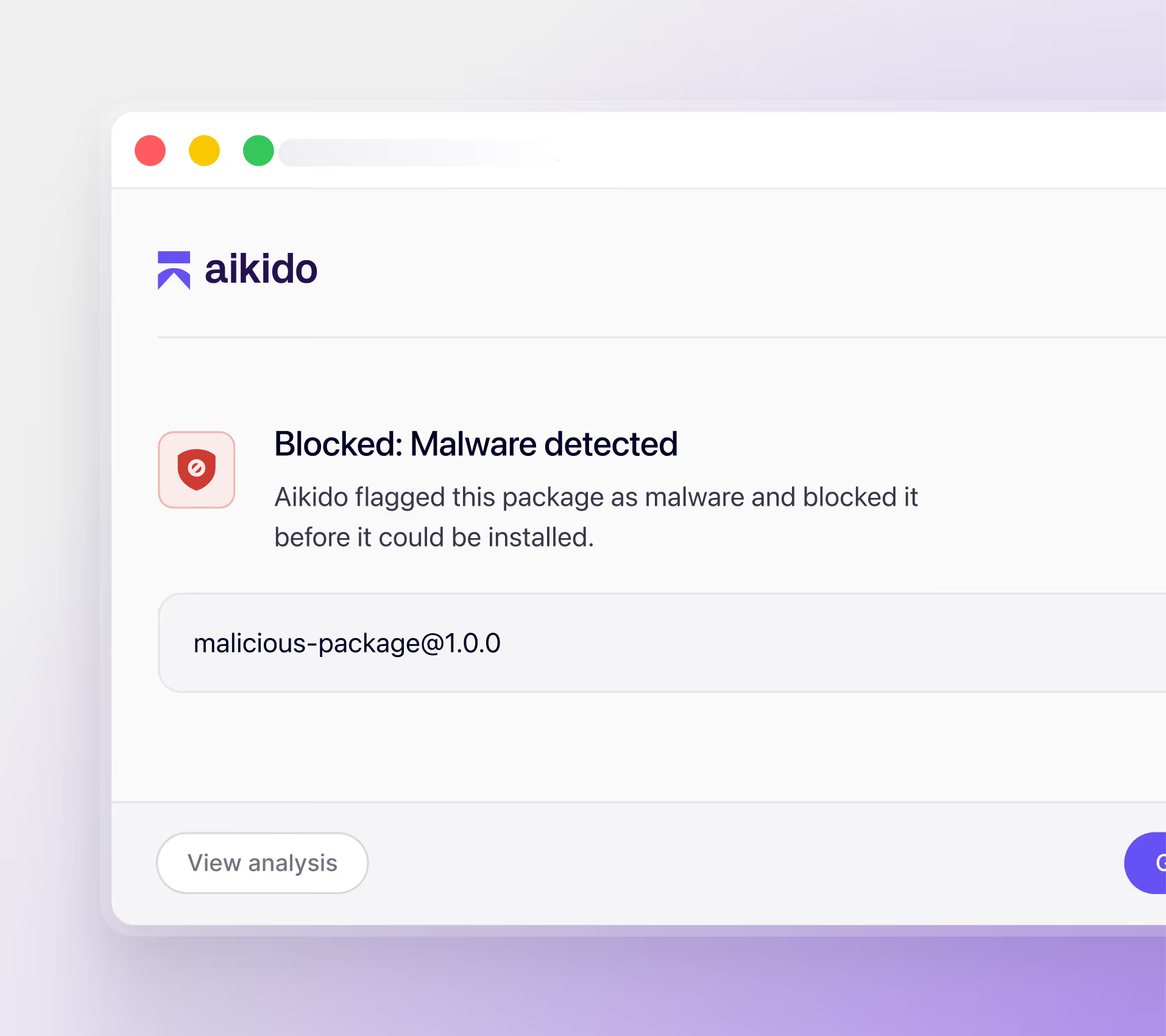

Prévenir les attaques

Les installations malveillantes sont bloquées avant même d'atteindre l'appareil. Prévenez les attaques avant qu'elles ne se produisent.

Couverture complète de l'ensemble des écosystèmes de développement

Registres de paquets

Extensions d'IDE et de navigateur

Outils et modèles d'IA

« Il ne s'agit plus simplement de déployer du code non sécurisé en production ; dès l'installation, les identifiants GitHub sont exposés. Il faut un outil sur l'appareil capable d'intervenir avant même l'installation, et pas seulement après le déploiement. Aikido Protection change véritablement la donne. »

Gavin WilliamsResponsable technique chez Omnea

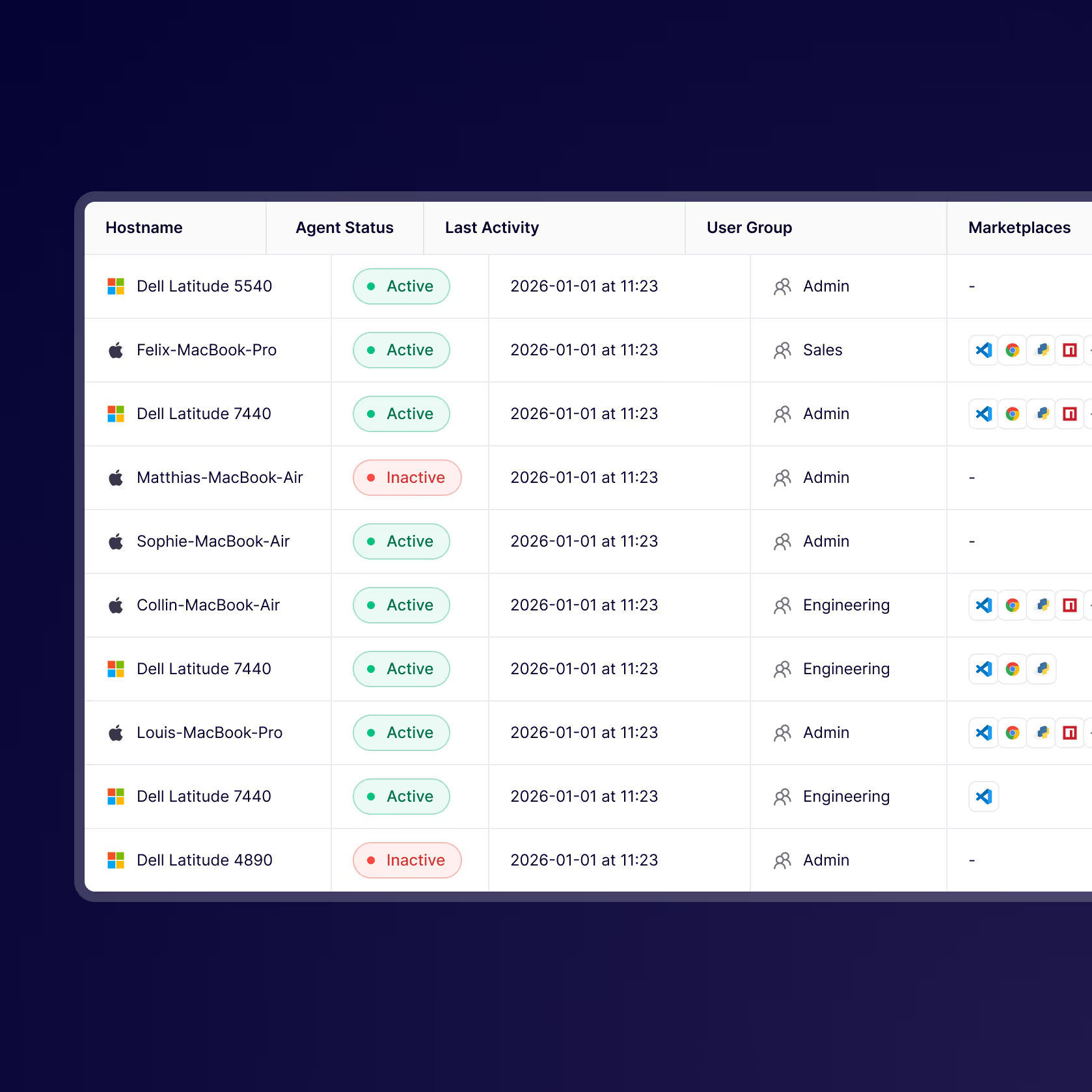

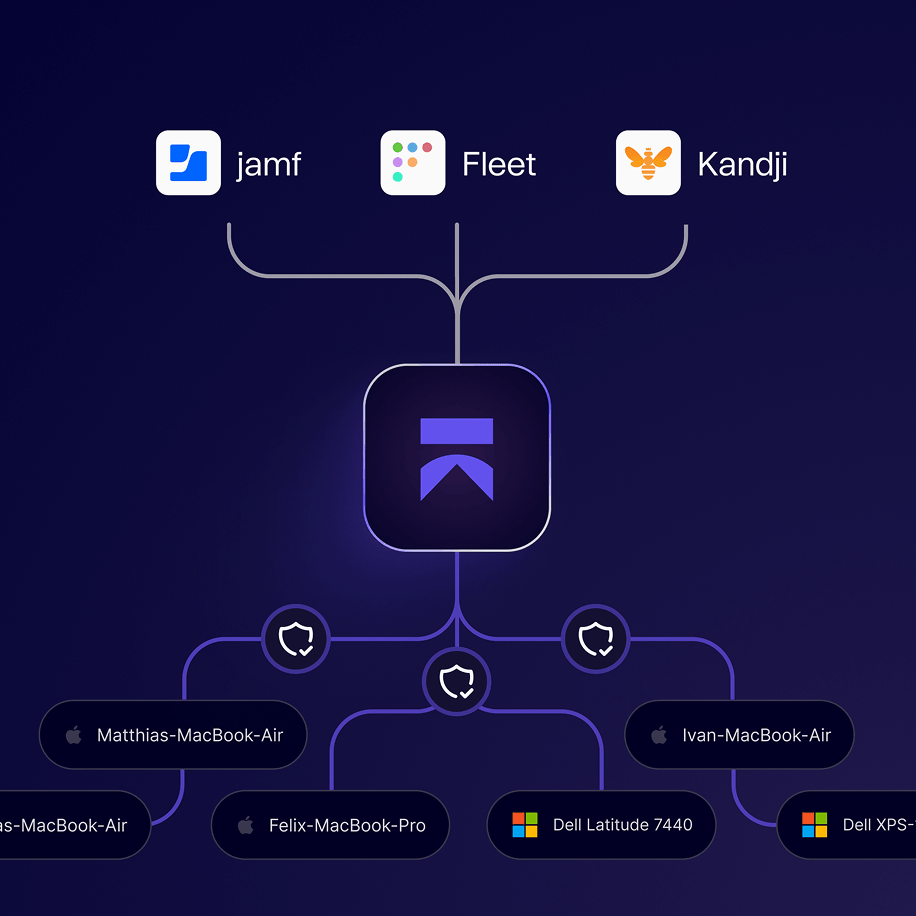

Le dispositif de commande s'installe à partir d'un seul endroit

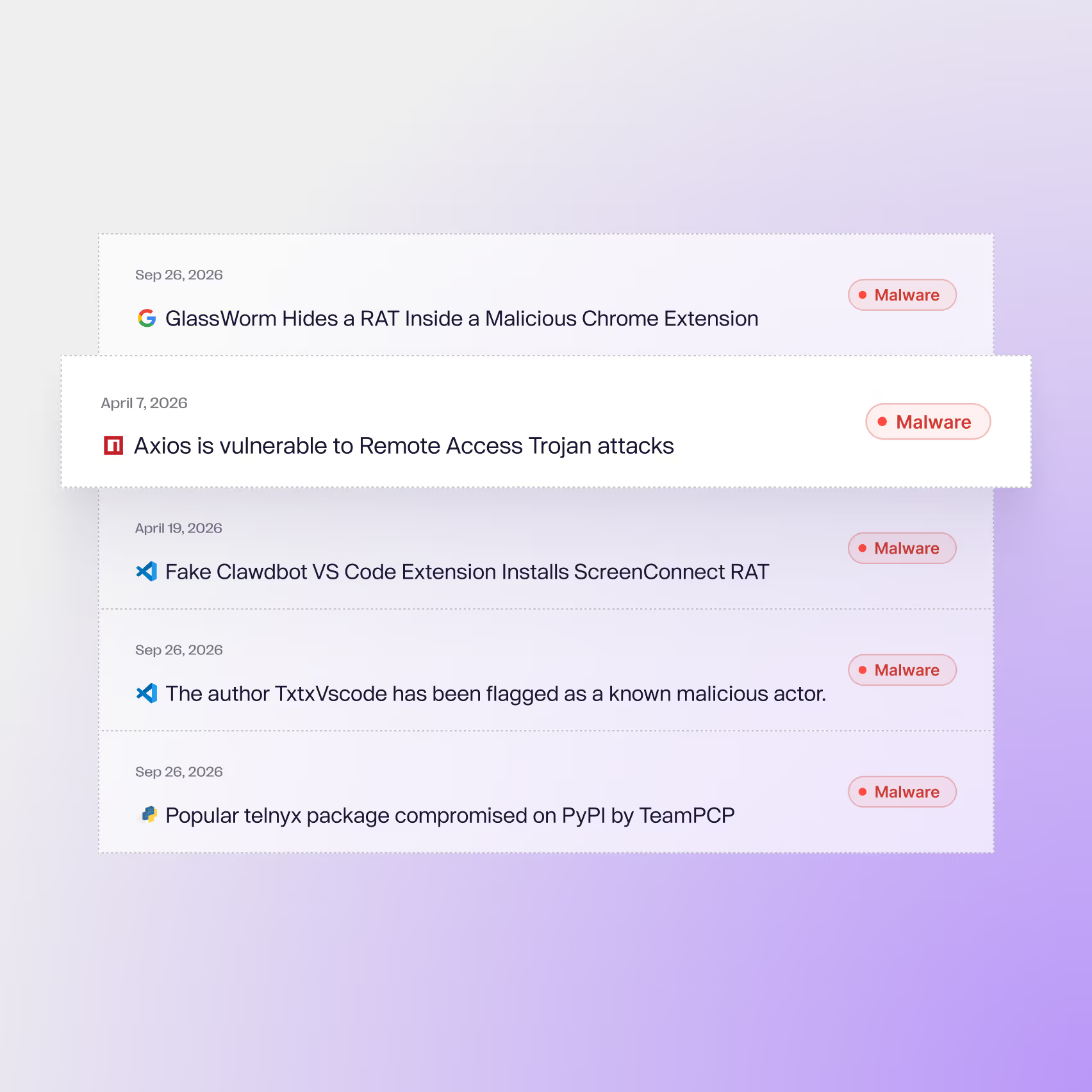

Blocage des logiciels malveillants en temps réel

Aikido détecte et bloque Aikido les logiciels malveillants avant qu'ils n'atteignent l'appareil

Gouvernance des extensions

Analysez et contrôlez les extensions IDE et de navigateur installées par les développeurs. Bloquez automatiquement les extensions malveillantes.

surveillance continue

Vérifiez chaque installation au fur et à mesure et une fois celle-ci terminée. Si un problème survient, vous serez au courant.

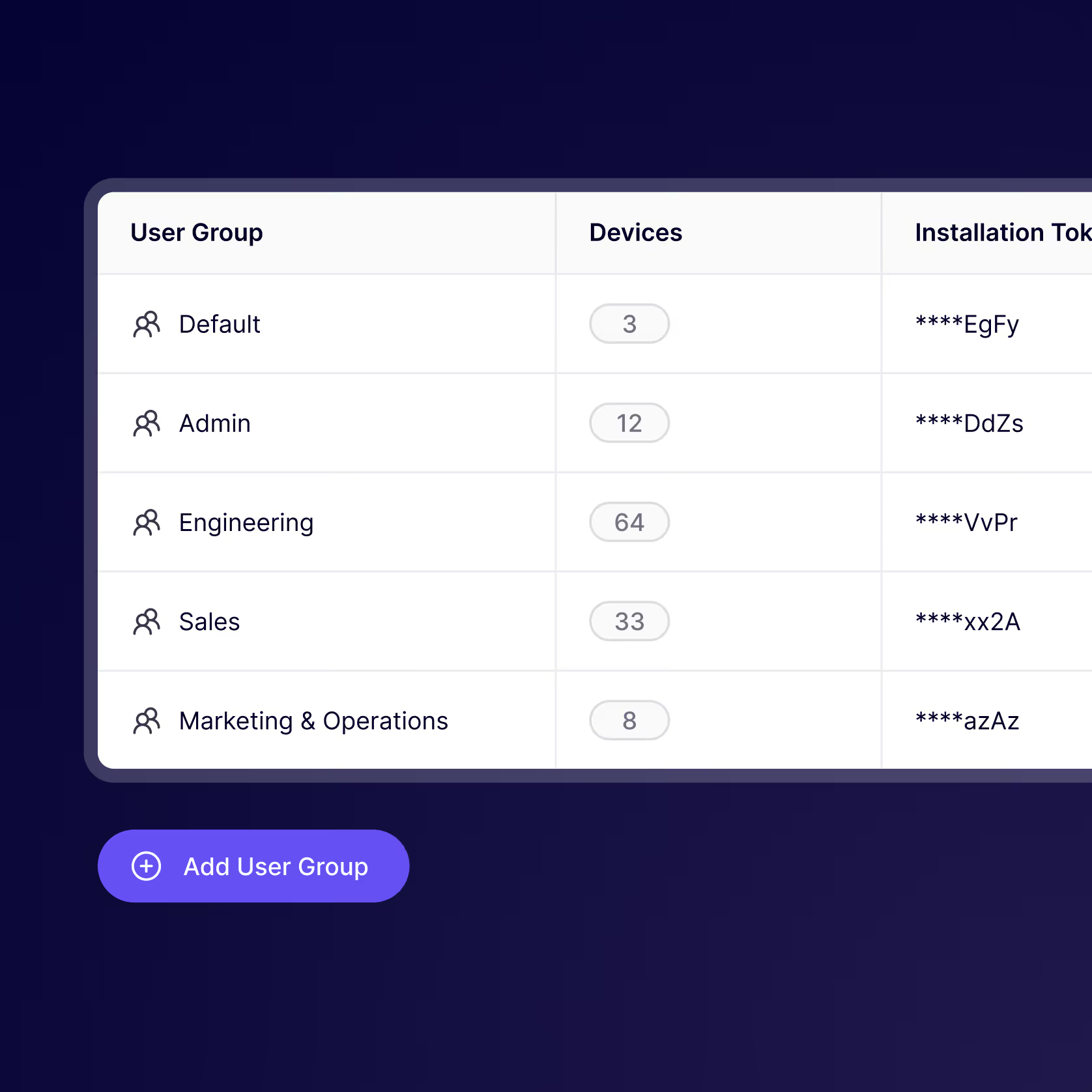

Politiques basées sur les groupes

Définissez des politiques différentes pour chaque équipe. Les développeurs bénéficient d'une plus grande flexibilité, tandis que les équipes de sécurité gardent le contrôle.

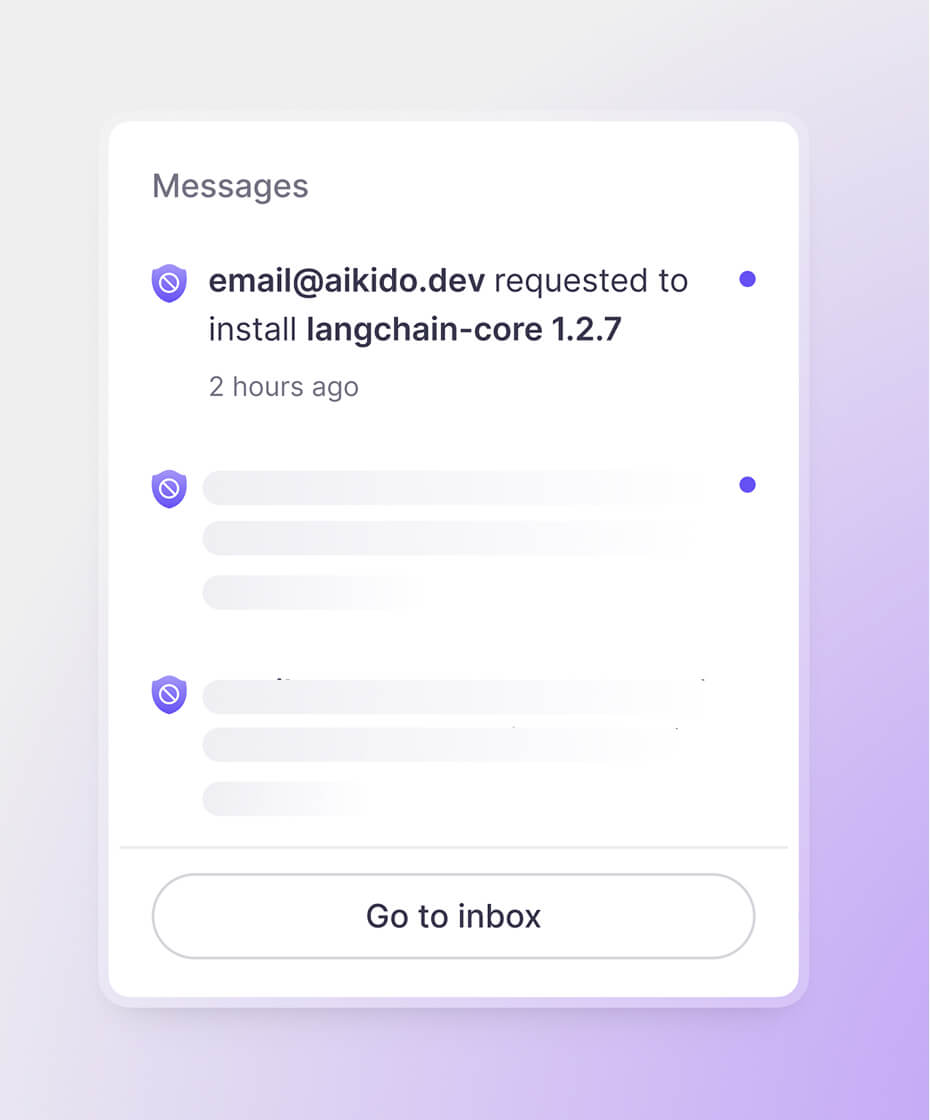

Processus de demande et d'approbation

Gérez les demandes de l'équipe, définissez les exceptions et validez les nouvelles installations en un seul clic

Opérations groupées

Bloquez, désinstallez ou modifiez les règles sur tous vos appareils en un seul clic. Plus besoin de rechercher chaque appareil individuellement.

Soyez opérationnel en quelques minutes

Protégez chaque installation. Créez sans crainte.

Les appareils des développeurs sont des cibles privilégiées : protégez le vôtre.

Questions fréquentes

Chaque paquet publié sur npm, PyPI et d'autres registres est automatiquement analysé par Aikido à l'aide d'une combinaison d'analyse statique, de règles comportementales et d'intelligence artificielle. Les paquets suspects sont signalés et examinés par l'équipe de recherche interne Aikido. Les menaces confirmées sont transmises en temps réel à tous les postes de travail connectés. Pour consulter en direct ce que nous détectons, rendez-vous sur le fluxAikido .

Aikido offre une protection plus étendue sur de nombreux écosystèmes, tandis qu'un registre privé est la solution idéale lorsque vous avez besoin d'un contrôle strict au sein d'un écosystème spécifique.

Il intercepte le trafic HTTP au niveau du noyau, y compris le trafic chiffré par TLS grâce à l'ajout d'une autorité de certification locale, et est conçu pour fonctionner en chaîne avec d'autres solutions d'inspection du trafic.

Pour plus d'informations : https://help.aikido.dev/aikido-endpoint-protection/miscellaneous-aikido-endpoint/how-does-endpoint-protection-work

Aikido Endpoint opère au niveau des paquets, des extensions et de la couche IA. Il complète l'EDR plutôt que de le remplacer. L'EDR détecte les menaces après qu'elles sont en cours d'exécution. Aikido les empêche de s'exécuter dès le départ.

Les blocs réseau sont grossiers et faciles à contourner. Un développeur sur un hotspot personnel peut les contourner entièrement. Aikido fonctionne au niveau du poste de travail, par développeur, par outil. Vous obtenez un contrôle granulaire et une véritable piste d'audit.

L'âge minimum des paquets retient les installations de paquets récemment publiés. La valeur par défaut est de 48 heures. Cela arrête une attaque de la chaîne d’approvisionnement courante. Un attaquant publie du code malveillant sur npm ou PyPI et tente d'inciter les développeurs à l'installer avant que la communauté ne puisse le signaler.

Nous ajoutons régulièrement de nouveaux écosystèmes à notre liste. Vous pouvez consulter la liste actuelle dans l'application ou dans la documentation.

Aikido observe le trafic au niveau du poste de travail, quel que soit le compte utilisé par un développeur. Si un outil effectue des appels sortants vers un service d'IA, Aikido le voit. Ceci est vrai qu'il s'agisse d'une licence d'entreprise ou d'un compte personnel.

La prise en charge de Windows et Linux sera disponible au T2 2026.

Les antivirus traditionnels tels que Norton, McAfee et Crowdstrike analysent principalement les fichiers binaires compilés à la recherche de signatures de logiciels malveillants connus, tandis Aikido se concentre sur la surface d'attaque moderne et non binaire, qui comprend les paquets JavaScript, les extensions d'IDE, les plugins de navigateur et les plateformes de compétences en IA. Ces artefacts en texte clair et interprétés peuvent échapper aux antivirus traditionnels, tout en s'exécutant avec un accès complet à l'environnement de développement et, par extension, à la chaîne logistique logicielle.