Lorsqu'un nouveau CVE est publié, la première question qui vient à l'esprit de tous les développeurs est la suivante : « Sommes-nous en sécurité ? » C'est une question qui met mal à l'aise. La vérification manuelle des dépendances par rapport à la base de données NVD prend beaucoup de temps et est source d'erreurs ; de plus, un CVE peut être attribué plusieurs semaines après qu'une vulnérabilité a déjà commencé à être exploitée dans la nature.

Le nombre de CVE publiés chaque année a considérablement augmenté. Plus de 48 000 CVE ont été publiés rien qu'en 2025, soit 131 nouvelles vulnérabilités par jour. Grâce à la recherche assistée par l'IA, il est plus facile que jamais de détecter des vulnérabilités, mais l'infrastructure mise en place pour les répertorier et les suivre n'a jamais été conçue pour un tel volume et montre des signes de saturation. Le NIST est passé à un modèle de priorisation « basé sur les risques » pour le NVD, ce qui, dans la pratique, signifie qu'un grand nombre de CVE nouvellement publiées restent en attente, leur statut étant marqué comme « non planifié ». MITRE a été confronté à des incertitudes de financement. Aucune base de données ne peut à elle seule garantir une couverture complète.

Cela revêt une importance capitale pour le choix d'un scanner CVE. Les outils qui s'appuient sur une seule base de données en héritent des lacunes. D'autres agrègent les données de plusieurs bases de données publiques, certains y ajoutent des recherches propriétaires, et rares sont ceux qui parviennent à détecter des menaces avant même qu'un identifiant CVE ne leur soit attribué. Alors que les bases de données publiques peinent à suivre le rythme, les capacités d'analyse d'un scanner sont plus cruciales que jamais.

Les meilleurs scanners exploitent plusieurs sources de renseignements, sont capables de détecter les vulnérabilités avant même qu'un numéro CVE ne leur soit attribué, utilisent analyse d’accessibilité filtrer les fausses alertes et couvrent l'ensemble de la pile : code, dépendances, conteneurs et chaîne d'approvisionnement.

Les critères à prendre en compte pour choisir un scanner de vulnérabilités

Avant d'aborder les outils, voici ce que nous évaluons et pourquoi chaque critère est important.

Étendue de la couverture : quelle surface d'attaque un scanner peut-il réellement détecter ? L'infrastructure réseau, les dépendances open source, les conteneurs, l'infrastructure en tant que code (IaC), le code des applications ? Un scanner qui ne détecte pas une partie de votre pile ne peut tout simplement pas la protéger.

Sources de renseignements : la qualité des résultats d'un scanner dépend entièrement de la qualité des données sur les menaces sur lesquelles il s'appuie. Lors du choix d'un scanner, il est important de savoir d'où proviennent les renseignements de l'outil, dans quelle mesure ils sont à jour et s'il est capable de détecter des vulnérabilités avant même qu'un numéro CVE ne leur ait été attribué.

Rapport signal/bruit : mesure de la pertinence des résultats fournis par un scanner. Des taux élevés de faux positifs entraînent une « fatigue des alertes », ce qui peut faire passer inaperçues de véritables vulnérabilités parmi le bruit de fond.

Correction automatique : face à l'accélération du rythme de divulgation des nouvelles vulnérabilités, l'automatisation est une fonctionnalité indispensable pour les équipes qui manquent de temps et de ressources. Les scanners capables d'appliquer automatiquement un correctif ou d'ouvrir une PR un seul clic allègent la charge de travail de votre équipe, ce qui permet d'éviter l'accumulation de vulnérabilités non corrigées.

Idéal pour : aucun scanner ne convient à toutes les équipes. Cette rubrique va au-delà de la simple énumération des fonctionnalités pour répondre à une question plus simple : compte tenu de votre infrastructure, de votre flux de travail et de votre niveau de maturité en matière de sécurité, cet outil est-il fait pour vous ?

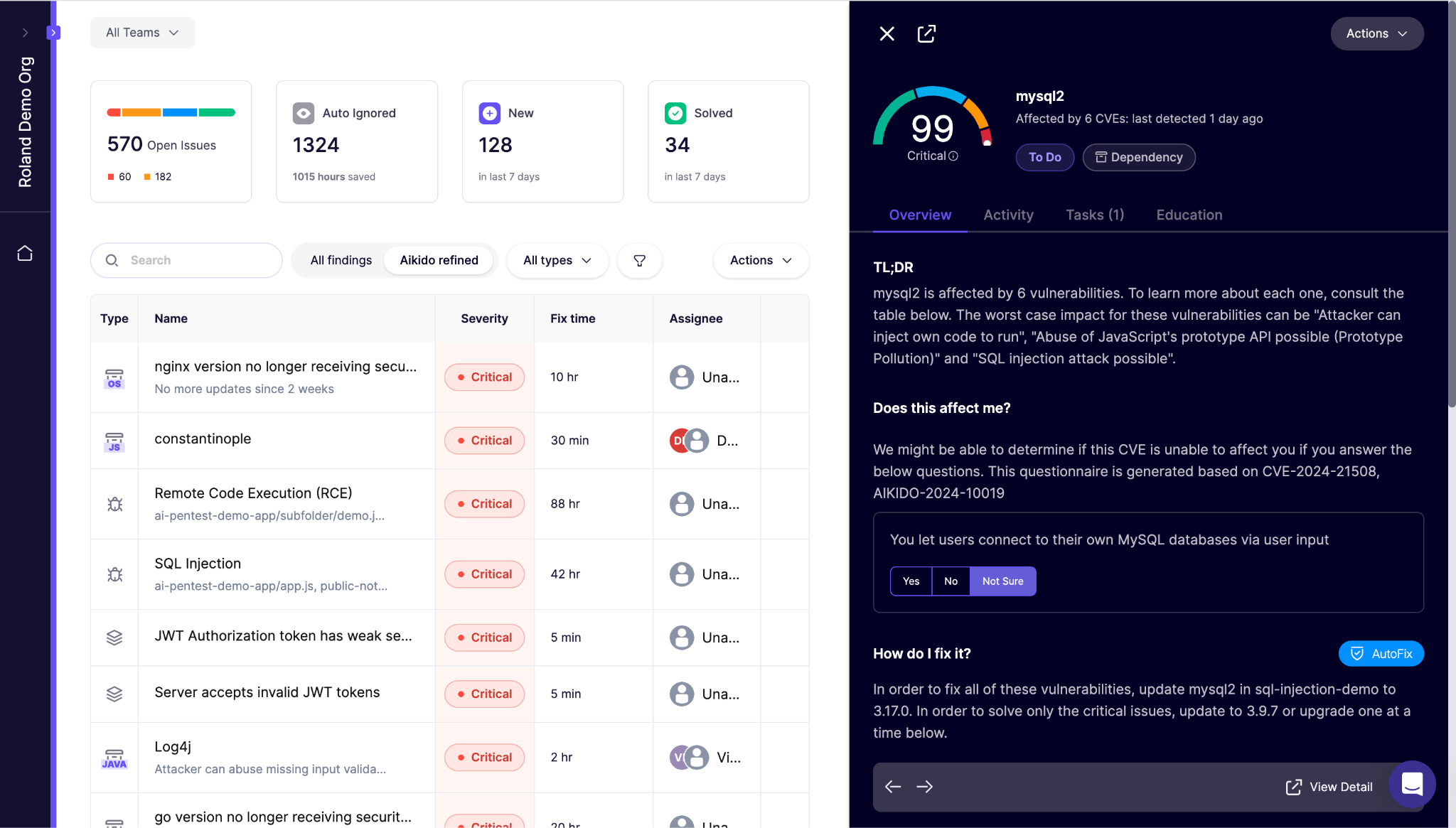

Les scanners CVE varient considérablement en termes de portée, d'approche et de public cible. Certains, comme Nessus Qualys VMDR, sont conçus pour les équipes de sécurité d'entreprise qui effectuent des analyses planifiées de l'infrastructure, plutôt que pour les développeurs travaillant dans des pipelines à évolution rapide. Snyk Semgrep davantage dans le flux de travail des développeurs, avec une couverture étendue de l'analyse statique et des dépendances, même si les deux présentent des compromis entre le rapport signal/bruit à grande échelle. Checkmarx AppSec large AppSec en entreprise, mais nécessite un investissement important en matière de réglage. Aikido arrive en tête de cette liste pour sa couverture CVE complète. Il regroupe plusieurs types d’analyses en un seul endroit et s’appuie sur de multiples sources de renseignements, y compris son propre flux pré-CVE Aikido , pour détecter les vulnérabilités qui ne parviennent jamais dans les bases de données publiques. analyse d’accessibilité ne met en évidence que les vulnérabilités pouvant réellement être exploitées dans votre environnement, et AutoFix gère la correction sans vous faire quitter votre flux de travail.

En bref : si vous avez besoin d’un scan CVE complet en 2026, Aikido offre la couverture la plus étendue grâce à des données de renseignement qui identifient les vulnérabilités avant même que les CVE ne soient attribués, à analyse d’accessibilité réduit le bruit de fond de plus de 90 %, et à la fonctionnalité AutoFix qui transforme les résultats en pull requests fusionnées en un seul clic.

Ci-dessous, nous vous présentons chaque outil en détail.

Aikido Security

Aikido réunit la sécurité du code, cloud et de l'exécution au sein d'une seule et même plateforme. Des fonctionnalités telles que analyse d’accessibilité sont généralement réservées aux niveaux d'entreprise dans des outils comme Snyk incluses dès le départ, et les équipes sont opérationnelles en quelques minutes sans avoir besoin d'agents. Les équipes utilisant des outils AppSec CloudSec distincts ont 50 % plus de chances d’être confrontées à des incidents; la consolidation dans Aikido donc votre profil de risque ainsi que vos coûts d’outillage. Aikido offre la couverture CVE la plus étendue de cette liste, y compris les vulnérabilités pré-CVE et non divulguées que d’autres scanners ne détectent pas du tout.

Étendue de la couverture

La plupart des équipes doivent bricoler quatre ou cinq outils pour obtenir la même couverture Aikido dès son installation. SCA vérifie chaque dépendance de votre arborescence par rapport aux bases de données CVE connues, en signalant les paquets vulnérables, les dépendances malveillantes et les environnements d'exécution en fin de vie. AikidoSAST , basé sur Opengrep et l’analyse propriétaire Aikido, détecte les vulnérabilités au niveau du code, telles que les injections SQL et les XSS, grâce au suivi des contaminations entre fichiers. L’analyse des conteneurs couvre les CVE au niveau du système d’exploitation dans vos images. La détection des logiciels malveillants couvre les menaces de la chaîne d’approvisionnement dans vos dépendances. Le résultat est un tableau de bord unique couvrant la surface d’attaque dont la plupart des équipes ont besoin.

Sources des services de renseignement

Aikido sur NVD, OSV, GitHub Advisory et MITRE. Mais ce qui le distingue avant tout, c'est Aikido : un flux de menaces open source qui utilise des modèles de langage de grande échelle (LLM) entraînés sur mesure pour surveiller les journaux de modifications et les notes de mise à jour de 4,4 millions de paquets open source, mettant ainsi en évidence les vulnérabilités avant même qu'un identifiant CVE ne leur soit attribué, voire avant toute divulgation. Chaque découverte est validée par un human security avant sa publication, ce qui garantit un flux de haute qualité plutôt que saturé de fausses alertes. 67 % des vulnérabilités découvertes par Aikido n’ont jamais été signalées à aucune base de données publique, ce qui signifie que les scanners s’appuyant uniquement sur NVD ou GitHub Advisory les auraient complètement manquées. Quant à celles qui ont finalement été divulguées, le délai moyen entre le correctif et l'attribution d'un code CVE était de 27 jours, ce qui signifie que les scanners s'appuyant uniquement sur le NVD ou GitHub Advisory les auraient complètement manquées, souvent pendant des semaines.

Rapport signal/bruit

Aikido les résultats qui comptent vraiment de ceux qui n'ont pas d'importance grâce à deux mécanismes distincts et imbriqués qui, combinés, réduisent le nombre d'alertes de plus de 90 %.

analyse d’accessibilité sert de filtre initial pour vos résultats. Aikido un graphe d'appels et de dépendances et vérifie s'il existe un chemin d'exécution entre un point d'entrée réel et la fonction vulnérable. Si aucun chemin de ce type n'existe, ou si le code vulnérable ne s'exécute que dans des tests ou des outils de build, le résultat est supprimé avant même d'atteindre votre file d'attente.

AutoTriage prend en charge tout ce que l'analyse de l'accessibilité ne détecte pas. Il vérifie si l'exploitabilité peut être exclue en examinant la validation des données, les sources d'entrée et si le code vulnérable est exécuté en production. Pour les cas complexes, il utilise des modèles de raisonnement.

{{faux positifs}}

Correction automatique

AutoFix Aikido génère des correctifs de code vérifiables pour les dépendances, le code propriétaire, l'IaC, les conteneurs et les résultats des tests d'intrusion, et les fournit sous forme de suggestions intégrées à l'IDE, PR et de retours d'information au niveau des barrières de CI. Pour les corrections de dépendances, AutoFix analyse l'intégralité de votre arborescence de dépendances afin de déterminer le point de mise à niveau optimal, ce qui permet souvent de résoudre plusieurs dépendances transitives vulnérables en une seule étape. Chaque correctif généré est associé à un niveau de confiance (Élevé, Moyen ou Faible), et aucune fusion automatique n'a lieu sans révision, sauf si vous le configurez explicitement. Corrigez rapidement, mais sachez toujours ce que vous fusionnez.

Idéal pour

Les équipes de développement qui souhaitent une couverture CVE complète, incluant les dépendances, le code, les conteneurs, l'infrastructure et cloud, sans avoir à gérer plusieurs outils ni souffrir de la fatigue liée aux alertes. Particulièrement adapté aux start-ups et aux entreprises de taille moyenne qui doivent livrer rapidement et ne peuvent pas se permettre de disposer d'une AppSec dédiée AppSec pour trier manuellement les résultats. Aikido obtient une note de 4,9 sur 5 sur Gartner Peer Insights, les utilisateurs citant systématiquement réduction du bruit le délai de rentabilisation comme raisons de leur adoption. Une étude indépendante menée par Latio Pulse a révélé Aikido 85 % de faux positifs en moins que Snyk, propose analyse d’accessibilité plus avancée et une interface utilisateur plus intuitive, ce qui se traduit par une diminution des demandes d'assistance et un délai de résolution plus court. L'offre gratuite couvre jusqu'à 10 dépôts sans carte de crédit requise, et la plupart des équipes obtiennent des résultats dans la minute qui suit la connexion de leur premier dépôt. Il n'y a donc aucune raison de ne pas découvrir ce qui se cache réellement dans votre pile.

Snyk

Snyk une réputation en tant qu'outil d'analyse des dépendances destiné aux équipes de développement, et cette spécialisation transparaît dans la richesse de ses SCA . Il couvre les dépendances, le code, les conteneurs et l'infrastructure en tant que code (IaC), et s'intègre parfaitement aux workflows des développeurs. C'est toutefois dans réduction du bruit grande échelle qu'il commence à montrer ses limites en tant qu'outil d'analyse des vulnérabilités CVE.

Étendue de la couverture

Snyk trouve Snyk racines dans analyse des dépendances open source, et c'est toujours dans ce domaine qu'il excelle. Snyk Source identifie les dépendances vulnérables en analysant les manifestes des paquets et les fichiers de verrouillage, et affiche le chemin complet des dépendances ainsi que le niveau de gravité, la maturité de l'exploitation et les recommandations de correction. Au-delà de SCA, la plateforme couvre SAST Snyk ), l'analyse des conteneurs, l'IaC et DAST, ce qui en fait une plateforme de sécurité pour développeurs complète plutôt qu'un simple scanner de CVE.

Sources des services de renseignement

Snyk est la base de données propriétaire Snyk consacrée aux vulnérabilités, qui combine des sources publiques, des données issues de la communauté des développeurs, des recherches d'experts et l'apprentissage automatique. Elle s'appuie sur le NVD, les avis de sécurité de GitHub et ceux de npm, ainsi que sur les conclusions de sa propre équipe de recherche, et surveille activement les tickets, les pull requests et les messages de commit sur GitHub à la recherche d'indices de vulnérabilités non signalées. Cette base de données est pilotée par des chercheurs et son champ d'application est plus large que celui d'une simple agrégation de CVE.

Rapport signal/bruit

analyse d’accessibilité disponible pour SCA, mais elle ne concerne pour l'instant qu'un nombre limité de langages, ce qui peut rendre la gestion SCA plus fastidieuse pour les piles polyglottes. Les avis des utilisateurs concernantanalyse d’accessibilité SAST signalentanalyse d’accessibilité des faux positifs dans Snyk pour des vulnérabilités qui, bien que techniquement présentes, sont inaccessibles ou inexploitables dans le contexte donné.

Correction automatique

Pour les vulnérabilités liées aux dépendances, Snyk automatiquement des pull requests (PR) contenant les mises à jour et les correctifs nécessaires, à l'aide de PR personnalisables. Les workflows de correction incluent des tests automatiques et des contrôles qualité après la génération. Du SAST , la fonctionnalité de correction automatique Snyk génère suggestions de correctifs un modèle de langage (LLM), puis les valide à l'aide de son propre moteur d'analyse statique afin de filtrer les erreurs avant qu'elles n'atteignent le développeur. Contrairement au workflow des dépendances, elle applique les correctifs via des commentaires PR plutôt que d'ouvrir des PR de correction distinctes. Cependant, la couverture SAST et des frameworks SAST continue de s'étendre, et les capacités de correction automatique restent en deçà de celles des outils ayant investi davantage dans la correction par IA.

Idéal pour

Les équipes qui ont principalement besoin SCA, en particulier celles qui utilisent beaucoup de logiciels open source et qui souhaitent bénéficier de pull requests de correction automatisées ainsi qu'une intégration fluide dans leur IDE. En matière d'analyse des CVE, Snyk des vulnérabilités de dépendances déjà divulguées et associées à un identifiant CVE, mais Snyk moins performant pour les menaces antérieures à l'attribution d'un CVE ou les problèmes non divulgués. Il est moins convaincant en tant SAST autonome. Si votre pile technologique repose sur de nombreuses dépendances et que vous souhaitez que les correctifs de vulnérabilités soient automatiquement ajoutés à votre PR , Snyk le choix qui s'impose d'emblée.

Checkmarx

Checkmarx est conçu pour AppSec en entreprise qui ont besoin d'une couverture étendue et conforme aux normes de conformité tout au long du cycle de vie du développement logiciel (SDLC). Il s'agit d'une plateforme aboutie dotée de capacités d'analyse approfondies, mais cette maturité s'accompagne d'une certaine complexité. Elle convient particulièrement aux organisations qui disposent des ressources en ingénierie de sécurité nécessaires pour la configurer et la maintenir. En tant que scanner CVE, il couvre un large éventail de domaines, notamment SAST, SCA, l'IaC, les conteneurs et les secrets, grâce à des informations validées par des analystes et à une base de données propriétaire de paquets malveillants qui va au-delà des sources CVE publiques.

Étendue de la couverture

Checkmarx couvre une vaste gamme de types d'analyses : SAST, SCA, DAST, analyse des conteneurs, IaC, sécurité des API et détection de secrets, le tout complété par l'ASPM qui permet de corréler les résultats entre tous les moteurs. La plateforme intègre des contrôles de sécurité spécialement conçus pour le code généré par l'IA qui intègre rapidement le cycle de développement logiciel (SDLC). Pour les entreprises qui doivent fournir aux auditeurs une réponse provenant d'un seul fournisseur à la question « sommes-nous couverts ? », la carte de couverture est difficile à contester. La question est de savoir si l'étendue de la couverture se traduit par des résultats concrets en matière de sécurité ou simplement par une liste plus longue de résultats à gérer.

Sources des services de renseignement

Checkmarx issues de multiples bases de données de vulnérabilités et renseignement sur les menaces , auxquelles s'ajoutent les résultats des recherches exclusives menées par son équipe de recherche en sécurité Checkmarx . Cette équipe agit en tant qu'autorité de numérotation CVE, ce qui signifie qu'elle est habilitée à découvrir, attribuer un numéro et divulguer de nouvelles vulnérabilités. Sa base de données exclusive de paquets malveillants étend la détection au-delà des divulgations CVE officielles pour couvrir les menaces de la chaîne d'approvisionnement au niveau du registre.

Rapport signal/bruit

L'étendue de la couverture est une arme à double tranchant. Plus une plateforme exécute de types d'analyse, plus elle génère de résultats, et avec Checkmarx , cette liste peut rapidement s'allonger. L'ASPM facilite la tâche en corrélant les résultats entre les différents moteurs d'analyse à l'aide du contexte de l'application, mettant ainsi en évidence ce qui est exploitable et nécessite une action, plutôt que de fournir une simple liste brute de tout ce qui a été détecté. Les utilisateurs en entreprise indiquent que la personnalisation des requêtes est importante ; la capacité à prendre en compte les modèles spécifiques aux applications, y compris les sanitizers personnalisés, est ce qui permet de maintenir les taux de faux positifs à un niveau bas à grande échelle. Mais ce réglage demande du temps et AppSec dédiées. Les équipes ne disposant pas d'une fonction d'ingénierie de sécurité pour configurer et maintenir les règles auront du mal à gérer le bruit à grande échelle.

Correction automatique

Checkmarx Assist propose des mesures correctives assistées par l'IA. Des agents autonomes classent les résultats en fonction des risques réels et génèrent des diffs ou des PR pouvant être examinés. À noter : la gamme Checkmarx s'appuie sur la technologie de Tromzo, société Checkmarx en décembre 2025. Elle est proposée sous forme de module complémentaire optionnel et n'est pas incluse par défaut dans toutes les offres. Les équipes qui envisagent d'adopter cette fonctionnalité doivent vérifier directement auprès de Checkmarx sa disponibilité actuelle et les conditions requises pour chaque offre.

Idéal pour

AppSec d'entreprise disposant des ressources nécessaires pour optimiser et gérer la plateforme, en particulier celles des secteurs réglementés qui ont besoin d'une couverture CVE conforme aux exigences réglementaires et d'une solution provenant d'un seul fournisseur à présenter aux auditeurs. En ce qui concerne spécifiquement l'analyse CVE, Checkmarx est particulièrement performant lorsqu'il est associé à une équipe d'ingénieurs en sécurité dédiée chargée de configurer les règles et de gérer le bruit. Sans cet investissement, le volume de résultats peut dépasser la capacité de l'équipe à y donner suite. Ce n'est pas la solution idéale pour les équipes à la recherche d'un scanner CVE léger et prêt à l'emploi.

Semgrep

Semgrep un moteur d'analyse statique open source qui s'est détection de secrets étendu à SCA à détection de secrets . Dans le cadre de l'analyse des vulnérabilités CVE, la fonctionnalité pertinente est son SCA , Semgrep Chain, qui identifie les dépendances open source vulnérables et filtre les résultats en fonction de leur accessibilité.

Étendue de la couverture

Semgrep un outil SAST qui détection de secrets également des fonctionnalités détection de secrets SCA détection de secrets . À noter : en décembre 2024, Semgrep de son édition Community certaines fonctionnalités, notamment l'empreinte digitale, le suivi des ignorances et les métavariables clés, ce qui a incité une coalition de plus de dix fournisseurs, dont Aikido, à en créer une version dérivée sous le nom d'Opengrep en janvier 2025.

Sources des services de renseignement

Semgrep les données provenant d'OSV.dev, qui regroupe les avis de sécurité émis par GitHub Security Lab, l'OpenSSF, les équipes de sécurité de Google, la base de données d'avis PyPI et la base de données d'avis de sécurité GitHub. De plus, Semgrep des sources externes, notamment les communautés de sécurité, afin de détecter les incidents majeurs et les signalements de paquets malveillants. Les flux de vulnérabilités sous-jacents proviennent de bases de données publiques alimentées par la communauté, et l'équipe de sécurité Semgrep élabore à partir de celles-ci des règles de détection propriétaires.

Rapport signal/bruit

Une étude menée en 2022 Semgrep sur 1 100 référentiels a révélé que seulement environ 2 % des alertes de dépendances concernaient des vulnérabilités exploitables. Cependant, une étude universitaire ayant appliqué l'ensemble de règles PHP public Semgrep à 300 applications a estimé que 81 % des résultats n'étaient pas exploitables, ce qui signifie que la charge de triage reste importante, à moins que votre équipe n'investisse massivement dans l'optimisation des règles.

Correction automatique

Semgrep (en version bêta publique) peut créer des brouillons de pull requests contenant des corrections générées par l'IA pour les problèmes de code, et déclencher des pull requests de mise à jour des dépendances pour les problèmes liés à la chaîne d'approvisionnement. Par défaut, toutes les pull requests générées doivent faire l'objet d'une vérification humaine avant d'être fusionnées.

Idéal pour

Les ingénieurs en sécurité qui gèrent un AppSec bien établi et qui sont prêts à investir dans la configuration des règles. Ce produit ne convient pas aux équipes de développement qui recherchent une analyse « clé en main » avec remédiation automatique; par ailleurs, toute équipe s'appuyant sur l'écosystème open source devrait évaluer le risque de restrictions supplémentaires des fonctionnalités à l'avenir.

Tenable Nessus

Tenable Nessus l'un des scanners de vulnérabilités les plus reconnus du marché, avec une expérience qui repose davantage sur la couverture des infrastructures et des réseaux que sur la sécurité des applications. En tant que scanner CVE, il excelle dans l'identification des vulnérabilités connues sur les terminaux, les périphériques réseau et les systèmes d'exploitation, mais son champ d'action s'arrête à la couche applicative. Les équipes à la recherche d'une couverture des dépendances open source ne la trouveront pas Nessus dans Nessus .

Étendue de la couverture

Nessus un outil de scan de vulnérabilités réseau et d'infrastructure largement utilisé. Tenable a publié des règles de détection couvrant plus de 117 000 identifiants CVE. Il se concentre sur la couche réseau et d'infrastructure, et non sur le code des applications ou leurs dépendances. analyse d’images de conteneurs assurée par Tenable Cloud , un produit distinct qui ne fait pas partie de Nessus . Les organisations ayant des besoins en matière de sécurité des applications se heurteront rapidement à ses limites.

Sources des services de renseignement

La base de données des vulnérabilités Tenable s'appuie principalement sur les avis des éditeurs, complétés par la base de données GitHub Advisory Database et le NVD. Ces sources sont regroupées dans une base de données interne propriétaire, la Vulnerability Intelligence Database, qui sert de base à la hiérarchisation et au contenu de détection. La hiérarchisation est encore enrichie par le système de notation de priorité des vulnérabilités propre Tenable, qui combine les scores CVSS, renseignement sur les menaces issus du monde réel et les analyses de l'équipe Tenable . Le modèle de renseignements s'articule autour des CVE liés au réseau, aux terminaux et à l'infrastructure, plutôt qu'aux menaces au niveau de la couche applicative ou de la chaîne d'approvisionnement.

Rapport signal/bruit

Tenable environ 0,32 défaut par million d'analyses, un chiffre qu'elle qualifie de précision supérieure à six sigma. Dans la pratique, ce chiffre s'applique surtout aux analyses authentifiées. Les analyses non authentifiées génèrent davantage de faux positifs et peuvent passer à côté d'une part importante des vulnérabilités internes. L'interface a été qualifiée de dépassée par rapport à des plateformes plus modernes.

Correction automatique

Pas de correction automatique intégrée. Nessus des recommandations de correctifs dans ses rapports, mais la correction doit être effectuée manuellement. L'application automatisée des correctifs nécessite Tenable Management, un produit distinct développé en partenariat avec Adaptiva, mais qui s'intègre à lagestion des vulnérabilités plus largegestion des vulnérabilités Tenable plutôt qu'Nessus en tant que produit autonome. Même les anciennes intégrations de credentials de correctifs Nessus ne sont pas disponibles sur Nessus , Professional et Expert. Quoi qu'il en soit, il s'agit d'un workflow des opérations informatiques sans parcours de correction destiné aux développeurs.

Idéal pour

Les équipes informatiques et de sécurité des entreprises qui effectuent des évaluations planifiées de leur infrastructure selon des référentiels de conformité tels que CIS, DISA STIG, HIPAA et PCI-DSS. Si vos besoins en matière de sécurité vont au-delà de l'analyse du périmètre et des terminaux pour s'étendre au code des applications, aux dépendances open source, aux images de conteneurs ou aux pipelines CI/CD, Nessus conçu pour couvrir ces domaines.

Qualys VMDR

Qualys VMDR est une gestion des vulnérabilités destinée aux opérations de sécurité informatique. En tant qu'outil de scan CVE, ses atouts résident dans l'étendue de sa couverture de l'infrastructure et dans ses rapports de conformité. Pour les grandes entreprises qui ont besoin d'une visibilité continue sur une infrastructure complexe à grande échelle, c'est l'une des solutions les plus reconnues du marché.

Étendue de la couverture

Qualys VMDR couvre découverte d’assets, l'analyse continue et la hiérarchisation des risques sur l'ensemble des serveurs sur site, cloud , des terminaux, des conteneurs et de l'infrastructure réseau. Son champ d'application est axé sur l'infrastructure. Si SwCA ajoute l'analyse à l'exécution des composants open source sur les actifs déployés via Qualys Cloud , il opère au niveau de l'environnement de production plutôt que d'analyser les référentiels de code source ou de s'intégrer dans les pipelines CI/CD comme le font les outils natifs destinés aux développeurs.

Sources des services de renseignement

Qualys VMDR s'appuie sur plus de 25 renseignement sur les menaces , notamment le catalogue CISA Known Exploited Vulnerabilities (KEV) et le cadre MITRE ATT&CK, agrégés via la base de données Qualys Cloud Database et mis en corrélation quotidiennement avec le NVD. La hiérarchisation est assurée par Qualys TruRisk, qui combine les données des flux avec les analyses propres à l'unité de recherche sur les menaces de Qualys et l'apprentissage automatique afin d'évaluer les vulnérabilités en fonction du risque réel plutôt que du score CVSS brut. Rapport signal/bruit

Qualys TruRisk affirme permettre de réduire le nombre de vulnérabilités à traiter en priorité par rapport à une hiérarchisation fondée uniquement sur le CVSS, mais la concrétisation de ces avantages nécessite un travail de configuration considérable. Les avis des utilisateurs soulignent que l'identification des vulnérabilités peut donner lieu à des faux positifs et à des inexactitudes. Les équipes doivent mettre en place une gouvernance continue concernant l'étiquetage des actifs, la responsabilité et les accords de niveau de service (SLA) relatifs à la correction, afin que les résultats restent exploitables.

Correction automatique

Le déploiement des correctifs nécessite un abonnement distinct à la gestion des correctifs. Aucune demande de modification n'est ouverte et aucun code n'est modifié ; il s'agit simplement d'un processus de déploiement des correctifs géré par les opérations informatiques.

Idéal pour

Qualys VMDR est particulièrement adapté aux grandes entreprises qui gèrent des infrastructures complexes, notamment dans les secteurs de la finance, de la santé et des administrations publiques, où la production de rapports de conformité est une exigence fondamentale. Cette solution est conçue pour les opérations de sécurité informatique à grande échelle. Si vous faites partie d'une équipe de sécurité informatique chargée de la gestion des vulnérabilités CVE au niveau des terminaux et du réseau sur des milliers de ressources, il s'agit de l'une des plateformes les plus éprouvées du marché.

Essayez le scanner CVE le mieux noté pour les développeurs

Aikido vous Aikido une couverture CVE complète (dépendances, code, conteneurs, infrastructure en tant que code, secrets, etc.) grâce à analyse d’accessibilité réduit le bruit de plus de 90 % et à la fonctionnalité AutoFix qui transforme les résultats en pull requests prêtes à être révisées en un seul clic. Commencez gratuitement avec jusqu’à 10 dépôts.