Le système NVD de l'agence gouvernementale américaine NIST ne s'est jamais vraiment remis d'un arriéré qui a commencé en février 2024. Mi-2024, 75 % des CVE soumises n'avaient pas été traitées, et en mars de l'année dernière, le NIST a admis qu'une augmentation de 32 % des soumissions signifiait que l'arriéré continuait de croître malgré sa promesse de le résorber.

Même avant que l'arriéré ne commence, nous avons lancé Aikido Intel en janvier 2024. Nous pensions que s'appuyer uniquement sur les bases de données de vulnérabilités n'était plus tenable. C'était lourd et incapable de suivre le rythme de la vitesse et du volume réels de la sécurité open source.

Hier, l'agence gouvernementale américaine NIST a finalement admis qu'elle ne pouvait pas suivre le volume des soumissions de CVE.

Malgré une augmentation de 45 % des CVE enrichies en 2025, les soumissions de CVE ont augmenté de 263 %. L'agence ne pouvait en aucun cas suivre le rythme. Par conséquent, l'agence devrait adopter une nouvelle approche « basée sur les risques » pour faire face.

La nouvelle approche priorisera les CVE pour les logiciels utilisés au sein du gouvernement américain, pour les logiciels critiques, ou pour ceux figurant dans le catalogue des vulnérabilités exploitées connues (KEV). D'autres CVE seront ajoutées au NVD, mais ne seront pas analysées. Cela signifie qu'ils n'attribueront pas de score de manière indépendante à chaque CVE. Au lieu de cela, ils accepteront simplement le score du soumissionnaire et ne réanalyseront pas les CVE modifiées à moins que quelqu'un ne signale qu'elles devraient l'être. L'arriéré croissant passera à « non planifié », ce qui signifie « nous pourrions nous en occuper un jour (mais n'y comptez pas) ».

Sans cet enrichissement, les CVE seront moins à jour et moins fiables. Quel sera donc l'impact sur les milliers d'organisations et de professionnels de la sécurité qui s'appuient sur le NVD comme source de vérité ? Si une CVE n'est pas enrichie par le NIST, les outils qui dépendent du NVD ne feront pas remonter la CVE. Les équipes ne seront pas alertées qu'un élément a été manqué. Et les outils eux-mêmes produiront des faux négatifs.

En bref, la couverture sur laquelle ils s'appuient n'est plus complète. Et s'ils continuent à se fier au NVD comme source de vérité, ils obtiennent un faux sentiment de sécurité.

Les CVE n'ont de toute façon jamais donné une image complète

Bien sûr, le NIST fera l'objet d'un examen minutieux, mais la réalité est que même si le NVD fonctionnait parfaitement, les équipes manqueraient la majorité des vulnérabilités réelles, car les CVE ne couvrent que ce qui est divulgué.

Les mainteneurs – même ceux des plus grands fournisseurs – corrigent les problèmes de sécurité et ne les signalent jamais. Les bases de données centralisées seules ne peuvent pas détecter ce qui n'est jamais signalé.

C'est pourquoi nous avons lancé Aikido Intel en janvier 2024, des semaines avant même le début de l'arriéré du NVD, car nous pouvions déjà constater que s'appuyer uniquement sur des bases de données centralisées pour informer des vulnérabilités était une stratégie perdante.

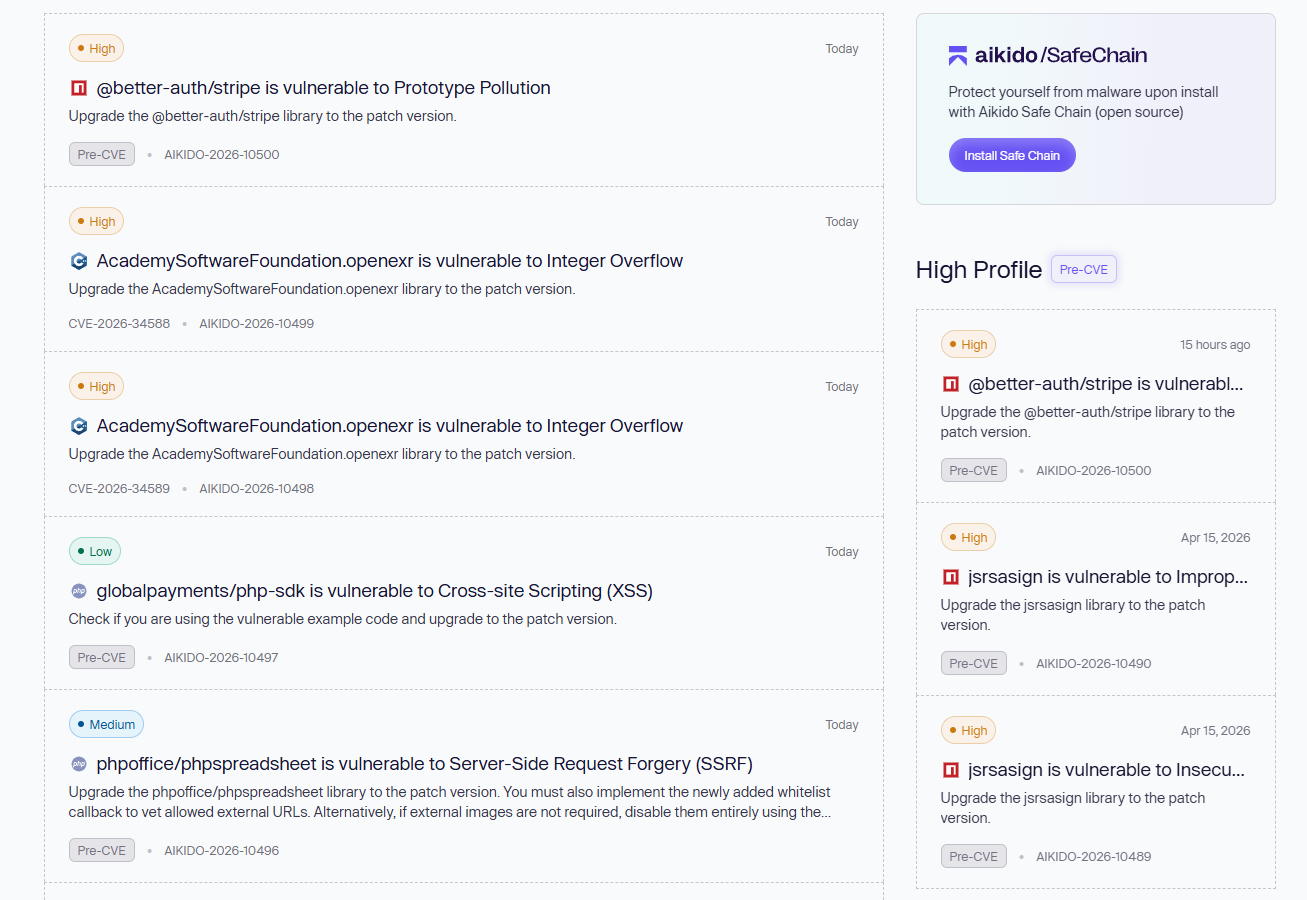

Intel utilise des LLM entraînés sur mesure pour lire les changelogs, les notes de version et les messages de commit des packages open source. Lorsqu'il signale des correctifs pertinents pour la sécurité, il vérifie par rapport à cinq bases de données de vulnérabilités. S'il n'y a pas de divulgation, nos ingénieurs en sécurité valident et publient un avis avec un ID de vulnérabilité Aikido.

Pour illustrer ce point : Au cours de sa première année, 67 % des packages où Intel a trouvé des vulnérabilités n'ont jamais été divulgués publiquement à aucune base de données – ni NVD, ni GitHub Advisory, ni MITRE, ni nulle part ailleurs.

Et ce ne sont pas des packages obscurs. Axios (56 millions de téléchargements npm hebdomadaires) a discrètement corrigé une vulnérabilité de pollution de prototype qui n'a toujours pas de CVE à ce jour. Apache ECharts a corrigé un problème de cross-site scripting et ne l'a jamais divulgué. Chainlit a corrigé une vulnérabilité critique de traversée de chemin et n'a rien dit. Parmi celles qui ont finalement été divulguées, le délai moyen entre le correctif et la CVE était de 27 jours. Le délai le plus long pour la divulgation était de neuf mois.

En une seule semaine de surveillance d'Intel en janvier, 12 des 16 vulnérabilités signalées n'avaient aucun CVE attribué.

Aujourd'hui, Intel surveille 4,3 millions de paquets et a découvert plus de 2 000 vulnérabilités. Il est open-source sous licence AGPL, ce qui signifie que n'importe qui peut l'utiliser, le modifier et le distribuer. Il ne dépend pas non plus des mappages CPE ou de l'enrichissement NVD pour fonctionner.

Aikido Intel comblait déjà ce vide avant même qu'il n'apparaisse.

Et maintenant ?

L'UE développe déjà sa propre alternative au NVD, l'European Vulnerability Database (EUVD), opérationnelle depuis mai 2025. D'ici septembre 2026, le signalement des vulnérabilités activement exploitées deviendra obligatoire pour les fabricants en vertu du Cyber Resilience Act. L'UE a perçu le risque de dépendre d'une seule base de données gérée par les États-Unis et se découple en conséquence. Mais même l'EUVD en est à ses débuts et repose fortement sur la synchronisation avec le NVD et d'autres bases de données existantes. Ces bases de données ne disparaîtront pas, et elles ne devraient pas – elles jouent un rôle important. Cependant, considérer l'une d'entre elles comme votre tableau complet n'est plus une stratégie viable.

En bref, il n'y a plus de source unique de vérité (si tant est qu'il y en ait jamais eu). Le NVD dépriorise ses enrichissements, l'EUVD est naissante mais pourrait suivre la même voie, et d'autres programmes CVE, comme MITRE, ont connu des craintes de financement. Dépendre d'une seule base de données, que ce soit pour une équipe ou un outil de sécurité, signifie une couverture et une visibilité réduites. Cette ère est officiellement révolue.

Nous nous sommes préparés à ce moment. Aikido Intel est en ligne, open-source et en pleine expansion. Découvrez-le ici.