Le pipeline d'intégration continue et de livraison ou de déploiement continu est devenu l'épine dorsale du développement logiciel moderne, automatisant le chemin du commit de code au déploiement en production. Alors que les équipes livrent des logiciels plus rapidement, l'automatisation est devenue centrale dans la manière dont les applications sont construites et livrées, avec 68 % des développeurs déclarant disposer de CI/CD, de DevOps et de tests automatisés au sein de leur organisation, selon Stack Overflow. Cette adoption généralisée a fait du pipeline à la fois un multiplicateur de productivité et un élément critique de la chaîne d'approvisionnement logicielle.

Parallèlement, l'augmentation de la vitesse introduit de nouveaux risques. Un secret divulgué, une dépendance vulnérable ou une configuration non sécurisée peut se propager à travers les systèmes automatisés aussi rapidement qu'un code légitime. Le défi pour les équipes est d'intégrer la sécurité sans ralentir la livraison, en utilisant des outils qui fournissent des retours rapides, précis et exploitables au sein des workflows existants. Ce guide examine les principaux outils de sécurité CI/CD pour 2026, comparant leurs forces, leurs limites et leurs cas d'utilisation idéaux pour aider les équipes à choisir une approche qui soutient à la fois la vitesse et la sécurité.

Qu'est-ce que la CI/CD ?

Le CI/CD est un terme générique utilisé pour décrire les processus automatisés d'intégration des modifications de code, de test des applications et de livraison des logiciels en production.

L'Intégration Continue est la pratique consistant à fusionner fréquemment les modifications de code dans un dépôt partagé, où des builds et des tests automatisés valident chaque modification.

La Livraison Continue est la pratique consistant à préparer automatiquement les modifications de code validées pour la publication, tandis que le Déploiement Continu étend cela en déployant automatiquement ces modifications en production sans approbation manuelle.

Ensemble, ils forment un pipeline rationalisé qui déplace le code du poste de travail d'un développeur vers la production par étapes petites, reproductibles et fiables. En automatisant l'intégration, les tests et la publication, le CI/CD réduit les erreurs humaines, raccourcit les boucles de rétroaction et permet aux équipes de livrer les modifications plus rapidement.

Ce qu'il faut rechercher dans les outils CI/CD modernes

Pour créer une comparaison utile, nous avons évalué chaque outil selon les critères les plus importants pour une sécurité CI/CD fluide :

- Expérience Développeur : Avec quelle facilité l'outil s'intègre-t-il au pipeline et fournit-il des retours aux développeurs?

- Périmètre d'Analyse : Quels types de vulnérabilités l'outil peut-il détecter (par exemple, code, dépendances, secrets, conteneurs)?

- Précision et réduction du bruit : Fait-il remonter de réelles menaces de haute priorité ou submerge-t-il les équipes de faux positifs?

- Capacité d'action : L'outil offre-t-il des conseils de remédiation clairs ou même des corrections automatisées?

- Évolutivité et Tarification : L'outil peut-il soutenir une organisation en croissance, et son modèle de tarification est-il transparent ?

Les 5 meilleurs outils de sécurité CI/CD

Voici notre liste sélectionnée des meilleurs outils pour intégrer la sécurité directement dans votre pipeline CI/CD.

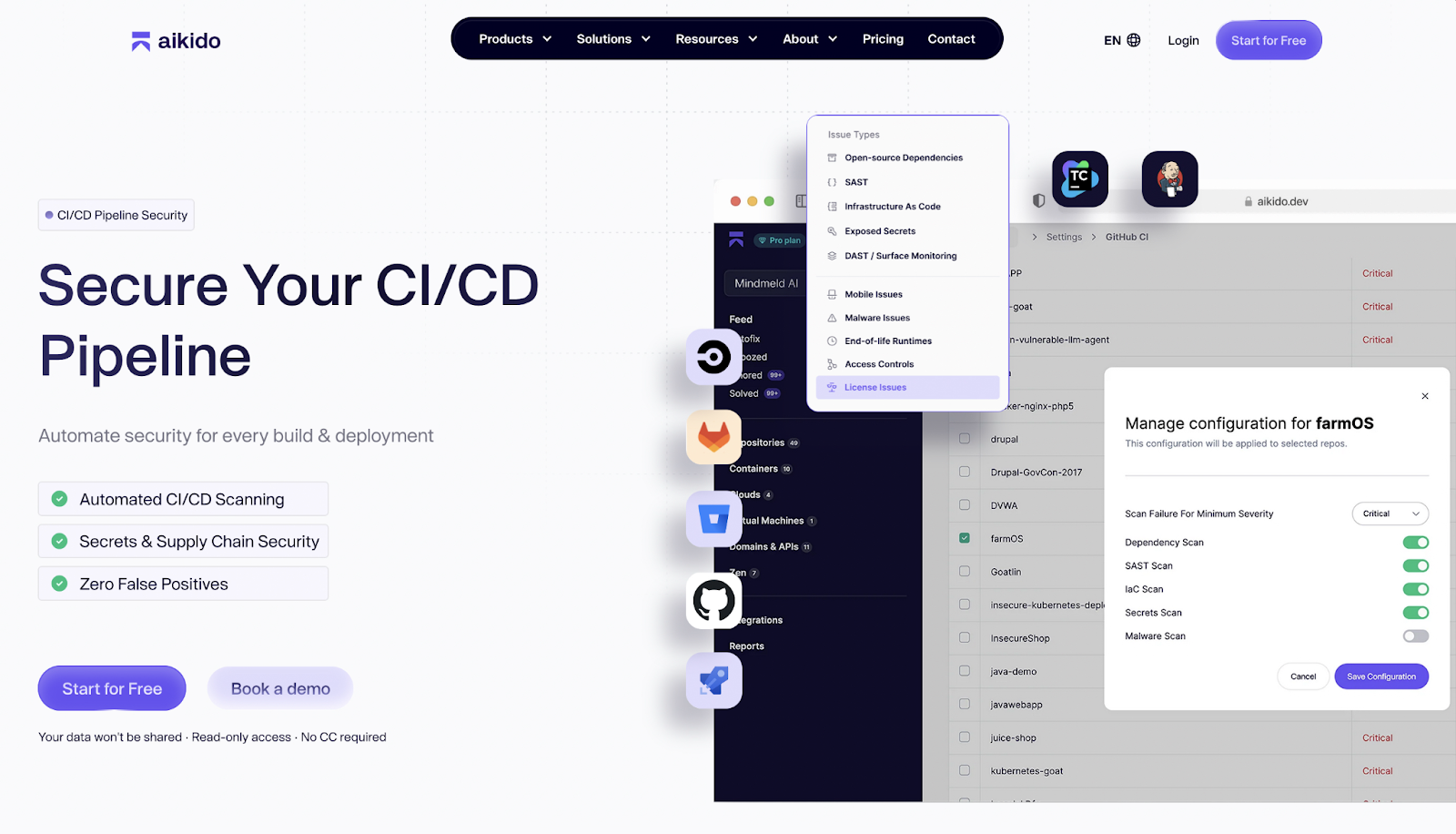

1. Aikido Security

Aikido Security est une plateforme de sécurité conçue pour sécuriser le pipeline CI/CD sans ralentir la livraison. Elle s'intègre directement aux workflows CI/CD existants et aux systèmes de contrôle de code source, permettant aux équipes de détecter et de corriger les problèmes de sécurité au fur et à mesure que le code passe par les phases de build, de test et de déploiement. Au lieu de traiter la sécurité comme une étape distincte, Aikido l'intègre directement dans le pipeline, là où les décisions sont déjà prises. Contrairement à d'autres outils où vous devez apporter vous-même des modifications au CI/CD pour tous les dépôts à l'aide d'une CLI, ce n'est pas le cas avec Aikido.

Au niveau du pipeline, Aikido effectue des scans automatisés sur chaque build, en s'intégrant à des outils comme GitHub, GitLab, Jenkins et d'autres systèmes CI/CD. Le code, les dépendances, les secrets et les définitions d'infrastructure sont scannés le plus tôt possible, aidant les équipes à détecter les vulnérabilités avant qu'elles ne soient mergées ou déployées. Cette boucle de feedback précoce réduit le remaniement et empêche les modifications non sécurisées de progresser en aval.

Aikido met fortement l'accent sur la sécurité de la chaîne d'approvisionnement au sein du CI/CD. Au-delà du scan traditionnel des vulnérabilités des dépendances, il détecte également les packages malveillants et les malwares, bloquant les dépendances compromises avant qu'elles n'entrent dans le pipeline. Cela aide les équipes à se défendre contre les attaques de la chaîne d’approvisionnement de plus en plus courantes qui exploitent les processus de build de confiance.

Les résultats de sécurité sont affichés directement là où les développeurs travaillent. Aikido ajoute des commentaires en ligne pour les secrets, les problèmes SAST et IaC directement dans les pull requests et les merge requests, pointant vers les lignes de code exactes qui nécessitent une attention. Les équipes peuvent également définir des politiques pour bloquer automatiquement les PRs ou les MRs lorsque des risques critiques sont détectés, transformant le pipeline CI/CD en un point d'application plutôt qu'en une simple surface de reporting.

À travers tout cela, Aikido se concentre sur la réduction du bruit. Les résultats sont priorisés en fonction de leur atteignabilité et du risque réel, garantissant que les développeurs ne voient que les problèmes exploitables. Cela maintient un feedback de sécurité rapide, pertinent et aligné avec le rythme des workflows CI/CD modernes.

Fonctionnalités clés :

- Scan CI/CD automatisé : S'intègre à GitHub, GitLab, Jenkins et d'autres outils CI/CD pour détecter les problèmes dans chaque build, permettant une détection précoce des vulnérabilités avant que le code n'entre en production.

- Sécurité de la chaîne d'approvisionnement : Scanne les dépendances à la recherche de vulnérabilités et de malwares pour empêcher les packages compromis d'entrer dans le pipeline.

- Détection de secrets : Identifie les clés API, mots de passe et jetons codés en dur pour prévenir les fuites au sein du processus CI/CD.

- Tests de sécurité des applications statiques (SAST) : Détecte les problèmes de sécurité courants dans le code tels que l'injection SQL, le XSS et les modèles de codage non sécurisés, empêchant le code non sécurisé d'atteindre la production.

- Scan d'Infrastructure as Code (IaC) : Examine les templates IaC pour détecter les mauvaises configurations, les risques de sécurité et les problèmes de conformité avant le déploiement.

- Faible taux de faux positifs : Fournit uniquement des résultats exploitables, minimisant le bruit et le travail de triage inutile.

- Feedback développeur en ligne : Ajoute des commentaires en ligne directement dans les pull requests et les merge requests, offrant aux développeurs un feedback de sécurité précis, au niveau de la ligne, au sein de leurs workflows existants.

- Application des politiques : Permet aux équipes de définir des règles de sécurité qui bloquent automatiquement les PRs ou les MRs présentant des risques critiques, garantissant que les normes de sécurité sont appliquées de manière cohérente.

Avantages :

- Intégration transparente dans les pipelines CI/CD avec des outils courants comme GitHub et Jenkins.

- Consolide plusieurs contrôles de sécurité en un seul workflow, réduisant ainsi le changement de contexte.

- La priorisation intelligente met en évidence les vulnérabilités les plus importantes pour les développeurs.

- Prend en charge l'automatisation avec des suggestions de remédiation assistées par l'IA, accélérant les cycles de correction.

- Combine plusieurs contrôles de sécurité CI/CD en un seul workflow.

- Application de politiques sans ralentir la livraison.

Idéal pour :

- Équipes de développement souhaitant intégrer la sécurité en amont dans les pipelines CI/CD.

- Organisations visant à automatiser la détection et la correction des vulnérabilités à travers le code, les dépendances et l'infrastructure.

- Responsables de la sécurité recherchant une visibilité sur les risques sans créer de goulots d'étranglement ni de fatigue d'alerte.

Tarification : Niveau gratuit à vie avec des plans payants à tarif fixe pour des utilisateurs supplémentaires ou des fonctionnalités avancées.

Évaluation Gartner : 4.9/5

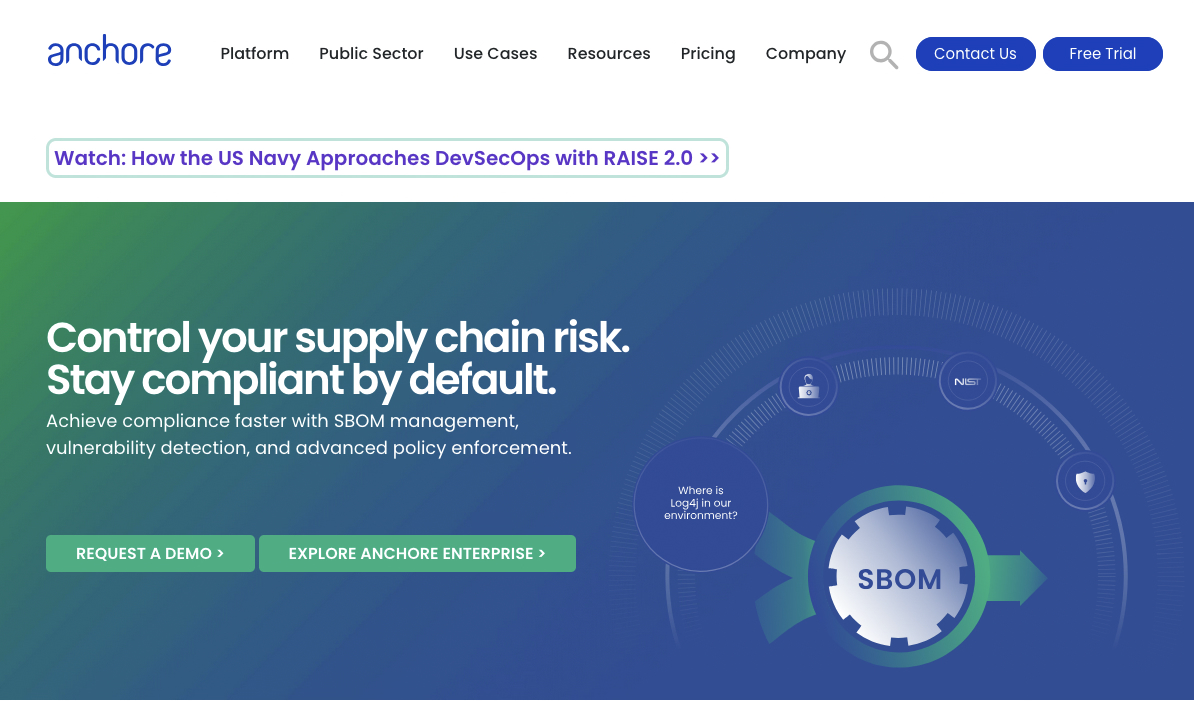

2. Anchore

Anchore est une plateforme de sécurité des conteneurs utilisée dans les pipelines CI/CD pour générer des SBOMs, analyser les images de conteneurs et appliquer des contrôles basés sur des politiques avant le déploiement. Elle se concentre sur la sécurisation de la chaîne d'approvisionnement logicielle en identifiant les vulnérabilités, les problèmes de conformité et les mauvaises configurations avant que les conteneurs n'atteignent la production.

Fonctionnalités clés:

- Analyse approfondie des conteneurs : Analyse les images de conteneurs couche par couche, produisant des SBOMs détaillés et vérifiant les vulnérabilités connues (CVEs).

- Application de politiques : Les politiques personnalisées permettent de bloquer les images présentant des CVEs de haute gravité ou des images de base non approuvées.

- Génération de SBOMs : Crée et gère automatiquement les SBOMs pour les images de conteneurs.

- Intégration avec les registres et CI/CD : S'intègre avec les registres de conteneurs et les outils CI/CD pour automatiser l'analyse tout au long du cycle de vie du développement.

Avantages:

- Inspection robuste des images de conteneurs et détection des vulnérabilités.

- Moteur de politiques puissant pour l'application des normes de conformité et de sécurité.

- Les composants open source (Syft & Grype) offrent des capacités d'analyse accessibles.

Inconvénients:

- Principalement axé sur la sécurité des conteneurs ; nécessite d'autres outils pour la couverture du code et du cloud.

- La version Enterprise peut être complexe à configurer et à gérer.

- Fonctionnalité limitée en dehors des contextes de conteneurs.

- L'intégration avec des workflows CI/CD non conteneurisés peut nécessiter une configuration supplémentaire.

Idéal Pour:

- Organisations utilisant intensivement des applications conteneurisées.

- Équipes DevOps et de sécurité appliquant des politiques strictes sur les images de conteneurs avant la production.

Tarification:

- Outils open source gratuits (Syft pour les SBOMs, Grype pour l'analyse).

- Anchore Enterprise offre des fonctionnalités avancées, la gestion des politiques et un support avec une tarification commerciale.

Évaluation G2 : 4.4 / 5

3. Trivy

Trivy est un scanner de sécurité open source initialement développé chez Aqua Security avant d'être mis à la disposition de la communauté. Il est conçu pour identifier les vulnérabilités et les erreurs de configuration dans les images de conteneurs, l'infrastructure-as-code et les dépendances d'applications au sein des pipelines CI/CD. Trivy est largement adopté en raison de son exécution rapide, de ses exigences de configuration minimales et de sa large couverture des risques de sécurité courants en pré-production.

Fonctionnalités clés:

- Analyse d’images de conteneurs : Détecte les vulnérabilités connues dans les images de conteneurs en analysant les paquets du système d'exploitation et les dépendances d'applications avant le déploiement.

- Analyse de l'Infrastructure-as-Code : Identifie les erreurs de configuration dans Terraform, les manifestes Kubernetes et d'autres fichiers IaC dès le début du cycle de développement.

- Détection des vulnérabilités des dépendances : Analyse les dépendances d'applications pour découvrir les CVE connues dans les bibliothèques tierces.

- Intégration CI/CD : S'intègre directement aux systèmes CI/CD populaires tels que GitHub Actions, Circle CI et GitLab CI pour des contrôles de sécurité automatisés.

- Contrôles de politiques et de configuration : Prend en charge les évaluations basées sur des politiques pour aider les équipes à aligner les builds avec les exigences internes de sécurité et de conformité.

Avantages :

- Analyse rapide

- Large couverture des conteneurs, de l'IaC et des dépendances

- Facile à intégrer dans les workflows CI/CD existants

Inconvénients :

- Principalement axé sur la détection des vulnérabilités et des erreurs de configuration

- Conseils de remédiation limités par rapport à certaines plateformes commerciales

- Les analyses volumineuses peuvent devenir bruyantes sans ajustement des politiques

- Les fonctionnalités de gouvernance avancées nécessitent un outillage externe

Idéal pour :

Équipes recherchant un scanner de sécurité léger et rapide pour les pipelines CI/CD.

Tarification : Gratuit et open source, support commercial et outillage étendu disponibles via Aqua Security.

4. Checkmarx

Checkmarx est une plateforme de test de sécurité des applications utilisée dans les pipelines CI/CD pour identifier les vulnérabilités dans le code source, les dépendances open source et l'infrastructure-as-code. C'est un fournisseur établi de longue date sur le marché de l'AST, principalement connu pour ses capacités de Tests de sécurité des applications statiques (SAST) et sa large couverture linguistique.

Fonctionnalités clés:

- Tests de sécurité des applications statiques (SAST) : Effectue une analyse statique approfondie pour détecter les vulnérabilités telles que l'injection SQL, le cross-site scripting (XSS) et d'autres problèmes de sécurité au niveau du code avant que les applications ne soient construites ou déployées.

- Analyse de la composition logicielle (SCA) : Identifie les vulnérabilités connues et les risques de licence dans les dépendances open source utilisées par les applications.

- Intégration aux IDE et aux workflows de développement : S'intègre aux IDE et aux systèmes CI/CD populaires pour faire remonter les résultats plus tôt dans le processus de développement et fournir des conseils de remédiation.

Avantages :

- Analyse statique de haute précision avec détection approfondie des vulnérabilités

- Support étendu pour les langages de programmation et les frameworks

- Plateforme mature adaptée aux environnements réglementés et axés sur la conformité

Inconvénients :

- Coût élevé par rapport aux outils de sécurité CI/CD plus légers

- Les analyses complètes initiales peuvent être lentes sur de grandes bases de code

- Un volume élevé de résultats peut nécessiter des processus de triage dédiés

- Complexité opérationnelle pour les équipes plus petites ou moins matures

Idéal Pour:

Grandes entreprises dotées de programmes de sécurité applicative matures. Organisations nécessitant une analyse statique approfondie, une large couverture linguistique et une gouvernance centralisée intégrée aux workflows CI/CD.

Tarifs : Contacter le service commercial

Note G2 : 4.4 / 5

5. GitGuardian

GitGuardian est une plateforme de sécurité axée sur la détection et la prévention des fuites de secrets au sein des pipelines CI/CD et des systèmes de gestion de code source. Elle opère principalement au niveau des commits et des dépôts, aidant les équipes à identifier rapidement les identifiants exposés et à corriger les fuites, qu'elles soient nouvelles ou historiques, avant qu'elles n'entraînent des compromissions en aval.

Fonctionnalités clés :

- Détection de secrets en temps réel : Analyse les commits dès leur création et alerte immédiatement les développeurs et les équipes de sécurité lorsque des secrets sont détectés.

- Analyse historique des dépôts : Prend en charge les analyses complètes des dépôts existants pour découvrir les secrets précédemment committés qui pourraient encore présenter un risque.

- Intégration au contrôle de code source : S'intègre directement avec des plateformes telles que GitHub et GitLab pour fonctionner nativement au sein des workflows de développement existants.

Avantages :

- Détection robuste en temps réel avec des boucles de rétroaction rapides

- Haute précision sur un large éventail de types de secrets

- Workflows de remédiation utiles pour coordonner la réponse

Inconvénients :

- Exclusivement axé sur la détection de secrets

- Ne couvre pas les vulnérabilités, les conteneurs ou l'infrastructure

- La tarification peut augmenter rapidement pour les grandes organisations d'ingénierie

- Nécessite d'être associé à d'autres outils de sécurité CI/CD pour une couverture plus large

Idéal pour :

Équipes utilisant des workflows basés sur Git et souhaitant un contrôle fort et centralisé de la détection de secrets.

Tarifs : Un niveau gratuit est disponible pour les développeurs individuels et les petites équipes, avec des plans commerciaux facturés par développeur incluant des fonctionnalités de gestion et de collaboration supplémentaires.

Note G2 : 4.8/5

6. SonarQube

SonarQube s'est fait un nom en aidant les équipes de développement à appliquer des standards de qualité de code cohérents bien avant que la sécurité ne devienne une préoccupation de premier ordre dans les pipelines CI/CD. Au fil du temps, il a évolué pour combiner l'analyse statique de la qualité du code avec des contrôles axés sur la sécurité, permettant aux équipes d'identifier les bugs, les problèmes de maintenabilité et les risques de sécurité avant que le code ne soit merge ou déployé.

Fonctionnalités clés :

- Analyse statique du code : Analyse le code source pour détecter les bugs, les « code smells » et les vulnérabilités de sécurité tôt dans le cycle de vie du développement.

- Intégration CI/CD : Offre des intégrations natives avec les plateformes CI/CD courantes telles que Jenkins, GitLab et Bitbucket pour évaluer continuellement le code à chaque build.

- Rétroaction développeur en temps réel : Présente les résultats directement aux développeurs pendant le développement, aidant à améliorer les pratiques de codage avant que les problèmes ne se propagent en aval.

Avantages :

- Équilibre solide entre la qualité du code et l'analyse de sécurité

- Intégration étroite avec les workflows CI/CD et développeur

- Efficace pour améliorer la maintenabilité du code à long terme

Inconvénients :

- La profondeur de la sécurité est limitée par rapport aux outils SAST dédiés

- Nécessite un ajustement pour réduire le bruit dans les bases de code volumineuses ou héritées

- Certaines fonctionnalités avancées nécessitent des éditions commerciales

- Non conçu pour remplacer les plateformes complètes de test de sécurité des applications

Idéal Pour:

Équipes souhaitant appliquer la qualité du code et les contrôles de sécurité de base directement dans les pipelines CI/CD.

Tarification:

Édition Communautaire disponible en open source, les plans d'entreprise nécessitent un contact avec les ventes

Note G2 : 4.5/5

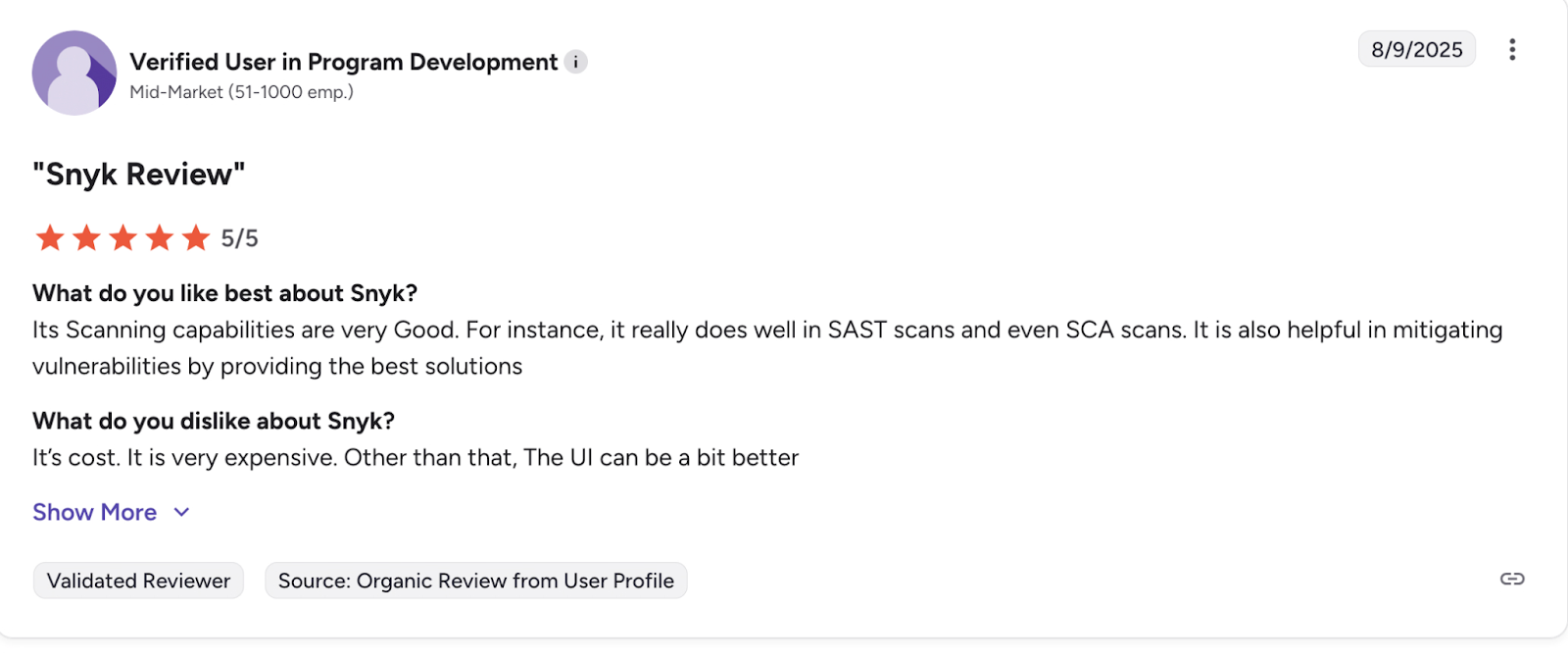

7. Snyk

Snyk est une plateforme de sécurité des applications axée sur les développeurs, utilisée dans les pipelines CI/CD pour identifier et corriger les vulnérabilités du code source, des dépendances open source, des images de conteneurs et de l'infrastructure en tant que code. Elle est conçue pour faire apparaître les problèmes de sécurité tôt et fournir aux développeurs des conseils exploitables directement dans leurs flux de travail.

Fonctionnalités clés:

- Intégrations axées sur les développeurs: S'intègre aux IDE, CLI, plateformes de contrôle de code source et outils CI/CD pour fournir un feedback rapide pendant les phases de développement et de build.

- Analyse multi-domaine: Prend en charge le SAST, le SCA, l'analyse d’images de conteneurs et l'analyse IaC dans le cadre des workflows CI/CD.

- Conseils de remédiation exploitables: Fournit des conseils de correction, des chemins de mise à niveau des dépendances et des options de remédiation automatique pour les types de problèmes pris en charge.

- Intelligence propriétaire sur les vulnérabilités: Utilise une base de données de vulnérabilités organisée qui complète ou améliore souvent les sources CVE publiques.

Avantages :

- Forte expérience développeur avec des intégrations de workflow étroites

- Des conseils de remédiation clairs réduisent le temps de correction

- Large couverture des contrôles de sécurité CI/CD courants

Inconvénients :

- Les coûts peuvent augmenter rapidement à mesure que la taille de l'équipe et l'utilisation augmentent

- Le volume d'alertes peut rester élevé dans les bases de code volumineuses ou héritées

- La suite de produits peut sembler fragmentée entre les différents scanners

- Certaines fonctionnalités de remédiation avancées nécessitent des plans de niveau supérieur

Idéal Pour:

Équipes de développement souhaitant intégrer le feedback de sécurité directement dans leurs workflows quotidiens.

Organisations cherchant à intégrer l'analyse du code, des dépendances, des conteneurs et l'analyse IaC dans le CI/CD sans surcharge opérationnelle importante.

Tarification: Niveau gratuit disponible pour les développeurs individuels et les petits projets, plans commerciaux tarifés en fonction du nombre de développeurs et des fonctionnalités activées.

Note G2: 4.5/5

Choisir le bon outil CI/CD pour votre équipe

La CI/CD existe pour garantir que les processus sont reproductibles et suivis de bout en bout. Dans cet article, nous avons abordé certains des meilleurs outils de sécurité CI/CD, qui s'intègrent tous aux plateformes d'hébergement de code source les plus populaires. Cependant, les analyses ne sont qu'un début.

En 2026, l'accélération et l'automatisation des pipelines resteront incontournables. Plus tôt, nous avons brièvement abordé une direction émergente appelée pentest continu, une approche qui permet d'automatiser les techniques de tests d'intrusion et de les intégrer aux pipelines CI/CD, aidant ainsi les équipes à identifier plus tôt les chemins exploitables et à réduire l'exposition entre les versions.

Aikido aide à combler cette lacune en intégrant des contrôles de sécurité directement dans les workflows CI/CD, permettant aux équipes de détecter les risques réels et exploitables à mesure que le code progresse dans le pipeline.

Questions Fréquemment Posées (FAQ)

Qu'est-ce que la sécurité CI/CD ?

La sécurité CI/CD est la pratique consistant à intégrer des vérifications de sécurité directement dans les pipelines d'intégration continue et de livraison ou de déploiement continu. Elle vise à identifier les vulnérabilités, les mauvaises configurations et les secrets exposés tôt dans le processus de livraison logicielle, avant que le code n'atteigne la production.

Pourquoi la CI/CD est-elle un point de contrôle de sécurité critique ?

Les pipelines CI/CD automatisent le chemin du commit de code au déploiement, ce qui signifie qu'une seule erreur peut se propager rapidement à travers les environnements.

Quels types d'outils de sécurité s'intègrent aux pipelines CI/CD ?

La sécurité CI/CD est pertinente pour les équipes de toutes tailles. Les petites équipes bénéficient de l'automatisation car elles manquent souvent de ressources de sécurité dédiées, tandis que les grandes organisations s'appuient sur la sécurité CI/CD pour appliquer des contrôles cohérents à travers de nombreux dépôts et équipes.

Les outils de sécurité CI/CD remplacent-ils les tests de sécurité manuels ?

Les outils de sécurité CI/CD ne remplacent pas les tests de sécurité manuels. Ils sont conçus pour automatiser les vérifications répétables et détecter tôt les problèmes courants et à fort impact. Les revues manuelles, la modélisation des menaces et les tests d'intrusion menés par l'homme restent nécessaires pour une analyse plus approfondie et des scénarios d'attaque complexes.

Qu'est-ce que le pentest continu ?

Le pentest continu est une approche automatisée des tests d'intrusion qui s'exécute de manière répétée dans le cadre du cycle de vie de la livraison logicielle. Il intègre les techniques de tests d'intrusion dans les pipelines CI/CD pour tester continuellement les nouvelles versions et identifier plus tôt les chemins exploitables, plutôt que de se fier uniquement à des tests périodiques et ponctuels.

Comment le pentest continu s'intègre-t-il à la sécurité CI/CD ?

Le pentest continu étend la sécurité CI/CD traditionnelle en se concentrant sur l'exploitabilité plutôt que sur les découvertes individuelles. Il complète les scanners existants en aidant les équipes à comprendre comment les vulnérabilités peuvent être enchaînées.

Comment les équipes évitent-elles de ralentir les pipelines CI/CD avec les scans de sécurité ?

Les équipes évitent les ralentissements en utilisant des outils qui prennent en charge l'analyse incrémentielle, un faible taux de faux positifs et des intégrations natives aux pipelines.

Que doivent rechercher les équipes lors du choix d'un outil de sécurité CI/CD ?

Les équipes doivent évaluer où un outil s'exécute dans le pipeline, quels types de risques il détecte, le niveau de bruit des résultats et son niveau d'intégration avec les workflows de développement existants. Il est également important de comprendre ce que l'outil ne couvre pas, afin que les lacunes puissent être comblées par des solutions complémentaires.

Comment Aikido s'intègre-t-il à la sécurité CI/CD ?

Aikido se concentre sur la sécurité des pipelines CI/CD en exécutant des vérifications automatisées sur le code, les dépendances, l'infrastructure as code, les conteneurs et les secrets directement au sein des workflows de développement. Il met l'accent sur un faible taux de faux positifs et des découvertes exploitables pour aider les équipes à gérer les risques réels sans perturber la livraison.

La sécurité CI/CD n'est-elle pertinente que pour les grandes organisations ?

La sécurité CI/CD est pertinente pour les équipes de toutes tailles. Les petites équipes bénéficient de l'automatisation car elles manquent souvent de ressources de sécurité dédiées, tandis que les grandes organisations s'appuient sur la sécurité CI/CD pour appliquer des contrôles cohérents à travers de nombreux dépôts et équipes.