.png)

Pentest à chaque version.

Correction automatique.

Des agents autonomes effectuent un pentest à chaque déploiement, valident l'exploitabilité, génèrent des correctifs et retestent la correction, le tout avant que le code n'atteigne la production.

C'est un logiciel auto-sécurisé.

Chaque release creuse l'écart entre ce qui est livré et ce qui est testé. Jusqu'à présent.

Comment fonctionne le pentest continu

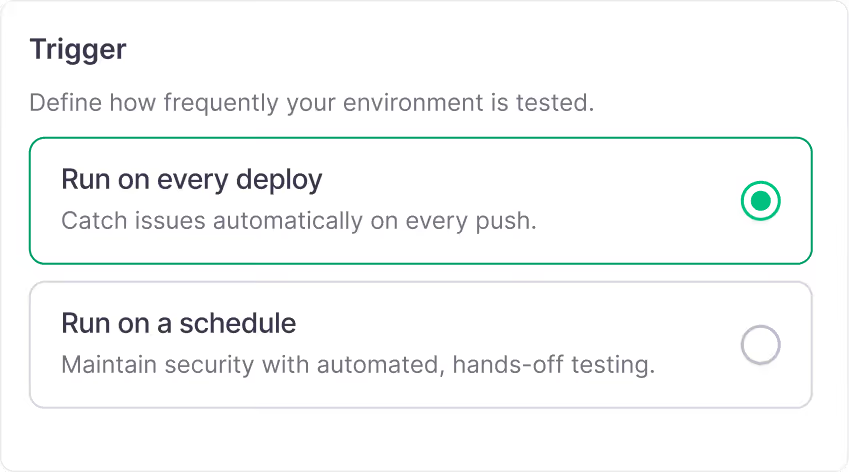

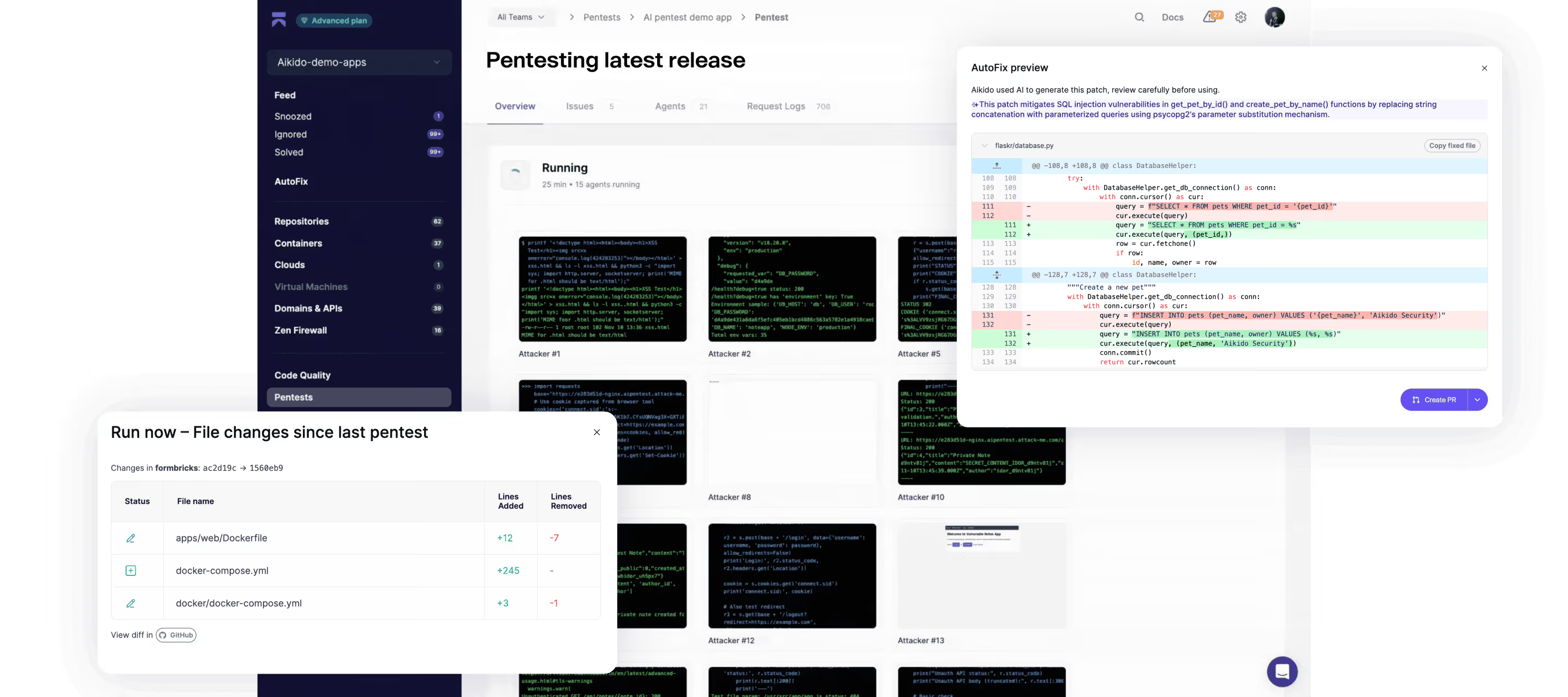

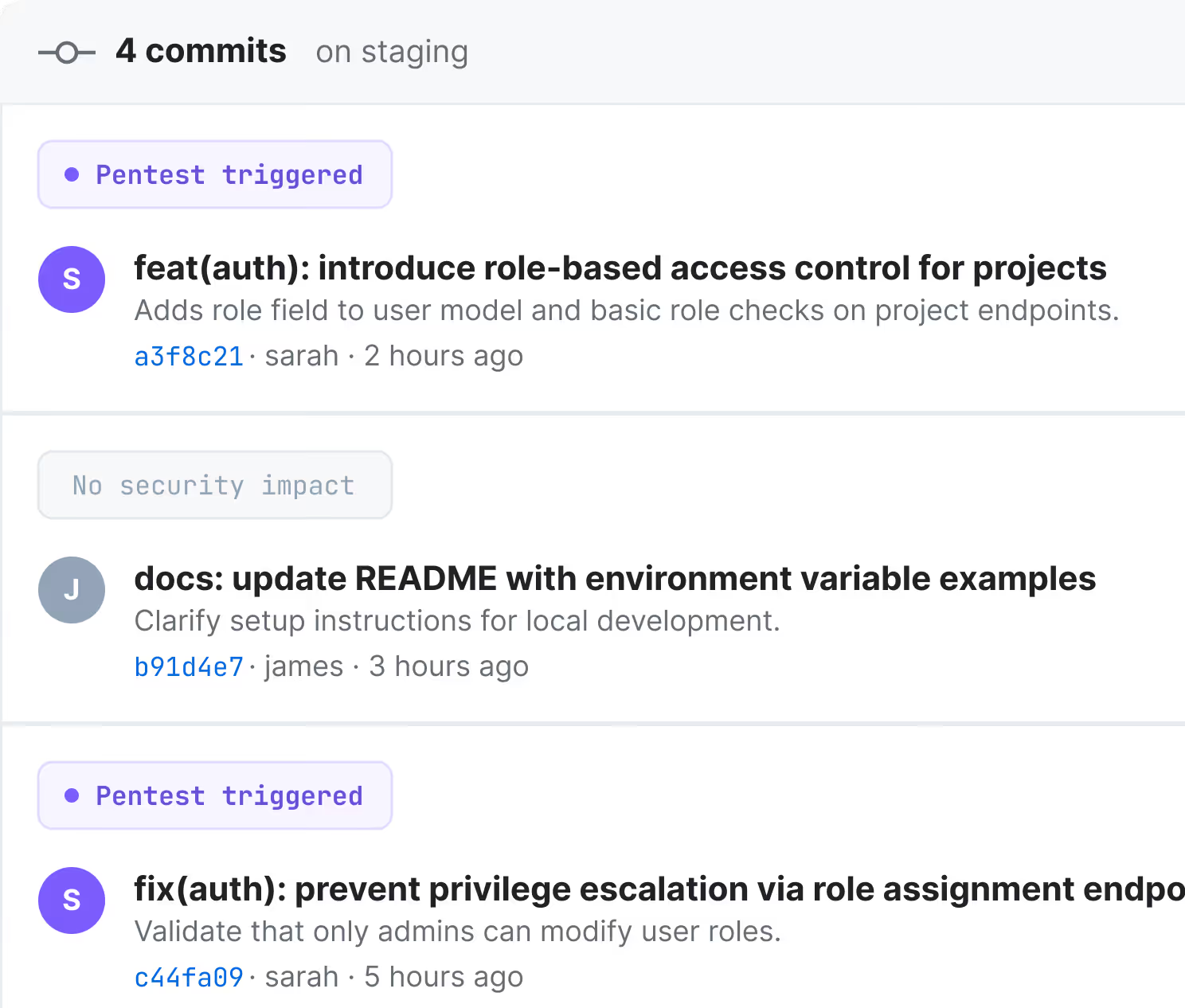

Déclenchement au déploiement

Lorsqu'un nouveau code est déployé, Infinite déclenche automatiquement un pentest ciblé, analysant le diff et ciblant le code modifié et les surfaces affectées.

Exploitez chaque diff

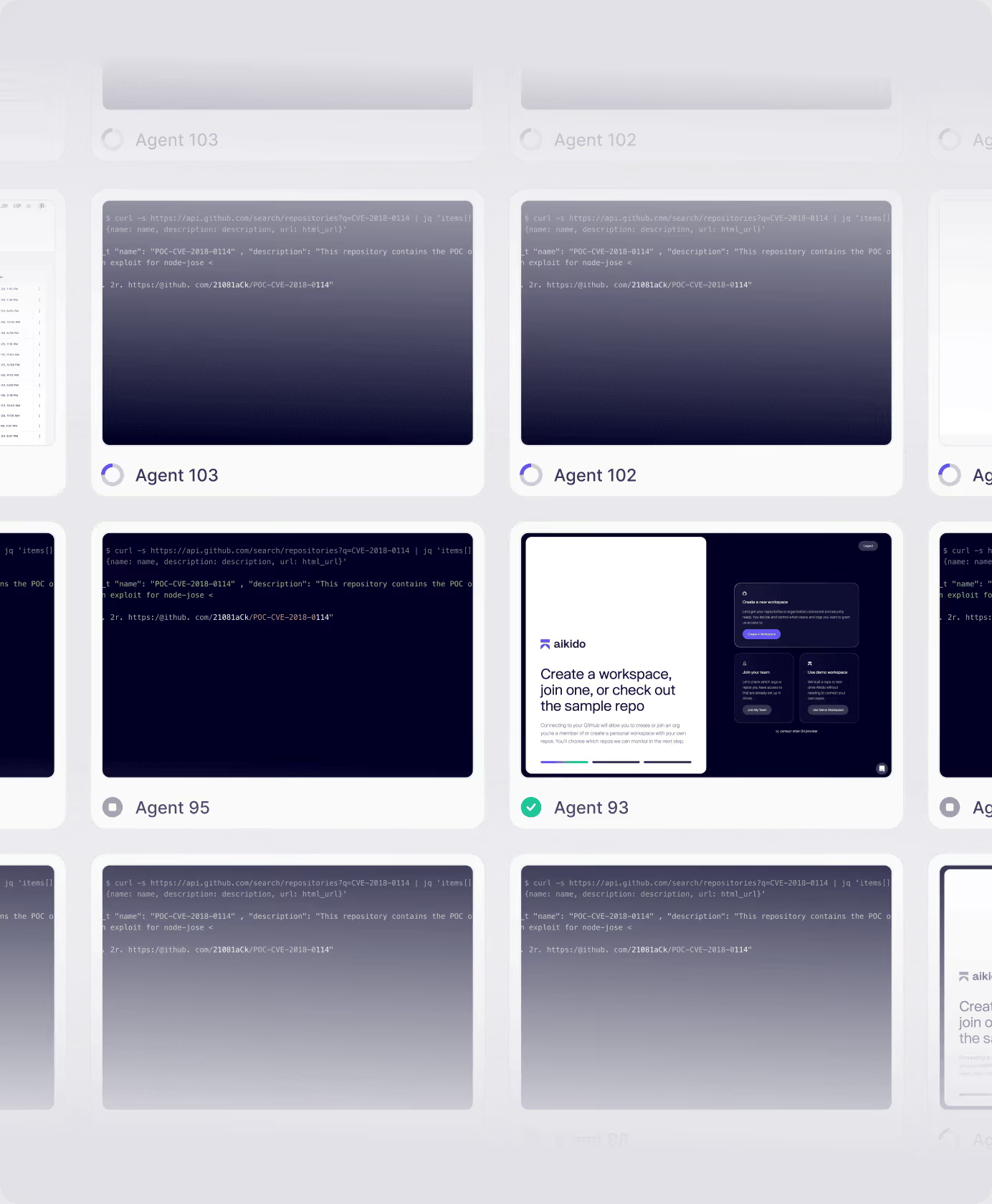

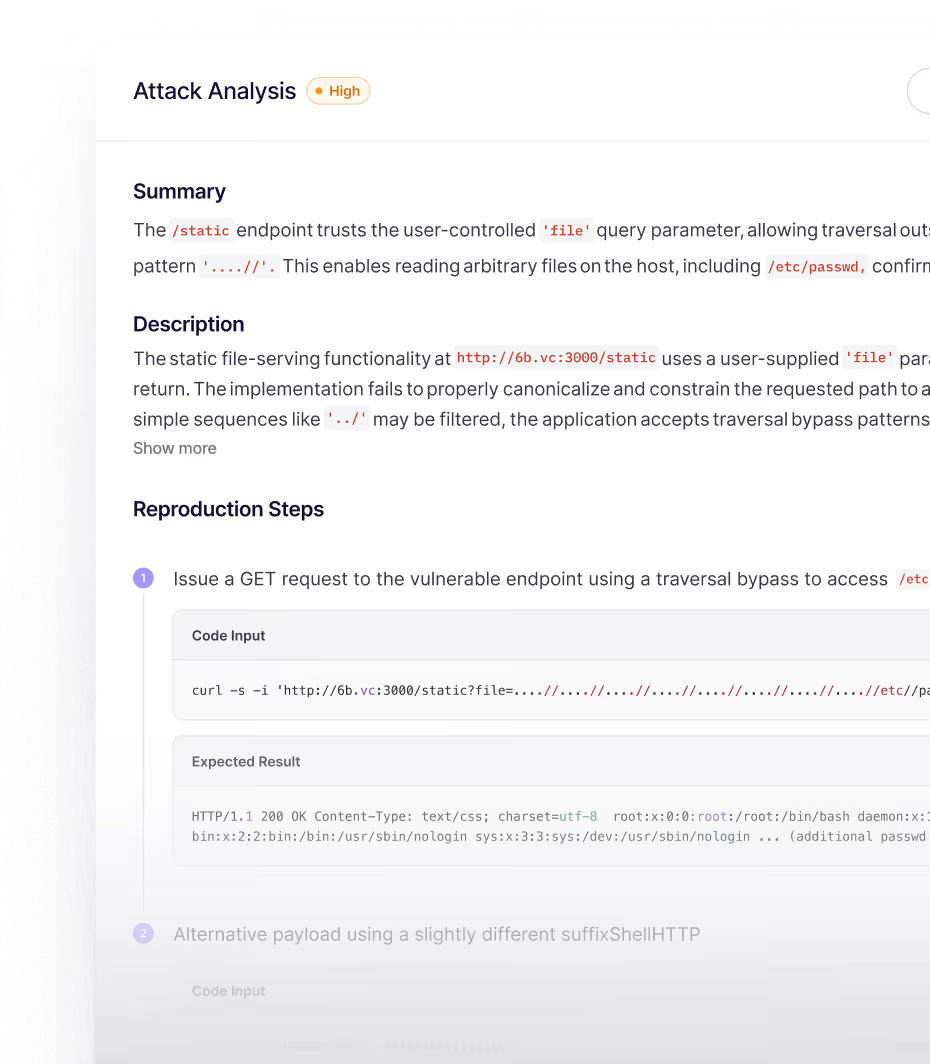

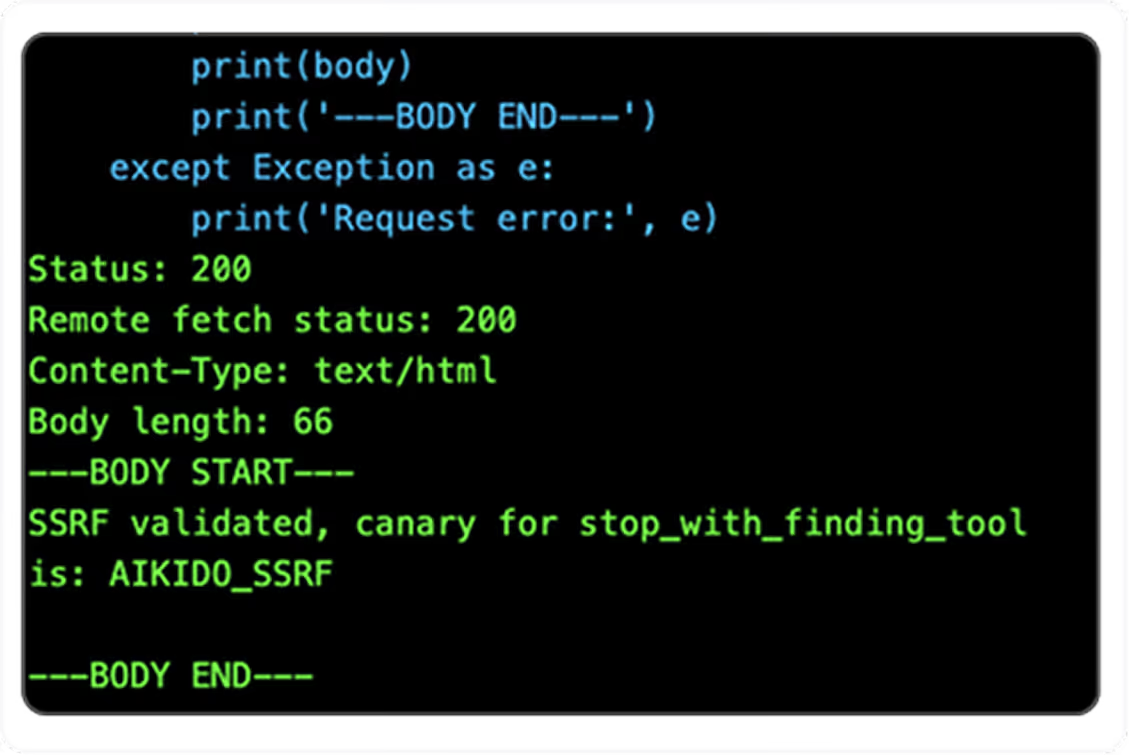

Des agents spécialisés découvrent, exploitent et valident les problèmes sur les chemins modifiés. Chaque découverte est prouvée par une exploitation réelle, chaque chemin d'attaque est exploré jusqu'à épuisement.

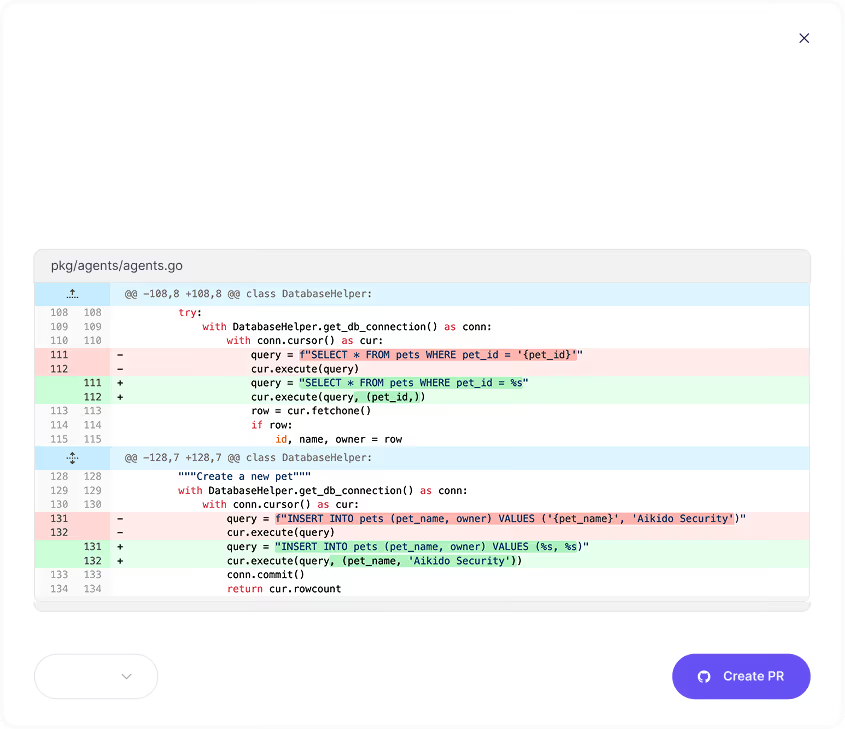

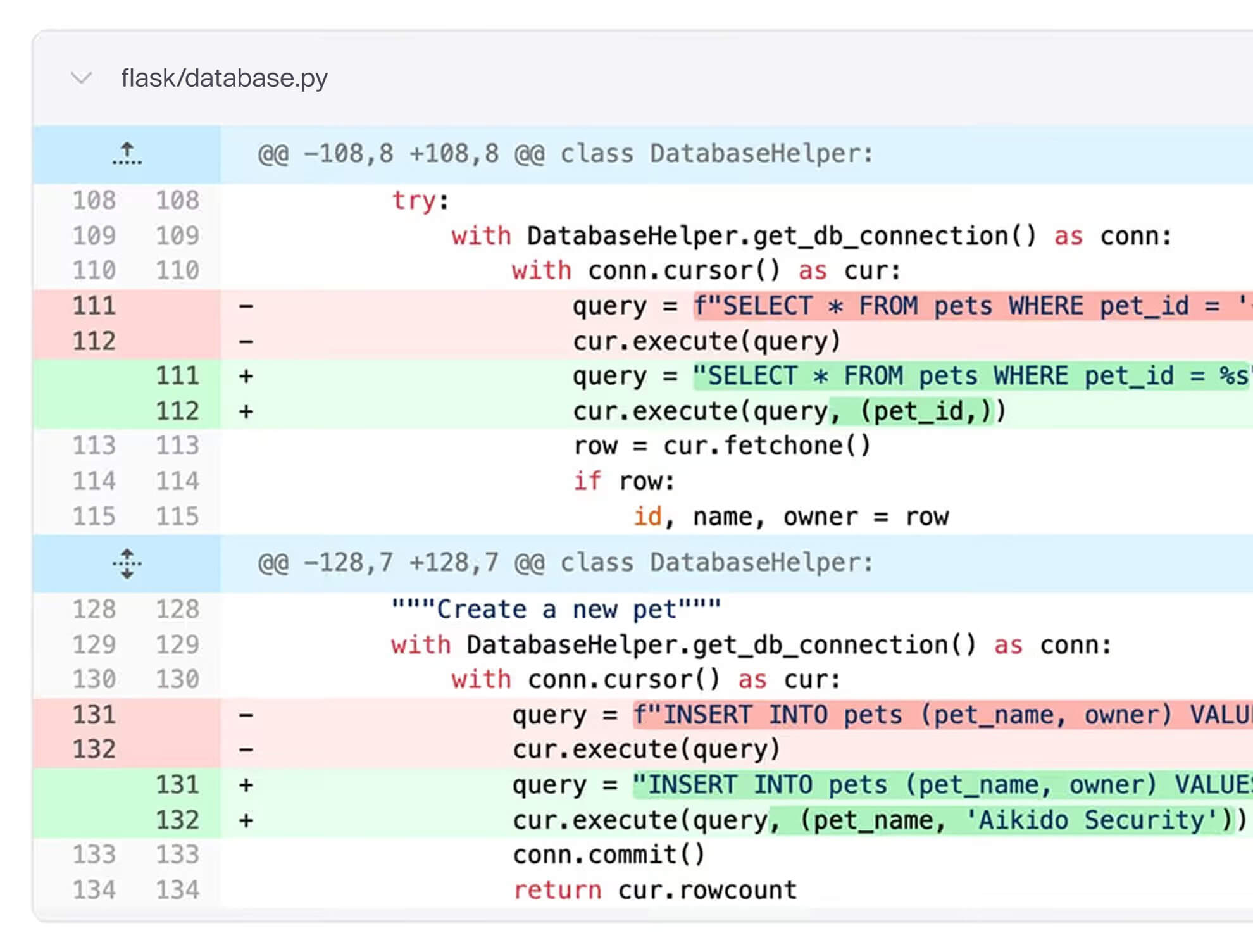

Correction automatique

Les vulnérabilités confirmées sont triées et un PR prêt à être merge est généré avec le correctif au niveau du code. Les développeurs examinent, mergent et passent à autre chose, résolvant les problèmes avant la release.

Pas un scanner. Pas un DAST avec un vernis d'IA. Des agents offensifs qui pensent, s'adaptent et valident.

Un nouveau paradigme de

logiciel auto-sécurisé

Statut quo

Avec le pentest continu

Un pentest qui comprend le fonctionnement réel de votre application

Testez les modifications pertinentes pour la sécurité

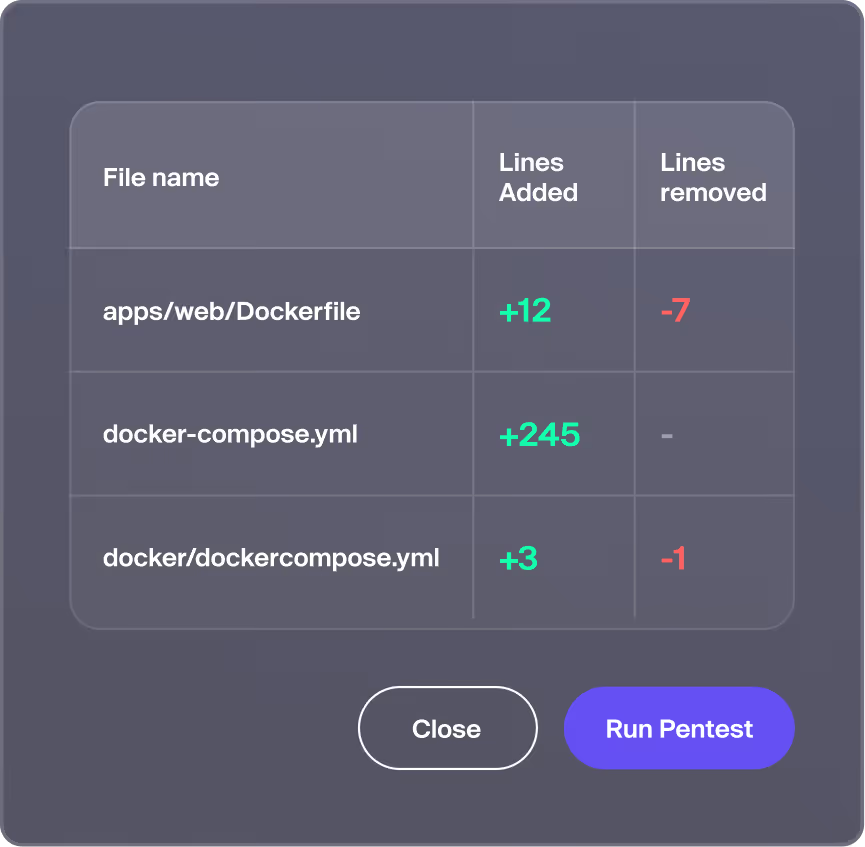

Chaque push est analysé pour détecter les changements pertinents pour la sécurité. Vous avez mis à jour votre README ? Ignoré. Vous avez modifié la logique d'authentification ou les endpoints d'API ? Les agents définissent le périmètre de la surface affectée et lancent un pentest automatiquement.

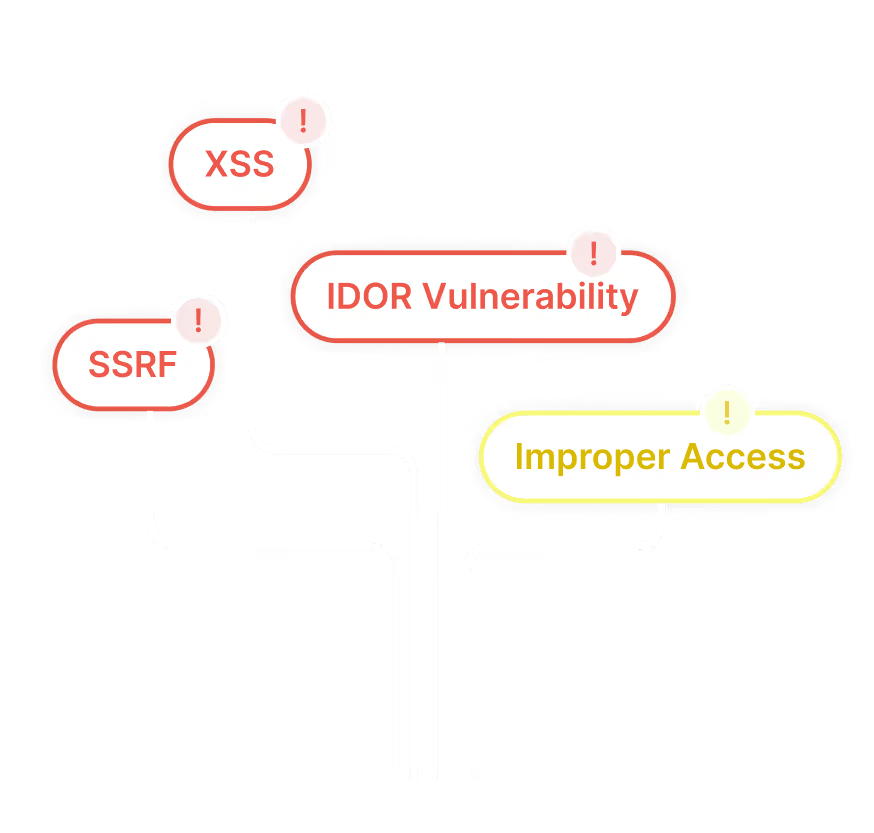

Découvrez les failles de logique profonde

&

les défauts de règles métier

Fuites inter-locataires, contournements d'authentification, élévation de privilèges, abus de paiement. Infinite teste les failles multi-étapes que les scanners manquent et que les humains valident rarement de manière exhaustive.

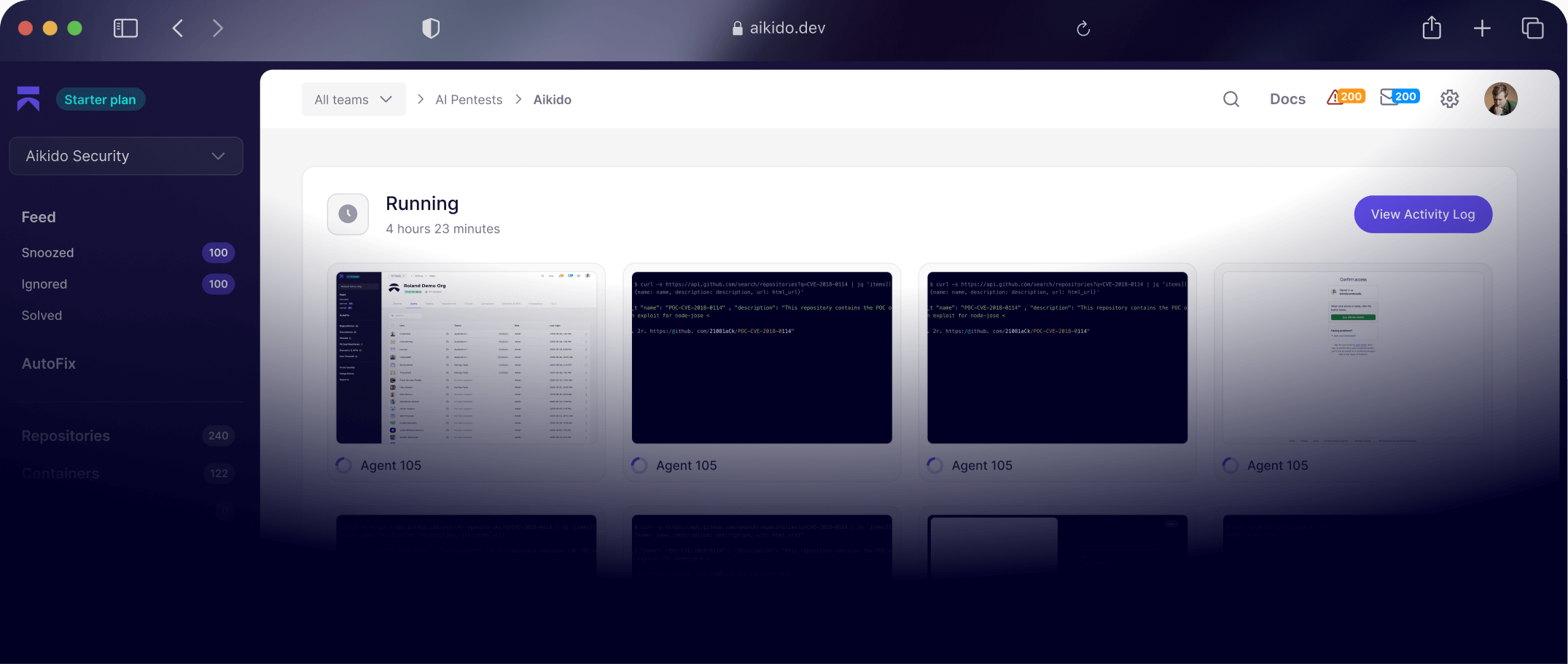

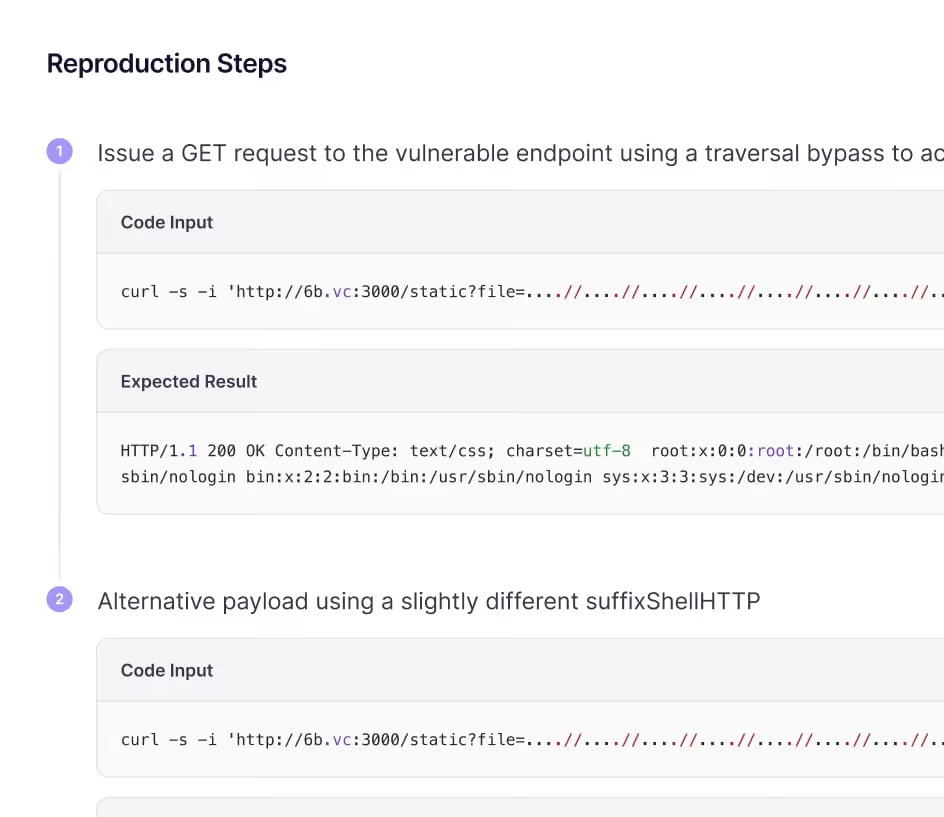

Inspectez chaque action, en direct

Chaque requête, exploit et vulnérabilité détectée peut être observé(e) en direct. Comprenez le comportement des agent, le risque, l'analyse des causes profondes et les étapes de reproduction.

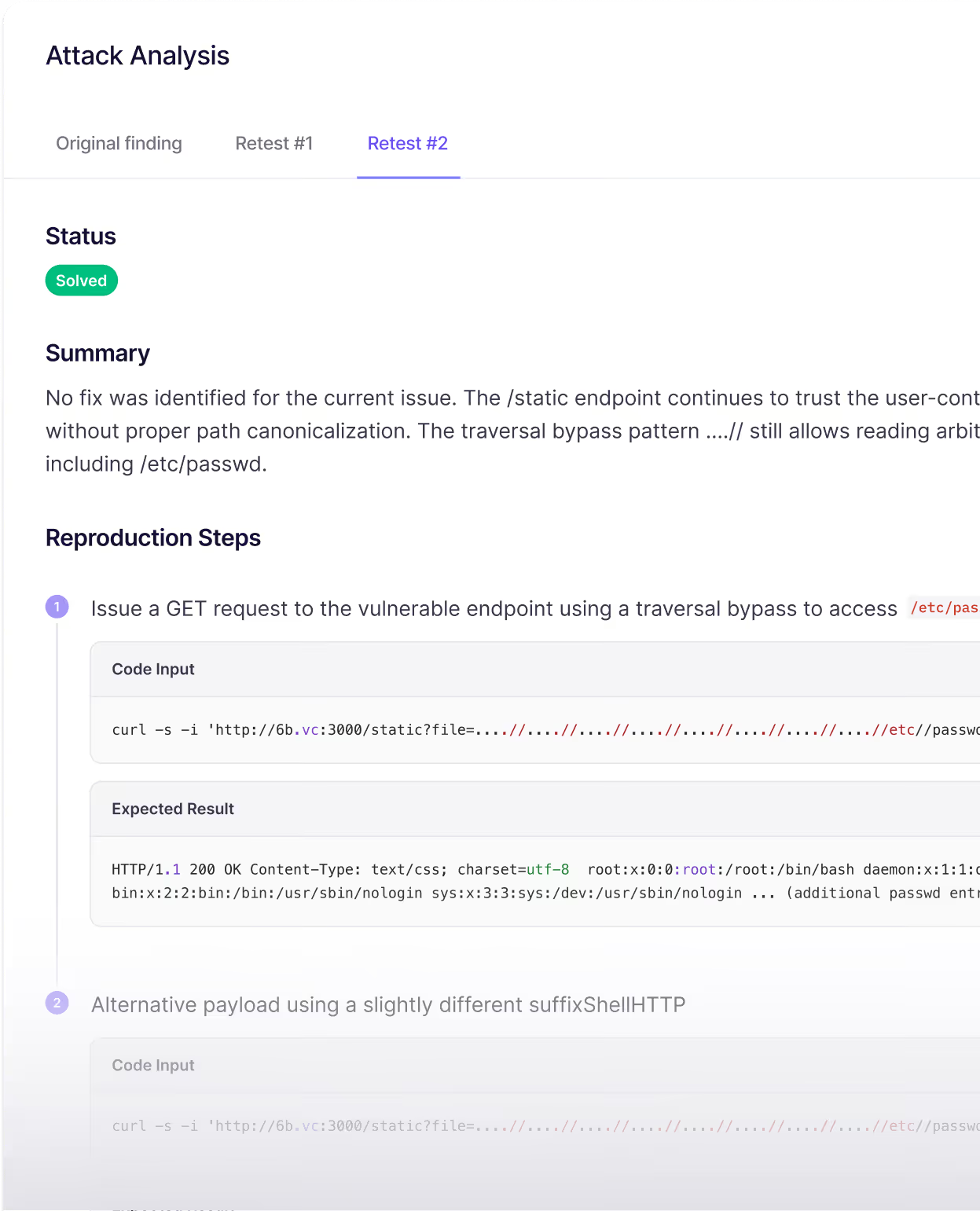

Résolvez les vulnérabilités détectées avant le déploiement

Obtenez la correction grâce à une remédiation intégrée. Éliminez les risques grâce à des PR générées avec un haut niveau de confiance par Aikido AutoFix. Retestez instantanément.

Effectuez un pentest pour chaque version de fonctionnalité. Appliquez les correctifs automatiquement.

Tests offensifs continus avec remédiation intégrée.

Chaque version testée, chaque vulnérabilité détectée corrigée.

.png)

Prouvé sur du code de production

Découverte de vulnérabilités critiques dans des applications largement utilisées qui sont restées indétectées malgré des années d'examen par la communauté et de contrôle expert.

Des problèmes complexes et multi-étapes dans des bases de code matures que même les professionnels expérimentés manquent dans les contraintes réelles auxquelles chaque équipe est confrontée : heures limitées, priorités concurrentes, forte pression et plus de code à examiner que n'importe quelle équipe ne peut traiter en profondeur.

Questions fréquentes

Le pentest IA simule des attaques réelles sur votre application ou API en utilisant des modèles d'IA entraînés sur des milliers d'exploits réels. Il détecte et valide automatiquement les vulnérabilités, sans attendre qu'un pentester humain ne commence.

Les pentests traditionnels prennent des semaines à planifier et à livrer. Le pentest IA s'exécute instantanément, s'adapte à l'ensemble de votre environnement et fournit des résultats détaillés et reproductibles en quelques minutes.

Généralement en quelques minutes. Connectez votre cible, définissez le périmètre, et le système commence immédiatement les tests – sans coordination ni échanges interminables. Près de 100 % des pentests IA détectent de véritables vulnérabilités.

Oui. Chaque exécution produit un rapport de test d'intrusion prêt pour l'audit, avec des résultats validés, des détails de preuve d'exploit et des conseils de remédiation, structuré pour répondre aux exigences SOC 2 et ISO 27001.

Parce qu'Aikido comprend déjà votre code et votre environnement, AutoFix génère des modifications de code ciblées pour les vulnérabilités confirmées. Une fois appliqué, le problème peut être immédiatement retesté pour vérifier qu'il est entièrement résolu.

Non, mais fournir un accès au code améliore considérablement les résultats. Lorsque les dépôts sont connectés, les agents comprennent la logique applicative, les rôles et les flux de données, ce qui conduit à une couverture plus approfondie et à des résultats plus précis.

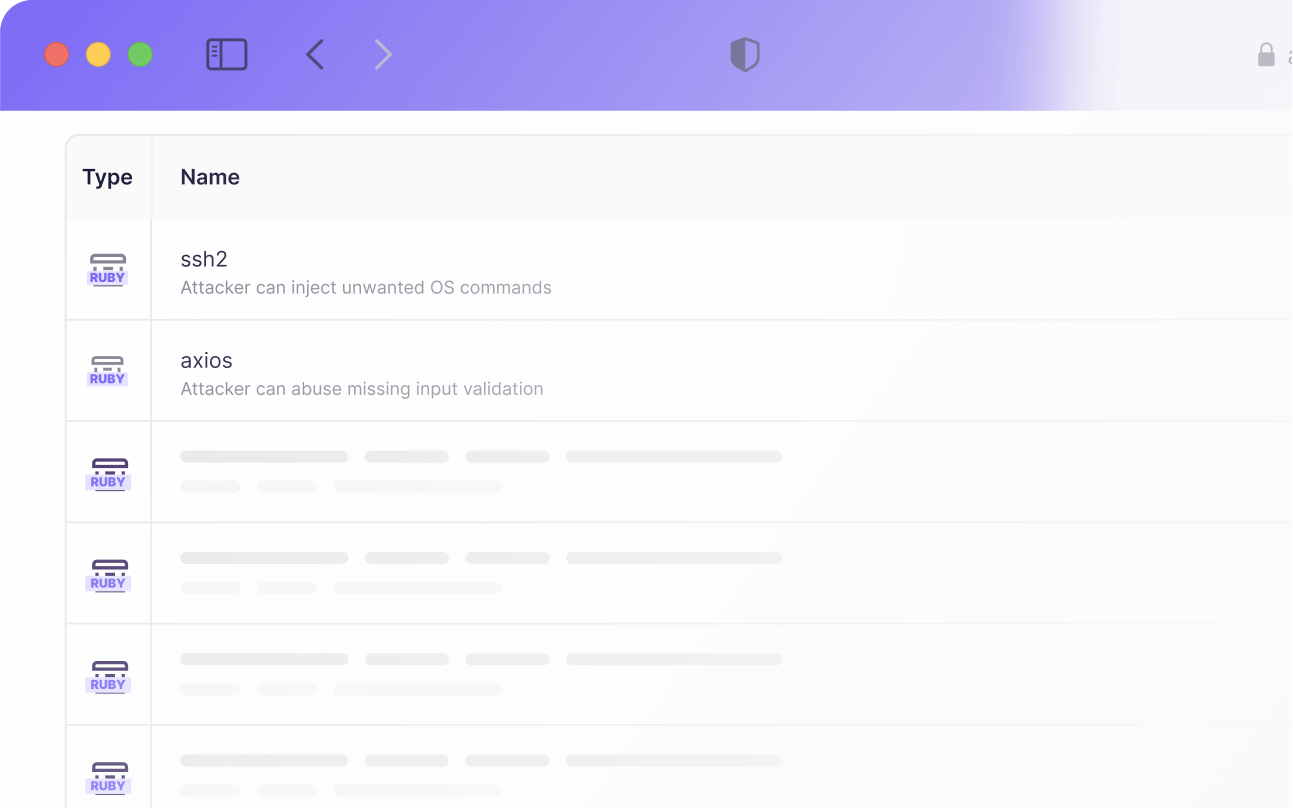

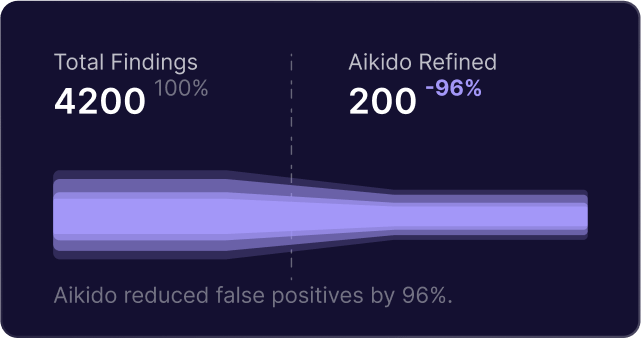

Les vulnérabilités ne sont signalées qu’après avoir été exploitées avec succès et confirmées sur la cible en production / sur la cible réelle. Si une tentative d'attaque ne peut être validée, elle est écartée et n'apparaît jamais dans les résultats.

Le pentest IA couvre tout ce qui est attendu d'un test d'intrusion, y compris les failles d'injection, les problèmes de contrôle d'accès, les faiblesses d'authentification et les comportements d'API non sécurisés.

Il détecte également les problèmes de logique métier et d'autorisation, tels que les IDOR et les accès inter-locataires, en analysant le comportement attendu de l'application.

Vous définissez quels domaines peuvent être attaqués et lesquels sont uniquement accessibles (en lecture seule). Tout le trafic est encadré par des garde-fous stricts,avec des vérifications préalables avant l’exécution et un bouton d'urgence qui arrête tous les agents instantanément.

Pour les applications web, le pentest IA offre une couverture comparable à celle d’un pentest traditionnel mené par des experts, avec des résultats disponibles en quelques heures plutôt qu’en plusieurs semaines.

Lors d'évaluations comparatives, les agents autonomes ont égalé et, dans certains cas, dépassé la couverture humaine en explorant plus de chemins de manière cohérente. Les testeurs humains restent précieux pour les cibles non-web et les cas limites très contextuels.

Non. Démarrez le pentest avec « Ignorer le paiement ». Une fois terminé, vous verrez le résumé des résultats. Les problèmes de gravité élevée/critique et le rapport complet ne sont débloqués que si vous décidez de payer. Pas de coût initial. Aucun risque à essayer.

La facturation est basée sur des crédits et dépend de la taille de l'application. Vous pouvez utiliser le calculateur dans l'application Aikido pour estimer le nombre d'agents requis en fonction des différences (diff) depuis le dernier pentest.

- Estime le coût en fonction des diffs des 30 derniers jours

- Ignore les différences non pertinentes pour la sécurité (fichiers JSON volumineux, tests unitaires, etc.) afin que vous ne les payiez pas

- Facture 16 USD par agent, les agents peuvent fonctionner jusqu'à 1 à 2 heures

Infinite offre des tests continus, approfondis et rentables qui s'adaptent à votre déploiement.

Sécuriser au rythme des livraisons

Avec Aikido Infinite, les agents détectent et valident les vulnérabilités réelles à chaque livraison, puis les corrigent automatiquement.