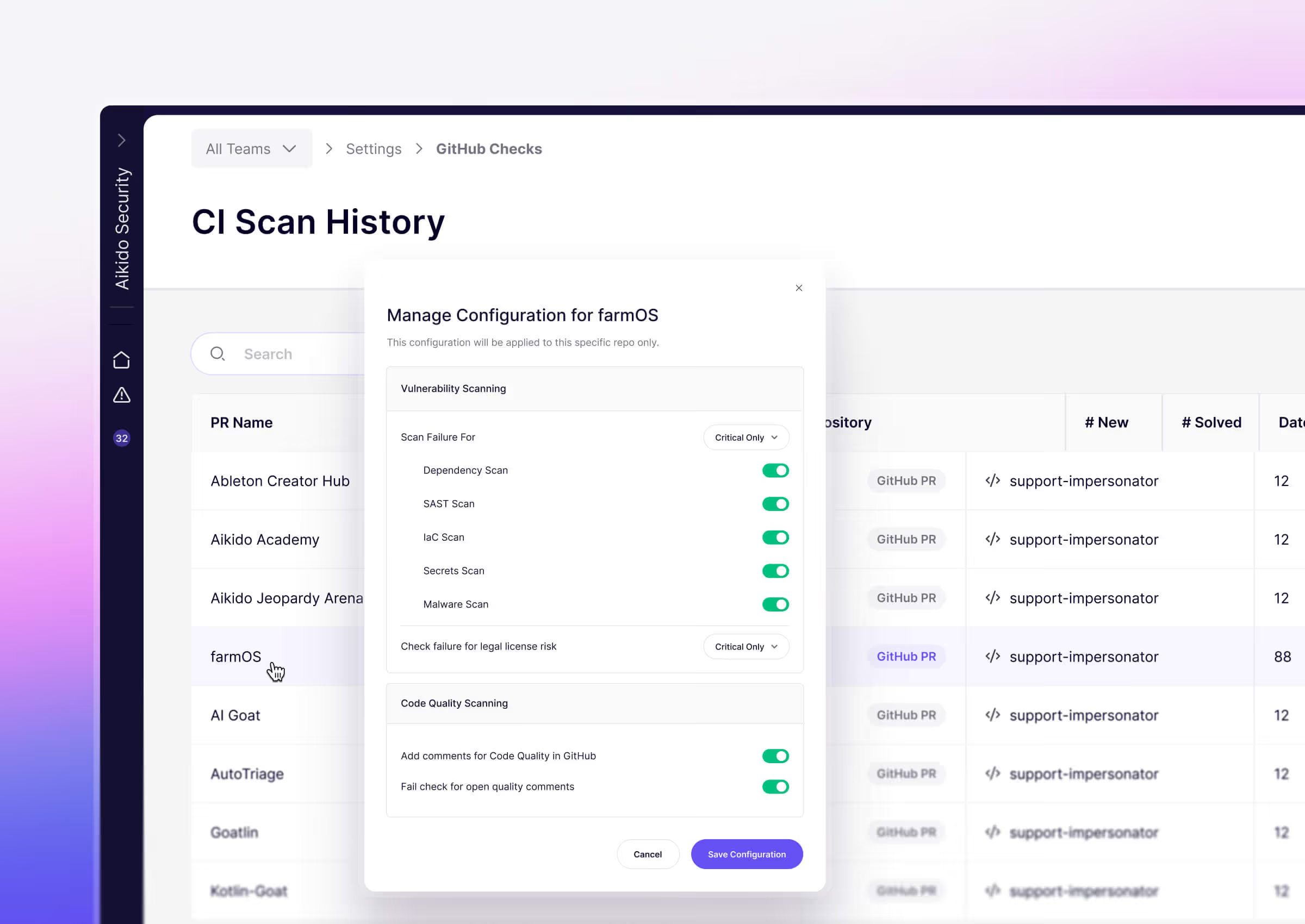

Sécurisez votre pipeline CI/CD

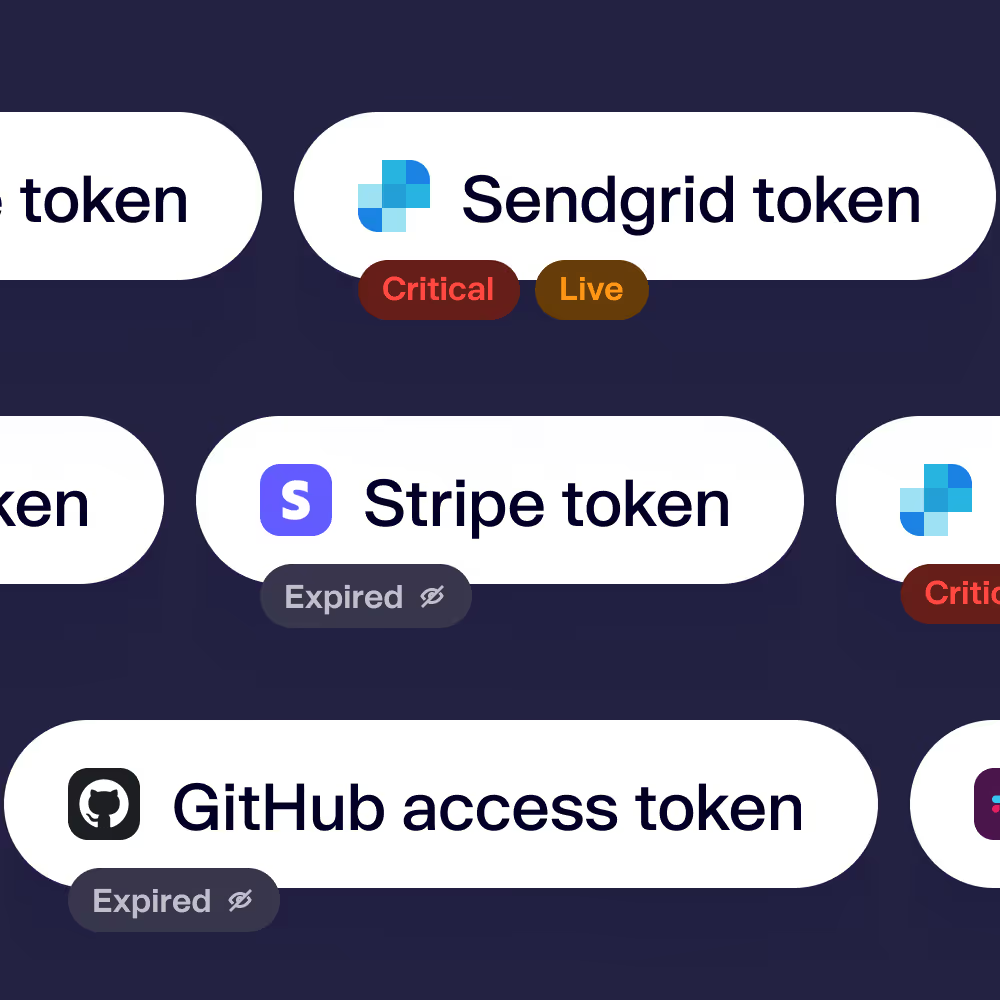

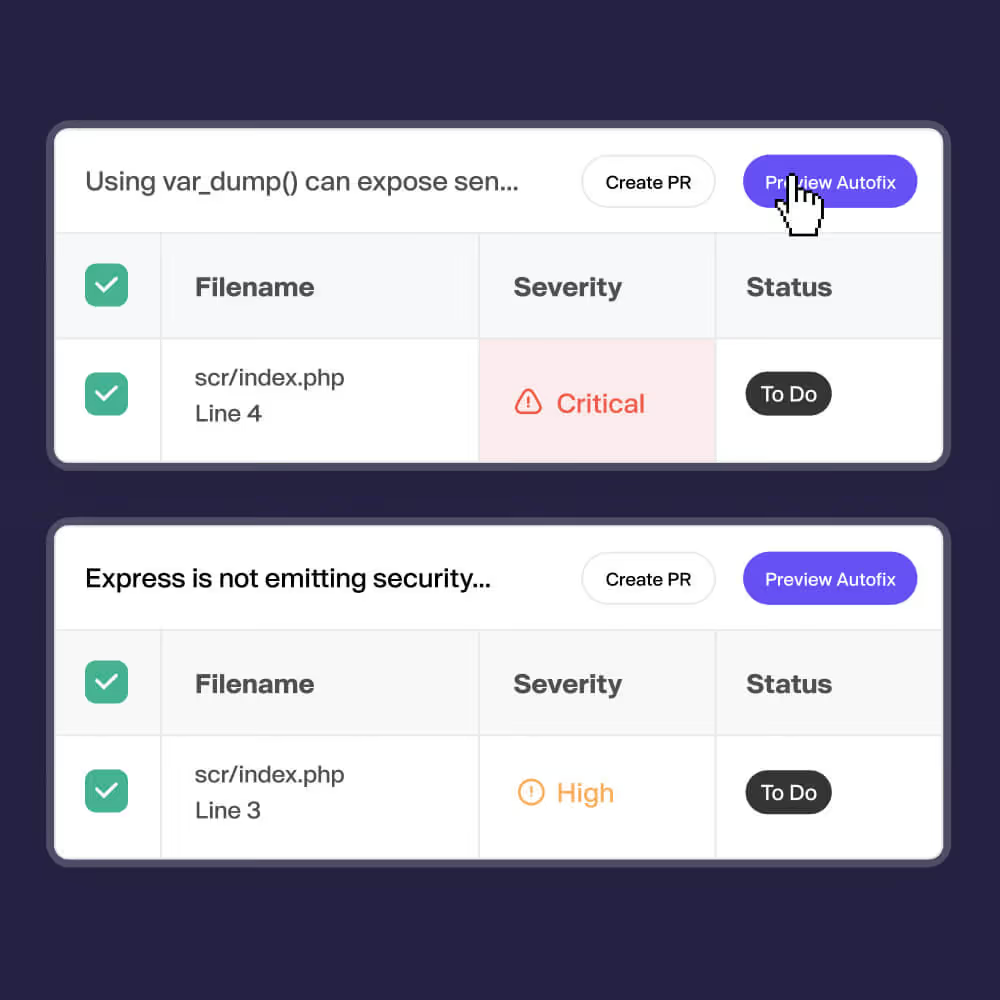

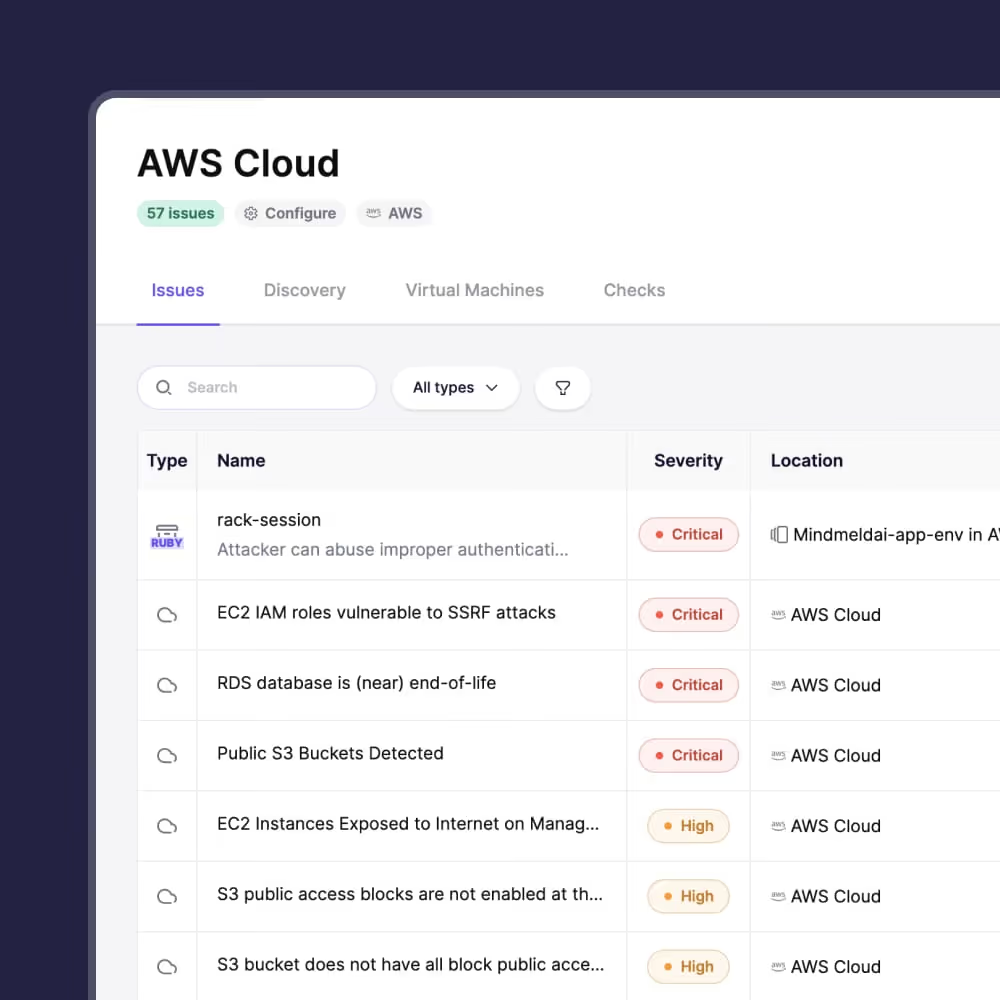

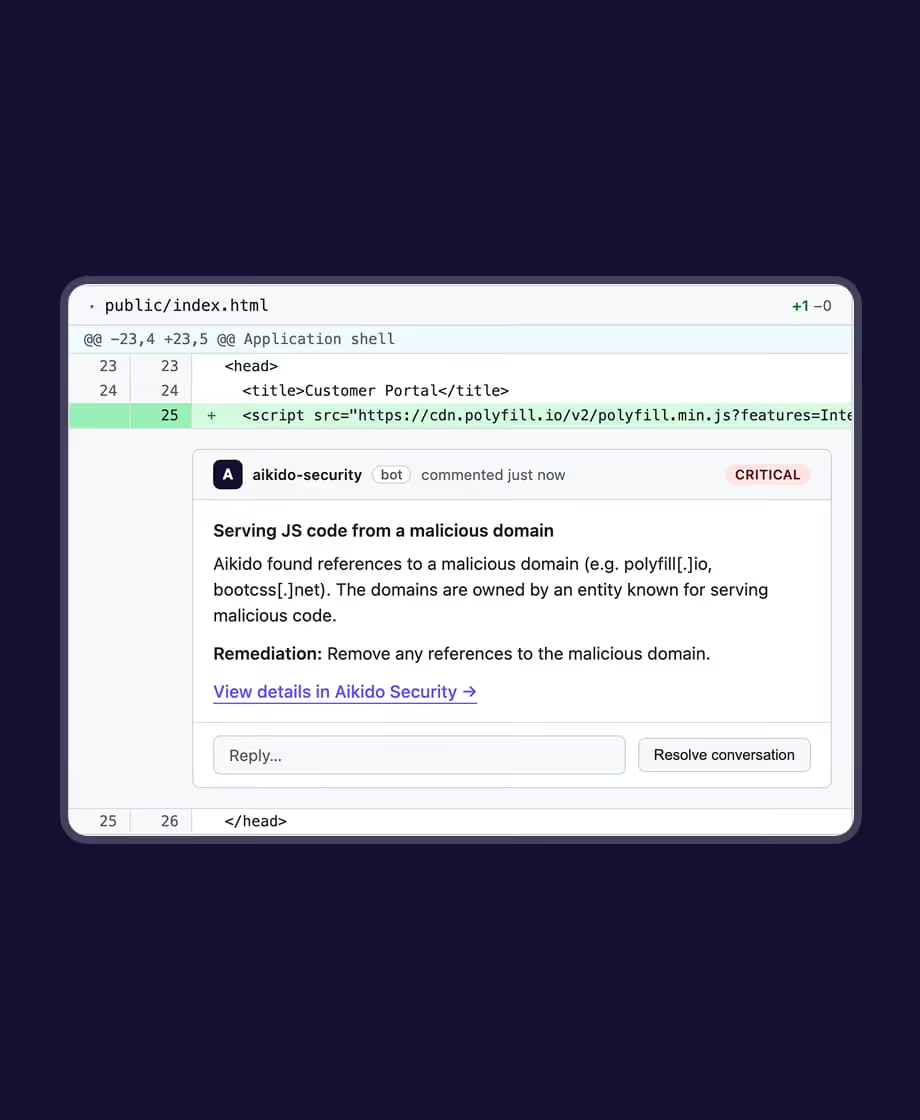

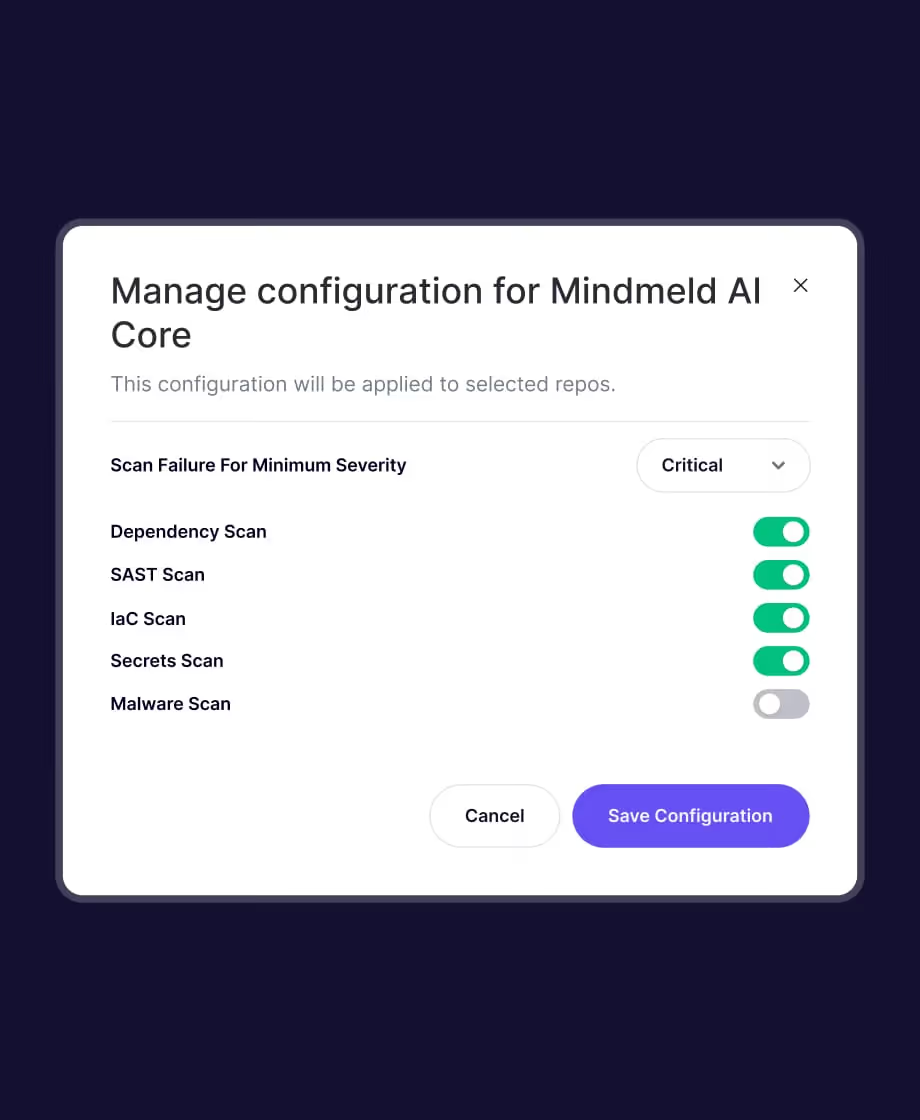

Intégrez Aikido votre pipeline CI/CD existant : il analysera chaque version à la recherche de vulnérabilités, de fuites de données confidentielles et de risques liés à la chaîne d'approvisionnement. Les problèmes critiques bloquent la merge, tout le reste est déployé.

Fonctionnement

Sécurité des pipelines CI/CD

Faible taux de faux positifs

Réduisez les faux positifs de 90 %. Nous filtrons les vulnérabilités inaccessibles et vous permettons d'affiner les règles adaptées à votre base de code.

.png)

"Aikido est une solution hautement évolutive et facile à utiliser, qui agrège plusieurs contrôles en un seul endroit et s'intègre parfaitement aux IDE et aux pipelines CI/CD."

Jonathan VIngénieur chez XEOS

Foire aux questions sur sécurité des pipelines CI/CD

Oui, vous pouvez exporter un SBOM complet au format CycloneDX, SPDX ou CSV en un seul clic. Il suffit d'ouvrir le rapport Licences et SBOM pour visualiser tous vos packages et licences.

Oui, vous pouvez connecter un dépôt réel (accès en lecture seule) ou utiliser notre projet de démonstration public pour explorer la plateforme. Toutes les analyses sont en lecture seule et Aikido ne modifie jamais votre code. Les correctifs sont proposés via des pull requests que vous examinez et fusionnez.

Nous ne pouvons ni ne voulons, c'est garanti par un accès en lecture seule.

Aikido ne stocke pas votre code une fois l'analyse effectuée. Certaines tâches d'analyse, telles que SAST ou la détection de secrets, nécessitent une opération de clonage git. Des informations plus détaillées sont disponibles sur docs.aikido.dev.

Bien sûr ! Lorsque vous vous inscrivez avec votre compte Git, ne donnez accès à aucun dépôt et sélectionnez plutôt le dépôt de démonstration !

Oui — nous effectuons des pentests annuels par des tiers et maintenons un programme de bug bounty continu pour détecter les problèmes tôt.

Commencez à sécuriser gratuitement

Sécurisez votre code, votre cloud et votre runtime au sein d'un système centralisé.

Détectez et corrigez les vulnérabilités rapidement et automatiquement.

.png)