Le bug bounty a été un sujet très brûlant ces derniers temps.

Nous voyons des programmes de grande envergure cesser leurs activités ou changer fondamentalement : l'IBB (l'un des programmes les plus importants pour les projets open source) suspend ses soumissions, curl supprime les paiements et Node.js retire entièrement sa prime. Ce n'est pas du bruit, c'est un signal.

J'ai voulu comprendre où se dirige réellement le bug bounty, j'ai donc rencontré deux des voix les plus crédibles aux antipodes de cette conversation :

- Daniel Stenberg, créateur de curl, qui vit la réalité des mainteneurs et a récemment suspendu les paiements de bug bounty

- Casey Ellis, le fondateur de Bugcrowd, l'une des personnes qui ont contribué à établir ce modèle.

Ce que j'ai découvert, c'est que le modèle du bug bounty est à la croisée des chemins, et que nous sommes au milieu d'un changement majeur.

Pourquoi le bug bounty a si bien fonctionné

Avant d'aborder la direction que prend ce modèle, prenons du recul et comprenons pourquoi il a été l'une des idées les plus efficaces en matière de sécurité au cours de la dernière décennie.

Tout cela découle de l'idée de laisser internet tenter de compromettre vos systèmes avant que les attaquants ne le fassent. Et cela a fonctionné parce que cela a donné aux entreprises une envergure qu'elles n'auraient jamais pu atteindre par l'embauche.

Comme l'a dit Casey :

“Si vous essayez de déjouer un groupe mondial d'attaquants avec quelqu'un qui travaille de 9h à 17h, le calcul est faux.”

C'est la magie du bug bounty. Au lieu de vous fier à une poignée de personnes en interne, vous puisez dans un vivier mondial de compétences, de perspectives et de motivations diverses – tous attaquant votre système de manières auxquelles votre équipe interne n'aurait tout simplement pas pensé. Et ce, sans les coûts indirects importants qu'implique l'embauche d'experts spécialisés en interne.

C'est pourquoi il est devenu fondamental pour les programmes de sécurité modernes.

Ce qui pose problème actuellement

Ce qui change, ce n'est pas la demande en matière de sécurité, mais l'économie du fonctionnement du bug bounty.

L'IA a modifié l'équilibre, et pas dans le bon sens. Trouver des bugs est désormais moins cher que jamais, rédiger des rapports est encore plus facile, et les soumettre est devenu pratiquement sans friction. Pendant ce temps, le coût de la validation de ces rapports et de la résolution effective des problèmes n'a pas changé du tout.

- Trouver des bugs → peu coûteux

- Rédiger des rapports → moins coûteux

- Soumettre des rapports → pratiquement gratuit

- Les valider → toujours coûteux

- Les corriger → très coûteux

Nous le constatons dans la pratique. Il existe trois types de soumissionnaires de rapports. Premièrement, il y a les entreprises qui adoptent une nouvelle approche pour les rapports légitimes. Il s'agit de rapports qui utilisent des approches d'IA multicouches combinant les forces de plusieurs modèles d'IA, des garde-fous, de l'orchestration et du contexte, comme les capacités de pentest IA d'Aikido. Ensuite, il y a les individus qui intensifient leurs recherches et la rédaction de leurs rapports grâce à l'IA comme outil. Et enfin, il y a les individus qui sont capables d'améliorer leurs compétences grâce à ces modèles d'IA pour générer des rapports qui semblent techniquement plausibles, mais qui sont en réalité complètement erronés.

Daniel l'a parfaitement décrit : une ineptie plus convaincante est pire qu'une ineptie évidente.

On ne peut pas l'écarter rapidement, il faut l'examiner, et on perd un temps précieux à prouver que c'est absurde.

À grande échelle, cela ne ressemble plus à un modèle de contribution externe utile et commence à s'apparenter davantage à une attaque par déni de service (DoS) contre les responsables de la sécurité.

Et l'impact est dévastateur :

- L'Internet Bug Bounty (IBB) a suspendu les nouvelles soumissions car l'IA a considérablement augmenté le volume de découvertes au-delà de ce que les mainteneurs peuvent gérer.

- Node.js a perdu sa prime lorsque le financement a disparu ; les rapports continuent d'arriver, mais les paiements ont cessé.

- curl a supprimé les récompenses financières après avoir été submergé par des rapports générés par l'IA.

C'est un problème ancien, amplifié

Casey a souligné que ce n'est pas un nouveau problème, c'est un problème ancien, mais massivement accéléré.

« Nous faisons des choses stupides plus rapidement et avec plus d'énergie. »

Le bug bounty a toujours eu un problème d'équité : une personne soumet un rapport, et une autre doit le valider. Cela semble équitable sur le papier, mais en pratique, il a toujours été difficile pour une seule personne de suivre le rythme de la validation, même avant l'existence de l'IA. Maintenant, c'est pratiquement impossible.

Nous sommes désormais dans un monde où n'importe qui peut générer des dizaines de rapports, les rendre crédibles et les soumettre instantanément. Cependant, du côté de la réception, les contraintes n'ont pas changé. Ce sont toujours des humains qui examinent, trient et prennent les décisions.

L'open source est le premier à ressentir l'impact

C'est dans l'open source que cette pression se manifeste en premier, principalement parce qu'il fonctionnait déjà près de ses limites. La plupart des projets sont maintenus par de petites équipes, souvent bénévoles, avec un temps et des ressources limités, et pourtant ils soutiennent des portions massives d'Internet.

Ajoutez des incitations financières, une participation mondiale et maintenant des soumissions générées par l'IA, et le système est submergé.

Le programme IBB l'a dit directement :

La découverte assistée par l'IA a modifié l'équilibre entre les découvertes et la capacité de remédiation.

Traduction :

Nous trouvons plus de bugs que nous ne pouvons en gérer.

Ainsi, la prime a disparu, et pourtant l'attente de rapports demeure. Mais la question est : la manière dont les programmes de bug bounty ont été utilisés pour étendre efficacement les équipes de sécurité et améliorer la posture de sécurité est-elle toujours viable sans incitations financières ?

Casey ne le pense pas nécessairement :

Chaque organisation devrait avoir un programme de divulgation de vulnérabilités, car si vous êtes sur Internet, des gens trouveront des problèmes. Mais toutes les organisations ne sont pas en mesure de gérer un programme de prime public et basé sur des récompenses.

Selon ses mots, curl n'aurait probablement pas dû en avoir un dès le départ :

« Je ne pense pas que chaque organisation devrait [gérer un programme de bug bounty]… le programme curl n'aurait jamais dû être un programme de bug bounty au départ. »

Pourtant, l'expérience de Daniel révèle une réalité plus nuancée. Daniel considère le programme de primes comme un succès, car il a encouragé un examen approfondi du code :

« J'ai toujours considéré cela comme un succès, car c'est un excellent moyen d'encourager les gens à examiner le code en profondeur… »

Que se passe-t-il lorsque l'on supprime les incitations financières

On pourrait supposer qu'en supprimant les incitations financières, on se débarrasserait du « AI slop », mais on réduirait également la probabilité que de véritables vulnérabilités soient divulguées.

Mais lorsque curl a supprimé les incitations financières, quelque chose d'intéressant s'est produit. Le bruit de faible qualité, généré par l'IA, a largement disparu.

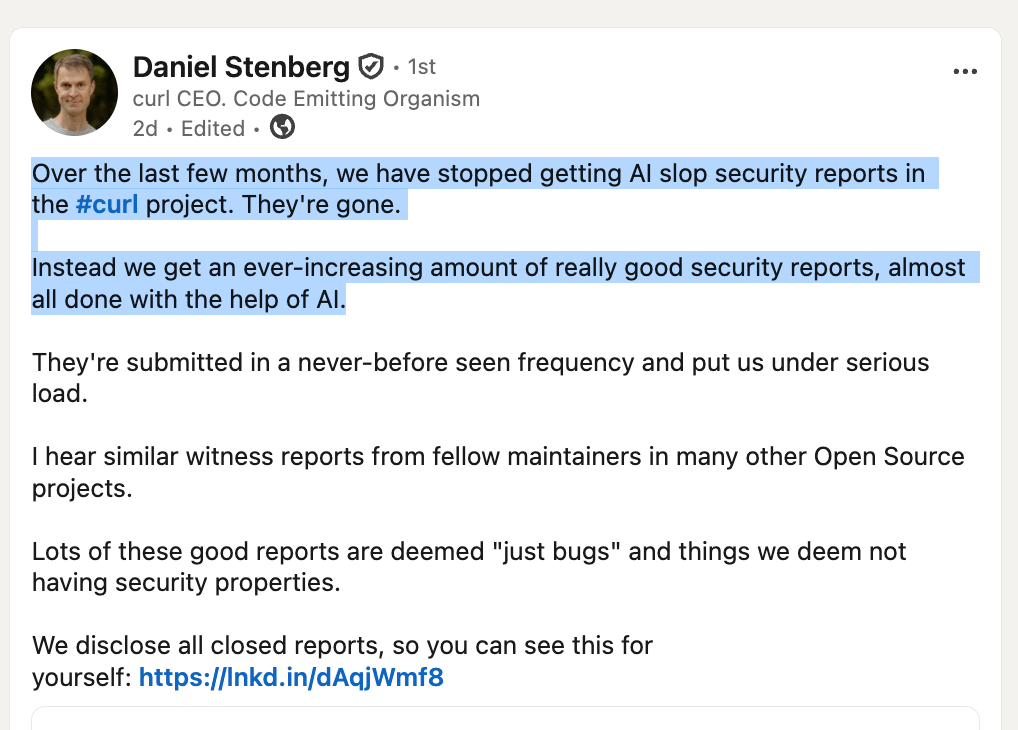

Daniel a déclaré : « Nous avons cessé de recevoir des rapports de sécurité de type « AI slop »… Au lieu de cela, nous recevons un nombre croissant de rapports de sécurité de très bonne qualité… soumis avec une fréquence inédite, ce qui nous met sous forte pression. »

Au lieu d'être submergés par des rapports de faible qualité, les mainteneurs traitent désormais un volume élevé de découvertes réellement utiles, dont beaucoup sont issues de recherches assistées par IA. La barrière à l'entrée a chuté, non seulement pour les mauvais rapports, mais aussi pour les bons.

Ce qui génère un nouveau type de pression.

Même les rapports de haute qualité demandent du temps pour être compris, validés et corrigés. Et nombre de ces « bonnes » découvertes relèvent encore de zones grises, des bugs qui peuvent ne pas atteindre les seuils de sécurité mais qui nécessitent néanmoins une attention particulière. Il en résulte une charge de travail soutenue, et à certains égards accrue, pour des équipes déjà sous contrainte.

Ainsi, d'une étrange manière, le système n'a pas été allégé. Il a été affiné.

Briser le système pour l'améliorer

Et c'est là que cela devient intéressant. Car si cela est clairement douloureux à court terme, cela pourrait en fait être un pas dans la bonne direction.

En supprimant les incitations financières, nous éliminons une grande partie du bruit. Ce qui reste est un signal qui est, en moyenne, de meilleure qualité, plus intentionnel et mieux aligné avec les résultats de sécurité réels.

Parallèlement, l'IA abaisse la barrière pour que les chercheurs puissent effectuer un travail significatif. Elle permet à davantage de personnes de trouver de véritables problèmes, plus rapidement que jamais. Cette combinaison : moins de bruit, plus de signal, mais toujours un volume écrasant — suggère que nous sommes dans une phase de transition.

Le modèle actuel cède sous la pression. Mais ce qui en émerge pourrait être meilleur.

Un système où :

- la divulgation est attendue, non incitée

- les récompenses sont plus ciblées, non généralisées

- et l'accent passe de plus de rapports à de meilleurs résultats

Nous n'en sommes pas encore là. Actuellement, nous sommes dans une phase intermédiaire complexe, où l'ancien modèle ne fonctionne plus et le nouveau n'est pas encore pleinement établi.

Mais si cela se déroule correctement, nous n'aurons pas moins de bug bounty.

Nous aboutissons à une version plus durable de celui-ci.

Les hackers ne disparaîtront pas

L'une des plus grandes idées fausses est que si les programmes de bug bounty rencontrent des difficultés, les hackers disparaissent avec eux.

Cela ne fonctionne jamais ainsi.

Les hackers ne s'arrêtent pas, ils se déplacent. Ils suivent les opportunités, la complexité et les lacunes de compréhension. Lorsqu'un domaine devient saturé, ils se tournent vers un autre, qu'il s'agisse des API, des chaînes d'approvisionnement, ou désormais de plus en plus des systèmes d'IA et des failles logiques complexes.

Comme l'a souligné Casey, même si nous résolvions les problèmes que nous rencontrons aujourd'hui, les attaquants ne feraient pas simplement leurs valises pour rentrer chez eux. Il y aura toujours de nouvelles technologies, de nouveaux systèmes et de nouvelles erreurs à exploiter.

Tant que des humains développeront des logiciels, il y aura des vulnérabilités.

Ce qui signifie que le besoin de personnes pour les trouver ne disparaît pas.

Cependant, les chasseurs de primes aux bugs se détournent de ce travail, en partie à cause de la frustration qu'ils ressentent face à des trieurs épuisés, et en partie à cause de la suppression des incitations financières. Ils se tournent plutôt vers des rôles de consultant et des postes de recherche interne.

Que se passe-t-il ensuite ?

Le bug bounty ne disparaît pas d'ici, mais il évolue.

Ce vers quoi nous nous dirigeons probablement est un modèle où la divulgation de vulnérabilités devient une attente de base dans l'ensemble de l'industrie, plutôt que quelque chose d'optionnel ou d'incitatif. Les programmes de primes publiques ne disparaissent pas, mais ils deviennent plus contrôlés, plus ciblés et plus alignés sur la maturité organisationnelle.

Parallèlement, l'IA jouera inévitablement un rôle plus important dans le filtrage et le triage du volume croissant de rapports. Elle ne résoudra pas entièrement le problème, mais elle fera partie de la façon dont nous le gérons.

Nous verrons également un changement dans ce qui est réellement récompensé. À mesure que les systèmes automatisés s'amélioreront dans la détection des problèmes de bas niveau, la valeur de ces découvertes diminuera. Au lieu de cela, les incitations se déplaceront vers un travail à plus fort impact : celui qui exige de la créativité, du contexte et une compréhension plus approfondie des systèmes.

Cela signifie que les chercheurs se concentreront de plus en plus sur des domaines tels que l'enchaînement de vulnérabilités, l'exploitation de la logique métier et la rupture de technologies complexes ou émergentes où l'automatisation rencontre encore des difficultés.

En d'autres termes, le niveau d'exigence augmente, les chercheurs ne disparaîtront pas, mais les récompenses doivent s'étendre en conséquence.