Vous l'avez probablement entendu mille et une fois : « les menaces évoluent, la sécurité est en constante mutation. »

Cependant, quelle que soit la véracité de cette affirmation, garder une longueur d'avance et protéger votre infrastructure contre les menaces exige plus que de simplement « savoir que le paysage évolue » ; cela nécessite de connaître les outils qui correspondent réellement à votre environnement.

Cela implique également de comprendre comment ces menaces affectent les organisations de toutes tailles et ce qu'il faut faire pour y remédier.

En 2025, 78 % des organisations mondiales ont déclaré avoir subi une cyberattaque réussie, montrant que les attaques ne se limitent pas aux grandes entreprises dotées d'équipes de sécurité étoffées ; elles touchent aussi bien les startups, les petites entreprises que les sociétés internationales. Avec des risques aussi répandus, c'est une chose de reconnaître le besoin de protection et une tout autre d'identifier les outils qui correspondent réellement à votre stack, à votre équipe et à votre profil de risque.

En fait, choisir les bons outils de cybersécurité est souvent plus difficile que les menaces elles-mêmes : il existe des solutions pour la protection des terminaux, la surveillance réseau, la défense du cloud, la sécurité des identités et la gestion des vulnérabilités, mais tous les outils ne fonctionnent pas de la même manière pour chaque entreprise.

Dans cet article, nous passons en revue 10 plateformes de cybersécurité qui gèrent la détection des menaces à travers différents domaines : terminaux, réseau, cloud, identité et gestion des vulnérabilités. Avant d'entrer dans les détails des outils de cette liste, voici un aperçu des 10 meilleurs outils de cybersécurité pour 2026 :

- Palo Alto Networks

- Aikido Security

- CrowdStrike

- Microsoft (Defender XDR)

- Sophos (XDR / MDR)

- Qualys

- IBM Security (QRadar Suite)

- Cisco (XDR / Security Cloud)

- Trend Micro (Vision One)

- Fortinet (Security Fabric)

Qu'est-ce que la cybersécurité ?

La cybersécurité est la pratique consistant à protéger les systèmes logiciels, les applications, les infrastructures et les données contre les accès non autorisés, les attaques et les utilisations abusives. Elle couvre tout, de la sécurisation du code applicatif et des dépendances tierces à la protection des environnements cloud, des API, des conteneurs et des systèmes de production en direct. À mesure que les organisations développent et déploient des logiciels plus rapidement, la cybersécurité est passée d'une préoccupation basée sur le périmètre à un élément central de la conception, de la construction et de l'exploitation des logiciels.

La cybersécurité moderne se concentre sur l'identification et la réduction des risques le plus tôt possible, tout en protégeant les systèmes en fonctionnement contre les attaques réelles. Cela inclut l'analyse du code à la recherche de vulnérabilités, la surveillance des dépendances open source, la prévention des mauvaises configurations du cloud, la détection des secrets exposés et l'arrêt des menaces à l'exécution (runtime). L'objectif n'est pas seulement de trouver des problèmes, mais d'aider les équipes à résoudre rapidement les bons problèmes, sans ralentir le développement ni créer de bruit inutile.

Pourquoi les outils de cybersécurité sont-ils essentiels ?

L'exécution de charges de travail sur différents clouds et les divers moyens par lesquels nous packagons et stockons les données signifient qu'il y a beaucoup plus de latitude pour choisir la manière dont nos applications sont livrées.

Parallèlement, les attaquants disposent désormais de plus de choix que jamais quant à l'endroit où frapper. Plus d'options de déploiement signifient plus de points d'entrée. Plus de stockages de données signifient plus d'endroits où des informations sensibles peuvent fuir. Plus d'intégrations signifient plus de limites de confiance à exploiter.

La prévention seule ne peut pas tout couvrir. Les pare-feu sont contournés, les identifiants sont hameçonnés et les mauvaises configurations passent inaperçues. Élaborer une stratégie de défense contre les menaces complète exige des équipes qu'elles exploitent des outils capables de révéler tous leurs actifs cloud et de fournir des informations pertinentes permettant de détecter les vecteurs d'attaque avant les acteurs malveillants.

Avantages de l'utilisation des outils de cybersécurité

Ayant compris pourquoi la détection des menaces est importante, voici quelques-uns des avantages de l'exploitation des outils de cybersécurité :

- Temps de détection réduit : L'utilisation d'un outil de cybersécurité permet de réagir aux menaces en quelques heures ou jours au lieu de plusieurs mois, limitant ainsi la progression des attaquants dans votre environnement avant toute intervention.

- Coûts de violation réduits : Une détection plus rapide réduit le rayon d'impact d'un incident, ce qui entraîne moins de systèmes compromis et des coûts de remédiation et de récupération inférieurs.

- Visibilité continue : Assurez une surveillance 24h/24 et 7j/7 des charges de travail cloud, des endpoints et des identités sans dépendre des revues manuelles de logs.

- Alignement avec la conformité : Soutenez les exigences de détection, de reporting et de réponse conformément aux réglementations telles que NIS2, DORA, les règles de la SEC et les polices d'assurance cyber courantes.

- Efficacité d'équipe améliorée : Le triage automatisé et la corrélation des alertes permettent aux équipes de sécurité de se concentrer sur les menaces réelles au lieu de passer du temps sur les faux positifs.

Comment choisir le meilleur outil de cybersécurité

Pour établir une comparaison pertinente, il est utile d'évaluer les outils de cybersécurité selon des critères qui reflètent la manière dont les systèmes modernes sont conçus et attaqués. Toutes les plateformes n'ont pas besoin de tout couvrir, mais les meilleurs outils sont transparents sur ce qu'ils protègent, sur leur capacité à détecter les menaces réelles et sur la facilité avec laquelle les équipes peuvent agir sur les résultats.

- Étendue de la couverture : Quelles parties de votre environnement l'outil protège-t-il ? Se concentre-t-il sur les endpoints, les réseaux, l'infrastructure cloud, l'identité, le code applicatif ou les vulnérabilités ? Le bon outil doit s'aligner sur vos principales zones de risque plutôt que de revendiquer une couverture globale sans profondeur.

- Profondeur de la visibilité : À quel point l'outil inspecte-t-il ses surfaces cibles ? Par exemple, comprend-il le contexte et les permissions cloud, la logique applicative et le comportement d'exécution, ou se contente-t-il de vérifications superficielles qui génèrent du bruit ?

- Modèle de déploiement : L'outil nécessite-t-il des agents, des capteurs ou une infrastructure complexe pour fonctionner, ou peut-il opérer avec une configuration minimale ? Les approches sans agent réduisent souvent la charge opérationnelle, tandis que les agents peuvent offrir une visibilité plus approfondie dans certains environnements.

- Pertinence des actions et précision : Dans quelle mesure l'outil réduit-il efficacement les faux positifs et met-il en évidence les risques réels et exploitables ? Recherchez des plateformes qui priorisent les résultats, fournissent des directives de remédiation claires et automatisent le triage au lieu de submerger les équipes d'alertes.

- Facilité d'utilisation : Les équipes de sécurité et d'ingénierie peuvent-elles utiliser l'outil sans formation approfondie ? Une interface intuitive et des workflows clairs sont souvent plus importants que le nombre brut de fonctionnalités.

- Évolutivité : L'outil continuera-t-il à fonctionner à mesure que votre organisation se développe ? Considérez comment il gère l'augmentation des ressources cloud, des endpoints, des applications ou du volume de données sans dégrader les performances.

- Facilité d'intégration : Dans quelle mesure l'outil s'intègre-t-il bien aux workflows existants ? Une forte intégration avec les pipelines CI/CD, les fournisseurs cloud, les systèmes d'identité et les outils de ticketing peut améliorer considérablement l'adoption et les temps de réponse.

- Automatisation : La plateforme prend-elle en charge la remédiation automatique, telle que les correctifs en un clic ou les pull requests automatisées ? L'automatisation réduit l'effort manuel et aide les équipes à réagir plus rapidement aux menaces réelles.

- Coût total de possession (TCO) : Au-delà des licences, considérez le coût continu du déploiement, de la maintenance, de l'optimisation et du personnel. Les outils qui nécessitent une personnalisation lourde ou des opérateurs dédiés peuvent devenir coûteux avec le temps.

10 outils de cybersécurité pour 2026

1. Palo Alto Networks

Palo Alto Networks se décrit comme une combinaison des plateformes Chronosphere et Cortex AgentiX, qui fournira une remédiation en temps réel et basée sur des agents pour les principales entreprises natives de l'IA au monde.

Leurs solutions couvrent la détection des menaces au niveau du réseau et la sécurité cloud ; une caractéristique remarquable est leur SOC basé sur l'IA, qui vise à vous maintenir continuellement conforme à la norme SOC2.

Fonctionnalités clés

- Opérations SOC autonomes : La corrélation basée sur le ML réduit le triage manuel grâce au regroupement automatisé des incidents et aux playbooks de réponse.

- Télémétrie inter-domaines : Ingestion de données unifiée provenant du réseau, du cloud (Prisma), des endpoints et des sources d'identité.

- Intégration du renseignement sur les menaces : Les recherches sur les menaces de l'unité 42 alimentent directement les règles de détection et les recommandations de réponse.

- SOAR intégré : Orchestration et automatisation natives sans nécessiter d'outillage séparé.

Avantages

- Forte intégration au sein de l'écosystème de produits de Palo Alto

- Réduit la fatigue d'alerte grâce à un regroupement intelligent

- Couverture complète si vous avez déjà investi dans l'infrastructure Palo Alto

Inconvénients

- Les intégrations tierces ne sont pas aussi fluides que les intégrations natives des produits Palo Alto

- Forte courbe d'apprentissage pour les équipes découvrant la plateforme

- La tarification peut augmenter rapidement avec les volumes d'ingestion de données

- La pleine valeur nécessite un engagement envers l'écosystème Palo Alto

Meilleur pour

Organisations disposant d'une infrastructure réseau Palo Alto existante (pare-feu Strata, Prisma Cloud) cherchant à consolider les opérations de sécurité sur une plateforme unique.

Tarifs

Tarification personnalisée basée sur l'ingestion de données et les endpoints. Contactez le service commercial pour un devis. Généralement positionné à des tarifs d'entreprise.

Évaluation Gartner : 4.6/5

2. Aikido Security

Si vous recherchez une sécurité du code, du cloud ou en temps d'exécution, Aikido Security est une plateforme de sécurité moderne conçue pour aider vos équipes. Sa plateforme vous permet d'identifier et de corriger les risques réels liés aux applications et au cloud sans bruit excessif. Elle se concentre sur les chemins d'attaque les plus courants dans les logiciels modernes, couvrant le code applicatif, les dépendances open source, l'infrastructure, les conteneurs, les API et les environnements d'exécution, tout en s'intégrant directement aux pipelines CI/CD. La plateforme est utilisée par plus de 50 000 organisations, y compris des start-ups et des entreprises, telles que Revolut, Premier League, SoundCloud et Niantic.

Pour l'analyse du code et des dépendances, Aikido priorise les problèmes exploitables en utilisant des techniques telles que l'analyse d’accessibilité, la détection de malwares, la vérification des risques de licence et les avertissements de paquets en fin de vie. Au lieu de présenter des résultats dispersés, elle regroupe les problèmes connexes et fournit des conseils de remédiation clairs, y compris des pull requests automatisées qui rendent les corrections rapides et gérables.

La même approche axée sur les risques s'étend à la sécurité de l'infrastructure et du cloud. Aikido détecte les mauvaises configurations réelles dans Terraform, Kubernetes, CloudFormation et les environnements cloud, mettant en évidence des problèmes tels que les ressources exposées, les permissions excessives et les configurations par défaut non sécurisées, directement au point où elles sont introduites. Cela permet aux équipes de détecter les problèmes tôt, avant qu'ils n'atteignent la production.

Pour les applications en cours d'exécution, Aikido combine l'analyse de conteneurs, le DAST, la sécurité des API, la détection de secrets et la protection en temps d'exécution pour révéler les risques significatifs et arrêter les menaces actives. Le triage automatisé réduit les faux positifs sur toutes les analyses, garantissant que les équipes se concentrent sur ce qui compte le plus.

Fonctionnalités clés

- Analyse statique et des dépendances : Analyse le code source (SAST) et les dépendances tierces (SCA) à la recherche de vulnérabilités telles que l'injection SQL, le XSS, la désérialisation non sécurisée et les CVE connues. Utilise l'analyse d’accessibilité pour réduire les faux positifs et fournit des conseils de remédiation clairs, y compris des correctifs automatiques en un clic lorsque cela est possible.

- Tests de sécurité dynamique et des API : Effectue des analyses DAST et de sécurité des API sur les applications en direct, y compris les chemins authentifiés, pour détecter les vulnérabilités en temps d'exécution telles que l'injection SQL, le XSS, le CSRF et les endpoints exposés.

- Sécurité du cloud et de l'infrastructure : Comprend le CSPM et l'analyse IaC pour détecter les mauvaises configurations dans les environnements cloud, Terraform, CloudFormation et les manifestes Kubernetes, avec prise en charge des cadres de conformité tels que SOC 2, ISO 27001, CIS et NIS2.

- Couverture des conteneurs et de l'exécution : Analyse les images de conteneurs et les paquets OS sous-jacents à la recherche de vulnérabilités, en priorisant les résultats en fonction de la sensibilité des données et de l'exploitabilité.

- Détection de secrets : Identifie les identifiants divulgués, les clés API, les certificats et les matériaux de chiffrement dans le code et les surfaces exposées, avec une intégration native CI/CD et une réduction du bruit pour éviter les alertes non pertinentes.

Avantages

- Large couverture de sécurité sur le code, le cloud, les conteneurs, les API et les surfaces d'exécution

- Configuration rapide avec une configuration minimale et une faible maintenance continue

- Excellent rapport signal/bruit grâce au triage et à la priorisation automatiques

- Workflows adaptés aux développeurs avec intégration CI/CD et remédiation exploitable

- Déploiement cloud avec un niveau gratuit qui réduit les frictions d'adoption

Tarification : Offre gratuite permanente avec des forfaits payants à tarif fixe pour des utilisateurs supplémentaires ou des fonctionnalités avancées.

Évaluation Gartner : 4.9/5

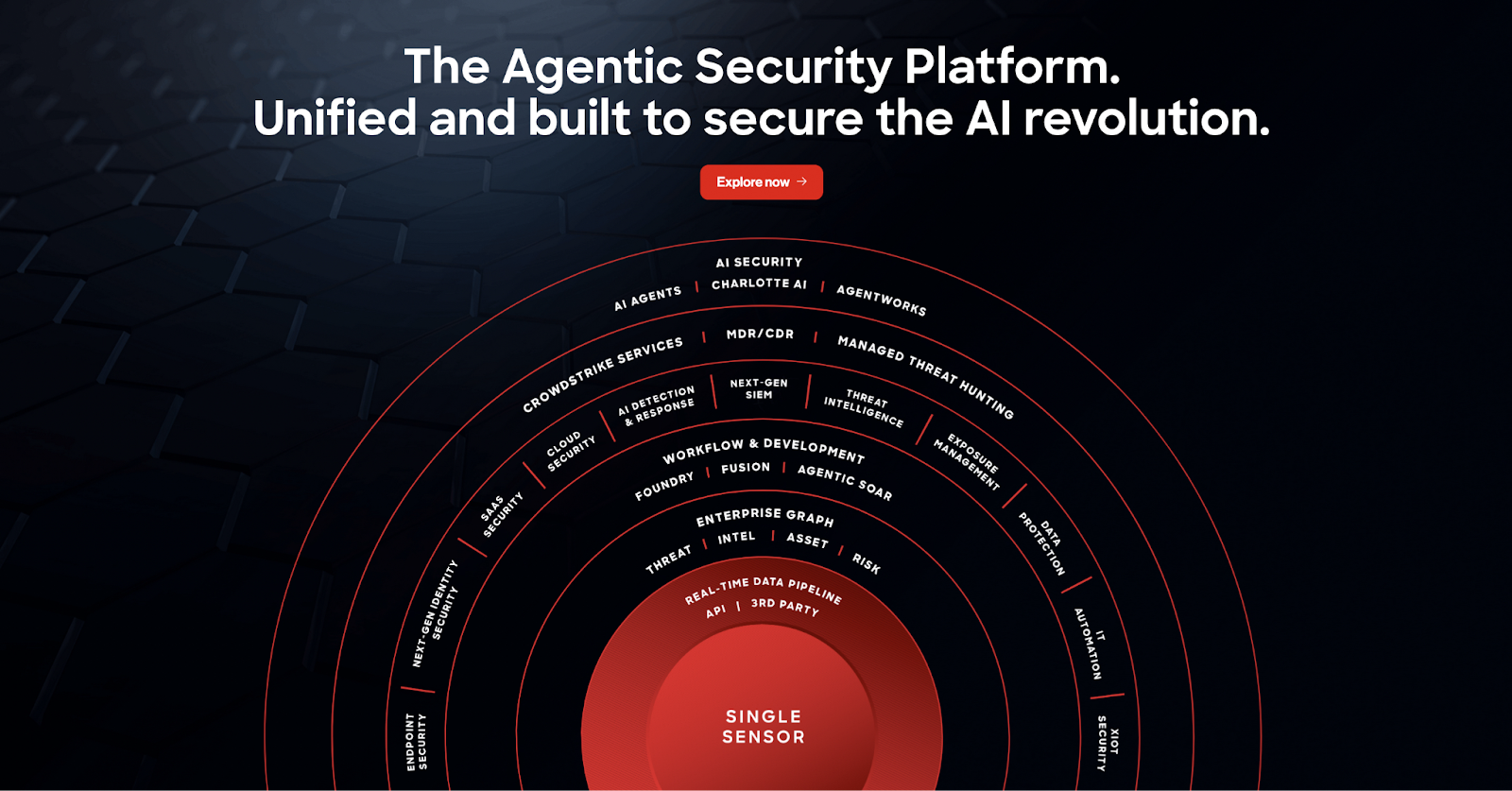

3. CrowdStrike

Désormais bien connu pour sa panne survenue en 2024, CrowdStrike est une plateforme de protection des endpoints et XDR mettant fortement l'accent sur le renseignement sur les menaces issu de sa vaste base de télémétrie.

Avec des produits couvrant la détection des endpoints, la surveillance réseau et la détection

Fonctionnalités clés

- Threat Graph : Traite des milliers de milliards d'événements de sécurité chaque semaine pour identifier les schémas d'attaque et découvrir de nouvelles menaces.

- Chasse aux menaces en temps réel : Le service géré OverWatch assure une chasse aux menaces 24h/24 et 7j/7, dirigée par l'humain.

- Agent léger : Une architecture à agent unique minimise l'impact sur les performances des endpoints.

- Protection de l'identité : Falcon Identity Threat Detection surveille Active Directory et d'autres référentiels d'identité.

Avantages

- Renseignement sur les menaces d'une profondeur reconnue par l'industrie

- Déploiement rapide facilité par une architecture cloud-native

- Forte visibilité des endpoints avec détection basée sur le comportement

Inconvénients

- Principalement centré sur les endpoints ; les capacités cloud et d'identité sont des ajouts plus récents

- La tarification basée sur les modules peut devenir coûteuse pour une couverture complète de la plateforme

- Les capacités de détection réseau sont moins matures que la détection des endpoints

- Certains utilisateurs signalent une consommation élevée de ressources lors des analyses intensives

- Les modules de sécurité d'identité et cloud nécessitent des achats séparés

- Peut générer un volume d'alertes élevé sans un réglage minutieux

Meilleur pour

Organisations qui privilégient la visibilité des endpoints et la détection comportementale des menaces, en particulier celles qui valorisent un renseignement sur les menaces approfondi et préfèrent ne pas gérer d'infrastructure sur site.

Tarifs

Facturé par appareil, avec des plans personnalisés disponibles.

Évaluation Gartner : 4.7/5

4. Microsoft (Defender XDR)

Microsoft est une entreprise qui n'a plus besoin d'être présentée. Defender XDR (anciennement Microsoft 365 Defender) est une plateforme XDR unifiée couvrant les endpoints, les e-mails, l'identité et les applications cloud, avec une intégration native à travers Azure et Microsoft 365.

Fonctionnalités clés

- Intégration native à Microsoft 365 : Corréle les signaux entre Outlook, Teams, SharePoint et Azure AD avec une configuration additionnelle minimale.

- Interruption automatique des attaques : Peut isoler automatiquement les actifs compromis et désactiver les comptes lors d'attaques actives.

- Copilot for Security: assistant alimenté par l'IA pour l'investigation et la réponse aux menaces (disponible moyennant un coût supplémentaire).

Avantages

- Expérience transparente pour les organisations déjà engagées dans l'écosystème Microsoft.

- Aucun agent supplémentaire requis pour les endpoints Windows.

- Inclus dans de nombreux bundles de licences Microsoft 365 E5.

Inconvénients

- La qualité de détection peut varier en dehors de l'écosystème Microsoft.

- Des lacunes peuvent apparaître dans les environnements multi-cloud dominés par AWS ou GCP.

- Peut être complexe à configurer pour des résultats optimaux.

- Modèle de licence complexe ; les fonctionnalités complètes nécessitent généralement E5 ou des modules complémentaires.

- Corrélation des alertes plus faible entre les outils de sécurité non-Microsoft.

- Copilot for Security est un module complémentaire coûteux.

Meilleur pour

Environnements centrés sur Microsoft qui dépendent fortement d'Azure AD, de Microsoft 365 et d'Intune. La proposition de valeur diminue considérablement dans les environnements hétérogènes ou multi-cloud.

Tarifs

Souvent inclus avec Microsoft 365 E5 (environ 57 $ par utilisateur et par mois). Defender for Endpoint P2 est disponible séparément à environ 5,20 $ par utilisateur et par mois. Copilot for Security est tarifé séparément.

Évaluation Gartner : 4.5/5

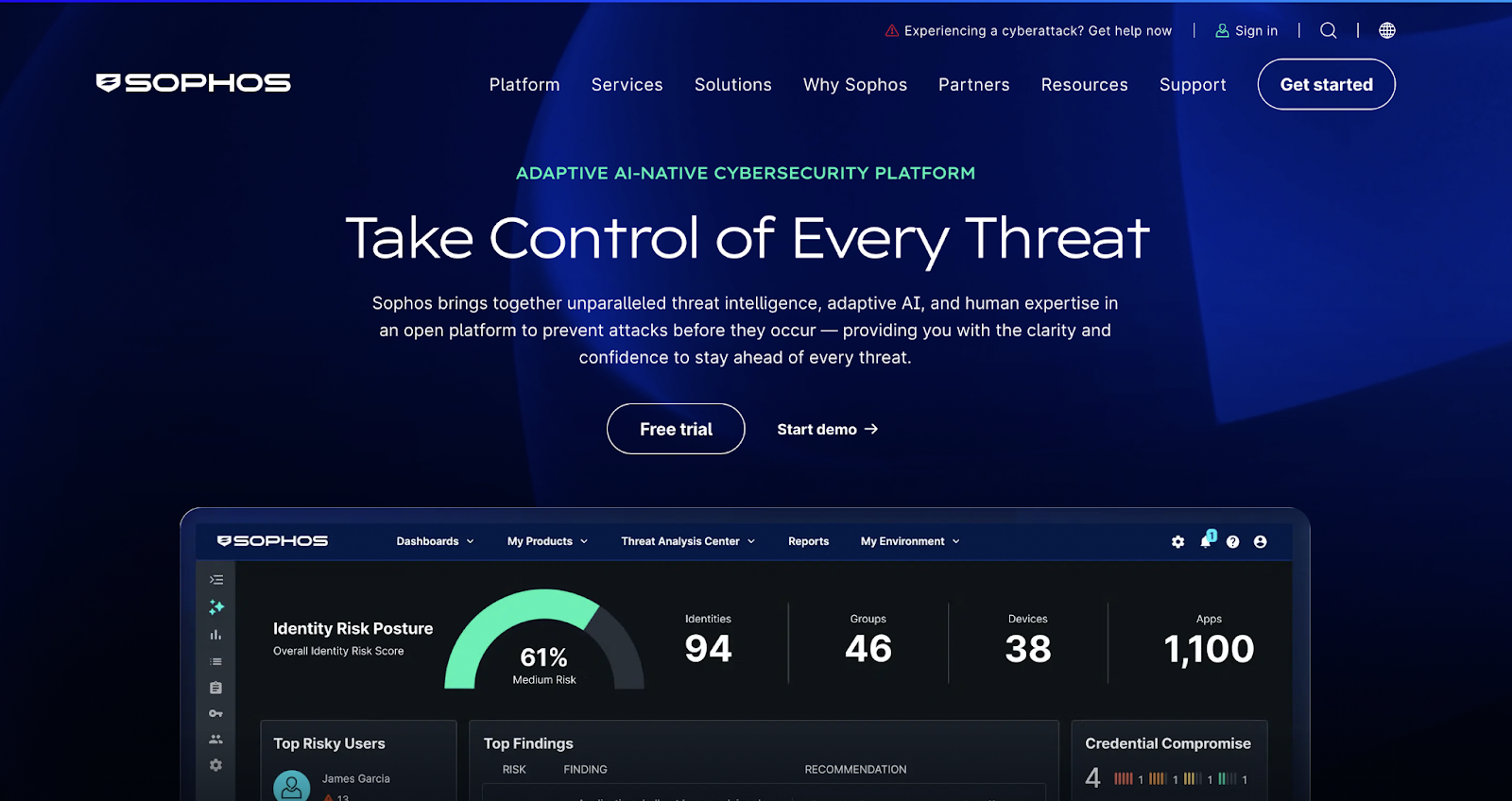

5. Sophos (XDR / MDR)

Initialement axée sur l'antivirus et la protection des endpoints. Au cours de la dernière décennie, l'entreprise s'est étendue aux pare-feu de nouvelle génération, à la sécurité du cloud et à la détection et réponse managées, se positionnant fortement sur le marché intermédiaire. Sa plateforme XDR est complétée par une offre MDR mature, avec des ajouts récents incluant la détection et la réponse aux menaces d'identité (ITDR).

Fonctionnalités clés

- Couverture MITRE à 100 % : A atteint une couverture de détection de 100 % lors de l'évaluation MITRE ATT&CK Enterprise 2025.

- Chasse aux menaces managée : Le service MDR offre une chasse aux menaces et une réponse aux incidents 24h/24 et 7j/7, menées par l'homme.

- Détection des menaces d'identité : L'ITDR surveille les compromissions d'identifiants, les escalades de privilèges et les attaques basées sur l'identité.

- Surveillance du dark web : Recherche les identifiants divulgués ou compromis associés à l'organisation.

Avantages

- Offre MDR robuste pour les organisations sans SOC 24h/24 et 7j/7.

- Performances compétitives lors d'évaluations indépendantes.

- Convient bien aux organisations du marché intermédiaire avec une tarification raisonnable.

Inconvénients

- Les capacités XDR sont plus récentes comparées à celles de certains concurrents ; Sophos est historiquement reconnu pour ses produits endpoint et pare-feu.

- L'ITDR a été lancé fin 2025 et est encore en phase de maturation.

- Les intégrations tierces s'améliorent, mais sont moins étendues que celles des grands fournisseurs.

- Certains utilisateurs signalent des performances de console plus lentes à grande échelle.

- Les fonctionnalités avancées nécessitent souvent une adhésion plus profonde à l'écosystème Sophos.

- La personnalisation des rapports est limitée par rapport aux plateformes SIEM dédiées.

Meilleur pour

Les organisations du marché intermédiaire recherchant de solides capacités de détection et de réponse sans construire un SOC interne complet, en particulier celles préoccupées par les attaques basées sur l'identité.

Tarification : contacter le service commercial

Note Gartner: 4.5 / 5

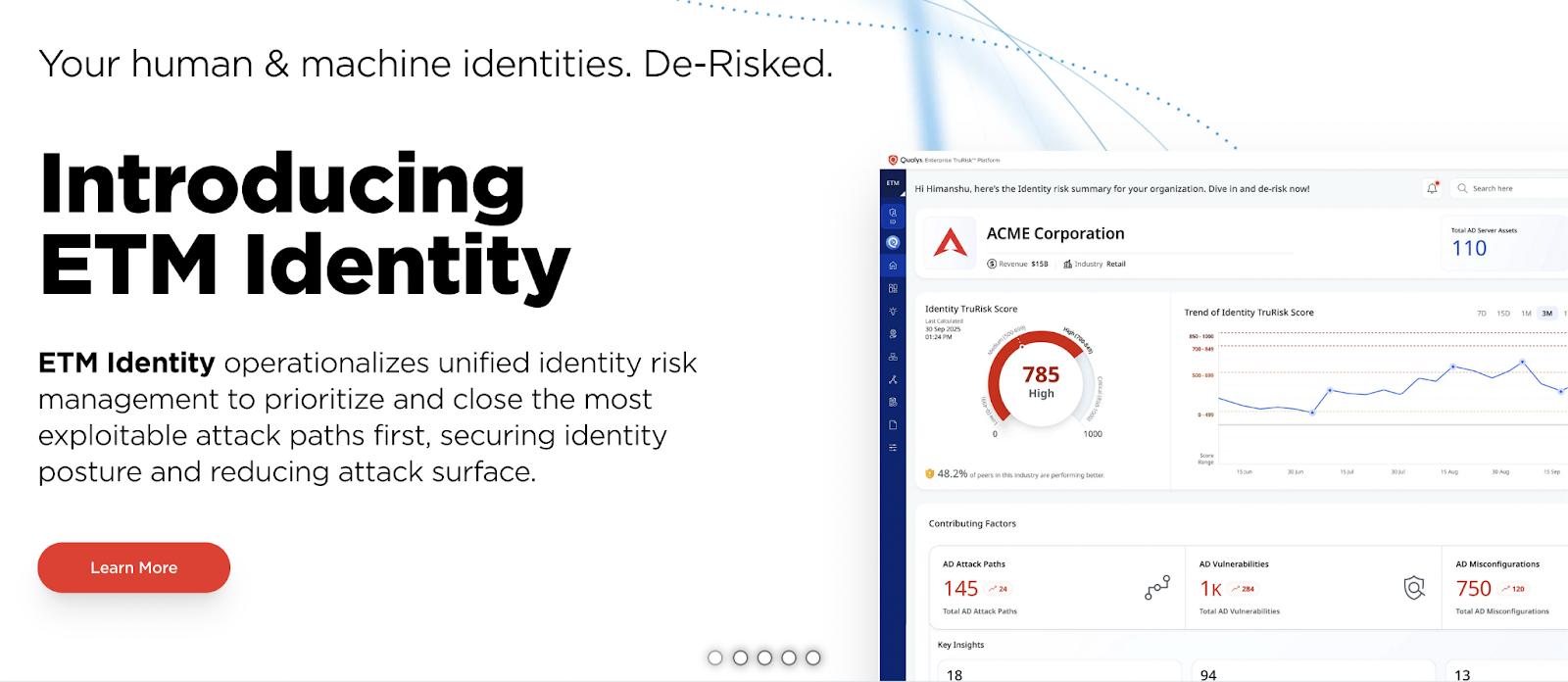

6. Qualys

Principalement connu pour la gestion des vulnérabilités en tant que service. Sa plateforme VMDR (Vulnerability Management, Detection, and Response) combine la découverte d’assets continue avec l'évaluation des vulnérabilités, la priorisation des risques et la remédiation intégrée à travers les environnements IT, OT, cloud et IoT.

Fonctionnalités clés

- Notation TruRisk : Va au-delà du CVSS en prenant en compte la disponibilité des exploits, l'armement actif, la criticité des assets et le contexte d'exposition.

- Étendue de la détection : Couvre plus de 103 000 CVE, avec des affirmations d'identification des vulnérabilités critiques jusqu'à 16 heures plus tôt que les concurrents.

- Sources de détection des vulnérabilités : Identifie où chaque vulnérabilité a été découverte, que ce soit via un agent, un scan périmétrique ou un scanner interne.

Avantages

- Couverture de détection des vulnérabilités profonde et mature

- La priorisation basée sur les risques aide à réduire le bruit des alertes.

- Visibilité des assets unifiée à travers les environnements hybrides et hétérogènes

Inconvénients

- Principalement axé sur les vulnérabilités ; ne remplace pas l'XDR ou le SIEM pour la détection comportementale.

- Le déploiement d'agents peut être complexe dans des environnements vastes ou fortement segmentés.

- Les performances de scan peuvent impacter les systèmes de production si elles ne sont pas soigneusement ajustées.

- L'interface utilisateur et le workflow présentent une courbe d'apprentissage.

- La configuration des rapports nécessite souvent un effort initial significatif.

- Certaines intégrations nécessitent l'engagement de services professionnels.

Meilleur pour

Les organisations où la gestion des vulnérabilités est au cœur du programme de sécurité, en particulier celles nécessitant une visibilité complète sur l'infrastructure hybride englobant les environnements IT et IoT.

Tarification : contacter le service commercial

Note Gartner : 4.4/5

7. IBM Security (QRadar Suite)

La suite QRadar d'IBM Security est une plateforme SIEM bien établie qui a évolué pour devenir une offre XDR plus large, s'appuyant sur des décennies d'expérience en matière d'opérations de sécurité d'entreprise. Positionnée au sein du portefeuille de sécurité plus vaste d'IBM, QRadar met l'accent sur l'analyse des logs à grande échelle, le reporting de conformité et la détection des menaces assistée par l'IA.

Fonctionnalités clés

- Analyse des logs à grande échelle : Conçue pour gérer des volumes de logs extrêmement élevés, reflétant les décennies d'expérience d'IBM dans l'exploitation de SIEMs au sein de grandes entreprises.

- Intégration de l'IA Watson : Utilise des analyses basées sur l'IA pour la détection d’anomalies et le triage automatisé.

- Expérience analyste unifiée : La suite QRadar consolide les capacités SIEM, SOAR et XDR en un flux de travail unique.

- Renseignement sur les menaces : Intègre les flux de renseignement sur les menaces IBM X-Force directement dans la détection et l'investigation.

Avantages

- Gère efficacement les exigences massives d'ingestion et de rétention des logs

- Solides capacités de conformité, d'audit et de reporting

- Un vaste écosystème d'intégrations tierces

Inconvénients

- Lourd en termes d'opérations et nécessite souvent du personnel dédié pour sa maintenance

- La complexité peut submerger les petites équipes de sécurité

- Les déploiements sur site exigent un investissement significatif en infrastructure

- Les mises à jour et l'ajustement des règles de détection peuvent être lents

- Le modèle de licence est complexe et difficile à prévoir

- Les offres QRadar basées sur le cloud présentent un ensemble de fonctionnalités différent et parfois réduit

Meilleur pour

Grandes entreprises avec des environnements hétérogènes et des équipes dédiées aux opérations de sécurité, en particulier celles ayant des relations existantes avec IBM ou une infrastructure mainframe et hybride significative.

Tarification : contacter le service commercial

Note Gartner : 4.3/5

8. Cisco (XDR / Security Cloud)

Le XDR de Cisco, fourni via le Cisco Security Cloud, vise à unifier la détection et la réponse en corrélant la télémétrie à travers le vaste portefeuille de Cisco, y compris les produits de sécurité réseau, e-mail, endpoint et cloud. La force de la plateforme réside dans sa visibilité réseau approfondie et son renseignement sur les menaces, en particulier pour les organisations déjà fortement investies dans l'infrastructure Cisco.

Fonctionnalités clés

- Visibilité réseau : Enrichit les détections avec les données de flux réseau lorsque l'infrastructure réseau Cisco est utilisée.

- Intégration SecureX : Agit comme une couche d'orchestration connectant plusieurs produits de sécurité Cisco dans un flux de travail unifié.

- Renseignement Talos : Exploite le renseignement sur les menaces de l'une des plus grandes équipes commerciales de recherche sur les menaces du secteur.

- Sécurité des e-mails : Fournit une détection intégrée des menaces par e-mail via Cisco Secure Email.

Avantages

- Visibilité inégalée au niveau du réseau pour les environnements centrés sur Cisco.

- Renseignement sur les menaces de haute qualité de Cisco Talos.

- Forte valorisation des investissements existants dans l'infrastructure Cisco.

Inconvénients

- Les capacités XDR sont encore en cours de maturation suite à l'acquisition de Splunk.

- Intégration continue et incertitude quant à la feuille de route produit.

- La détection des endpoints est moins mature que la visibilité basée sur le réseau.

- Le déploiement peut être complexe dans les environnements hybrides et multi-cloud.

- La pleine valeur nécessite un engagement plus profond envers l'écosystème Cisco.

- Certains chevauchements de produits et les efforts de consolidation sont toujours en cours.

Meilleur pour

Les organisations ayant des investissements significatifs dans les réseaux Cisco qui souhaitent étendre la télémétrie d'infrastructure existante à la détection et à la réponse en matière de sécurité. Les acheteurs devraient évaluer attentivement comment l'intégration de Splunk évolue.

Tarifs

Tarification personnalisée, souvent groupée via les contrats d'entreprise Cisco (Cisco Enterprise Agreements). La tarification des produits autonomes varie considérablement en fonction de la taille et de la portée du déploiement.

Évaluation Gartner : 4.7/5

9. Trend Micro (Vision One)

Trend Micro est un acteur majeur de la sécurité des endpoints depuis des décennies et a réussi sa transition vers une plateforme XDR complète avec Vision One. La plateforme excelle dans la corrélation des données entre les endpoints, les serveurs, les e-mails, les réseaux et les charges de travail cloud, avec une force particulière dans le traçage des chaînes d'attaque qui couvrent plusieurs vecteurs.

Fonctionnalités clés

- Détection inter-couches : Trace les chaînes d'attaque à travers des scénarios e-mail-vers-endpoint-vers-serveur, connectant les activités connexes en incidents unifiés.

- Informations sur les risques : Quantifie l'exposition aux risques organisationnels sur l'ensemble de la surface d'attaque avec des recommandations priorisées.

- Investigation via Workbench : Offre une console unifiée pour le triage des alertes et l'investigation des incidents à travers toutes les sources de télémétrie.

- Intégration de la sécurité cloud : Étend la couverture aux conteneurs, aux fonctions serverless et aux charges de travail cloud.

Avantages

- Forte corrélation entre les vecteurs d'attaque par e-mail et les endpoints.

- Longue expérience et maturité en matière de protection des endpoints (Leader du Magic Quadrant de Gartner à 20 reprises).

- Modèles de tarification compétitifs et flexibles, souvent plus rentables que ceux d'autres concurrents XDR de premier plan.

- Prise en charge étendue des systèmes d'exploitation hérités, parallèlement aux environnements cloud-native modernes.

Inconvénients

- Les capacités de sécurité cloud-native et de sécurité des conteneurs ont été ajoutées ultérieurement à la suite.

- Les organisations fortement investies dans Kubernetes pourraient trouver la profondeur de détection insuffisante par rapport aux outils spécialisés.

- Certains utilisateurs signalent que les taux de faux positifs nécessitent un ajustement manuel continu.

- Les intégrations tierces sont moins étendues que celles des grands fournisseurs d'écosystèmes de plateformes.

- L'agent peut être gourmand en ressources sur le matériel endpoint plus ancien.

Meilleur pour

Les organisations où l'e-mail et l'endpoint sont les principaux vecteurs d'attaque, en particulier celles qui utilisent déjà les produits Trend Micro et qui souhaitent une expérience XDR consolidée et à haute visibilité.

Tarification : Les devis exacts nécessitent de contacter le service commercial.

Note Gartner : 4,7/5

10. Fortinet (Security Fabric)

Principalement connu pour ses pare-feu FortiGate, Fortinet s'est étendu pour devenir une plateforme de sécurité complète sous l'égide de Security Fabric. La plateforme unifie la sécurité réseau, la protection des endpoints et la visibilité des charges de travail cloud, offrant un écosystème hautement intégré qui excelle dans les environnements où la détection au niveau du réseau et la sécurité OT (Operational Technology) sont des priorités absolues.

Fonctionnalités clés

- FortiGuard Labs Intelligence : Traite plus de 100 milliards d'événements de sécurité par jour pour fournir du renseignement sur les menaces en temps réel, basé sur l'IA, sur l'ensemble du Fabric.

- Détection au niveau du réseau : L'intégration profonde entre les pare-feu FortiGate et la pile de détection plus large permet une visibilité corrélée sur l'ensemble du trafic réseau.

- Sécurité OT et industrielle : Capacités conçues spécifiquement pour sécuriser les systèmes de contrôle industriels (ICS) et les environnements SCADA, y compris le matériel renforcé.

- Intégration SASE unifiée : Combine la sécurité réseau sur site avec la fonctionnalité Secure Access Service Edge (SASE) fournie via le cloud pour les effectifs hybrides.

Avantages

- Performances de premier ordre pour les organisations utilisant déjà l'infrastructure réseau Fortinet.

- L'une des rares plateformes avec un support natif et approfondi pour les environnements industriels et manufacturiers.

- Les puces SPU (Security Processing Unit) conçues sur mesure offrent un débit supérieur par rapport aux concurrents basés uniquement sur des logiciels.

- Bien que propriétaire, le « Fabric » couvre un périmètre plus large (WLAN, LAN, SD-WAN et Endpoint) que presque tout autre fournisseur unique.

Inconvénients

- Verrouillage fournisseur : La valeur de la plateforme est maximale lors de l'utilisation d'une pile entièrement Fortinet ; l'intégration avec des produits non-Fortinet nécessite souvent des « Fabric Connectors » complexes.

- Complexité de l'interface : Les consoles de gestion (FortiManager/FortiAnalyzer) offrent un contrôle approfondi, mais sont connues pour leur courbe d'apprentissage plus raide et une interface utilisateur plus traditionnelle.

- Maturité de l'Endpoint : Bien qu'en amélioration, FortiClient et FortiEDR sont souvent considérés comme secondaires par rapport à leurs puissantes solutions de sécurité réseau.

- Friction de licence : Les utilisateurs signalent fréquemment que la navigation entre les différents niveaux de support et les licences de fonctionnalités peut être fastidieuse.

Meilleur pour

Les organisations dotées d'une infrastructure réseau Fortinet significative, en particulier celles des secteurs de la fabrication, de l'énergie ou des services publics, où la sécurité OT et la segmentation réseau sont critiques.

Tarification : contactez le service commercial pour un devis

Évaluation Gartner : 4.6/5

Conclusion

Choisir les bons outils de cybersécurité en 2026 ne consiste plus à rechercher le plus grand nombre de fonctionnalités, mais plutôt à adapter les capacités de détection à la manière dont vos systèmes sont réellement conçus et exploités.

Alors que les surfaces d'attaque s'étendent aux endpoints, à l'infrastructure cloud, aux identités et au code applicatif, les équipes de sécurité ont besoin d'outils qui révèlent les risques réels, réduisent le bruit et s'intègrent aux workflows existants plutôt que de les ralentir.

Les plateformes de cette liste excellent chacune dans différents domaines, de la détection des endpoints et du réseau à la gestion des vulnérabilités et à la visibilité pilotée par le SIEM. Aikido Security se distingue en se concentrant sur les points où le risque moderne est introduit à travers le code, les dépendances, l'infrastructure et le runtime, et en rendant la remédiation pratique grâce à un triage automatisé et des correctifs clairs. Si vous cherchez à améliorer la couverture de sécurité sans ajouter de complexité ou de fatigue liée aux alertes, Aikido offre un excellent point de départ.

Vous voulez voir comment Aikido Security s'intègre à votre environnement ? Commencez gratuitement ou planifiez une démo pour découvrir comment il aide les équipes à trouver et à corriger les risques réels plus rapidement.