→ TL;DR Les appareils des développeurs sont le nouveau talon d'Achille de la chaîne d'approvisionnement logicielle. Aikido Device Protection protège les appareils contre les attaques lors de l'installation via les registres de paquets, les extensions d'IDE, les plugins de navigateur et les places de marché de compétences. Développez sans crainte.

L'actualité a été plutôt mouvementée ces derniers temps, n'est-ce pas ?

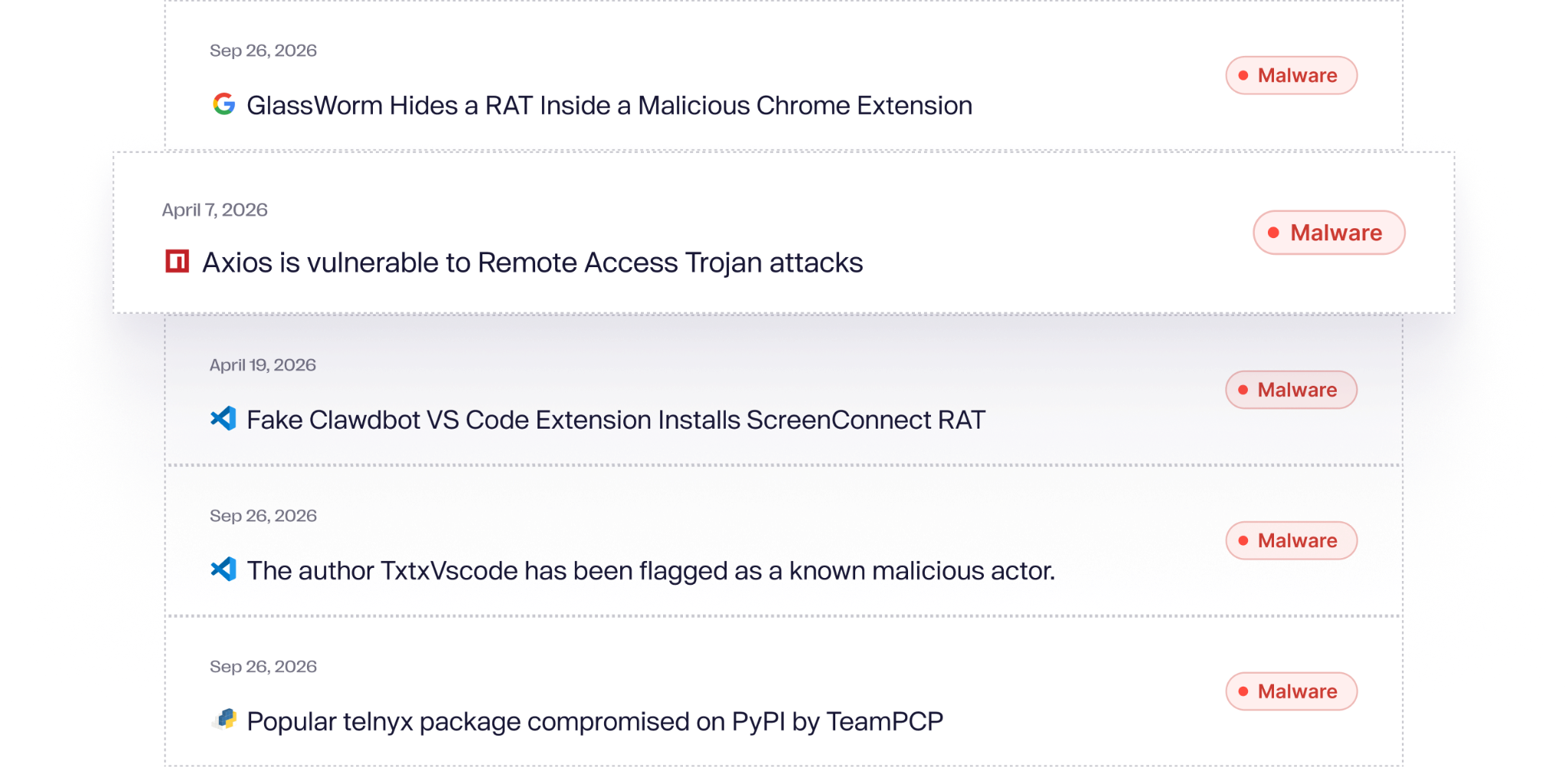

Rien qu'en mars, TeamPCP a enchaîné des identifiants volés sur quatre projets open source majeurs en moins de dix jours : Trivy, Checkmarx KICS, LiteLLM et Telnyx. Quelques jours plus tard, Axios, le client HTTP JavaScript avec plus de 100 millions de téléchargements hebdomadaires, a été compromis via un compte de mainteneur piraté. Cette semaine, Vercel a révélé qu'un attaquant avait accédé à des systèmes internes et à des variables d'environnement après avoir probablement compromis une extension Chrome utilisée par l'un de ses employés.

Suivre l'actualité de la sécurité ces derniers temps donne l'impression d'une longue, longue semaine :

Et si vous vous sentez laissé pour compte, accrochez-vous.

En douze mois, nous sommes passés de compromissions de packages uniques à des vers auto-réplicatifs, puis à des piratages complets de pipelines CI/CD s'enchaînant sur plusieurs registres. Les attaquants apprennent plus vite que nous ne déployons de correctifs.

“L'écriture d'une attaque de la chaîne d'approvisionnement exigeait autrefois de réelles compétences. Il fallait comprendre les registres de packages, les pipelines CI/CD, les techniques d'obfuscation et savoir écrire des charges utiles qui échappent à la détection. Maintenant, il suffit d'un abonnement ChatGPT à 8 $. Vous n'avez même pas besoin de comprendre ce qu'est npm pour écrire un malware qui se propage par son intermédiaire.

Demandez à un modèle d'écrire un hook postinstall qui exfiltre les variables d'environnement, et il le fera. Demandez-lui d'obfusquer la charge utile, et il le fera. L'attaque s'est démocratisée. La défense s'est améliorée, mais pas au même rythme.”

D'autre part, les agents de codage IA extraient des packages, invoquent des outils et ajoutent des compétences de manière autonome, avec peu ou pas de supervision humaine sur ce qui est installé. Où tout cela nous mène-t-il ?

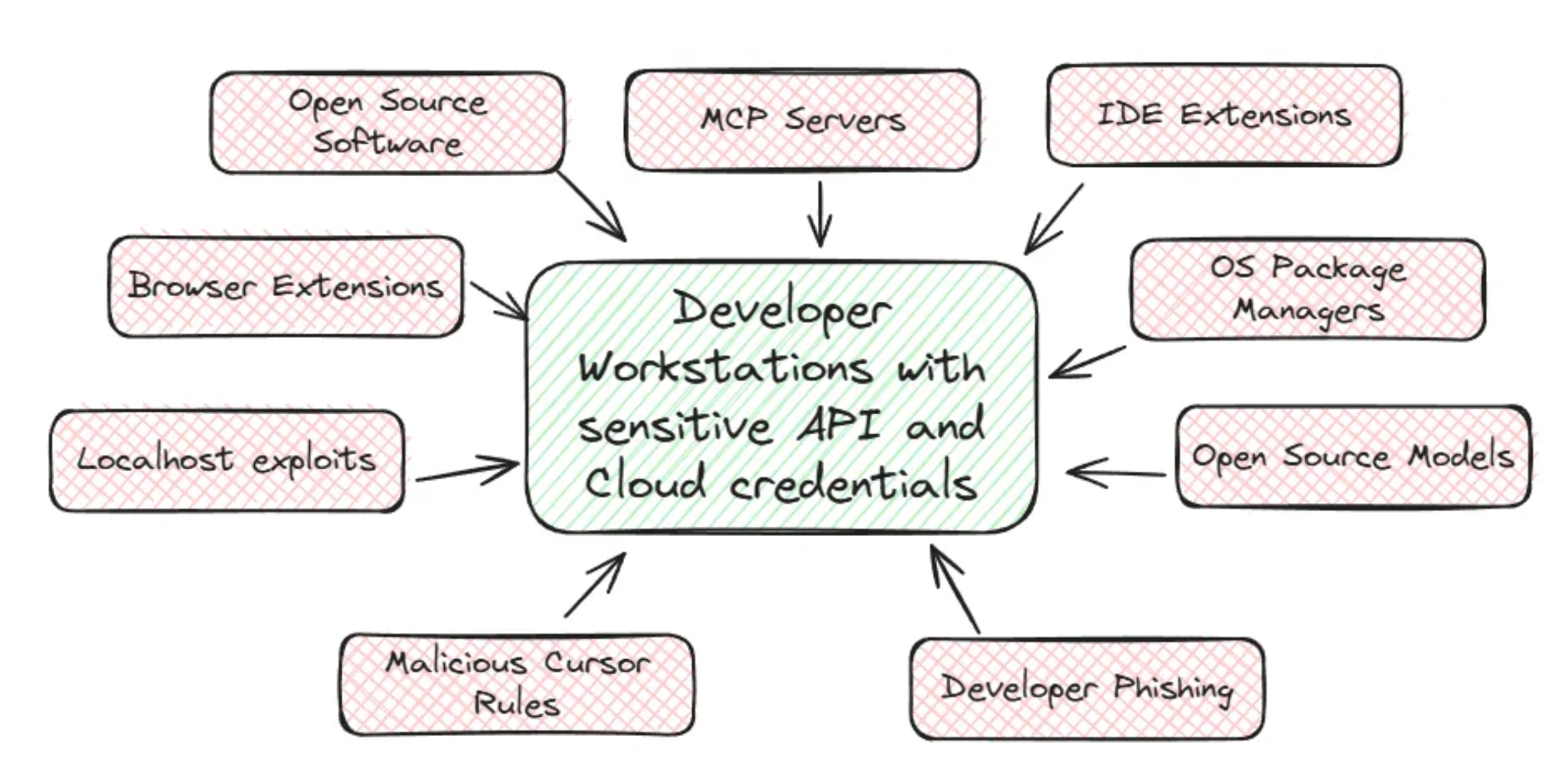

Le nouvel endpoint : les appareils des développeurs.

Ces attaques partagent toutes la même cible : l'appareil du développeur lui-même. Pourquoi ?

Les appareils des développeurs sont des environnements de confiance qui détiennent les clés du royaume : identifiants cloud, clés SSH, jetons de publication npm, configurations Kubernetes, accès direct au code source et à la production. Compromettez-en un, et le rayon d'impact est énorme. Un seul identifiant compromis a suffi à publier des versions malveillantes de packages légitimes, déclenchant des compromissions dans des milliers d'organisations.

Alors, les appareils des développeurs ne sont-ils pas protégés par les outils existants ? Non. C'est là le problème. Les outils de sécurité sur lesquels la plupart des entreprises s'appuient, la protection traditionnelle des endpoints (EDR) pour la détection des menaces sur le système d'exploitation et la gestion des appareils (MDM) pour gérer ce qui est installé, ont été conçus pour un monde de binaires signés et d'attaques de systèmes d'exploitation. Et ils n'ont certainement pas été conçus pour les développeurs d'aujourd'hui.

Le logiciel installé aujourd'hui sur les machines des développeurs est constitué de packages de code, d'extensions d'IDE, d'extensions de navigateur, d'outils d'IA et de serveurs MCP. Un logiciel en texte clair, non compilé. L'EDR ne voit pas une installation npm. Le MDM ne sait pas ce que fait une extension MCP.

Les appareils des développeurs sont le nouveau talon d'Achille de la chaîne d'approvisionnement logicielle.

Le statu quo ne fonctionne pas

Sans un outillage couvrant les endpoints des développeurs, la plupart des entreprises se retrouvent dans l'une des deux situations délicates suivantes.

- Elles bloquent tout. Aucune installation. Registries privés, murs infranchissables entre les développeurs et l'internet ouvert. Cela peut fonctionner pour les entreprises fortement réglementées comme les banques, mais cela nuit à la vitesse partout ailleurs. C'est tellement restrictif que les développeurs se battent pour obtenir de larges exemptions ou trouvent des solutions de contournement, comme des seconds ordinateurs portables et des VPN désactivés, ce qui aggrave le problème.

- Elles laissent faire en espérant. Sans méthode efficace pour régir ce que les développeurs installent, elles espèrent que rien ne se passera mal, en s'appuyant sur la rotation des secrets et des politiques d'accès minimal. C'est ainsi que la plupart des entreprises fonctionnent.

Ou bien elles adoptent une combinaison des deux, avec une revue manuelle au cas par cas. Cela ne passe pas à l'échelle (évidemment). Aucune de ces approches ne fonctionne.

“Dans le monde des affaires, la productivité des développeurs prime sur toute autre considération, et ces machines bénéficient généralement de larges exemptions aux contrôles normaux, créant d'énormes angles morts dans les organisations… ou le jeu n'en vaut tout simplement pas la chandelle pour prévenir d'éventuels exploits, surtout en connaissant le tollé inévitable des développeurs.” (James Berthoty)

Les entreprises ne peuvent plus se permettre de ralentir le développement, ni de le laisser sans protection. C'est pourquoi nous avons créé Aikido Device Protection.

Présentation d'Aikido Device Protection

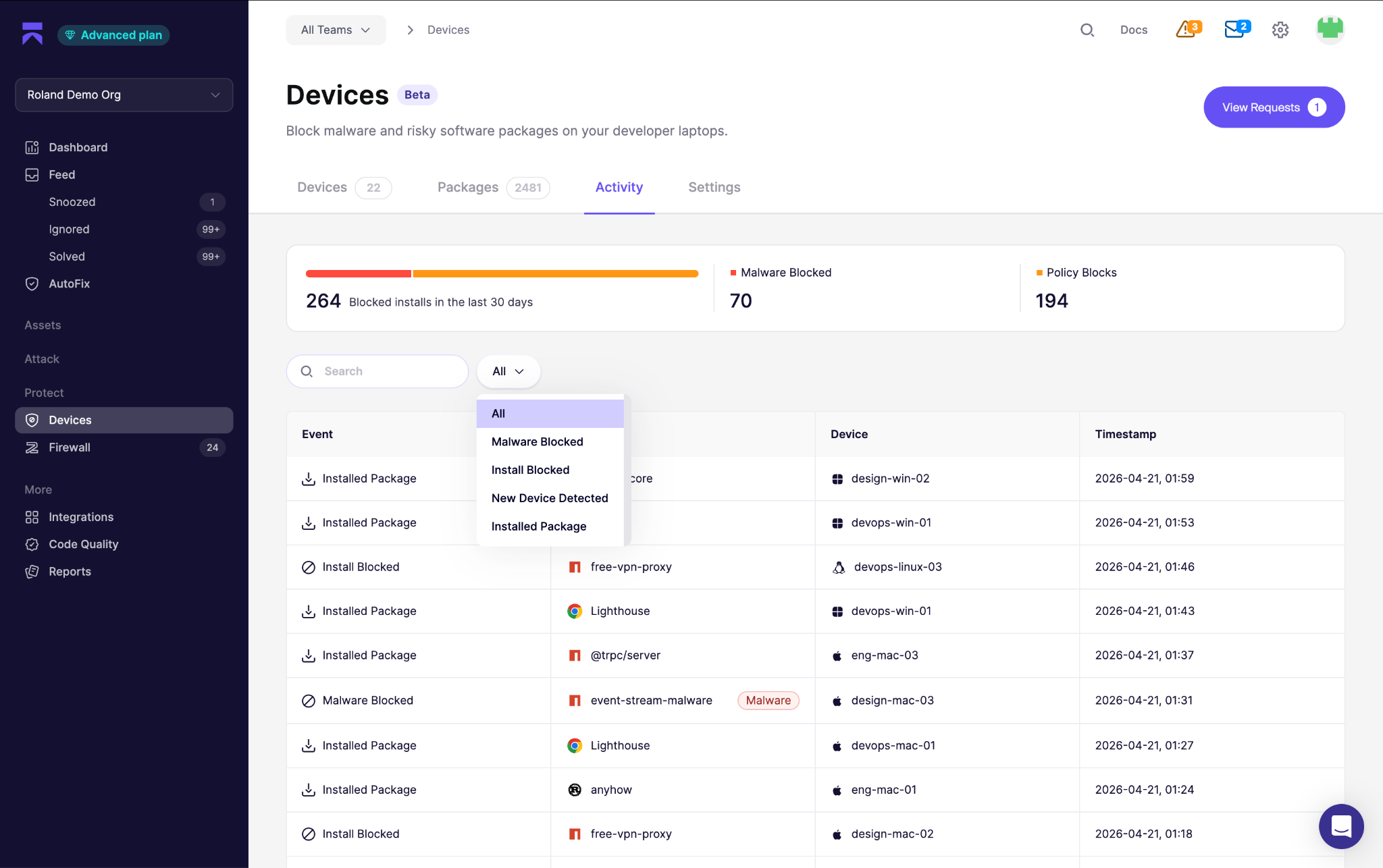

Aikido Device Protection est la couche de sécurité qui réside sur l'appareil du développeur, offrant visibilité, contrôle et protection sur ce qui est installé sur les postes de travail de vos ingénieurs.

Avec Aikido Device Protection, les équipes peuvent :

- Obtenir une visibilité complète sur votre chaîne d'approvisionnement logicielle : Visualisez chaque extension de navigateur, bibliothèque de code, plugin d'IDE et dépendance de build installés sur les appareils de votre équipe.

- Arrêter les malwares avant leur installation : Aikido identifie et bloque automatiquement les packages et installations malveillants avant qu'ils n'atteignent l'appareil.

- Appliquer un âge minimal pour les packages : Définissez vos propres exigences de maturité pour les packages avant leur utilisation, minimisez les fenêtres de risque.

- Verrouiller des écosystèmes spécifiques : Bloquez toutes les installations provenant de n'importe quel écosystème et marketplace lorsque votre équipe n'en a pas besoin.

- Exiger une approbation pour les nouveaux logiciels : Permettez aux membres de l'équipe de demander des installations tout en gardant les administrateurs en contrôle de ce qui est approuvé, définissez les politiques d'équipe, les exceptions et les workflows.

En pratique, cela se présente comme suit :

Un développeur installe une extension VS Code qui semble légitime, fonctionne comme annoncé et dépose silencieusement un cheval de Troie d'accès à distance au lancement. Device Protection la vérifie par rapport au flux de menaces d'Aikido Intel et la bloque avant son activation. Nous avons découvert exactement cela en janvier avec une fausse extension Clawdbot.

Un développeur exécute npm i axios, qui tente de télécharger la dernière version. Cette version a été publiée il y a une heure. Device Protection revient à la version la plus récente qui respecte une politique d'âge minimum de 48 heures. Lors de l'attaque Axios, la dépendance malveillante de type dropper avait été pré-positionnée moins de 24 heures avant que les versions compromises ne l'intègrent. La seule vérification de l'âge aurait bloqué l'infection.

Dans tous nos produits, nous restons farouchement attachés à ce que les développeurs puissent se concentrer sur la création. Pour les développeurs, Aikido Device Protection est conçu pour disparaître. Développez en toute liberté. Les installations sûres se déroulent sans interruption. Si quelque chose est malveillant, il est bloqué avant d'atteindre la machine. Si vous oubliez qu'il est en cours d'exécution, c'est précisément le but. [...Insérer une métaphore clichée sur le fait que vous êtes content de porter un casque le jour où vous avez un accident]

Pour les équipes de sécurité, Aikido Device Protection est conçu pour vous offrir visibilité et contrôle, sans ralentir le développement. Définissez vos propres politiques d'équipe, des listes d'autorisation pour les outils fiables, des flux de travail de demande et d'approbation, obtenez une piste d'audit complète et une visibilité sur chaque appareil de développeur de l'organisation. Déployez facilement via votre MDM existant.

Construit sur des fondations ouvertes

L'année dernière, nous avons lancé Safe Chain, un serveur proxy open source qui encapsule la CLI, bloquant les packages malveillants avant l'installation et appliquant un âge minimal de 48 heures pour les packages. Avec plus de 200 000 téléchargements hebdomadaires, Safe Chain offre une protection aux développeurs individuels comme aux équipes d'entreprise. Si vous utilisiez Safe Chain, les attaques Shai-Hulud, TeamPCP et Axios auraient été bloquées.

Safe Chain est le pack de démarrage. Nous continuerons d'investir dans le projet. Il restera open source. Device Protection est l'évolution, avec des sources étendues, une facilité de déploiement, des contrôles de gouvernance et un tableau de bord centralisé.

Safe Chain et Device Protection fonctionnent tous deux sur Aikido Intel, notre moteur de renseignement sur les menaces basé sur LLM. Aikido Intel surveille l'internet ouvert, exposant les malwares et les vulnérabilités pré-CVE dans les écosystèmes open source dès leur détection. Pour les malwares spécifiquement, Aikido Intel analyse désormais plus de 100 000 projets suspects par jour, contre 20 000 à la même période l'année dernière, identifiant les malwares dans les minutes suivant leur publication.

Aikido Intel est soutenu par une équipe dédiée de chercheurs en sécurité et d'ingénieurs en IA. Nous publions automatiquement toutes les découvertes de menaces, faisant d'Aikido Intel votre première alerte pour les menaces de la chaîne d'approvisionnement. Gratuit. Ouvert. → https://intel.aikido.dev/

Démarrez (oui, une offre gratuite est disponible)

Aikido Device Protection est disponible sur tous les plans. La protection npm et PyPI est incluse gratuitement.

Pour les politiques personnalisées, les workflows d'approbation, la surveillance des extensions VS Code, la surveillance des plug-ins de navigateur et les écosystèmes supplémentaires, un abonnement additionnel par appareil s'applique.

Pour découvrir comment Device Protection peut protéger vos développeurs, planifiez une démo, commencez gratuitement ou rejoignez notre démo en direct ce jeudi à 9h PT.

Développez sans crainte

Cette année a été difficile, ou comme Charlie le formule poétiquement (quoique sombrement) : « Actuellement, nos chaînes d'approvisionnement ne sont pas du tout des chaînes. Ce sont des fils lâches, et ils se défont. »

Device Protection aide à maîtriser ces vulnérabilités. Découvrez vos risques. Prévenez les attaques. Plus important encore, permettez aux développeurs de créer sans interruption… et sans crainte.

- Madeline, Aikido

P.S. Bien que « Développez sans crainte » frôle dangereusement le coussin brodé « live, laugh, love » que je brûlerais à vue... ça fonctionne. C'est percutant.

J'ai le libre arbitre et le pouvoir exécutif. Aujourd'hui, j'utilise les deux. Slogan = décidé.