Le pentest IA fait des vagues et rivalise avec la puissance des hackers humains de manières inattendues. Mais fréquemment, les entreprises recherchent le pentesting pour obtenir et soutenir leurs certifications de conformité.

Par le passé, les auditeurs ont rejeté les résultats des outils automatisés. Mais ce n'était pas parce qu'un humain devait s'asseoir et effectuer tous les tests, mais plutôt parce que ces anciens outils ne réalisaient rien qui s'approche de véritables pentests. Un pentest IA exécutant 250 agents orchestrés contre votre application correspond étroitement à la manière dont les pentesters humains effectuent leurs évaluations. Cela signifie explorer l'application, comprendre le fonctionnement des fonctionnalités, trouver des moyens de les contourner et valider que le problème est réellement exploitable avant de l'inclure dans le rapport.

Les véritables pentests IA sont aujourd'hui régulièrement acceptés par les auditeurs. Dans cet article, nous aborderons les idées fausses sur le pentest IA et sa relation avec la conformité, et expliquerons comment et quand vous pouvez utiliser le pentest IA pour répondre à vos exigences de conformité.

De quoi avez-vous réellement besoin pour un pentest de conformité ?

Lorsqu'un auditeur demande un test d'intrusion, il demande une documentation attestant que votre application a été testée contre un ensemble défini de vecteurs d'attaque et de méthodologies de test, que les résultats ont été validés et enregistrés, et que vous disposez d'un plan de remédiation pour tout élément critique. La question n'est pas de savoir si c'est un humain qui a passé deux semaines devant un terminal ou des agents IA qui y ont passé une journée. Il est également vrai que l'infrastructure évoluait beaucoup plus lentement par le passé, avec des releases trimestrielles, de sorte que l'idée d'effectuer des tests d'intrusion hebdomadaires était plutôt absurde. Ce n'est absolument plus le cas aujourd'hui.

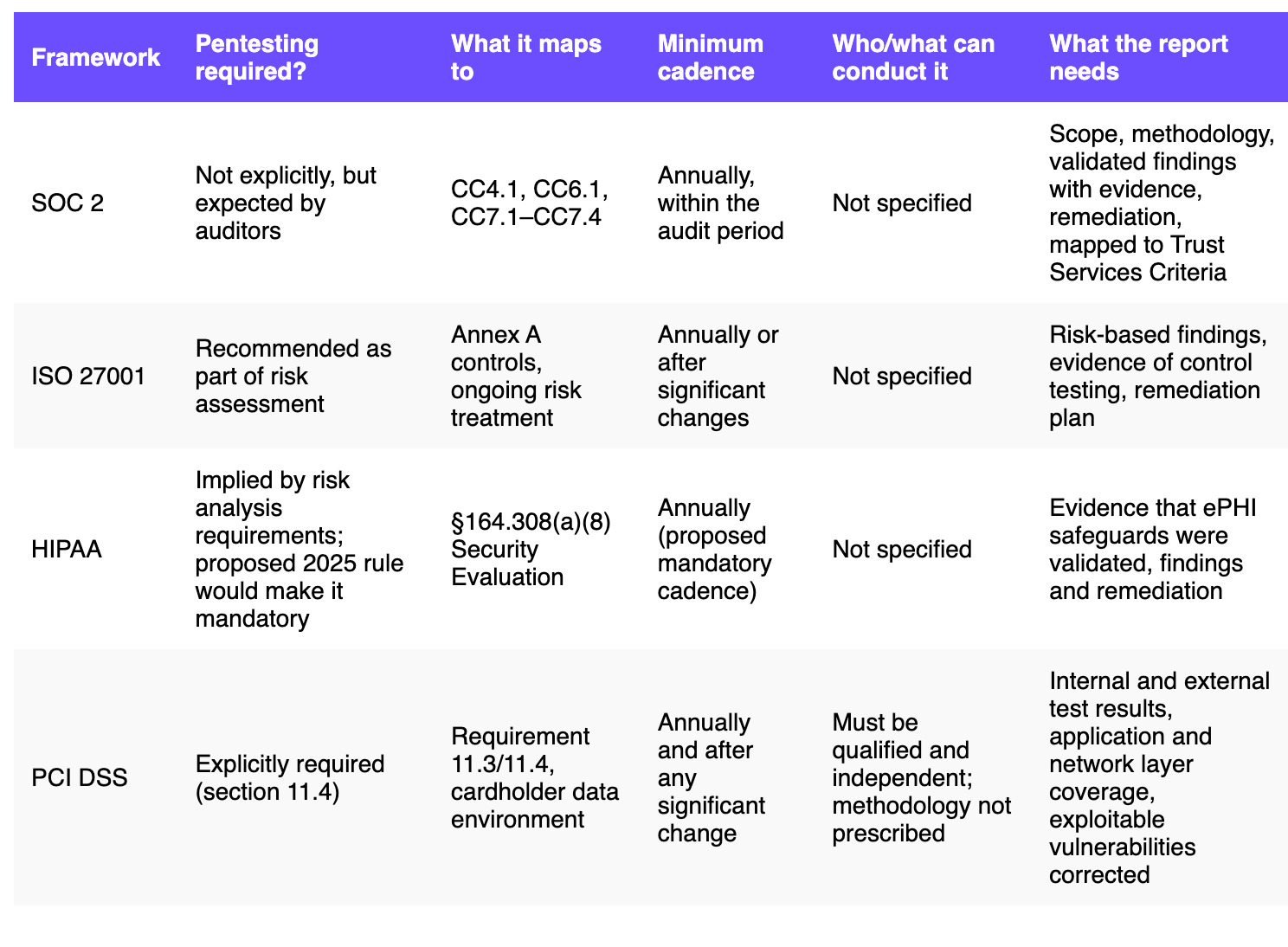

Les frameworks les plus courants qui exigent ou recommandent le pentest sont SOC 2, ISO 27001, HIPAA et PCI DSS. Pour la plupart d'entre eux, aucun n'exige explicitement qu'un humain ait mené le test. Ce qu'ils spécifient, c'est la couverture, la méthodologie et la documentation. PCI DSS est moins direct — ses directives définissent le test d'intrusion comme « une démarche essentiellement manuelle » et stipulent que les outils automatisés seuls ne satisfont pas à l'exigence (nous examinerons plus tard ce que cela signifie pour le pentest IA).

Examinons SOC 2. Le framework n'impose pas du tout le pentest. Ce qu'il exige, c'est que vous démontriez l'efficacité de vos contrôles, notamment en matière d'accès logique (CC6.1), de gestion des changements (CC8.1) et d'atténuation des risques (CC7.1 à CC7.4). Les auditeurs ont opté pour le pentest comme moyen le plus crédible de prouver ces contrôles, car il démontre que quelqu'un a réellement tenté de les contourner. Un rapport de pentest qui associe les résultats à ces critères, documente ce qui a été testé et montre la remédiation de tout élément critique, est ce qui satisfait à l'exigence. Il s'avère que le framework ne dit rien sur qui ou quoi a mené le test.

ISO 27001 suit un schéma similaire, recommandant le pentest dans le cadre de l'évaluation continue des risques.

Historiquement, HIPAA a considéré le pentest comme une bonne pratique plutôt qu'une exigence stricte, mais cela est en train de changer. En décembre 2024, le HHS a proposé des mises à jour de la règle de sécurité HIPAA qui rendraient les tests d'intrusion annuels obligatoires pour toutes les entités couvertes et les partenaires commerciaux, les tests devant être effectués par du personnel qualifié possédant des connaissances appropriées en cybersécurité. Cette règle devrait être finalisée d'ici mi-2026. Si vous êtes dans le secteur de la santé, vérifiez directement auprès de votre équipe de conformité le statut actuel.

Tous les frameworks exigent un rapport structuré comprenant un résumé exécutif, une section méthodologique, des résultats validés avec preuves et étapes de reproduction, des évaluations de gravité et des conseils de remédiation. L'OWASP Web Application Security Testing Guide est la référence que la plupart des testeurs suivent pour la couverture (et c'est une longue liste). Même une équipe humaine travaillant avec un budget d'une semaine ne peut pas, de manière réaliste, tout parcourir en profondeur. Ils doivent trier et prioriser les éléments les plus importants. La fréquence et l'étendue sont des contraintes qui ne limitent plus notre périmètre de test.

L'hypothèse selon laquelle le pentest de conformité signifie un pentest humain n'est pas inscrite dans la plupart des frameworks. Cela a été vrai par défaut car, jusqu'aux LLM, aucune technologie ne pouvait s'en approcher. Pour les équipes des secteurs fortement réglementés avec des exigences de conformité spécifiques, il est utile d'avoir cette conversation directement avec votre auditeur. Pour la plupart, cependant, le rapport ne soulèvera aucun drapeau. Le pentest IA couvre les exigences.

Où le pentest IA apporte déjà des résultats pour la conformité

Pistes d'audit

La piste d'audit d'un pentest IA est exhaustive et détaillée, souvent meilleure que de nombreux rapports de pentest humains. Chaque requête envoyée, chaque charge utile tentée, chaque action effectuée par chaque agent est enregistrée. Vous pouvez voir exactement ce qui a été testé, comment le test a été mené et ce qui a été trouvé. La plupart des rapports de pentest humains vous fournissent des résultats et une section méthodologique. Ils ne vous donnent pas une trace complète de chaque étape effectuée. Si votre auditeur demande : « Comment savons-nous qu'ils ont testé X ? », le rapport généré par un pentest IA peut effectivement montrer le journal pour cette chose exacte.

Couverture des tests

Le pentest IA couvre un terrain significatif. Pour ceux qui demandent : « Comment savons-nous qu'il a tout essayé ? », la préoccupation s'applique également aux pentesters humains. Un rapport de pentest manuel qui revient avec zéro résultat et aucune piste d'audit de ce qui a été testé est entièrement pris sur la foi. Une sorte de servitude au rituel du test d'intrusion annuel existe. Vous ne pouvez de toute façon pas prouver qu'un humain a tout essayé. Avec un pentest IA, vous pouvez énumérer une couverture de test détaillée via les journaux.

Les agents peuvent traiter l'intégralité du Top 10 OWASP en quelques heures. Ils testent les contrôles d'autorisation sur chaque point d'accès, et pas seulement sur un échantillon représentatif. Ils essaient chaque vecteur d'attaque sur chaque fonctionnalité, et pas seulement ceux qu'un testeur humain a eu le temps d'atteindre avant la fin de l'engagement.

Les IA améliorent de façon exponentielle leur capacité à raisonner et à comprendre le code. Elles découvrent de nouvelles vulnérabilités dépendantes du contexte que les humains ont manquées pendant des années. Les sceptiques supposent que les IA ne peuvent pas gérer les vulnérabilités de la logique métier. Ce n'est plus le cas. En pratique, les agents lisent la base de code, comprennent le comportement attendu et trouvent des moyens créatifs de le contourner. L'expression « Si tout ce que vous avez est un marteau, chaque problème ressemble à un clou » est pertinente ici. Même si un testeur humain est très doué pour trouver des vulnérabilités XSRF et gagne une prime de bug à six chiffres, la vérité est que le test par IA apporte une multitude d'approches à la tâche.

Lors du benchmark comparatif d'Aikido Security sur quatre applications web non triviales, les agents IA ont découvert deux fois plus de vulnérabilités de contrôle d’accès défaillant que les testeurs humains expérimentés. Ils ont également mis au jour une falsification de signature électronique dans une application de paiement que les testeurs manuels n'avaient pas du tout détectée. Les IA avaient certes un avantage considérable car elles avaient accès au code source. Une IA assimile une base de code complète presque instantanément, tandis que les testeurs humains travaillent généralement sans elle pour des raisons logistiques et de NDA. Mais les tests boîte blanche, boîte grise ou boîte noire sont clairement améliorés par le parallélisme qu'apporte le pentest agentique.

Le benchmark a également révélé que les testeurs humains étaient plus performants pour sonder les durcissements de configuration insuffisants et identifier les contrôles d'hygiène de conformité. Depuis lors, le pentest IA n'a cessé de s'améliorer. Le pentest IA d'Aikido, par exemple, détecte régulièrement des vulnérabilités IDOR complexes, qui impliquent de s'authentifier en tant qu'utilisateurs réels et de suivre de longs workflows de bout en bout.

Les intégrations tierces, en particulier les flux OAuth complexes et les implémentations SSO, sont plus difficiles à gérer de manière cohérente pour les agents. Le pentest IA d'Aikido a fourni les efforts nécessaires pour résoudre ces problèmes, mais ne tenez pas pour acquis que tous les produits de pentest IA peuvent le faire.

Rapports

Le format du rapport correspond directement aux besoins des équipes de conformité. SOC 2 et ISO 27001 reçoivent un PDF complet avec des preuves, des conseils de remédiation détaillés et des étapes de reproduction pour les re-tests après l'application des remédiations. Les exigences HIPAA sont couvertes.

Les délais d'exécution pour le pentest IA sont de l'ordre de quelques heures (certainement moins d'une journée), ce qui est très utile lorsque vous êtes dans un calendrier de certification ou que vous répondez à une demande d'audit incluant des actifs dans le périmètre qui n'ont pas été testés auparavant.

Que ne peut pas faire le pentest IA pour la conformité ?

Bien que les pentests IA soient de plus en plus acceptés, la technologie est encore assez nouvelle, et certaines industries et leurs régulateurs sont encore en train de définir leur position sur la question.

PCI DSS est plus normatif que SOC 2 ou ISO 27001 et exige explicitement des tests d'intrusion au moins une fois par an, avec une couverture spécifique des environnements de données de titulaires de carte. Ses directives officielles pour le pentest, mises à jour pour la dernière fois en 2017, décrivent le test d'intrusion comme « essentiellement une tâche manuelle » et stipulent que l'exécution d'outils automatisés seuls ne satisfait pas à l'exigence. L'esprit de l'exigence a toujours été axé sur l'exploitation active, les preuves validées et le jugement appliqué aux résultats. Les pentesters humains peuvent utiliser le pentest IA comme un outil pour gérer une grande partie du travail lourd côté application. Cela dit, PCI DSS exige également des tests de la couche réseau et de segmentation en plus des tests de la couche applicative, que le pentest IA ne couvrira de toute façon pas.

Pour certaines exigences des régulateurs des services financiers ou du secteur gouvernemental, les entreprises devront vérifier directement auprès de leur auditeur afin d'évaluer leur ouverture à considérer la surveillance continue et les tests non seulement comme équivalents aux tests ponctuels, mais comme une preuve significativement supérieure des contrôles de sécurité et de la rigueur du programme.

Les exemples les plus clairs sont CREST au Royaume-Uni et FedRAMP aux États-Unis. Tous deux ont le même problème sous-jacent : ils exigent qu'un organisme humain accrédité garantisse l'évaluation, quelle que soit la manière dont les tests ont été effectués. La certification CREST est originaire du Royaume-Uni, mais est un programme d'accréditation international et une condition pour l'acquisition de pentesting dans de nombreuses industries réglementées au Royaume-Uni, et les outils de pentest IA ne la possèdent pas encore aujourd'hui. Aikido est en train de faire certifier son pentest IA par CREST, donc cela est susceptible de changer prochainement.

FedRAMP, qui s'applique aux fournisseurs de services cloud vendant aux agences fédérales américaines, exige que les évaluations soient menées par des organisations d'évaluation tierces accréditées (3PAO). Les RFC récents pour FedRAMP 20x, cependant, indiquent que le programme s'efforce de trouver des moyens de moderniser son approche pour la vérification des solutions SaaS afin de protéger les infrastructures critiques et les applications et services gouvernementaux.

Les tests de sécurité physique et l'ingénierie sociale sont totalement hors périmètre (les tests de phishing sont requis pour FedRAMP). Nous sommes encore loin d'avoir des pentesteurs IA qui se promènent en tournant les poignées de porte pour voir si elles sont verrouillées et en envoyant des e-mails de phishing (probablement pour le mieux).

Il est plus probable que nous voyions des cabinets accrédités tirer parti du pentest IA de manière ciblée comme outils, plutôt que comme des remplacements complets pour leur reconnaissance et leur pentesting. Aujourd'hui, les pentests IA peuvent être utilisés dans un modèle de partenariat où un cabinet accrédité examine et cosigne le travail et les artefacts de test. Cette approche mérite d'être explorée si vous opérez sur l'un ou l'autre de ces marchés.

Les auditeurs ne rejettent-ils pas les outils de pentest IA comme de simples scanners ?

L'objection la plus courante ne concerne même pas le pentest IA. Le problème, ce sont les scanners automatisés qui se font passer pour du pentest IA.

Pendant des années, des organisations moins scrupuleuses ont tenté de faire passer la sortie de scanners de vulnérabilités basiques pour un rapport de pentest. Des outils comme Nessus ou OpenVAS produisent de longues listes de problèmes signalés avec des niveaux de gravité qui semblent crédibles sur le papier, mais rien n'a été validé, exploité ou contextualisé. Ils confondent le concept d'une vulnérabilité possible avec un chemin d'attaque démontrable. Les auditeurs en ont vu suffisamment pour être sceptiques face à tout ce qui ressemble à un scan déguisé en pentest. Vous devez donc vous assurer que votre pentest IA est véritablement du pentest IA, plutôt qu'un scanner ou un DAST maquillé en IA.

Un véritable pentest IA exploite et confirme réellement les vulnérabilités sur une cible réelle avant de les présenter dans un rapport. Vous pouvez faire la différence dans le langage et les détails du rapport. Les découvertes validées sont accompagnées de preuves de preuve de concept et d'étapes de reproduction montrant comment l'exploit a été réellement exécuté, tandis que les découvertes de scanner non validées décrivent simplement un problème potentiel avec un niveau de gravité générique et n'incluent aucune preuve que quoi que ce soit ait été réellement tenté. Si un rapport revient avec des centaines de découvertes et qu'aucune d'entre elles ne montre de preuve d'exploitation, vous avez probablement affaire à un scanner, indépendamment de ce qui est écrit sur l'emballage.

Cela nous ramène à ce que nous disions à propos de PCI DSS. Le langage de 2017 décrivant le pentest comme « essentiellement une tâche manuelle » a été rédigé spécifiquement pour aborder la question des organisations soumettant la sortie de scanner comme rapport de pentest. Les directives traçaient une ligne contre cette pratique, sans anticiper un monde où les agents IA exploitent et valident activement les découvertes comme le font les testeurs humains. Bien que les pentests IA ne couvrent pas toutes les exigences de pentest PCI DSS (comme les tests de la couche réseau et de segmentation), les outils de pentest IA peuvent aider les organisations à effectuer des pentests applicatifs plus efficacement, et nous pourrions voir ces réglementations mettre à jour leur formulation à l'avenir pour aborder cette nuance. L'industrie a tendance à évoluer plus rapidement que les cadres de conformité.

Conformité continue

Au-delà de la simple case à cocher de la conformité, le pentesting ponctuel ou instantané est un modèle défaillant pour tout ce qui déploie du code plus régulièrement qu'une fois par an.

Un pentest annuel vous indique à quoi ressemblait votre application le jour ou la semaine où le test a été exécuté. Mais votre équipe de développement a probablement poussé de nouvelles modifications dès le lendemain. Trois mois plus tard, le rapport de conformité est toujours valide sur le papier, mais votre surface d'attaque a considérablement changé. Les 85 % des CISO et des leaders de l'ingénierie interrogés dans notre enquête qui déclarent que les découvertes sont obsolètes au moins parfois n'ont pas tort concernant leur situation. Le décalage est palpable et à haut risque.

Le pentest continu transforme votre assertion ponctuelle en un enregistrement vivant. Au lieu de dire à un auditeur « nous avons effectué un pentest sur les actifs de production en mars », vous pouvez lui montrer un historique des tests de sécurité qui se trouve juste à côté de votre historique de déploiement. Et pas seulement en production, mais aussi dans les environnements inférieurs. Chaque modification impactant votre surface d'attaque a été testée, de sorte que les problèmes ont été détectés et corrigés avant qu'ils n'atteignent la production.

Les banques et les industries fortement réglementées sont actuellement contraintes de ralentir les cycles de publication, spécifiquement pour faire pentester les fonctionnalités avant leur déploiement. Le pentest IA continu change cela, car les tests s'exécutent en phase avec votre cadence de déploiement, vérifiant uniquement ce qui a changé, de sorte que les publications n'ont pas à attendre les revues de sécurité.

Découvrez à quoi ressemble un pentest IA de qualité audit

Les auditeurs vérifient qu'un test a eu lieu, qu'il a suivi une méthodologie de test définie, que les découvertes des tests ont été documentées avec des preuves, et que les problèmes critiques ont été traités. Un rapport de pentest IA satisfait toutes ces exigences. Les cadres qui définissent ce qui constitue un rapport de test et un artefact de conformité ne spécifient pas qui ou quoi a exécuté le test.

Si vous travaillez à la conformité SOC 2, ISO 27001, HITRUST, ou une certification similaire et que vous voulez voir à quoi ressemble le rapport avant de vous engager, vous pouvez demander un rapport d'exemple ou exécuter un scan de fonctionnalités sur votre application. La plupart des équipes constatent que le format du pentest IA ne surprend pas du tout leurs auditeurs.

Chez Aikido, nous avons constaté de très bons résultats avec nos clients utilisant le pentest IA pour la conformité. Bien que nous nous engagions à effectuer un pentest manuel si votre pentest IA est rejeté par un auditeur, jusqu'à présent, nous n'avons pas vu cela se produire. Contactez-nous dès aujourd'hui pour débloquer un pentesting rapide et conforme dès aujourd'hui.

FAQ

Le pentest IA est-il compatible avec la conformité SOC 2 ?

Oui, dans la plupart des cas. Le SOC 2 ne spécifie pas qui ou quoi effectue un pentest, seulement que le test a eu lieu, que les résultats ont été documentés avec des preuves et que les problèmes critiques ont été traités.

Les auditeurs accepteront-ils un rapport de pentest IA ?

La plupart l'accepteront, à condition que le rapport inclue des résultats validés avec des preuves de concept, une section méthodologique, des niveaux de gravité et des recommandations de remédiation. Le principal risque de rejet est de soumettre une sortie de scanner automatisé déguisée en pentest, et non un véritable pentest IA.

Quelle est la différence entre le pentest IA et l'analyse automatisée ?

Les scanners automatisés recherchent des correspondances avec des signatures de vulnérabilités connues et signalent des problèmes potentiels sans confirmer s'ils sont réellement exploitables. Un véritable pentest IA raisonne sur le fonctionnement de l'application, tente d'exploiter les résultats sur une cible réelle et ne révèle que les vulnérabilités réellement confirmées.

Le SOC 2 exige-t-il un pentester humain ?

Non. Le SOC 2 est basé sur les résultats, ce qui signifie qu'il définit ce que vos contrôles doivent démontrer en fonction de vos politiques de sécurité écrites, plutôt que la manière dont les tests doivent être effectués. Le cadre de référence correspond aux contrôles des Critères Communs comme CC4.1 et CC7.1, et un rapport de pentest IA bien documenté satisfait à ces exigences.

Le pentest IA peut-il remplacer le pentest manuel pour la conformité ?

Pour la plupart des programmes SOC 2, ISO 27001 et HIPAA, oui. Certains environnements réglementés, comme les industries britanniques exigeant la certification CREST ou les agences fédérales américaines exigeant l'autorisation FedRAMP, ont des exigences d'accréditation qui nécessitent actuellement qu'un humain cosigne le travail.

À quelle fréquence dois-je effectuer un pentest pour la conformité ?

La plupart des cadres exigent des tests annuels au minimum, ainsi que des retests après l'introduction de changements significatifs dans votre application ou infrastructure. Le pentest IA peut couvrir cela pour SOC 2 et ISO 27001. PCI DSS est le cadre le plus normatif, exigeant explicitement des tests internes et externes annuellement et après tout changement significatif de l'environnement de données de titulaires de carte. Le pentest IA couvre une grande partie de la portion de la couche applicative de cette exigence, mais doit être utilisé par un pentester humain. Les tests de la couche réseau et de segmentation nécessitent une couverture distincte, généralement assurée par un pentester humain.

Quels cadres de référence exigent explicitement des tests d'intrusion ?

Le PCI DSS l'exige explicitement en vertu de la section 11.4, et FedRAMP l'exige dans le cadre de l'autorisation des fournisseurs de services cloud. Le SOC 2, l'ISO 27001 et HIPAA ne l'imposent pas directement, mais les auditeurs l'attendent systématiquement comme preuve que les contrôles de sécurité fonctionnent.

Que doit inclure un rapport de pentest pour la conformité ?

Au minimum : un résumé exécutif, une section méthodologie et périmètre, des résultats validés avec des preuves de faisabilité (proof-of-concept) et des étapes de reproduction, des niveaux de gravité et un plan de remédiation. Pour le SOC 2 spécifiquement, les résultats doivent correspondre aux Critères des Services de Confiance pertinents.

Le pentest IA est-il accepté pour l'ISO 27001 ?

Oui. L'ISO 27001 recommande le pentest dans le cadre de l'évaluation continue des risques, mais ne spécifie pas comment il doit être mené. Un rapport qui documente ce qui a été testé, comment et ce qui a été trouvé satisfait aux exigences de preuve du cadre de référence.

Quelles sont les limitations du pentest IA en matière de conformité ?

Les tests de sécurité physique et l'ingénierie sociale sont hors du champ d'application de tout pentest axé sur les applications, qu'il soit IA ou non. PCI DSS nécessite un pentester humain pour les tests de réseau et de segmentation au minimum. Les industries avec des exigences d'accréditation spécifiques, telles que CREST au Royaume-Uni ou les exigences 3PAO sous FedRAMP, peuvent nécessiter des étapes supplémentaires avant qu'un pentest IA ne satisfasse pleinement leurs obligations de conformité.