La sécurité peut être un domaine difficile et coûteux à appréhender. Nous avons donc décidé de créer un guide complet des outils de sécurité open source pour faire le tri et montrer quels sont les outils les plus critiques à mettre en œuvre, quels actifs vous devez protéger, et comment construire un plan de sécurité à long terme en utilisant uniquement des outils gratuits et open source.

Quels sont les outils les plus critiques ?

Il existe une multitude d'outils de sécurité disponibles, et la première étape consiste toujours à décider par où commencer. Bien que cela puisse varier selon les spécificités, nous recommandons toujours de s'attaquer en priorité aux cibles les plus faciles pour les attaquants. Assurez-vous que votre infrastructure cloud est sécurisée, que vous n'avez pas de secrets facilement exploitables, qu'il n'y a pas d'erreurs de codage simples menant à des failles, et que votre chaîne d'approvisionnement open source ne contient pas de vulnérabilités critiques. Par la suite, vous pourrez implémenter davantage d'outils pour renforcer la sécurité et adopter plus de bonnes pratiques tout au long du cycle de vie du développement logiciel.

Quels outils sont disponibles ?

De nombreux excellents outils open source sont disponibles, et le choix dépendra grandement de votre stack et de vos besoins précis. Cependant, vous trouverez ci-dessous quelques-uns de ceux que nous considérons comme la référence et un excellent point de départ.

CSPM (Gestion de la posture de sécurité du cloud)

Cloudsploit

Le CSPM est un outil essentiel pour protéger nos actifs cloud, Cloudsploit est un CSPM open-source. Le projet détecte les risques de sécurité dans les comptes d'infrastructure cloud, y compris Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP) et Oracle Cloud Infrastructure (OCI).

Détection de secrets

Trufflehog | gitleaks.

Les secrets sont des cibles de grande valeur pour les attaquants, car ils permettent des mouvements latéraux rapides vers de nouveaux systèmes. En fait, les secrets sont utilisés dans 83 % des violations de données. Il est essentiel de les détecter là où ils se trouvent, en particulier dans vos dépôts Git. Deux des meilleurs outils open source pour les secrets sont Trufflehog et gitleaks.

SCA (analyse de la composition logicielle)

Trivy | Dependency-Check | Dependency-Track

Les dépendances open source représentent 85 % du code de nos applications, ce qui peut signifier que les attaquants connaissent votre code mieux que vous ! Il est essentiel de savoir quels composants open source contiennent des vulnérabilités. Les outils SCA analysent les dépendances open source que nous utilisons dans nos applications et identifient celles qui présentent des vulnérabilités connues. Trivy, Dependency-Check et Dependecy-Track sont d'excellents outils pour nous aider à comprendre nos risques liés à l'open source.

SAST (Tests de sécurité des applications statiques)

Bandit | Breakeman| GoSec |SemGrep

Le SAST examine votre code source à la recherche d'erreurs pouvant entraîner des problèmes de sécurité. Certaines des erreurs les plus courantes que le SAST peut révéler sont les vulnérabilités par injection, les échecs de chiffrement et les dépassements de tampon. Les outils que vous choisissez devront être spécifiques à votre pile technologique. Quelques excellentes options sont Bandit (Python), Breakeman (Ruby), GoSec (Go) et SemGrep (Générique).

DAST (Tests de sécurité des applications dynamiques)

Nuclei | Zap

Les outils DAST agissent comme un hacker automatisé qui lance des attaques contre vos domaines pour découvrir des vulnérabilités exploitables ; on parle parfois de surveillance de surface. Deux excellents outils open source sont Nuclei et Zap.

Détection de malware

Phylum

Les outils SCA classiques s'appuient sur des vulnérabilités qui ont été divulguées publiquement. La détection de logiciels malveillants consiste à découvrir du code malveillant à l'intérieur de paquets qui n'ont peut-être pas été signalés. Phylum est un excellent outil pour cela ; bien que techniquement il ne soit pas entièrement open source, il dispose d'une version gratuite qui peut être utilisée avec son outil d'analyse CLI.

Analyse IaC

Checkov

L'infrastructure as code nous a permis de provisionner et de déployer plus facilement et avec plus de confiance l'infrastructure cloud. Cependant, cela peut entraîner des erreurs de configuration qui introduisent des problèmes de sécurité. Les outils CSPM abordés précédemment peuvent trouver des erreurs dans votre infrastructure cloud, tandis que l'analyse IaC peut empêcher ces erreurs de se produire avant le déploiement. Checkov est un excellent outil capable de les analyser à la recherche de problèmes de sécurité.

Pare-feu intégré à l’application

Zen-Node | Zen Python

Il y a eu une réelle tendance au « shifting left » en matière de sécurité (déplacer la sécurité plus tôt dans le cycle de vie), bien que ce soit excellent, nous ne devrions pas négliger l'autre aspect et implémenter la sécurité pour nos applications en cours d'exécution. Zen by Aikido est un pare-feu intégré à l'application open-source qui peut bloquer les attaques comme l'injection en temps d'exécution, ajoutant un niveau de protection secondaire. Zen-Node | Zen Python

Composants en fin de vie

endoflife.date

Un risque majeur de notre chaîne d'approvisionnement open source concerne les composants qui ne sont plus maintenus. endoflife.date est une excellente base de données de projets qui ne sont plus activement maintenus et ne devraient pas être utilisés en production.

Protection des licences

Trivy

Il est important de s'assurer que vous utilisez la bonne licence open source avec votre application. Trivy offre d'excellentes informations sur les types de licences open source et leur utilisation.

Les outils open source sont-ils aussi performants que les versions commerciales ?

Les outils open-source peuvent être de très haute qualité en termes de capacités de scan. Cependant, les outils commerciaux offrent davantage en matière de réduction du bruit, de remédiation et de monitoring. Vous ne devriez pas avoir peur d'utiliser des outils open-source, mais soyez conscient que leur utilisation, surtout à mesure que vous vous développez, exigera beaucoup de temps d'ingénierie.

Pourquoi utiliser des outils de sécurité open source

- Aucune barrière à l'entrée (démarrage rapide et gratuit)

- L'open-source est un excellent outil pour obtenir l'adhésion du conseil d'administration (Ces outils peuvent être utilisés pour mettre en évidence les problèmes de sécurité)

- Scanners de haute qualité (De nombreux outils open-source égalent les capacités de scan)

- Support communautaire

Pourquoi ne pas utiliser d'outils de sécurité open source

- Configuration difficile, les outils open source utilisent un patchwork de langages et de frameworks, il est donc difficile de les faire communiquer efficacement.

- Les outils open-source bruyants ont tendance à se concentrer sur la découverte et peuvent générer de nombreux faux positifs si des couches de filtrage supplémentaires ne sont pas mises en place.

- Support limité, si les outils tombent en panne, vous êtes livré à vous-même

- Pas de RBAC. Dans le développement moderne, il est important d'impliquer toute l'équipe. La sécurité open-source ne permet aucun filtrage entre les rôles, ce qui représente une lourde charge pour l'équipe de sécurité.

Il n'y a pas de réponse unique quant au choix entre outils open source et commerciaux, les deux ayant leur place, lisez-en davantage sur ce sujet ici.

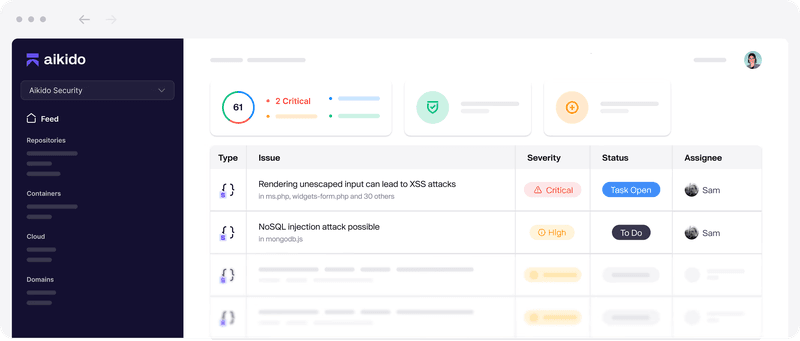

La différence Aikido

Si vous étudiez les outils de sécurité open-source, vous avez probablement réalisé ou réaliserez que les outils commerciaux sont coûteux tandis que les outils open-source demandent beaucoup de travail pour être centralisés dans un tableau de bord. Chez Aikido, nous comprenons ce défi et avons créé un produit qui rassemble de manière transparente les projets open-source, centralisés dans un tableau de bord unique, apportant du contexte à chaque problème de sécurité grâce à l'auto-triage et aux workflows de remédiation. Cela vous permet de bénéficier de la puissance d'un grand outil commercial à une fraction du prix.